08. Juli 2025·6 Min.

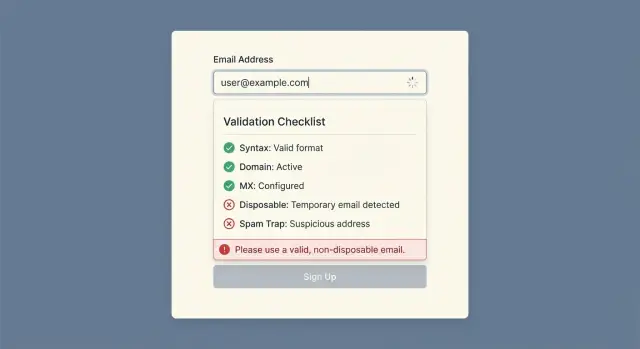

Checkliste zur E‑Mail‑Validierung bei der Registrierung

Nutze diese Checkliste zur E‑Mail‑Validierung bei der Registrierung: entscheide, wo zu prüfen ist, gib klare Fehler zurück, blockiere keine echten Nutzer und halte den Ablauf testbar.

Was E‑Mail‑Validierung bei der Anmeldung verhindern soll

Bei der Anmeldung gelangen schlechte E‑Mail‑Adressen in dein System. Sobald sie gespeichert sind, verursachen sie später Arbeit: gescheiterte Passwort‑Resets, Support‑Tickets, zurückgewiesene Kampagnen und eine unordentliche Nutzerdatenbank. Eine Checkliste für die Validierung hilft dir zu entscheiden, was sofort zu blocken ist, wovor zu warnen ist und was man nur protokolliert.

Viele Probleme sind einfache menschliche Fehler. Leute vertippen Domains (gamil.com), vergessen Teile der Adresse oder fügen zusätzliche Leerzeichen ein. Fange diese Fehler schnell ab, weil sie leicht zu beheben sind und dem Nutzer eine frustrierende Schleife ersparen.

Der nächste Bereich sind minderwertige oder risikoreiche Adressen. Manche Domains existieren nicht, haben keine Mail‑Konfiguration oder werden niemals Mail annehmen. Andere sind Wegwerf‑E‑Mail‑Dienste, die genutzt werden, um eine Testphase mitzunehmen und zu verschwinden. Du kannst auch Spamfallen und Muster sehen, die mit Missbrauch in Verbindung stehen. Diese fügen deiner Zustellbarkeit und Sender‑Reputation im Laufe der Zeit stillschweigend Schaden zu.

Gute Validierung ist ein Balanceakt:

- Lass echte Menschen mit minimaler Reibung durch die Anmeldung kommen

- Reduziere Bounces und unerreichbare Adressen

- Blockiere offensichtlichen Missbrauch und Wegwerf‑Adressen, wenn es nötig ist

- Bewahre genug Signale, um Randfälle später zu prüfen

Wo du validierst, ist wichtig, weil es UX und Sicherheit ändert.

Clientseitige Prüfungen geben sofortiges Feedback bei Tippfehlern, sind aber leicht zu umgehen. Serverseitige Prüfungen sind durchsetzbar, fügen aber Latenz hinzu und benötigen klares Error‑Handling. Hintergrundprüfungen helfen, wenn du die Anmeldung nicht verlangsamen willst, dürfen aber nicht zur stillen Quelle schlechter Daten werden.

Stimme dich früh mit deinem Team ab: Validierung reduziert Risiko, sie garantiert keine Sicherheit. Selbst technisch gültige, zustellbare E‑Mails können später zurückgehen (voller Posteingang, deaktiviertes Konto). Und manche risikoreich aussehenden E‑Mails gehören echten Nutzern.

Beispiel: Ein Nutzer gibt [email protected] ein. Fang das sofort ab und schlage eine Korrektur vor. Wenn der Nutzer jedoch eine valide Adresse auf einer Wegwerf‑Domain eingibt, hast du eine Richtlinienentscheidung: blockieren, um Missbrauch zu verhindern, oder zulassen mit Einschränkungen, damit du keinen legitimen Nutzer ablehnst.

Validierungsebenen und was jede aussagt

E‑Mail‑Validierung ist nicht eine Prüfung. Es ist ein Stapel kleiner Prüfungen, die unterschiedliche Fragen beantworten. Halte die Ebenen getrennt, damit du aus dem Ergebnis ableiten kannst, was zu tun ist, ohne zu raten, was schiefgelaufen ist.

Gängige Ebenen in einer E‑Mail‑Validierungs‑Checkliste:

- Syntax (Format)‑Prüfung: Erkennt fehlende

@, Leerzeichen, ungültige Zeichen und andere Formatfehler. Das sagt nichts darüber aus, ob die Adresse existiert. - Domain‑Check (DNS existiert): Bestätigt, dass der Domain‑Teil (z. B.

example.com) real ist und DNS‑Einträge hat. - MX‑Record‑Lookup: Prüft, ob die Domain zum Empfangen von E‑Mails eingerichtet ist (Mailserver konfiguriert). Starkes Signal, aber immer noch kein Beweis für ein Postfach.

- Erkennung von Wegwerf/temporären Providern: Kennzeichnet bekannte Einmal‑Anbieter. Das ist ein Qualitäts‑ und Betrugs‑Signal, kein technisches Versagen.

- Bekannte schlechte Muster und Blocklisten: Passt zu Spamfallen, Rollen‑Accounts (wie

admin@) oder Mustern, die du riskant findest. Das ist Politik, keine absolute Wahrheit.

Einige Prüfungen sind sicher, sofort im Browser ausgeführt zu werden. Andere gehören auf den Server.

Syntax‑Prüfungen sind schnell und zuverlässig, daher eignen sie sich gut clientseitig für sofortiges Feedback. DNS‑ und MX‑Prüfungen sind in der Regel ebenfalls schnell, hängen aber von Netzwerk‑ und Resolver‑Verhalten ab; behandle Fehler und Timeouts als normal. Anbieter‑ und Blocklist‑Matching ist meist schnell, wenn du einen guten Dienst nutzt, aber dein Code braucht trotzdem Timeout und Fallback.

Ein nützliches Denkmodell: Formatierungsfehler sind klar und vom Nutzer behebbar. Erreichbarkeits‑ und Risiko‑Signale (DNS, MX, Wegwerf‑Flags) sind probabilistisch. Nutze sie, um zu entscheiden, was erlaubt, gewarnt oder später geprüft wird.

Aus Datenschutzgründen behandle E‑Mails als sensible Nutzerdaten. Logge sorgfältig und vermeide es, rohe "schlechte Eingaben" zu speichern, nur weil die Validierung fehlschlug. Wenn du Debug‑Logs brauchst, halte sie minimal (z. B. ein gehashter E‑Mail‑Wert, Reason‑Code und Request‑ID).

Wo validieren: Client, Server und Hintergrundprüfungen

Wo du validierst, ist genauso wichtig wie was du prüfst. Eine gute Einrichtung nutzt drei Orte, jeder mit einer anderen Aufgabe.

Clientseitige Validierung dient Geschwindigkeit und Klarheit. Beschränke sie auf offensichtliche Fehler: fehlendes @, Leerzeichen, zwei Punkte hintereinander oder eindeutig kaputtes Format. Es hilft dem Nutzer, ist aber keine Sicherheitsmaßnahme.

Serverseitige Validierung ist die Quelle der Wahrheit. Alle echten Regeln gehören hierher, weil du den Server kontrollierst. Hier kannst du auch sicher einen E‑Mail‑Validierungs‑API‑Call machen, ohne Schlüssel offenzulegen. Hier führst du tiefere Prüfungen durch (Domain, MX, Wegwerf‑Provider, Blocklisten) und entscheidest, ob du akzeptierst, ablehnst oder den Nutzer um Bestätigung bittest.

Validiere möglichst, bevor du den Nutzerdatensatz anlegst. Wenn du erst Accounts erstellst und später validierst, sammelst du Fake‑Nutzer, verschwendest Willkommens‑Mails und öffnest die Tür für Missbrauch.

Hintergrundprüfungen sind optional, aber nützlich. E‑Mail‑Status ändert sich über die Zeit (Domains laufen ab, Postfächer werden deaktiviert, Anbieter werden zu Wegwerf‑Listen hinzugefügt). Hintergrund‑Rechecks sind auch hilfreich, wenn die E‑Mail später geändert wird.

Praktische Aufgabenteilung

Halte die Aufgabenteilung einfach:

- Client: fange Tippfehler und offensichtliche Formatfehler ab.

- Server: setze Richtlinien mit einer konsistenten Entscheidung durch.

- Account‑Erstellung: blocke oder challenge riskante E‑Mails, bevor du in die DB schreibst.

- Nach der Anmeldung: re‑check bei E‑Mail‑Änderung oder vor dem ersten großen Versand.

Wenn du Rechecks machst, speichere eine kleine Validierungszusammenfassung beim Nutzer (Status, Gründe, Zeitstempel). Das vermeidet wiederholte Aufrufe bei jedem Login und vereinfacht Support‑Anfragen.

Schritt‑für‑Schritt: ein vernünftiger Validierungsablauf für Anmeldungen

Ein guter Anmeldeablauf prüft zuerst die einfachen Dinge und macht nur dann teure API‑Aufrufe, wenn es nötig ist.

Beginne mit der Normalisierung der Nutzereingabe. Trimme führende und nachgestellte Leerzeichen. Entscheide, wie du mit eingebetteten Leerzeichen umgehen willst (viele Teams lehnen sie ab). Wandle nur den Domain‑Teil in Kleinbuchstaben um (z. B. [email protected] bleibt [email protected]). Den lokalen Teil belässt du unverändert, um Bedeutungsänderungen zu vermeiden.

Dann führe grundlegende Syntaxprüfungen durch und brich früh ab bei offensichtlichen Fehlern. Das ist dein günstigster Filter: ein @, keine verbotenen Zeichen, angemessene Länge, nicht leere Domain. Schlägt das fehl, zeige eine einfache Meldung wie "Gib eine gültige E‑Mail‑Adresse ein" und rufe keinen externen Dienst auf.

Erst danach solltest du einen Validierungsdienst aufrufen, um herauszufinden, was die Syntax nicht sagt: Existiert die Domain, hat sie MX‑Einträge, ist sie Wegwerf‑Provider oder eine bekannte Trap‑Quelle. Betrachte diesen Aufruf als Teil deines kritischen Pfads. Setze ein kurzes Timeout und wähle ein klares Fallback.

Die meisten Teams kommen mit einer kleinen Menge von Outcomes besser zurecht:

- Allow: scheint erreichbar und niedriges Risiko.

- Block: klar ungültig oder Wegwerf, wenn deine Richtlinie das verbietet.

- Warn: unsicher oder mittleres Risiko. Lass den Nutzer weiter, aber fordere Bestätigung oder überwache auf Missbrauch.

Beispiel: Eine stark Gutschein‑orientierte Consumer‑App könnte Wegwerf‑Adressen blockieren, um Promo‑Missbrauch zu reduzieren. Ein B2B‑Produkt könnte sie erlauben, aber vor Team‑Einladungen eine bestätigte Firmen‑E‑Mail verlangen.

Speichere schließlich eine kurze Zusammenfassung dessen, was passiert ist, damit Support und Entwickler debuggen können, ohne mehr zu speichern als nötig: normalisierte E‑Mail, ein Outcome (allow/block/warn), ein paar Reason‑Codes (syntax, no_mx, disposable), Antwortzeit und Zeitstempel.

Wie man Fehler behandelt, ohne die Nutzererfahrung zu schädigen

In wenigen Minuten integrieren

Füge E‑Mail‑Validierung mit einem einzelnen API‑Aufruf hinzu und behalte Richtlinienentscheidungen in deinem Code.

Error‑Handling ist der Punkt, an dem gute Validierung schlecht wirken kann. Das Ziel ist, echten Nutzern schnell beim Korrigieren zu helfen und gleichzeitig Adressen zu blockieren, die der Zustellbarkeit schaden.

Trenne "du kannst das beheben" von "wir akzeptieren das nicht". Wenn das Problem Syntax ist, sag es dem Nutzer klar. "E‑Mail muss ein @ enthalten" ist hilfreicher als "Ungültige E‑Mail", weil es dem Nutzer sagt, was zu ändern ist.

Bei Risikosignalen, die nicht sicher sind, ziehe eine Warnung statt eines harten Stops in Betracht. Sieht eine E‑Mail nach Wegwerf‑Adresse aus, kannst du die Anmeldung erlauben, aber vor wichtigen Aktionen eine Bestätigung verlangen oder bestimmte Funktionen sperren, bis eine dauerhafte E‑Mail hinzugefügt ist.

Vermeide es, interne Erkennungslogik offenzulegen. Nutzer brauchen keine Namen von Blocklisten oder Anbietern. Halte die UI‑Meldung allgemein ("Bitte verwende eine echte, erreichbare E‑Mail‑Adresse") und bewahre Details in deinen Logs auf.

Konsistenz ist wichtig. Nutze eine kleine Menge an Error‑Codes, die dein Frontend immer gleich behandelt und die in Logs leicht filterbar sind:

EMAIL_SYNTAX: zeige eine behebbare MeldungEMAIL_UNREACHABLE: blocken (Domain hat keine funktionierende Mail‑Konfiguration)EMAIL_RISKY: warnen oder soft blockenEMAIL_TIMEOUT: retry anbieten

Timeouts verdienen besondere Aufmerksamkeit, weil sie oft nicht vom Nutzer verursacht werden. Wenn die Validierung ausläuft, beschuldige den Nutzer nicht. Sage z. B.: "Wir konnten deine E‑Mail gerade nicht prüfen. Bitte versuche es erneut." Biete einen klaren Retry‑Pfad an und erwäge, die Anmeldung in einem "pending verification"‑Zustand zuzulassen, wenn dein Produkt das unterstützt.

Beispiel: Ein Nutzer tippt jane.doe@gmail und drückt Anmelden. Die UI kann das fehlende Top‑Level‑Domain erkennen und einen kurzen Hinweis anzeigen. Ist die Syntax in Ordnung, aber der Server markiert die Adresse als riskant, sollte die Nutzer‑Meldung den nächsten Schritt fokussieren: "Versuche eine andere E‑Mail oder fahre fort und bestätige später."

Halte den Code einfach und wartbar

Halte die Anmeldung‑Validierung wartbar, indem du drei Dinge trennst: den Aufruf des Validierungsdienstes, die Entscheidung, was mit dem Ergebnis zu tun ist, und das Aufzeichnen dessen, was passiert ist. Wenn das vermischt in einem Controller liegt, werden kleine Richtlinienänderungen zu riskanten Refaktoren.

Beginne mit einem winzigen, stabilen Ergebnistyp, den deine App versteht. Behandle ihn als das Einzige, worauf sich der Rest deines Codes verlässt, selbst wenn du später den Anbieter wechselst.

export type EmailValidationResult =

| { status: "valid" }

| { status: "invalid"; reason?: string }

| { status: "risky"; reason?: string }

| { status: "unknown"; reason?: string };

Halte Policy‑Entscheidungen getrennt vom API‑Aufruf. Der API‑Client sollte die Anbieterantwort in EmailValidationResult übersetzen. Ein Policy‑Modul entscheidet, ob blockiert, gewarnt oder zugelassen wird, basierend auf deinen Produktregeln.

Mach den Netzwerkteil sicher per Default. Setze kurze Timeouts, versuche einmal bei transienten Fehlern neu und definiere Fallback‑Verhalten. Beispiel: Läuft die Validierung aus, gib unknown zurück und fahre mit der Anmeldung fort, statt den kompletten Ablauf fehlschlagen zu lassen.

Cache Ergebnisse kurzzeitig, um wiederholte Lookups während desselben Versuchs zu vermeiden. Ein 5–15 Minuten Cache, keyed auf normalisierte E‑Mail, verhindert doppelte Aufrufe bei erneuter Einreichung oder Seitenaktualisierung. Behandle den Cache nicht als dauerhafte Wahrheit.

Füge leichte Metriken hinzu, damit du Probleme früh erkennst. Messe Anzahl valid/invalid/risky/unknown, Timeouts und Retries, Blocks vs Warnings und spätere Bounces, um Validierungs‑Outcomes mit realer Zustellbarkeit zu vergleichen.

Den Anmelde‑Code testbar halten

Checkliste schnell verifizieren

Sieh, wie Syntax, Domain, MX und Wegwerf‑Prüfungen bei deinem realen Anmeldeverkehr reagieren.

Wenn die E‑Mail‑Validierung direkt im Controller sitzt und echte Netzwerkaufrufe macht, werden Tests langsam und instabil. Behandle die Validierung als Abhängigkeit, nicht als Nebeneffekt.

Kapsle den Validator hinter einer kleinen Schnittstelle, von der dein Anmeldecode abhängt. In Produktion ruft diese Schnittstelle deinen Validierungsanbieter auf. In Tests tauschst du sie gegen ein Fake, das voreingestellte Antworten liefert. So bleiben Unit‑Tests schnell und reproduzierbar.

Teste die Policy‑Logik separat vom Netzwerk. Lege die Entscheidungsfindung in eine Funktion, die ein simples Ergebnis (valid, risky, unknown, error) annimmt und zurückgibt, was die App tun soll (allow, block, allow‑with‑warning, require‑confirmation). Prüfe diese Funktion mit einer Tabelle von Fällen.

Für Integrationstests halte es minimal und deterministisch. Ein Happy‑Path und ein Blocked‑Path reichen meist. Mock den Validator an der HTTP‑Grenze (oder per lokalem Stub), damit Tests nie vom echten Netzwerk abhängen.

Wenn du Retries hast, vermeide reale Zeit und zufälliges Backoff in Unit‑Tests. Injiziere eine Clock und eine Backoff‑Policy, damit du z. B. "nach 2 Retries stoppen" testen kannst, ohne zu warten.

Häufige Fallen und wie man sie vermeidet

Die meisten Fehler bei Anmelde‑Validierung sind nicht Syntax‑bezogen. Sie entstehen daraus, wie du mit unvollständigen Signalen umgehst und wie du den Ablauf schnell hältst.

Eine häufige Falle ist, Validierung wie einen Ein‑/Aus‑Schalter zu behandeln. Blockst du jede Adresse, die nicht zu 100% sicher ist, wirst du echte Nutzer ablehnen (False Positives). Trenne "definitiv schlecht" (kaputte Syntax, nicht existierende Domain, bekannte Wegwerf‑Anbieter) von "unsicher" (temporäre Netzwerkprobleme, mehrdeutige Signale). In unsicheren Fällen lass den Nutzer weiter, erfordere aber E‑Mail‑Bestätigung vor vollen Rechten.

Eine andere Falle ist, nur auf Browser‑Checks zu vertrauen. Clientseitige Prüfungen helfen Nutzern, sind aber leicht zu umgehen. Wiederhole wichtige Prüfungen auf dem Server.

DNS kann unzuverlässig sein. Wenn ein Lookup ausläuft, als permanenter Fehler zu behandeln, frustriert Nutzer. Kategorisiere Netzwerk‑ und DNS‑Probleme als retryable. Speichere die Anmeldung, markiere die E‑Mail als pending verification und prüfe sie im Hintergrund erneut.

Ein paar praktische Regeln verhindern die meisten Probleme:

- Nutze 3‑stufige Outcomes: allow, block oder allow‑with‑confirmation.

- Validier serverseitig, auch wenn der Client prüft.

- Behandle DNS/Netzwerkfehler als retryable, nicht als invalid.

- Gib dem Nutzer hilfreiche Hinweise (Tippfehler vs. unerreichbar) und halte detaillierte Gründe intern.

- Setze eine Zeitbegrenzung für Validierungs‑Aufrufe, damit die Anmeldung nicht hängt.

Beispiel: realistischer Anmeldefluss mit klaren Entscheidungen

Datenbank bereinigen

Halte deine Nutzertabelle sauber, indem du ungültige und minderwertige E‑Mails direkt filterst.

Ein B2B‑SaaS‑Produkt bietet eine 14‑tägige Testversion. Die Anmeldung ist E‑Mail‑zuerst: Nutzer geben eine E‑Mail ein, erhalten einen Bestätigungscode und setzen danach ein Passwort, nachdem die E‑Mail bestätigt wurde. Ziel ist, offensichtlichen Müll zu stoppen, ohne echte Leute zu blockieren, die sich vertippt haben.

Eine einfache Richtlinie passt für die meisten Teams: akzeptiere klar gültige Adressen, blockiere Wegwerf‑Adressen und warne bei riskanten oder unsicheren Ergebnissen, lasse den Nutzer aber das Problem beheben.

Drei Eingaben, drei Ergebnisse

1) Tippfehler: [email protected]

Zeige eine freundliche Inline‑Meldung wie: "Meintest du [email protected]?" und lass den Nutzer die Adresse editieren. Lege noch kein Konto an.

Im Backend führe Syntax‑ und Domain‑Checks aus und nutze deinen Validierungsdienst, um Domain und MX zu bestätigen. Wenn es nach Tippfehler aussieht, gib einen strukturierten Validierungsfehler und (optional) den Vorschlag zurück.

2) Wegwerf: [email protected]

Zeige einen klaren Block: "Bitte benutze eine dauerhafte E‑Mail‑Adresse. Wegwerf‑Provider sind nicht erlaubt." Halte es kurz und unterstelle dem Nutzer keinen Betrug.

Backend: Wegwerf‑Match, Anmeldung blocken, keine Bestätigungs‑Mail senden, keinen Workspace anlegen.

3) Gültig beruflich: [email protected]

Zeige: "Prüfe dein Postfach auf einen Code." Backend: Syntax prüfen, MX prüfen, akzeptieren, einen Pending (unbestätigten) Nutzer anlegen, Bestätigungscode senden, Trial erst nach Bestätigung aktivieren.

Das funktioniert, weil jede Entscheidung auf einem klaren Outcome basiert, nicht auf einem Haufen ad‑hoc‑Regeln.

Was zu loggen ist (hilfreich für Support, minimal)

Halte Logs nützlich, ohne komplette Adressen überall zu speichern. Eine sinnvolle Menge:

- Ein Einweg‑Hash der E‑Mail (plus die Domain separat)

- Validierungs‑Resultat (valid, disposable, risky, invalid) und Reason

- Provider Request‑ID und deine interne Signup‑Attempt‑ID

- Zeitstempel und Rate‑Limit‑Outcome

- Getroffene Aktion (blocked, warned, accepted, confirmation_sent)

Kurze Checkliste und nächste Schritte

Stelle sicher, dass die wichtigen Prüfungen serverseitig passieren. UI‑Checks fangen Tippfehler früh ab, sind aber leicht zu umgehen. Der Server sollte entscheiden, ob eine E‑Mail ein Konto erstellen darf.

Entscheide, was passiert, wenn die Validierung langsam ist. Setze ein klares Timeout (z. B. ein paar hundert Millisekunden bis ein paar Sekunden) und wähle eine konsistente Policy: erlauben und markieren, warnen und Nutzer zum Retry auffordern oder einmal im Hintergrund neu versuchen.

Eine kompakte Release‑Checkliste:

- Serverseitige Validierung ist Pflicht (auch wenn die UI prüft).

- Timeouts sind gesetzt und Verhalten bei Timeouts explizit.

- Validierungsergebnisse mappen auf standardisierte interne Codes und klare Nutzer‑Meldungen.

- Tests decken ab: valid, invalid, risky, unknown/timeout.

- Deine Validierung umfasst Syntax, Domain, MX und Wegwerf‑Erkennung.

Bei Fehlern trenne, was du loggst von dem, was du anzeigst. Nutzer sollen einfache Hinweise bekommen ("Prüfe auf Tippfehler" oder "Versuche eine andere E‑Mail"). Logs können detaillierte Reason‑Codes für Support und Analytics enthalten.

Wenn du eine API suchst, die mehrere Signale in einem Aufruf zurückgibt (Syntax, Domain, MX, Wegwerf/Blocklist), können Tools wie Verimail deinen Anmeldecode auf Policy statt auf Infrastruktur fokussieren. Wenn du Optionen bewertest, ist Verimail unter verimail.co verfügbar.

Füge eine kleine Dashboard‑Metrik hinzu: wie viele Anmeldungen geblockt, gewarnt oder mit Flag erlaubt wurden. Diese Rückkopplung zeigt schnell, ob deine Richtlinie zu streng oder zu lax ist.

FAQ

Warum sollte ich E‑Mails schon bei der Anmeldung validieren und nicht später?

Die E‑Mail‑Validierung während der Anmeldung verhindert, dass schlechte Adressen überhaupt in deine Datenbank gelangen. Das reduziert Bounces, fehlgeschlagene Passwort‑Resets, zusätzlichen Supportaufwand und langfristige Schäden an der Zustellbarkeit.

Was sollte ich im Browser vs. auf dem Server validieren?

Nutze Client‑Checks für schnelle, vom Nutzer leicht zu behebende Fehler wie fehlendes @, führende/nachgestellte Leerzeichen oder offensichtlich kaputte Formate. Alle durchsetzbaren Regeln gehören auf den Server, weil Client‑Checks leicht umgangen werden und API‑Schlüssel sowie Richtlinienentscheidungen nicht im Client liegen sollten.

Was ist der Unterschied zwischen Syntax‑Validierung und MX/Domain‑Checks?

Die Syntaxprüfung sagt nur, ob etwas wie eine E‑Mailadresse aussieht. Domain‑ und MX‑Prüfungen sagen, ob die Domain existiert und E‑Mails empfangen kann — das ist ein stärkeres Signal für Erreichbarkeit, aber immer noch kein Beweis, dass das konkrete Postfach existiert.

Wie sollte ich eine E‑Mail normalisieren, bevor ich sie validiere?

Beginne mit Trimmen der Leerzeichen und normalisiere die Domain auf Kleinbuchstaben. Lasse den lokalen Teil so, wie der Nutzer ihn eingegeben hat, weil eine Änderung dort die Bedeutung auf manchen Systemen verändern kann.

Was sind die besten Regeln für "allow / block / warn" bei der Anmeldung?

Verwende eine kleine Menge klarer Ergebnisse, die sich konsistent erklären und implementieren lassen, z. B. allow, block und warn. Warnungen eignen sich für unsichere oder mittelriskante Fälle: Nutzer können weitergemacht werden, müssen aber die E‑Mail bestätigen oder unter eingeschränkten Bedingungen bleiben, bis verifiziert.

Sollte ich Wegwerf‑/temporäre E‑Mail‑Adressen blockieren?

Das Erkennen von Wegwerf‑Adressen ist eine Richtlinienfrage, kein technischer Fehler. Bei stark promo‑orientierten oder missbrauchsanfälligen Produkten ist es meist sinnvoll, Wegwerf‑Adressen zu blockieren. Wenn du legale Nutzer nicht ausschließen willst, erlauben viele Teams die Anmeldung, beschränken aber sensible Aktionen bis zur Bestätigung einer dauerhaften E‑Mail.

Was soll ich tun, wenn DNS oder die Validierungs‑API timeouts hat?

Setze eine kurze Timeout‑Zeit und lege das Fallback vorher fest. Wenn die Validierung ausläuft, beschuldige den Nutzer nicht, sondern biete einen Retry an oder lass die Anmeldung in einem "pending verification"‑Zustand zu und prüfe im Hintergrund erneut — abhängig von deiner Risikoakzeptanz.

Wie gehe ich mit Validierungsfehlern um, ohne echte Nutzer zu frustrieren?

Zeige einfache, behebbare Meldungen für Syntaxprobleme und halte Risikomeldungen allgemein. Nutzer brauchen keine Namen von Blocklisten oder Anbietern; diese Details gehören in interne Reason‑Codes, damit Support und Entwickler debuggen können, ohne Angreifern Hinweise zu geben.

Was sollte ich aus der E‑Mail‑Validierung loggen, ohne Datenschutzprobleme zu schaffen?

Logge nur das Nötigste zum Troubleshooting und zur Messung. Ein praktikables Minimum ist ein Hash der E‑Mail, die Domain, ein Ergebnisstatus, ein oder zwei Reason‑Codes, ein Zeitstempel und eine Anfrage‑ oder Anmelde‑ID — statt die Roh‑E‑Mail überall hinzukopieren.

Wie halte ich E‑Mail‑Validierung testbar und leicht änderbar?

Kapsle die Validierung hinter einer kleinen Schnittstelle und gib einen stabilen Ergebnistyp zurück wie valid, invalid, risky oder unknown. Unit‑Tests prüfen die Richtlinienlogik mit vorgegebenen Validator‑Antworten; im Integrationstest wird der Validator gemockt, damit die Tests schnell und deterministisch bleiben.