22. Mai 2025·8 Min.

E-Mail-Aliase und Weiterleitungen im Onboarding: Richtlinienoptionen

Erfahren Sie, wie Sie E-Mail-Aliase und Weiterleitungen im Onboarding behandeln, indem Sie Zustellbarkeitsrisiko und Eigentumsrisiko trennen und klare, praktikable Richtlinien wählen.

Warum Aliase, Weiterleitungen und Gruppenpostfächer das Onboarding verkomplizieren

Diese Adressen tauchen aus ganz normalen Gründen bei Anmeldungen auf. Ein Team teilt vielleicht ein Postfach für einen neuen Workspace. Ein Auftragnehmer nutzt ein client-spezifisches Alias. Ein IT-Admin leitet Tool-Benachrichtigungen weiter, damit nichts übersehen wird.

Das Problem ist: Aliase und Weiterleitungen vermischen zwei Fragen, die oft durcheinandergebracht werden.

Zustellbarkeitsrisiko: Erreichen Ihre Nachrichten schnell und zuverlässig ein echtes Postfach? Weiterleitungsketten, falsch konfigurierte Mailregeln und manche geteilten Postfach-Setups können dazu führen, dass Bestätigungen fehlen, Benachrichtigungen verzögert eintreffen oder Bounces auftreten, die zufällig wirken.

Eigentumsrisiko: Wissen Sie, wer das Postfach heute wirklich kontrolliert? Bei einem Gruppenpostfach lesen und bearbeiten mehrere Personen dieselben Nachrichten. Bei einer Weiterleitung ist die bei der Anmeldung eingegebene Adresse möglicherweise nicht der Ort, an dem Nachrichten gelesen werden. Das kann für Routine-Updates in Ordnung sein, wird aber riskant, wenn E-Mail zum Schlüssel zur Identität wird.

Die meisten Onboarding-Regeln versuchen, ein paar konkrete Probleme zu verhindern:

- Gefälschte oder minderwertige Anmeldungen, die Plätze, Testphasen oder Supportzeit verschwenden

- Account-Übernahmen und chaotische Wiederherstellung (die falsche Person kann den Zugang zurücksetzen)

- Compliance- und Prüfungsprobleme, wenn Sie nicht nachweisen können, wer Bedingungen akzeptiert oder Benachrichtigungen erhalten hat

- Support-Verwirrung, wenn mehrere Personen aus demselben Postfach antworten

Ein einfaches Beispiel: Ein Unternehmen meldet sich mit [email protected] an, das an drei Mitarbeiter weiterleitet. Die Bestätigungsmail wird zugestellt, aber jeder der drei kann darauf klicken. Später verlässt ein Mitarbeiter das Unternehmen, und das verbleibende Team hat immer noch Zugang. Ihr System könnte diese Adresse als einzelne Person behandeln, obwohl sie es nie war.

Eine klare Richtlinie ist wichtig, nicht weil diese Adressen „schlecht“ wären, sondern weil sie für Zustellbarkeit hervorragend und gleichzeitig für Eigentumsfragen unklar sein können.

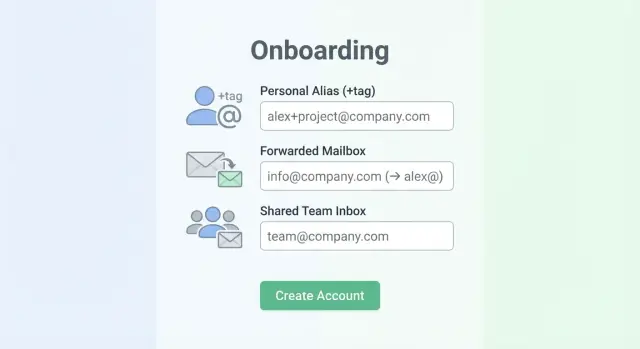

Kurze Definitionen: Alias vs. Weiterleitung vs. Gruppenpostfach

Wenn jemand sagt, er „nutzt dieselbe E-Mail unterschiedlich“, meint er meist eines von drei Setups. Die Begriffe richtig zu verwenden hilft beim Formulieren einer sinnvollen Richtlinie und reduziert Rückfragen von Nutzern, die etwas Normales tun.

Ein Alias ist eine zusätzliche Adresse, die in dasselbe Postfach liefert. Manchmal wird sie vom Anbieter angelegt (eine zweite Adresse im selben Account). Manchmal ist es Plus-Adressierung, bei der Sie nach dem Pluszeichen und vor dem @ einen Tag hinzufügen, z. B. [email protected]. Für den Nutzer fühlt es sich wie ein Postfach mit mehreren „Namen“ an.

Eine Weiterleitung ist anders: Die Mail wird an ein Postfach zugestellt und dann an ein anderes weitergesendet. Weiterleitungen können vom Nutzer, von der IT oder von der Domain eingerichtet werden und auch in Ketten auftreten (A leitet an B, B leitet an C). In der Praxis kann Weiterleitung beeinflussen, wie schnell jemand die Nachricht erhält, und die Fehlersuche erschweren, wenn eine Bestätigungsmail „nie ankommt“.

Ein Gruppenpostfach (Shared Mailbox) ist eine Adresse, die mehrere Personen lesen können, z. B. [email protected]. Der Zugriff basiert auf Teammitgliedschaft, nicht auf der Identität einer einzelnen Person. Manche Setups erlauben Antworten vom geteilten Postfach, andere antworten als Individuum.

Verwandt, aber gesondert: rollenbasierte Adressen wie admin@, billing@, hr@ und sales@. In sehr kleinen Firmen können diese persönlich sein, meistens sind sie jedoch geteilt oder teamverwaltet. Sie sind in B2B-Anmeldungen häufig und verdienen eine explizite Erwähnung.

Einige Beispiele:

- Alias: [email protected] oder [email protected], die Saras Postfach erreichen

- Weiterleitung: [email protected] leitet an [email protected] weiter

- Gruppenpostfach: [email protected], genutzt von fünf Kolleg:innen

- Rollenbasiert: [email protected], vom Finanzteam verwaltet

Diese Unterschiede sind der Grund, warum Sie in der Regel mehr als eine einfache Ja-/Nein-Regel brauchen.

Trennen Sie die Risiken: Zustellbarkeit vs. Eigentum

Es hilft, das Problem in zwei Risiken zu teilen. Teams, die beides vermischen, enden oft mit zu strengen Regeln (die Anmeldungen bremsen) oder zu lockeren Regeln (die Sicherheit und Verantwortlichkeit gefährden).

Zustellbarkeitsrisiko: Erreicht Ihre E-Mail sie?

Zustellbarkeitsrisiko meint, ob Ihre Nachrichten tatsächlich ankommen. Wenn eine Adresse ungültig, geblockt oder von niedriger Qualität ist, sehen Sie Bounces, fehlende Bestätigungen und Supportanfragen wie „Ich habe nie den Code bekommen“. Es kann auch Ihren Sender-Ruf beschädigen, wenn Sie weiter an fehlerhafte Adressen mailen.

Eine Adresse kann „persönlich“ sein und trotzdem schlecht zustellbar. Häufige Ursachen sind Tippfehler (gmal.com), Domains, die nicht mehr existieren, Mailserver ohne gültige MX-Einträge oder Adressen bei Wegwerf-Anbietern, die schnell abgeschaltet werden.

Hier helfen E-Mail-Validierungs-Tools: Syntaxprüfungen, Domain- und MX-Lookups sowie das Screening gegen bekannte Wegwerf-Anbieter und Spamfallen.

Eigentumsrisiko: Wer kontrolliert das Konto wirklich?

Eigentumsrisiko betrifft Identität und Verantwortlichkeit, nicht Bounce-Raten. Selbst wenn Mail zugestellt wird, können Sie möglicherweise nicht das Konto einer einzigen Person zuordnen oder einen stabilen Eigentümer feststellen.

Ein geteiltes Postfach ist das klassische Beispiel: [email protected] oder [email protected] empfangen Mails einwandfrei, aber mehrere Personen können lesen und handeln. Das erschwert:

- Nachweis, wer Bedingungen akzeptiert, den Workspace erstellt oder die Abrechnung geändert hat

- Sauberes Entfernen von Zugriff, wenn jemand das Unternehmen verlässt

- Ermittlungen bei Missbrauch oder verdächtigem Verhalten

- Verhinderung, dass sich Zugangscodes breit verteilen ("pass-the-code")

Zustellbarkeit und Eigentum können in entgegengesetzte Richtungen gehen. Ein Gruppenpostfach kann sehr zustellbar, aber mit hohem Eigentumsrisiko verbunden sein. Eine persönliche Adresse kann ein geringes Eigentumsrisiko haben, aber dennoch Zustellungsprüfungen nicht bestehen.

Daher ist die Richtlinie meist zweistufig: Validieren Sie die Zustellbarkeit, um Ihre Datenbank sauber zu halten, und entscheiden Sie dann, welche Art von Eigentumsnachweis Sie für welche Aktion brauchen (Anmeldung, Admin-Rollen, Auszahlungen, SSO-Konfiguration). Verimail kann auf der Zustellbarkeitsseite helfen; Eigentum erfordert Produktregeln und Verifikationsschritte.

Was E-Mail-Validierung kann (und was nicht)

E-Mail-Validierung beantwortet meistens eine Frage: Nimmt diese Adresse wahrscheinlich Mail an? Das ist vorwiegend eine Zustellbarkeitsfrage, keine Identitätsfrage.

Ein guter Validator prüft Signale, bevor Sie überhaupt eine Bestätigungsmail senden:

- Syntax: Entspricht sie den RFC-Regeln (keine kaputten Zeichen oder fehlenden Teile)?

- Domain-Checks: Existiert die Domain und löst sie korrekt auf?

- MX-Einträge: Ist die Domain zum Empfangen von E-Mail eingerichtet?

- Risiko-Screening: Passt sie zu bekannten Wegwerf-Anbietern oder bekannten Spamfallenmustern?

Tools wie Verimail sind hier besonders nützlich. Ihre mehrstufige Pipeline (Syntaxprüfungen, Domain- und MX-Lookup sowie Echtzeit-Abgleich mit Tausenden Wegwerf-Anbietern) reduziert Bounces und blockiert viele minderwertige Anmeldungen, bevor sie Ihre Datenbank erreichen.

Was Validierung nicht beweisen kann, ist Eigentum oder Absicht. Sie kann nicht sagen:

- Wer das Postfach tatsächlich liest (eine Person, ein rotierendes Team oder niemand)

- Ob die Adresse geteilt, rollenbasiert oder nach dem Onboarding überwacht wird

- Ob die anmeldende Person wirklich bei der genannten Firma arbeitet

- Ob Nachrichten woandershin weitergeleitet werden

Weiterleitungen sind besonders knifflig. Eine weitergeleitete Adresse kann völlig normal aussehen: Das ursprüngliche Postfach nimmt Mail an und leitet sie dann still weiter. Das finale Ziel ist für Validatoren verborgen, sodass Sie nicht sehen können, wer die Nachricht schließlich liest oder wie viele Personen sie empfangen.

Die Prüfung auf Wegwerf- und Spamfallen sollten Sie als Zustellbarkeitsfilter sehen. Sie hilft, Adressen zu vermeiden, die wahrscheinlich Bounces, schnelle Churns oder Schaden für Ihren Sender-Ruf verursachen. Wenn Ihre eigentliche Sorge Zugriffskontrolle ist (wer einem Workspace beitritt oder Rechnungen sehen kann), brauchen Sie dennoch einen Eigentums-Schritt wie Bestätigung, Domain-Regeln oder Admin-Freigabe.

Richtlinienoptionen, aus denen Sie wählen können

Onboarding-E-Mail-Qualität messen

Sehen Sie Validierungsantworten in Millisekunden und optimieren Sie Ihre Anmelde-Regeln mit echten Daten.

Es gibt keine einzelne „richtige“ Regel. Die beste Wahl hängt davon ab, was Sie schützen: reibungslose Anmeldung, zuverlässige Zustellung oder stärkeren Beleg, dass die Person das Konto wirklich kontrolliert.

Ein praktisches Menü an Richtlinien

Hier sind fünf gängige Ansätze, von geringster Reibung bis zu maximaler Kontrolle:

- Offener Zugang + später verifizieren: Akzeptieren Sie jede Adresse, nutzen Sie dann Verifizierung, Bounce-Monitoring und Verhaltenssignale, um Probleme zu finden.

- Akzeptieren, aber als geteilt kennzeichnen: Erlauben Sie rollenbasierte oder geteilte Adressen, markieren Sie sie als „geteilt/rollenbasiert“ und wenden Sie strengere Prüfungen für sensible Aktionen an.

- Gezielte Einschränkungen: Blockieren oder warnen Sie bei bestimmten lokalen Teilen (z. B. finance@, admin@) nur für bestimmte Flows (hohes Invite-Volumen, Testmissbrauch).

- Geschäfts-E-Mail für risikoreichere Funktionen erforderlich: Halten Sie die Anmeldung offen, verlangen Sie aber eine Business-Domain, bevor Sie Exporte, Abrechnungsänderungen oder viele Einladungen erlauben.

- Enterprise-Allowlist: Für regulierte oder Enterprise-Kunden nur genehmigte Domains zulassen und einen klaren Prozess zum Hinzufügen weiterer Domains definieren.

Jede Option kann weiterhin Zustellbarkeitsvalidierung nutzen, aber behandeln Sie Zustellbarkeit nicht als Eigentumsnachweis. Ein Gruppenpostfach kann völlig zustellbar sein und trotzdem geringe Verantwortlichkeit bieten; eine Weiterleitung kann verschleiern, wo Mail letztlich landet.

Die richtige Option nach Risiko auswählen

Wenn Ihr Hauptziel Wachstum ist, starten Sie offen und verschärfen Sie später; seien Sie aber strikt bei der Erkennung von Wegwerf-E-Mails und bekannten schlechten Domains. Wenn Ihr Ziel Kontrolle und Nachvollziehbarkeit ist, behandeln Sie geteilte Postfächer als zweitklassige Identitäten: Erlauben Sie sie für Kontakte, aber nicht als alleinige Admins für Abrechnung oder Sicherheitseinstellungen.

Ein praktikabler Mittelweg ist „akzeptieren, dann sperren“. Lassen Sie jemanden mit einer weitergeleiteten Adresse einen Workspace erstellen, verlangen Sie aber eine Business-Domain (und einen zweiten Nachweis), bevor Sie viele Einladungen freischalten. Tools wie Verimail können Wegwerf-Anbieter markieren und Bounces während der Anmeldung verringern, während Ihre Produktregeln festlegen, wer was tun darf.

Schritt-für-Schritt: Erstellen Sie einen Entscheidungsfluss fürs Onboarding

Beginnen Sie damit, aufzuschreiben, was Sie schützen wollen. Manche Prüfungen betreffen, ob die E-Mail Mail empfangen kann. Andere betreffen, ob die anmeldende Person sie wirklich kontrolliert.

1) Ordnen Sie Aktionen dem benötigten Eigentumslevel zu

Listen Sie auf, was ein neues Konto in der ersten Woche tun kann, und markieren Sie jede Aktion als „starkes Eigentum nötig“ oder „ausreichend“. Starke Eigentümerschaft ist normalerweise wichtig für Passwort-Resets, Abrechnungsänderungen, das Hinzufügen von Admins, Exporte und das Ändern von Sicherheitseinstellungen.

Bauen Sie daraus einen Ablauf mit zwei Toren in dieser Reihenfolge:

- Setzen Sie ein Baseline-Zustellbarkeitstor (Syntax, Domain, MX und bekannte Wegwerf-Anbieter).

- Wenn die Zustellbarkeit fehlschlägt, wählen Sie eine Reaktion: komplett blocken, um eine andere E-Mail bitten oder zur manuellen Prüfung weiterleiten.

- Wenn die Zustellbarkeit passt, entscheiden Sie, ob der Nutzer normalen Zugang oder eingeschränkten Zugang bis zum Eigentumsnachweis erhält.

- Für sensible Aktionen fügen Sie ein Eigentumstor hinzu: Bestätigung, Admin-Freigabe oder Domain-Nachweis für Firmen-Workspaces.

- Definieren Sie, was „Fehlschlag“ in jedem Schritt bedeutet: nur warnen, Funktionen einschränken, eine alternative Adresse verlangen oder das Konto zurückhalten.

Verimail kann beim Zustellbarkeitstor helfen, indem es ungültige Adressen, Wegwerf-E-Mails, Spamfallen und riskante Domains schnell erkennt. Es kann Ihnen nicht sagen, ob ein Postfach geteilt ist — das ist eine Produktentscheidung.

2) Schreiben Sie das „Warum“ in klaren Nutzertext

Ihre Nachricht sollte die Regel erklären, ohne vorwurfsvoll zu klingen. Zum Beispiel: „Aus Sicherheitsgründen erfordern Änderungen an Abrechnung und Admin-Rollen eine verifizierte E-Mail-Adresse. Sie können diese Adresse weiterhin für Benachrichtigungen nutzen, verifizieren Sie bitte eine Adresse, die Sie kontrollieren, um fortzufahren."

Solche Formulierungen reduzieren Support-Tickets und geben ehrlichen Nutzern einen klaren nächsten Schritt, selbst wenn sie sich mit einem Gruppenpostfach oder einer Weiterleitung angemeldet haben.

Möglichkeiten, Kontrolle zu beweisen, wenn Eigentum zählt

E-Mail-Verifikation ist die Basis: senden Sie einen Einmal-Link oder Code an die Adresse und verlangen Sie Bestätigung. Das beweist, dass die Person jetzt Nachrichten an dieses Postfach empfangen kann. Es beweist nicht, dass sie der rechtliche Eigentümer ist, dass das Postfach privat ist oder dass die Kontrolle nicht später (bei Weiterleitungen oder geteilten Postfächern) wechselt.

Wenn mehr auf dem Spiel steht, fügen Sie einen zweiten Check hinzu, der dem Risiko entspricht. Ein Finanztool, das Auszahlungen ermöglicht, braucht mehr Sicherheit als ein Newsletter-Anmeldeformular.

Stärkere Optionen, wenn Sie mehr Vertrauen brauchen

Wählen Sie eine oder kombinieren Sie mehrere, je nach dem, was Sie schützen:

- Telefon-Verifikation (gut gegen automatisierte Anmeldungen, aber Achtung bei wiederverwendeten Nummern)

- SSO (SAML/OIDC) mit einem Business-Identity-Provider

- Zahlungs-Verifikation (eine verifizierte Karte oder eine kleine Belastung, wenn es zu Ihrem Produkt und Ihrer Region passt)

- Domain-Verifikation für Workspaces (Nachweis, dass das Team example.com kontrolliert, bevor admin-only Funktionen freigeschaltet werden)

- Step-up-Checks bei sensiblen Aktionen (Onboarding erlauben, aber Extra-Nachweis verlangen, um Abrechnung zu ändern, Daten zu exportieren oder viele Nutzer einzuladen)

E-Mail-Validierung bleibt auch hier wichtig. Verimail hilft, ungültige Adressen und viele Wegwerf-Anbieter zu erkennen, bevor Sie einen Code verschicken, sodass Sie kein Vertrauen auf einer schlechten E-Mail aufbauen.

Teams und Einladungen: Verifizieren Sie jede Person, nicht nur den Ersteller

Wenn jemand einen Workspace mit einem geteilten Postfach (z. B. [email protected]) erstellt, behandeln Sie das nicht als Nachweis für das ganze Team. Fordern Sie jede eingeladene Person auf, ihre eigene E-Mail zu verifizieren, bevor sie Zugriff erhält.

Planen Sie die Kontowiederherstellung für geteilte Postfächer im Voraus. Vermeiden Sie Wiederherstellungspfade, die nur auf ein Postfach abzielen, auf das mehrere Personen Zugriff haben. Nutzen Sie einen sekundären Kontakt, erlauben Sie Admins, Zugang wiederherzustellen, und protokollieren Sie Änderungen an Sicherheitseinstellungen, damit eine Weiterleitung oder ein geteiltes Postfach nicht zum Single Point of Failure wird.

Häufige Fehler und knifflige Sonderfälle

E-Mail-Validierung in Minuten hinzufügen

Fügen Sie RFC-konforme Prüfungen, MX-Lookups und Blocklisten-Screening mit einem API-Aufruf hinzu.

Viele Onboarding-Probleme entstehen, wenn Teams alle „nicht standardmäßigen“ E-Mails gleich behandeln. Aliase, Weiterleitungen und Gruppenpostfächer können normal sein, ändern aber Ihr Risikoprofil.

Ein einfacher Fehler ist, valide E-Mails mit überstrengen Regeln kaputtzumachen. Plus-Adressierung ([email protected]) ist weit verbreitet zum Filtern und Tracking. Wenn Sie sie ablehnen, verärgern Sie Nutzer und erzeugen unnötige Support-Tickets. Eine sicherere Vorgehensweise ist, sie zu akzeptieren und gegebenenfalls eine normalisierte Version zur Deduplizierung zu speichern.

Ein weiterer häufiger Fehler ist, jede Rollenadresse (support@, sales@, info@) pauschal als Betrug einzustufen. Manche sind von geringer Qualität, aber viele reale Firmen onboarden zunächst mit einem geteilten Postfach. Statt eines pauschalen Verbots behandeln Sie rollenbasierte E-Mail-Risiken als Signal und koppeln Sie an zusätzliche Prüfungen, wenn das Konto Geld, Admin-Zugriffe oder sensible Daten haben wird.

Worauf Teams hereinfallen, ist Zustellbarkeitschecks als Proxy für Eigentum zu verwenden. Ein Postfach kann echt und erreichbar sein und trotzdem von der falschen Person kontrolliert werden. E-Mail-Validierung (inklusive Wegwerf-Erkennung) verbessert Zustellbarkeit und Listenhygiene, aber sie kann nicht bestätigen, wer hinter einem Alias steckt oder wer weitergeleitete Nachrichten tatsächlich liest.

Achten Sie auf geteilte Postfächer als Single Point of Failure:

- Eine verifizierte Adresse, die viele Workspaces kontrolliert ohne Limits

- Kein Audit-Log dafür, wer über dieses Postfach beigetreten ist

- Passwort-Resets und Abrechnungsbenachrichtigungen, die an eine verteilte Liste gehen

Sicherheitsbenachrichtigungen können sich mit Weiterleitungen auch merkwürdig verhalten. Manche Organisationen haben Weiterleitungsschleifen (A leitet an B, B leitet an A) oder eine Gruppenadresse, die an viele Personen streut.

Halten Sie kontokritische Nachrichten vorhersehbar:

- Senden Sie Sicherheitswarnungen an eine primäre Adresse plus optionalen Backup

- Fordern Sie Re-Verifikation für E-Mail-Änderungen bei Admin-Konten

- Warnen Sie Nutzer, wenn eine Adresse offenbar an mehrere Empfänger weiterleitet

Beispiel: Ein neuer Workspace meldet sich mit [email protected] an. Die Adresse validiert, aber fünf Personen erhalten den Code, und später weiß niemand, wer die Abrechnung geändert hat. Frühe Schutzmaßnahmen verhindern späteres Streitpotenzial.

Kurze Checkliste bevor Sie die Richtlinie ausrollen

Bevor Sie live gehen, entscheiden Sie, worauf Sie optimieren: weniger Fake-Anmeldungen, weniger ausgesperrte echte Nutzer oder maximale Sicherheit. Die richtige Mischung hängt von Ihrem Produkt ab, aber diese Checkliste hilft, Lücken zu vermeiden, die später als Support-Tickets auftauchen.

Letzte Checks vor dem Launch

Beginnen Sie damit, was Ihr Anmeldeformular akzeptiert. Viele echte Nutzer nutzen Alias-Formate; diese zu blockieren schafft unnötige Reibung.

- Bestätigen Sie, dass Sie Plus-Adressierung und gängige Alias-Muster großer Anbieter akzeptieren (zum Beispiel name+project@domain). Falls Sie sie einschränken, dokumentieren Sie genau, warum und wo Ausnahmen gelten.

- Blockieren Sie bekannte Wegwerf-Anbieter und offensichtliche Einmal-Domains. Wenn Sie einen Validierungsdienst wie Verimail nutzen, stellen Sie sicher, dass Wegwerf-Erkennung und Blocklisten-Prüfungen aktiviert und protokolliert sind.

- Entscheiden Sie, welche Aktionen vor ihrer Aktivierung eine Verifikation benötigen. Eine gängige Basisregel ist: keine Team-Einladungen, Exporte oder Abrechnungsänderungen, bis die Adresse verifiziert ist.

- Schreiben Sie eine klare Regel für rollenbasierte und geteilte Postfächer (support@, sales@, info@). Wählen Sie eine Option: erlauben, erlauben mit Warnung oder auf bestimmte Pläne/Fälle beschränken.

- Definieren Sie einen Wiederherstellungsplan für geteilte oder wechselnde Postfach-Inhaberschaften. Das ist wichtig, wenn jemand das Unternehmen verlässt und das Postfach neu zugewiesen wird.

Testen Sie die Richtlinie gegen einige realistische Anmeldepfade. Zum Beispiel: Eine kleine Agentur meldet sich mit [email protected] (geteilt) an und leitet an zwei Personen weiter, während ein Auftragnehmer [email protected] (Alias) verwendet. Ihre Richtlinie sollte genau sagen, was passiert: erlaubt, gewarnt oder blockiert, und was der Nutzer als Nächstes tun muss.

Plausibilitätschecks, die Überraschungen verhindern

Entscheiden Sie, wer später die Account-E-Mail ändern darf und welchen Nachweis Sie verlangen. Wenn Eigentum zählt, sollten Sie sowohl Zugriff auf die aktuelle E-Mail als auch Verifikation der neuen verlangen.

Prüfen Sie außerdem Ihre Logs und Support-Tools. Wenn ein Onboarding-Versuch scheitert, sollte Ihr Team sehen können, ob er wegen Zustellbarkeitsrisiko (ungültig oder Wegwerf) oder Eigentumsrisiko (geteilt, Weiterleitung oder Rollenadresse) blockiert wurde. Diese Unterscheidung spart Zeit und hält Produkt und Support abgestimmt.

Beispiel: Ein geteiltes Team-Postfach für einen neuen Workspace

Zustellbarkeit von Eigentum trennen

Prüfen Sie rollenbasierte und geteilte Adressen auf Zustellbarkeit, während Sie Eigentum im Produkt regeln.

Ein 5‑Personen-Team erstellt einen Workspace mit [email protected]. Diese Adresse leitet an zwei Manager, Ava und Ben, sodass beide die Nachrichten sehen. Aus Zustellbarkeits-Sicht wirkt das gesund: Die Domain existiert, MX-Einträge sind gesetzt und Mail wird angenommen. Aus Eigentumssicht ist unklar, wer Admin sein sollte, wer Passwörter zurücksetzen darf und wer für Änderungen verantwortlich ist.

Das subtile Risiko: Weiterleitungen und geteilte Postfächer machen es leicht, dass die „falsche“ Person zuerst auf die Verifizierungs-Mail klickt. Verifiziert Ben das Konto, aber Ava erwartete Admin-Rechte, entsteht ein interner Konflikt und ein Support-Fall. Nichts war unzustellbar, aber Kontrolle wurde nie eindeutig zugewiesen.

Ein pragmatisches Ergebnis ist: Erlauben Sie die Anmeldung, trennen Sie aber Zugang von Autorität:

- Lassen Sie [email protected] den Workspace erstellen.

- Fordern Sie jedes Teammitglied auf, sich mit eigener Adresse anzumelden und diese zu verifizieren.

- Vergeben Sie Admin-Rechte erst nach einem stärkeren Nachweis, z. B. Domain-Verifikation oder einer verifizierten Admin-E-Mail auf dieser Domain.

E-Mail-Validierung hilft, offensichtlichen Müll zu vermeiden (ungültige Domains, Tippfehler, Wegwerf-Anbieter). Verimail kann bestätigen, dass die Adresse wohlgeformt ist, die Domain für E-Mail eingerichtet ist und der Anbieter nicht für Wegwerf-Anmeldungen bekannt ist. Aber Verimail kann nicht sagen, ob das Postfach geteilt ist, wer die Weiterleitungen empfängt oder ob der Anmelder autorisiert ist.

Für Support- und Abrechnungsbenachrichtigungen vermeiden Sie es, standardmäßig alles an das geteilte Postfach zu senden. Legen Sie klare Kontakte fest:

- Abrechnung: eine namentlich benannte Person oder eine geprüfte Finanz-Adresse

- Sicherheit und Admin-Warnungen: die verifizierte Admin-Adresse

- Produkt-Updates: optional, können bei [email protected] bleiben

So kann der Workspace schnell starten, während kritische Aktionen und Rechnungen an eine verantwortliche Person gehen.

Nächste Schritte: Implementieren, messen und die Liste sauber halten

Beginnen Sie damit, Risikotiergruppen zu definieren. Niedrigrisiko-Aktionen (öffentliche Inhalte lesen, Mailinglistenbeitritt) können flexibel mit Aliase, Weiterleitungen und geteilten Postfächern umgehen. Höherrisiko-Aktionen (Nutzer einladen, Abrechnung ändern, Daten exportieren) sollten stärkere Eigentumsnachweise und klare Verantwortlichkeit verlangen.

Formulieren Sie aus diesen Stufen einfache Regeln, die Ihr Team erklären kann und die der Support durchsetzen kann. Halten Sie die Richtlinie kurz genug, dass sie in einem Hilfsartikel und einem internen Playbook steht.

Instrumentieren Sie, was nach der Anmeldung passiert, damit Sie sehen, ob Ihre Regeln wirken. Messen Sie ein paar Signale konsequent:

- Bounce-Rate (gesamt und nach Anbieter/Domain)

- Verifikationsabschlussrate und Zeit bis zur Verifikation

- Betrugssignale (wiederholte Anmeldungen, verdächtige IP-Muster, schnelle Neustarts)

- Support-Tickets bezogen auf E-Mail-Probleme („Code nie erhalten“, „geteiltes Postfach“, „Weiterleitung")

Platzieren Sie eine Validierungsschicht früh im Flow, bevor Sie irgendeine Verifikationsmail senden. Das reduziert Tippfehler, nicht existierende Domains, fehlerhafte MX-Setups, Wegwerf-E-Mails und bekannte Spamfallen.

Wenn Sie eine einfache Lösung möchten: Verimail (verimail.co) ist so konzipiert, dass es beim Signup als einzelner API-Aufruf RFC-konforme Syntaxprüfung, Domainprüfung, MX-Lookup und Wegwerf-Anbieter-Abgleich bietet. Nutzen Sie das Ergebnis, um den Nutzer aufzufordern, die Adresse zu korrigieren, eine andere E-Mail zu wählen oder auf einen stärkeren Verifikationsschritt umzusteigen.

Behandeln Sie die Richtlinie als lebendes Dokument. Überprüfen Sie monatlich Ihre Metriken, nehmen Sie Stichproben problematischer Anmeldungen und passen Sie die Regeln an, die die meisten Bounces oder Supportlast erzeugen. Kleine Änderungen, wie Extra-Verifikation nur für hochriskante Aktionen zu fordern, verbessern oft die Sicherheit, ohne legitime Teams mit geteilten Postfächern zu blockieren.

FAQ

Was ist der praktische Unterschied zwischen einem Alias, einer Weiterleitung und einem Gruppenpostfach?

Ein Alias liefert normalerweise an dasselbe zugrunde liegende Postfach, daher ist er für das Onboarding oft unproblematisch. Eine Weiterleitung kann dagegen verändern, wo Nachrichten gelesen werden, und Verzögerungen oder scheinbar zufällige Ausfälle verursachen. Ein Gruppenpostfach wird von mehreren Personen gelesen — hier geht es weniger um Zustellung als darum, wer für Aktionen verantwortlich ist.

Warum machen Aliase und Weiterleitungen das Onboarding schwieriger?

Weil sie zwei verschiedene Fragen vermischen: ob Ihre E-Mails zuverlässig ankommen und wer tatsächlich die Kontrolle über das Postfach hat. Eine geteilte oder weitergeleitete Adresse kann Nachrichten perfekt empfangen und trotzdem die Eigentümerschaft unklar lassen. Das schafft später Probleme bei Admin-Zugriffen, Abrechnungsänderungen und Kontowiederherstellung.

Was kann E-Mail-Validierung in dieser Situation wirklich sagen?

E-Mail-Validierung hilft hauptsächlich bei der Zustellbarkeit: sie erkennt Tippfehler, ungültige Syntax, nicht existierende Domains, fehlende MX-Einträge und viele Wegwerf-Anbieter. Dadurch sinken Bounces und „Code nie erhalten“-Tickets. Sie kann nicht beweisen, wer das Postfach kontrolliert oder ob mehrere Personen Zugriff haben.

Kann ich erkennen, ob eine Adresse weitergeleitet wird, bevor ich die Anmeldung akzeptiere?

Nein, nicht zuverlässig. Eine Weiterleitung sieht oft wie eine normale funktionierende Adresse aus, weil das ursprüngliche Postfach die Mail annimmt und sie still weiterreicht. Validatoren sehen das finale Ziel oder die Anzahl der Empfänger nicht. Behandeln Sie Weiterleitungen als ein Eigentums- und Supportrisiko, das sich nicht vollständig per Validierung auflösen lässt.

Was ist eine gute Standardrichtlinie, die die Conversion nicht zu sehr belastet?

Validieren Sie die Zustellbarkeit bei der Anmeldung und fordern Sie stärkere Eigentumsnachweise nur für höher risikobehaftete Aktionen. Lassen Sie flexible E-Mail-Formate zu, sperren Sie aber Einmaladressen und verlangen Sie Verifizierung, bevor man Einladungen verschickt, Abrechnungen ändert oder Daten exportiert. So bleibt die Conversion hoch, ohne die Kontrolle zu verlieren.

Sollte ich Plus-Adressierung wie [email protected] erlauben?

Das Blockieren von Plus-Adressierung ist ein häufiger Fehler, weil viele Nutzer sie zum Filtern und Tracking verwenden. Akzeptieren Sie Plus-Tags und speichern Sie die eingegebene Adresse; normalisieren Sie sie nur optional für Deduplikation. Wenn Sie Formate einschränken müssen, tun Sie das eng begrenzt und erklären Sie den Grund in der UI.

Sollte ich rollenbasierte E-Mails wie admin@, billing@ oder support@ blockieren?

Vermeiden Sie pauschale Sperren, denn viele echte Unternehmen nutzen Rollenadressen wie billing@ oder support@. Eine pragmatische Lösung ist, diese zu erlauben, sie aber als schwächere Identitäten für sensible Aktionen zu behandeln — zum Beispiel: persönliche verifizierte Arbeits-E-Mail oder Admin-Freigabe erforderlich, bevor Admin-Rechte oder Abrechnungsänderungen erlaubt werden.

Wenn sich jemand mit einem geteilten Postfach anmeldet, wie sollte ich Team-Einladungen handhaben?

Verlangen Sie, dass jeder eingeladene Kollege mit seiner eigenen E-Mail beitritt und diese verifiziert, selbst wenn das Workspace ursprünglich mit einem geteilten Postfach erstellt wurde. So ist der Zugriff an Personen gebunden, nicht an ein Postfach, das mehrere lesen. Das vereinfacht Offboarding und Audit-Trails.

Wie kann ich Eigentum beweisen, wenn E-Mail allein nicht ausreicht?

Verifikation per E-Mail ist die Basis: senden Sie einen Einmal-Link oder Code und verlangen Sie Bestätigung — das beweist, dass jemand jetzt Mails an diesem Postfach empfangen kann. Wenn mehr Vertrauen nötig ist, fügen Sie einen zweiten Schritt hinzu, zum Beispiel Domain-Verifizierung, SSO oder eine Admin-Freigabe, abhängig vom Risiko.

Was sollte ich Nutzern sagen, wenn ich geteilte oder weitergeleitete Adressen einschränke?

Seien Sie klar und nicht vorwurfsvoll: erklären Sie, welche Aktion blockiert ist und was der nächste Schritt ist. Zum Beispiel: „Für Sicherheitsänderungen an Abrechnung und Admin-Rollen ist eine verifizierte E-Mail erforderlich. Sie können diese Adresse weiterhin für Benachrichtigungen nutzen, verifizieren Sie aber bitte eine persönliche Adresse, um fortzufahren.“ Solche Hinweise reduzieren Support-Anfragen und helfen ehrlichen Nutzern weiter.