01. Mai 2025·5 Min.

Rollenbasierte E-Mails: bei Anmeldungen erlauben, warnen oder blockieren?

Rollenbasierte E-Mails können Anmeldungen erleichtern oder erschweren. Nutze klare Kriterien für Support, Eigentum und Zustellbarkeit, um zu entscheiden: erlauben, warnen oder blocken.

Was rollenbasierte E-Mails sind und warum sie wichtig sind

Rollenbasierte E-Mails sind Adressen, die eine Funktion oder ein Team beschreiben, nicht eine einzelne Person. Häufige Beispiele sind info@, sales@, support@, admin@, billing@ und contact@. Sie laufen meist in ein gemeinsames Postfach, ein Ticketsystem oder an eine Gruppe von Personen.

Man trifft sie oft bei der Anmeldung, weil viele Unternehmen gemeinsame Postfächer bevorzugen. Ein kleines Unternehmen hat vielleicht ein Postfach, das alle prüfen. Ein größeres Unternehmen leitet Nachrichten an ein Helpdesk und weist sie intern zu. Für die Person, die sich anmeldet, kann die Nutzung einer gemeinsamen Adresse sich außerdem sicherer anfühlen, als das Konto an einen einzelnen Mitarbeiter zu binden, der das Unternehmen verlassen könnte.

Der Haken ist: rollenbasierte Adressen können je nach Produkt und Kunde sehr unterschiedliche Bedeutungen haben. Manchmal sind sie genau das Richtige (z. B. ein Support-Portal, das von einem IT-Team genutzt wird). Andere Male sind sie ein Signal für geringe Absicht oder ein schneller Weg, ein Konto ohne klaren Verantwortlichen anzulegen.

Deshalb gibt es keine Einheitsregel für alle Produkte. Die richtige Entscheidung hängt davon ab, wie du Konteninherschaft, Passwortzurücksetzungen, Rechnungen und Supportgespräche handhabst.

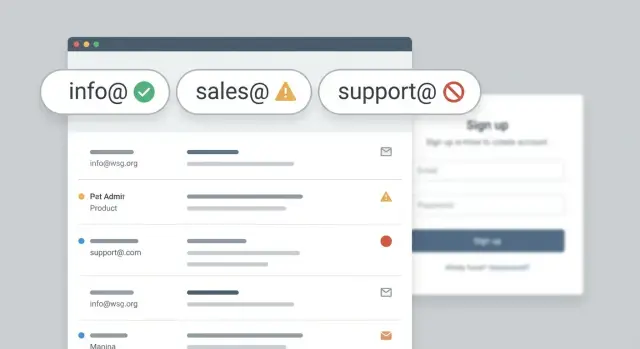

Die meisten Anmelde-Richtlinien fallen in eine von drei Kategorien:

- Erlauben: die Adresse akzeptieren, verifizieren und weitermachen.

- Warnen: den Nutzer weitermachen lassen, aber die Nachteile erklären und eine persönliche Adresse empfehlen.

- Blocken: gewisse rollenbasierte Adressen ablehnen und eine individuelle Mailbox verlangen.

Ein praktisches Beispiel: Wenn deine App Abrechnung und Admin-Kontrollen beinhaltet, kann ein gemeinsames Postfach später Verwirrung darüber stiften, wer das Abonnement wirklich „besitzt“. Sind deine Kunden hingegen Teams, die gemeinsame Ressourcen verwalten, kann das Blocken generischer Postfächer unnötige Hürden erzeugen.

Die wirklichen Vorteile und Risiken (klar gesagt)

Rollenbasierte E-Mails sind nicht automatisch „gut“ oder „schlecht“. Sie unterscheiden sich einfach von persönlichen Postfächern, und diese Unterschiede zeigen sich später in Eigentum, Engagement und Sicherheit.

Der Vorteil: Kontinuität. Ist jemand krank oder verlässt die Firma, kann ein anderer Kollege Onboarding-Mails, Rechnungen und Support-Threads sehen. Für Teams mit rotierenden Verantwortlichkeiten ist ein gemeinsames Postfach manchmal der zuverlässigste Weg, eine Antwort zu bekommen.

Der Nachteil: unklare Kontrolle. Oft weißt du nicht, wer tatsächlich Zugriff auf dieses Postfach hat. Wenn dein Produkt „wer auch immer das Postfach hat“ als Kontoinhaber ansieht, kann ein Jobwechsel oder eine Passwortzurücksetzung stillschweigend die Kontrolle an die falsche Person übertragen.

Geringeres Engagement. Ein gemeinsames Postfach ist von Haus aus geschäftig. Wichtige Nachrichten (Verifikation, Rechnungen, Sicherheitswarnungen) können übersehen, gefiltert oder im Rauschen verloren gehen.

Missbrauch ist ein Faktor. Betrüger bevorzugen manchmal generische Postfächer, weil sie sich leicht für viele Anmeldungen wiederverwenden lassen und nicht klar auf eine reale Person zurückzuführen sind. Das heißt nicht, dass jede info@-Adresse Betrug ist, erhöht aber die Wahrscheinlichkeit minderwertiger Anmeldungen bei hohem Volumen.

Fazit: Betrachte die Erkennung rollenbasierter Adressen als Signal, nicht als Urteil. Die beste Entscheidung hängt meist davon ab, was nach der Anmeldung passiert und wie kostspielig eine gefälschte oder unerreichbare E-Mail für dich ist.

Beginne mit deinem Modell zur Kontoverantwortung

Bevor du entscheidest, wie du mit rollenbasierten E-Mails umgehst, beantworte eine Frage: Gehört das Konto einer bestimmten Person oder einem Team?

Musst du Rechnungen, rechtliche Mitteilungen, Passwortzurücksetzungen und Sicherheitswarnungen senden, willst du in der Regel eine einzelne verantwortliche Person. Eine persönliche Mailbox macht klar, wer das ist. Sie reduziert außerdem die Wahrscheinlichkeit, dass eine kritische Nachricht übersehen wird, weil „das jemand anderes macht“.

Wird dein Produkt typischerweise von Gruppen gekauft und verwaltet, kann das Blocken generischer Postfächer nach hinten losgehen. Denke an IT-Teams, die Tools für Mitarbeiter einrichten, Beschaffung, die Verlängerungen regelt, oder Agenturen, die Accounts für Kunden anlegen. In solchen Fällen sind Adressen wie billing@ oder it@ oft der schnellste Weg, die handelnden Personen zu erreichen.

Ein schneller Weg, dein Modell zu überprüfen:

- Wer muss Rechnungen und Vertragsnachrichten erhalten, und brauchst du eine klare Prüfspur?

- Wer ist für Sicherheit und Zugriff verantwortlich?

- Wie oft wechseln Konten den Inhaber (Mitarbeiterwechsel, Agentur-Offboarding, Umstrukturierung)?

- Arbeitet der Support mit einer Person oder mehreren?

Viele werden vom Thema „Postfach wechselt den Besitzer“ überrascht. Ein gemeinsames Postfach kann jahrelang stabil sein oder über Nacht den Besitzer wechseln. Wenn es wechselt, kannst du den echten Entscheider verlieren, oder jemand Neuer bekommt Zugriff auf Nachrichten, die er nicht sehen sollte. Wenn dein Produkt sensible Daten verarbeitet, ist dieses Risiko relevant.

Ein praktischer Mittelweg ist, Team-Postfächer zu erlauben, aber Verantwortlichkeit einzufordern. Ein gängiges Muster: verlange eine persönliche E-Mail für den primären Inhaber und erlaube anschließend das Team-Postfach als Rechnungs- oder Benachrichtigungsadresse.

Support- und Workflow-Anforderungen, die die Entscheidung ändern

Deine Anmelde-Policy sollte zu der Art passen, wie du Kunden tatsächlich betreust.

Muss ein Mensch Onboarding-Schritte abschließen (Verträge, Identitätsprüfungen, SSO-Konfiguration, Datenmigration), brauchst du eine verlässliche Kontaktperson. Generische Postfächer können funktionieren, verbergen aber oft, wer verantwortlich ist. Das führt häufig zu langsameren Genehmigungen und längerer Time-to-Value.

Antwortbasierte Workflows sind ein weiterer Kipppunkt. Wenn Sales, Customer Success oder Support auf zurückgehende E-Mail-Threads angewiesen sind, kann ein gemeinsames Postfach chaotisch sein: mehrere Personen antworten, niemand antwortet, oder Kontext geht verloren, wenn Kollegen wechseln. Wenn dein Prozess klare Verantwortlichkeit erfordert, ist eine Warnung oft der beste Kompromiss: erlaube die Anmeldung, aber bitte um einen persönlichen Backup-Kontakt.

Kontosicherheit spielt ebenfalls eine Rolle. Passwortzurücksetzungen, Magic Links und 2FA-Codes, die an ein gemeinsames Postfach gesendet werden, erhöhen die Chance, dass Zugriff über die richtigen Personen hinaus verbreitet wird. Das mag für kleine Teams akzeptabel sein, ist aber riskant, wenn Berechtigungen streng sind (Abrechnungszugriff, Datenexporte, Admin-Aktionen).

Erlaubst du rollenbasierte E-Mails, kombiniere diese Flexibilität mit Produktkontrollen (erforderliche Admin-Einladungen, klare Audit-Logs und ein einfacher Flow für Eigentümerwechsel), damit Zugriff nicht zufällig entsteht.

Zustellbarkeitsaspekte, bei denen du tatsächlich handeln kannst

Einen intelligenteren Warnpfad erstellen

Nutze Ergebnisse, um bei gemeinsamen Postfächern zu warnen, ohne legitime Teams zu blockieren.

Rollenbasierte E-Mails sind nicht automatisch „schlecht“ für die Zustellbarkeit, aber sie verändern, was nach der Anmeldung passiert. Probleme treten meist später auf: Willkommensmails bouncen, Passwortzurücksetzungen erreichen keinen echten Inhaber und deine Sender-Reputation leidet.

Wird ein Rollen-Postfach aufgegeben oder schlecht überwacht, kann es viele Hard-Bounces produzieren. Zu viele Hard-Bounces signalisieren niedrige Versandqualität. Gemeinsame Postfächer können auch das Beschwerde-Risiko erhöhen: mehrere Personen sehen dieselbe Nachricht, und eine Markierung als Spam reicht, um dir zu schaden.

Manche Filter behandeln gängige Präfixe als weniger vertrauenswürdig, besonders in Kombination mit anderen schwachen Signalen wie einer neuen Domain, ungewöhnlicher Anmeldegeschwindigkeit oder geringem Engagement. Das bedeutet nicht, dass du blocken musst. Es bedeutet, dass du strenger bei Verifikation und Monitoring vorgehen solltest.

Rollenbasiert vs. Wegwerf: nicht verwechseln

Wegwerf-Services sind temporär und werden oft für einmalige Accounts genutzt. Ein normales Rollen-Postfach auf einer echten Firmen-Domain ist etwas anderes. procurement@, billing@ und support@ können legitim sein.

Wenn Zustellbarkeit dein Hauptanliegen ist, fokussiere dich darauf: „Ist dieses Postfach erreichbar und stabil?“ statt nur auf das Präfix.

Zustellbarkeitsmaßnahmen, die oft besser sind als generelles Blocken:

- Verifiziere die E-Mail, bevor du wichtige Features freischaltest.

- Unterdrücke Hard-Bounces schnell (nicht weiter senden).

- Fordere eine zweite Kontakt-E-Mail für kritische Hinweise (Rechnungen, Sicherheit).

- Wende strengere Regeln an, wenn die Domain brandneu ist oder keine MX-Einträge hat.

- Begrenze die Rate von Anmeldungen, wenn viele ähnliche Rollen-Präfixe aus einer Quelle auftauchen.

Wie du erlauben, warnen oder blocken auswählst (ein praktischer Ablauf)

Du brauchst nicht sofort eine perfekte Policy. Du brauchst eine klare Standardentscheidung, ein paar Ausnahmen und Texte, die Leuten sagen, was als Nächstes zu tun ist.

Beginne damit, deine Produkt-„Motion“ zu benennen. Self-serve-Produkte optimieren meist für schnelle Anmeldung und saubere Daten und tendieren daher zu erlauben oder warnen. Sales-geführte Anmeldungen können mehr Reibung vertragen und neigen zu warnen oder blocken, um Leads erreichbar zu halten. Interne Tools erlauben oft, weil gemeinsame Postfächer normal sind.

Definiere dann, was „verantwortet“ für ein Konto bedeutet. Entscheide, was erfüllt sein muss, bevor jemand Abrechnung kontrolliert, Sicherheitseinstellungen ändert oder andere einlädt. Muss die Verantwortung einer Person zugeordnet werden, passt ein gemeinsames Postfach schlecht. Kann die Verantwortung ein Team sein (z. B. ein Abteilungskonto), ist ein Rollen-Postfach in Ordnung.

Danach:

- Wähle erlauben, wenn gemeinsamer Zugriff zu erwarten ist und du bereits E-Mails verifizierst.

- Wähle warnen, wenn du Flexibilität willst, aber eine persönliche Adresse für Recovery und zukünftige Kontaktaufnahme bevorzugst.

- Wähle blocken, wenn du eine bestimmte Person erreichen musst (compliance-intensive Flows, High-Value-Trials) oder du viele gefälschte Anmeldungen von generischen Postfächern siehst.

Füge zum Schluss eine kleine Menge expliziter Ausnahmen hinzu, damit dein Team nicht improvisieren muss. Enterprise-Beschaffung, Agenturen, die im Auftrag von Kunden anmelden, und Migrationsfälle sind übliche Ausnahmen.

Schreibe die UI-Nachricht, bevor du auslieferst

Wenn du warnst, halte die Meldung kurz und gib einen klaren nächsten Schritt:

„Dies scheint ein gemeinsames Postfach zu sein. Für Kontosicherheit und Wiederherstellung empfehlen wir eine persönliche Arbeits-E-Mail. Du kannst fortfahren, wirst aber möglicherweise später gebeten, eine persönliche E-Mail hinzuzufügen.“

Wenn du blockst, vermeide Sackgassen:

„Bitte nutze eine persönliche Arbeits-E-Mail. Wenn du dich mit einem gemeinsamen Postfach anmelden musst, kontaktiere den Support für eine Ausnahme.“

Policy-Muster, die in üblichen Produkten halten

Leads und CRM sauber halten

Validiere E-Mails vor der Erfassung, um CRM und Marketing-Listen sauber zu halten.

Eine gute Policy passt zu Kontofunktionen in deinem Produkt und zur Art des Missbrauchs, den du beobachtest.

Für viele B2B-Produkte sind gemeinsame Postfächer normal. Sie zu erlauben reduziert Reibung und kann operativ besser passen, als Zugang an einen einzelnen Mitarbeiter zu knüpfen.

Self-serve SaaS liegt oft in der Mitte. Viele Teams möchten eine personengebundene Owner-Adresse für Abrechnung und Sicherheit, wollen aber legitime Teams nicht blockieren, die am ersten Tag nur ein gemeinsames Postfach bereit haben. Beim Signup zu warnen und dann während des Onboardings eine persönliche Owner-E-Mail zu verlangen, funktioniert meist gut.

Konsumenten-Apps und Funnels mit hohem Missbrauch profitieren oft vom Blocken. Wenn dein Produkt persönliche Identität voraussetzt oder du regelmäßig gegen falsche Anmeldungen kämpfst, sind rollenbasierte Adressen häufig ein Versteck.

Benötigst du Flexibilität, verwende statt harter Regeln eine „step-up“-Regel. Zum Beispiel: Verifiziere die E-Mail vor Aktivierung, verlange eine zweite persönliche E-Mail innerhalb von 24 Stunden oder kennzeichne zur manuellen Prüfung, wenn andere Risikosignale auftreten.

Häufige Fehler und Fallstricke

Der größte Fehler ist, rollenbasierte E-Mails automatisch als „schlecht“ zu behandeln. Blockst du jedes generische Postfach (info@, sales@), verlierst du echte B2B-Anmeldungen. Viele kleine Teams starten bewusst mit einem gemeinsamen Postfach, besonders wenn eine Person Verkauf, Support und Abrechnung abdeckt.

Ein weiterer häufiger Irrtum ist, rollenbasierte Adressen mit Wegwerf-Adressen zu verwechseln. Ein Rollen-Postfach kann ein legitimes Postfach auf einer echten Firmen-Domain sein; Wegwerf-Adressen sind dagegen darauf ausgelegt, zu verfallen oder Identität zu verschleiern. Das sind unterschiedliche Probleme und benötigen unterschiedliche Regeln.

Importe und Migrationen schaffen Randfälle, die vergessen werden. Du validierst vielleicht beim Signup, importierst später aber eine Liste mit admin@ oder no-reply@. admin@ kann real sein (vor allem in IT-geführten Organisationen). no-reply@ kann oft keine Verifikationsmails oder Support-Antworten empfangen und bricht Aktivierung und Wiederherstellung. Behandle Importe als eigenen Flow mit eigenen Warnungen und Review-Queues.

Und vage Fehlermeldungen vertreiben gute Nutzer. „E-Mail nicht erlaubt“ fühlt sich wie eine Sackgasse an. Gib einen Grund und einen Weg nach vorn.

Schnelle Prüfungen für deinen Anmeldeflow

Validierung in Minuten hinzufügen

Integriere Verimail mit einem einzigen API-Aufruf und beginne sofort mit der E-Mail-Validierung.

Wenn du einen einfachen, konsistenten Ansatz willst, führe diese Prüfungen in Reihenfolge aus:

-

Format und Domain validieren. Fange offensichtliche Tippfehler ab und bestätige, dass die Domain real ist.

-

Mail-Routing-Basics prüfen. Schau nach MX-Einträgen. Fehlen MX-Einträge, ist das meist ein harter Stopp.

-

Rollenbasiert von Wegwerf unterscheiden. Behandle Präfixe wie info@ und support@ als eine Kategorie und temporäre E-Mail-Anbieter als eine andere.

-

Definiere, was dein Warnpfad bedeutet. Wenn du warnst, mache den nächsten Schritt konkret: Anmeldung erlauben und dann eine persönliche Backup-Adresse vor risikoreichen Aktionen verlangen.

-

Protokolliere, was du entschieden hast und warum. Speichere, ob du erlaubt, gewarnt oder geblockt hast, plus einen klaren Grund wie „keine MX“, „Wegwerf-Anbieter“ oder „rollenbasiert akzeptiert mit Backup-Kontakt“. So werden Support-Tickets schnell und erklärbar.

Ein realistisches Beispiel und nächste Schritte

Ein kleines Design-Studio meldet sich bei deinem Produkt an. Die Person im Formular nutzt [email protected], weil das Team das Postfach teilt. Zwei Kollegen brauchen ebenfalls sofort Zugriff, und niemand möchte das Konto persönlich „besitzen“.

So laufen die drei üblichen Policies ab:

- Erlauben: Die Anmeldung ist reibungslos, aber Eigentum und Sicherheit können später unklar werden.

- Warnen: Du behältst den Momentum bei und nudgest zu besserem Verhalten (z. B. „Bitte füge nach der Anmeldung eine persönliche Owner-E-Mail hinzu“).

- Blocken: Du reduzierst ein Risiko, treibst aber möglicherweise legitime kleine Teams weg, die lieber nicht sofort nach einer persönlichen Adresse suchen.

Ein pragmatischer Kompromiss ist, die Anmeldung zu erlauben und später eine persönliche Owner-E-Mail einzufordern, sobald der Nutzer Wert erhält. Behalte info@ als Rechnungs- oder Benachrichtigungsadresse, wenn gewünscht, aber stelle sicher, dass mindestens eine echte Person für Sicherheits- und Eigentumsfragen erreichbar ist.

Wenn du das umsetzt, erzielst du die besten Ergebnisse durch eine Kombination aus Policy (erlauben/warnen/blocken) und Grundvalidierung (Syntax, Domain, MX und Wegwerf-Erkennung). Verimail (verimail.co) ist eine Option, die Teams dafür nutzen: es ist eine E-Mail-Validierungs-API, die RFC-konforme Syntax, Domain- und MX-Einträge prüft und bekannte Wegwerf-Anbieter abgleicht, sodass du „generisch aber echt“ anders behandeln kannst als „einmalig und wegwerfbar“.

Um deine Entscheidung dauerhaft zu machen, ziehe 30 bis 90 Tage Anmeldedaten heran und vergleiche Conversion, Churn, Chargebacks und Support-Tickets für rollenbasierte vs. persönliche Adressen. Wähle dann die geringste Reibung, die dein Produkt schützt.

FAQ

Was ist eine rollenbasierte E-Mail, einfach erklärt?

Eine rollenbasierte E-Mail beschreibt eine Funktion oder ein Team, nicht eine einzelne Person. Adressen wie info@, support@ oder billing@ gehen meist an ein gemeinsames Postfach oder ein Helpdesk, sodass mehrere Personen lesen und antworten können.

Wie entscheide ich, ob ich rollenbasierte E-Mails bei der Anmeldung erlauben sollte?

Beginne mit deinem Modell zur Kontoverantwortung. Wenn eine Person klar für Abrechnung, Sicherheit und Wiederherstellung verantwortlich sein muss, bevorzuge eine persönliche E-Mail (oder verlange eine als primäre Kontaktadresse). Wird dein Produkt typischerweise von Teams verwaltet, kann das Zulassen rollenbasierter E-Mails Reibung reduzieren und dem tatsächlichen Arbeitsablauf der Kunden entsprechen.

Wann sollte ich rollenbasierte E-Mails erlauben, warnen oder blockieren?

Wähle erlauben, wenn gemeinsamer Zugriff normal ist und du E-Mails bereits verifizierst. Wähle warnen, wenn du Flexibilität willst, aber später eine persönliche Backup-Adresse bevorzugst. Wähle blocken, wenn du zuverlässig eine einzelne Person erreichen musst (Compliance, hoher Missbrauch) oder viele qualitativ schlechte Anmeldungen von generischen Postfächern kommen.

Was sind die wichtigsten Sicherheitsrisiken bei rollenbasierten Postfächern?

Sie können verwischen, wer das Konto „besitzt“, weil jeder mit Zugriff auf das Postfach Zurücksetzungen, Magic Links und Sicherheitswarnungen empfangen kann. Bei Personalwechseln kann Kontrolle stillschweigend auf die falsche Person übergehen — besonders riskant, wenn dein Produkt Admin-Aktionen, Abrechnungsänderungen oder Datenexporte zulässt.

Beeinträchtigen rollenbasierte E-Mails Zustellbarkeit oder Engagement?

Gemeinsame Postfächer sind von Natur aus stark frequentiert, sodass Verifizierungslinks, Rechnungen und Sicherheitsmeldungen übersehen oder gefiltert werden können. Außerdem steigt das Beschwerderisiko, weil mehrere Personen dieselbe Nachricht sehen — und eine Person reicht, um eine Nachricht als Spam zu markieren.

Sind rollenbasierte E-Mails dasselbe wie Wegwerf-E-Mails?

Nein. Wegwerf-E-Mails sind temporär und oft für Einmal-Anmeldungen gedacht. Rollenbasierte E-Mails können echte Postfächer unter legitimen Firmen-Domains sein. Behandle die Erkennung rollenbasierter Adressen als Hinweis, nicht als automatischen Ausschluss.

Was ist eine gute Kompromiss-Policy für viele B2B-Apps?

Ein praktikabler Standard ist: Erlaube die rollenbasierte E-Mail zur Anmeldung, verlange aber eine persönliche E-Mail für den primären Verantwortlichen, bevor risikoreiche Aktionen möglich sind. Das Rollen-Postfach kann weiterhin als Rechnungs- oder Benachrichtigungsadresse genutzt werden.

Was sollte meine UI anzeigen, wenn ich Nutzer vor einem gemeinsamen Postfach warne?

Kurz und klar: erkläre den Nachteil und den nächsten Schritt. Zum Beispiel:

„Dies scheint ein gemeinsames Postfach zu sein. Für Sicherheit und Wiederherstellung empfehlen wir eine persönliche Arbeits-E-Mail. Du kannst fortfahren, wirst aber möglicherweise später gebeten, eine persönliche E-Mail hinzuzufügen.“

Welche Prüfungen sollte mein Anmeldeprozess ausführen, bevor er über rollenbasierte E-Mails urteilt?

Prüfe zuerst Format und Domain, dann MX-Einträge, um zu bestätigen, dass Mails zugestellt werden können. Unterscheide anschließend zwischen wegwerfbaren Anbietern und rollenbasierten Präfixen. Entscheide dann, ob du erlaubst, warnst oder blockierst — und behandle fehlende MX-Einträge oft als harten Abbruch, da Verifikation und Wiederherstellung dann nicht funktionieren.

Woran erkenne ich, ob meine Policy für rollenbasierte E-Mails funktioniert?

Vergleiche 30–90 Tage Anmeldedaten und analysiere Conversion, Churn, Support-Aufwand und Betrugsindikatoren für rollenbasierte vs. persönliche Adressen. Wähle dann die geringste Reibung, die dein Produkt schützt, und protokolliere die Entscheidung (erlaubt, gewarnt, geblockt), damit der Support Entscheidungen leicht erklären kann.