22 de mai. de 2025·8 min

Aliases e encaminhamentos de e‑mail no onboarding: opções de política

Saiba como lidar com aliases e encaminhamentos de e‑mail no onboarding separando risco de entregabilidade do risco de propriedade e escolhendo políticas práticas e claras.

Por que aliases, encaminhamentos e caixas compartilhadas complicam o onboarding

Esses endereços aparecem nos cadastros por motivos normais. Uma equipe pode compartilhar uma caixa para um novo workspace. Um contratado pode usar um alias específico do cliente. Um administrador de TI pode encaminhar notificações de ferramentas para que nada seja perdido.

O problema é que aliases e encaminhamentos misturam duas perguntas que as pessoas costumam confundir.

Risco de entregabilidade: Suas mensagens chegarão rapidamente e de forma confiável a uma caixa real? Cadeias de encaminhamento, regras de e‑mail mal configuradas e algumas configurações de caixa compartilhada podem causar confirmações perdidas, notificações atrasadas ou bounces que parecem aleatórios.

Risco de propriedade: Você sabe quem controla essa caixa hoje? Em uma caixa de grupo, várias pessoas podem ler e agir sobre a mesma mensagem. Em um encaminhamento, o endereço inserido no cadastro pode não ser o local onde a mensagem é lida. Isso pode ser aceitável para atualizações rotineiras, mas fica arriscado quando o e‑mail vira chave de identidade.

A maioria das regras de onboarding tenta na prática evitar alguns problemas concretos:

- Cadastros falsos ou de baixa qualidade que desperdiçam vagas, trials ou tempo de suporte

- Tomadas de conta e recuperação confusa (a pessoa errada pode redefinir o acesso)

- Problemas de conformidade e auditoria quando você não consegue mostrar quem aceitou termos ou recebeu avisos

- Confusão no suporte quando várias pessoas respondem da mesma caixa

Um exemplo simples: uma empresa se cadastra com [email protected], que encaminha para três funcionários. O e‑mail de confirmação é entregue, mas qualquer um dos três pode clicar. Mais tarde, um sai e os demais continuam com acesso. Seu sistema pode tratar aquele endereço como uma só pessoa, embora nunca tenha sido.

Uma política clara importa não porque esses endereços sejam “ruins”, mas porque podem ser ótimos para entregabilidade e ainda assim pouco claros em termos de propriedade.

Definições rápidas: alias vs encaminhamento vs caixa de grupo

Quando alguém diz que “usa o mesmo e‑mail de formas diferentes”, geralmente fala de um de três arranjos. Chamar os termos pelo nome ajuda a escrever uma política que faça sentido e reduz idas e vindas com usuários que estão fazendo algo normal.

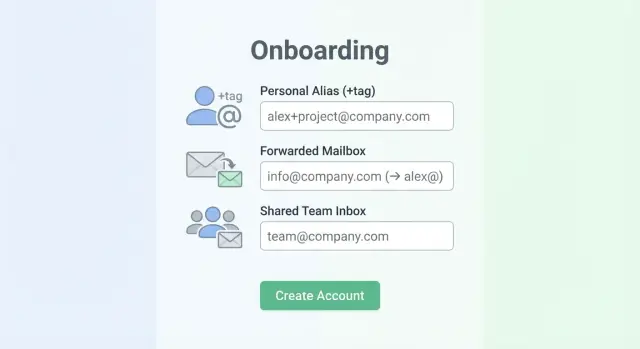

Um alias é um endereço extra que entrega para a mesma caixa postal. Às vezes é criado pelo provedor (um segundo endereço na mesma conta). Às vezes é plus addressing, onde você adiciona uma tag depois do sinal de mais e antes do @, como [email protected]. Para o usuário, parece uma caixa com vários “nomes”.

Um encaminhamento é diferente: o e‑mail é entregue a uma caixa e então enviado para outra. Encaminhamentos podem ser configurados pelo usuário, pelo TI ou pelo domínio. Também podem ser em cadeia (A encaminha para B, B encaminha para C). Na prática, o encaminhamento pode mudar a rapidez de entrega e dificultar a resolução quando uma confirmação “nunca chega”.

Uma caixa de grupo (shared mailbox) é um endereço que várias pessoas podem ler, como [email protected]. O acesso é baseado na membresia da equipe, não na identidade de uma pessoa. Algumas configurações permitem responder a partir do endereço compartilhado; outras fazem com que as pessoas respondam como indivíduo.

Relacionado, mas separado: endereços baseados em função como admin@, billing@, hr@ e sales@. Podem ser pessoais em empresas muito pequenas, mas frequentemente são compartilhados ou gerenciados por um time. Aparecem bastante em cadastros B2B, então vale destacá‑los.

Alguns exemplos rápidos:

- Alias: [email protected] ou [email protected] chegando à caixa da Sara

- Encaminhamento: [email protected] encaminhando para [email protected]

- Caixa de grupo: [email protected] usada por cinco colegas

- Endereço de função: [email protected] gerenciado pelo time financeiro

Essas diferenças mostram por que normalmente você precisa de mais que uma regra sim/não.

Separe os riscos: entregabilidade vs propriedade

Ajuda dividir o problema em dois riscos. Times que os misturam frequentemente criam regras ou muito rígidas (prejudicando cadastros) ou muito frouxas (prejudicando segurança e responsabilidade).

Risco de entregabilidade: seu e‑mail vai chegar?

Risco de entregabilidade é sobre se as mensagens que você envia realmente chegam. Se um endereço é inválido, bloqueado ou de baixa qualidade, você verá bounces, confirmações ausentes e tickets “não recebi o código”. Também pode afetar sua reputação de envio se continuar tentando mandar para endereços ruins.

Um endereço pode ser “pessoal” e ainda entregar mal. Causas comuns: erros de digitação (gmal.com), domínios que não existem mais, servidores de e‑mail sem registros MX válidos ou endereços em provedores descartáveis que são desativados rapidamente.

É nessa área que ferramentas de validação ajudam: checagens de sintaxe, consultas de domínio e MX e triagem contra provedores descartáveis conhecidos e armadilhas de spam.

Risco de propriedade: quem realmente controla a conta?

Risco de propriedade é sobre identidade e responsabilidade, não sobre taxas de bounce. Mesmo que o e‑mail seja entregue, você pode não conseguir ligar a conta a uma pessoa única ou a um dono estável.

A caixa compartilhada é o exemplo clássico: [email protected] ou [email protected] podem receber e‑mail perfeitamente, mas múltiplas pessoas podem ler e agir. Isso dificulta:

- Saber quem aprovou termos, criou o workspace ou alterou cobrança

- Remover acesso de forma limpa quando alguém sai

- Investigar abuso ou atividade suspeita

- Evitar que códigos de verificação circulem amplamente

Entregabilidade e propriedade podem apontar em direções opostas. Uma caixa de grupo pode ser altamente entregável e, ao mesmo tempo, de alto risco de propriedade. Um endereço pessoal pode ter baixo risco de propriedade e ainda assim falhar nas verificações de entregabilidade.

Então a política costuma ter duas camadas: valide entregabilidade para manter sua base limpa e depois decida que nível de prova de propriedade é necessário para cada ação (cadastro, funções de admin, pagamentos, configuração de SSO). Verimail pode ajudar na parte de entregabilidade, enquanto propriedade exige regras de produto e passos de verificação.

O que a validação de e‑mail pode (e não pode) dizer

Validação de e‑mail é boa para responder uma pergunta: este endereço provavelmente aceita mensagens? Isso é, em grande parte, uma questão de entregabilidade, não de identidade.

Um validador sólido checa sinais antes de você enviar qualquer e‑mail de confirmação:

- Sintaxe: segue as regras RFC (sem caracteres quebrados ou partes ausentes)?

- Checagem de domínio: o domínio existe e resolve corretamente?

- Registros MX: o domínio está configurado para receber e‑mail?

- Triagem de risco: corresponde a provedores descartáveis conhecidos ou padrões de armadilha de spam?

Ferramentas como Verimail são úteis aqui. Seu pipeline em várias etapas (checagens de sintaxe, consulta de domínio e MX, mais correspondência em tempo real contra milhares de provedores descartáveis) ajuda a reduzir bounces e bloqueia cadastros de baixa qualidade antes de entrarem na base.

O que a validação não pode provar é propriedade ou intenção. Não pode dizer:

- Quem realmente lê a caixa (uma pessoa, um time rotativo ou ninguém)

- Se o endereço é compartilhado, de função ou monitorado depois do onboarding

- Se a pessoa que se cadastrou trabalha na empresa que declarou

- Se as mensagens são encaminhadas para outro lugar

Encaminhamentos são particularmente complicados. Um endereço encaminhado pode parecer perfeitamente normal: a caixa original recebe e repassa silenciosamente. O destino final fica oculto para validadores, então você não consegue ver quem acaba lendo a mensagem ou quantas pessoas a recebem.

Triagem de descartáveis e armadilhas de spam é melhor vista como um filtro de entregabilidade. Ajuda a evitar endereços que provavelmente vão bouncer, churnar rápido ou prejudicar sua reputação de envio. Mas se sua preocupação real é controle de acesso (quem pode entrar em um workspace ou ver faturas), você ainda precisa de um passo de propriedade como confirmação, regras baseadas em domínio ou aprovação administrativa.

Opções de política que você pode escolher

Mantenha seu CRM e app limpos

Mantenha sua tabela de usuários mais limpa validando cada novo endereço antes de armazená‑lo.

Não existe uma regra “certa” única. A melhor escolha depende do que você está protegendo: cadastro suave, entrega confiável ou prova mais forte de que a pessoa controla a conta.

Um menu prático de políticas

Aqui estão cinco abordagens comuns, do menor atrito ao maior controle:

- Acesso aberto + verificar depois: aceite qualquer endereço e depois use verificação, monitoramento de bounces e sinais de comportamento para pegar problemas.

- Aceitar mas marcar como compartilhado: permita endereços de função ou compartilhados, marque‑os como “compartilhado/de função” e aplique checagens mais rígidas para ações sensíveis.

- Restrições direcionadas: bloqueie ou avise sobre partes locais específicas (como finance@, admin@) apenas para certos fluxos (convites de alto volume, abuso de trial).

- E‑mail comercial exigido para recursos de maior risco: mantenha o cadastro aberto, mas exija domínio corporativo antes de habilitar exports, mudanças de cobrança ou envio massivo de convites.

- Allowlist empresarial: para clientes regulados ou enterprise, permita apenas domínios aprovados, com processo claro para adicionar mais.

Cada opção ainda pode usar validação de entregabilidade, mas não trate entregabilidade como prova de propriedade. Uma caixa de grupo pode ser perfeitamente entregável e ainda assim oferecer fraca responsabilidade, e um encaminhamento pode esconder onde o e‑mail chega.

Escolhendo pela criticidade do risco

Se seu objetivo principal é crescimento, comece aberto e aperte depois, mas seja rigoroso contra endereços descartáveis e domínios ruins conhecidos. Se a prioridade é controle e auditabilidade, trate caixas compartilhadas como identidades de segunda classe: permita‑as para contato, mas não como único admin para cobrança ou configurações de segurança.

Um meio‑termo prático é “aceitar, depois restringir”. Deixe alguém criar um workspace com um endereço encaminhado, mas peça um domínio empresarial (e uma prova adicional) antes de liberar convites em massa. Ferramentas de validação como Verimail podem sinalizar provedores descartáveis e reduzir bounces no cadastro, enquanto sua política decide quem pode fazer o quê depois de dentro.

Passo a passo: construa um fluxo de decisão para o onboarding

Comece escrevendo o que você quer proteger. Algumas checagens são sobre se o e‑mail pode receber mensagens. Outras são sobre se a pessoa que se cadastrou realmente o controla.

1) Relacione ações ao nível de propriedade necessário

Liste o que uma nova conta pode fazer na primeira semana e marque cada ação como “precisa de forte propriedade” ou “é suficiente”. Propriedade forte costuma importar para redefinições de senha, mudanças de cobrança, adição de administradores, exportações de dados e alteração de configurações de segurança.

A partir daí, construa um fluxo com duas travas, em ordem:

- Defina uma trava básica de entregabilidade (sintaxe, domínio, MX e provedores descartáveis conhecidos).

- Se a entregabilidade falhar, escolha a resposta: bloquear, pedir outro e‑mail ou encaminhar para revisão manual.

- Se a entregabilidade passar, decida se o usuário recebe acesso normal ou acesso limitado até provar propriedade.

- Para ações sensíveis, acrescente uma trava de propriedade: confirmação por e‑mail, aprovação administrativa ou prova de domínio para workspaces corporativos.

- Defina o que significa “falha” em cada passo: apenas avisar, restringir recursos, exigir outro endereço ou suspender a conta.

Verimail pode ajudar na trava de entregabilidade detectando rapidamente endereços inválidos, descartáveis, armadilhas de spam e domínios de risco. Não dirá, porém, quem “possui” uma caixa compartilhada. Isso é decisão de produto.

2) Escreva o “porquê” em texto claro para o usuário

Sua mensagem deve explicar a regra sem soar acusatória. Por exemplo: “Por segurança, mudanças de cobrança e funções administrativas exigem um e‑mail verificado. Você pode continuar usando este endereço para notificações, mas verifique um endereço que você controle para continuar.”

Esse tipo de copy reduz tickets e dá aos usuários honestos um próximo passo claro, mesmo quando se cadastram com uma caixa compartilhada ou um encaminhamento.

Formas de provar controle quando a propriedade importa

Verificação por e‑mail é o básico: envie um link único ou um código curto e exija que o usuário confirme. Isso prova que a pessoa pode receber mensagens naquela caixa agora. Não prova que é o dono legal, que a caixa é privada ou que o controle não mudará depois (especialmente com encaminhamentos e caixas compartilhadas).

Quando o risco aumenta, adicione uma segunda checagem que combine com o nível de risco. Uma ferramenta financeira que habilita pagamentos precisa de mais garantia do que uma inscrição em newsletter.

Opções mais fortes quando precisa de confiança maior

Escolha uma ou combine, conforme o que precisa proteger:

- Verificação por telefone (útil contra cadastros automatizados, mas atenção a números reciclados)

- SSO (SAML/OIDC) com um provedor de identidade empresarial

- Verificação de pagamento (um cartão verificado ou cobrança pequena, quando aplicável)

- Verificação de domínio para workspaces (provar que o time controla example.com antes de liberar recursos só para admins)

- Checagens adicionais em ações sensíveis (permitir onboarding, exigir prova extra para mudar cobrança, exportar dados ou convidar muitos usuários)

A validação de e‑mail continua importando aqui. Verimail ajuda a eliminar endereços inválidos e muitos provedores descartáveis antes de você enviar um código, evitando construir confiança sobre um e‑mail ruim.

Times e convites: verifique cada pessoa, não só o criador

Se alguém cria um workspace usando uma caixa compartilhada (como [email protected]), não considere isso prova para todo o time. Exija que cada convidado verifique seu próprio e‑mail antes de acessar o workspace.

Planeje recuperação de conta para caixas compartilhadas desde o início. Evite caminhos de recuperação que dependam apenas de uma caixa acessível por várias pessoas. Use um contato secundário, permita que administradores restaurem acesso e registre alterações em configurações de segurança para que um encaminhamento ou caixa compartilhada não vire ponto único de falha.

Erros comuns e casos limites complicados

Valide cadastros na porta

Detecte erros de digitação, domínios inválidos e endereços descartáveis antes de enviar o e‑mail de verificação.

Muitos problemas no onboarding surgem quando times tratam todos os e‑mails “não padrão” da mesma forma. Aliases, encaminhamentos e caixas compartilhadas podem ser normais, mas mudam o perfil de risco.

Um erro fácil é quebrar e‑mails válidos com regras excessivamente rígidas. Plus addressing ([email protected]) é comum para filtragem e rastreamento. Se você o rejeitar, frustra usuários cuidadosos e cria tickets desnecessários. Uma abordagem mais segura é aceitar e armazenar uma versão normalizada só para deduplicar, se necessário.

Outro deslize é rotular todo endereço de função (support@, sales@, info@) como fraude. Alguns são de baixa qualidade, mas muitas empresas reais começam com uma caixa compartilhada. Em vez de proibir em bloco, trate endereços de função como sinal de risco e combine com checagens extras quando a conta envolver dinheiro, acesso administrativo ou dados sensíveis.

Onde equipes se prejudicam é usar checagens de entregabilidade como proxy para propriedade. Uma caixa pode ser real e alcançável e ainda assim controlada pela pessoa errada. Validação melhora entregabilidade e higiene da base, mas não confirma quem está por trás de um alias ou para onde um encaminhamento envia as mensagens.

Fique atento para caixas compartilhadas virarem ponto único de falha:

- Um endereço verificado controlando muitos workspaces sem limites

- Falta de trilha de auditoria sobre quem entrou usando aquela caixa

- Redefinições de senha e avisos de cobrança indo para uma lista de distribuição

Notificações de segurança também podem se comportar mal com encaminhamento. Algumas organizações têm loops de encaminhamento (A encaminha para B, B encaminha para A) ou um endereço de grupo que se espalha para muitas pessoas.

Mantenha mensagens críticas previsíveis:

- Envie alertas de segurança para um endereço principal mais um backup opcional

- Exija reverificação para mudanças de e‑mail em contas administrativas

- Avise o usuário se um endereço parecer encaminhar para múltiplos destinatários

Exemplo: um novo workspace se cadastra com [email protected]. Valida, mas cinco pessoas recebem o código, e daqui a pouco ninguém sabe quem mudou a cobrança. Salvaguardas iniciais evitam disputas e dores de suporte depois.

Checklist rápido antes de lançar a política

Antes de publicar, decida o que você está otimizando: menos cadastros falsos, menos usuários reais bloqueados ou máxima segurança. A combinação certa depende do seu produto, mas esta lista ajuda a evitar lacunas que viram tickets de suporte.

Checagens finais pré‑lançamento

Comece pelo que o formulário de cadastro vai aceitar. Muitos usuários reais dependem de formatos de alias, e bloqueá‑los cria atrito desnecessário.

- Confirme que aceita plus addressing e padrões comuns de alias dos provedores principais (por exemplo, name+project@domain). Se restringir, documente onde e por quê.

- Bloqueie provedores descartáveis conhecidos e domínios óbvios de uso único. Se usar um serviço de validação como Verimail, garanta que detecção de descartáveis e checagens de blocklist estejam ativadas e registradas.

- Decida quais ações exigem verificação antes de serem habilitadas. Um baseline comum: sem convites de equipe, exports ou mudanças de cobrança até o e‑mail ser verificado.

- Escreva uma regra clara para endereços de função e caixas compartilhadas (support@, sales@, info@). Escolha: permitir, permitir com aviso ou restringir a certos planos/uso.

- Defina um plano de recuperação para propriedade de caixa compartilhada ou mudança de dono. Isso importa quando alguém sai e a caixa é reatribuída.

Depois de definir, teste a política com caminhos de cadastro realistas. Por exemplo, uma pequena agência pode se cadastrar com [email protected] (compartilhado) e encaminhá‑lo para duas pessoas, enquanto um contratado usa [email protected] (alias). Sua política deve descrever exatamente o que acontece em cada caso: permitido, aviso ou bloqueado, e o que o usuário precisa fazer em seguida.

Checagens de sanidade que evitam surpresas

Decida quem pode alterar o e‑mail da conta depois e que provas são necessárias. Se a propriedade importa, considere exigir ambos: acesso ao e‑mail atual e verificação do novo.

Também verifique seus logs e ferramentas de suporte. Quando um cadastro falha, sua equipe deve ver se foi por risco de entregabilidade (inválido ou descartável) ou risco de propriedade (caixa compartilhada, encaminhamento ou endereço de função). Essa distinção economiza tempo e mantém produto e suporte alinhados.

Exemplo: uma caixa de equipe compartilhada usada para um novo workspace

Não construa lógica de validação do zero

Valide sintaxe, domínios e registros MX sem construir sua própria pipeline.

Uma equipe de 5 pessoas cria um workspace usando [email protected]. Esse endereço encaminha para dois gerentes, Ava e Ben, então ambos veem as mensagens. Na ótica da entregabilidade, tudo pode parecer saudável: o domínio existe, há registros MX e o e‑mail é aceito. Na ótica da propriedade, não está claro quem deve ser admin, quem pode redefinir senhas e quem responde por mudanças.

O risco sutil: encaminhamentos e caixas compartilhadas tornam fácil a pessoa “errada” clicar no e‑mail de verificação primeiro. Se Ben verifica e Ava esperava ser admin, surge uma disputa interna e um ticket de suporte. Nada estava indisponível, mas o controle nunca foi claramente atribuído.

Uma saída prática é permitir o cadastro, mas separar acesso de autoridade:

- Deixe [email protected] criar o workspace.

- Exija que cada membro entre com seu próprio e‑mail e o verifique.

- Conceda direitos de admin só após uma prova mais forte, como verificação de domínio da empresa ou um e‑mail administrativo verificado nesse domínio.

Validação de e‑mail ajuda a evitar endereços óbvios de lixo (domínios inválidos, erros de digitação, provedores descartáveis). Verimail pode confirmar que o endereço está bem formado, que o domínio aceita e‑mail e que o provedor não é conhecido por cadastros descartáveis. Mas não pode dizer se a caixa é compartilhada, para quem são encaminhadas as mensagens ou se o assinante está autorizado.

Para suporte e notificações de cobrança, evite mandar tudo para a caixa compartilhada por padrão. Defina contatos claros:

- Cobrança: uma pessoa nomeada ou um endereço financeiro monitorado e verificado

- Segurança e alertas administrativos: o e‑mail do admin verificado

- Atualizações de produto: opcional, podem ficar em [email protected]

Assim o workspace começa rápido, enquanto ações críticas e faturas vão para um responsável definido.

Próximos passos: implementar, medir e manter a lista limpa

Comece definindo níveis de risco. Ações de baixo risco (ler conteúdo público, entrar numa lista de e‑mails) podem ser flexíveis com aliases, encaminhamentos e caixas compartilhadas. Ações de alto risco (convidar colegas, mudar cobrança, exportar dados) devem exigir provas mais fortes de controle e responsabilidade clara.

Transforme esses níveis em regras simples que sua equipe consegue explicar e que o suporte pode aplicar. Mantenha a política pequena o suficiente para caber num artigo de ajuda e num playbook interno.

Instrumente o que acontece após o cadastro para avaliar se as regras funcionam. Acompanhe alguns sinais consistentemente:

- Taxa de bounces (por provedor e por domínio)

- Taxa de conclusão da verificação e tempo até verificar

- Sinais de fraude (cadastros repetidos, padrões de IP suspeitos, tentativas rápidas)

- Tickets de suporte ligados a problemas de e‑mail (“não recebi o código”, “caixa compartilhada”, “encaminhamento”)

Coloque uma camada de validação de e‑mail cedo no fluxo, antes de enviar qualquer verificação. Isso reduz erros de digitação, domínios inexistentes, configurações MX quebradas, endereços descartáveis e armadilhas de spam.

Se quiser uma maneira simples de fazer isso, Verimail foi projetada para ficar no momento do cadastro como uma chamada de API única para checagem de sintaxe compatível com RFC, verificação de domínio, pesquisa MX e correspondência com provedores descartáveis. Use o resultado para pedir que o usuário corrija o endereço, escolha outro e‑mail ou passe para um passo de verificação mais forte.

Trate a política como algo vivo. Reveja métricas mensalmente, amostre cadastros problemáticos recentes e ajuste as regras que geram mais bounces ou carga no suporte. Pequenas mudanças, como exigir verificação extra apenas para ações de alto risco, costumam melhorar segurança sem bloquear equipes legítimas que usam caixas compartilhadas.

Perguntas Frequentes

What’s the practical difference between an alias, a forward, and a group inbox?

Um alias normalmente entrega para a mesma caixa postal subjacente, então costuma ser aceitável para onboarding. Um encaminhamento pode alterar onde as mensagens são lidas e introduzir atrasos ou falhas aparentemente aleatórias. Uma caixa de grupo é lida por várias pessoas, o que diz respeito menos à entrega e mais a quem é responsável pelas ações feitas a partir desse e‑mail.

Why do aliases and forwards make onboarding harder?

Porque misturam duas questões diferentes: se seus e‑mails vão chegar de forma confiável e quem realmente controla a caixa postal. Um endereço compartilhado ou encaminhado pode receber mensagens perfeitamente e, ainda assim, tornar a propriedade pouco clara — o que cria problemas para acesso de administrador, alterações de cobrança e recuperação de conta depois.

What can email validation actually tell me in this situation?

Validação de e‑mail ajuda principalmente com entregabilidade: detectar erros de digitação, sintaxe inválida, domínios inexistentes, falta de registros MX e muitos provedores descartáveis. Reduz bounces e tickets “não recebi o código”. Não prova quem controla a caixa postal nem se múltiplas pessoas têm acesso.

Can I detect if an address is forwarded before I accept the signup?

Não de forma confiável. Um encaminhamento costuma parecer um endereço normal porque a caixa original aceita o e‑mail e o repassa de forma silenciosa. Validadores não conseguem ver o destino final nem quantos destinatários recebem a mensagem. Trate encaminhamento como um risco de propriedade e de suporte, não algo que a validação possa detectar completamente.

What’s a good default policy that won’t hurt conversions too much?

Valide entregabilidade no cadastro e só exija provas de propriedade para ações de maior risco. Permita cadastros flexíveis, mas bloqueie convites em massa, mudanças de cobrança e exportações até o e‑mail ser verificado. Isso mantém a conversão sem abrir mão do controle quando ele importa.

Should I allow plus addressing like [email protected]?

Bloquear plus addressing é um erro comum porque muitas pessoas usam tags (+) para filtrar e rastrear. Aceite plus tags e armazene o e‑mail como o usuário digitou; se precisar, normalize apenas para desduplicação. Se precisar restringir formatos, faça isso de forma muito específica e explique no UI.

Should I block role-based emails like admin@, billing@, or support@?

Evite proibições totais — muitas empresas começam com endereços de função como billing@ ou support@. Uma abordagem prática é permitir, mas tratar esses endereços como identidades mais fracas para ações sensíveis. Exija um e‑mail pessoal verificado ou aprovação administrativa antes de liberar funções de admin ou mudanças de cobrança.

If someone signs up with a shared inbox, how should I handle team invites?

Peça que cada convidado entre com seu próprio e‑mail e o verifique, mesmo que o workspace tenha sido criado a partir de uma caixa compartilhada. Assim o acesso fica atrelado a indivíduos, não a uma caixa lida por várias pessoas, o que facilita offboarding e auditoria.

How can I prove ownership when email alone isn’t enough?

Use a verificação por e‑mail como base e adicione um segundo passo quando o risco for maior. Opções: verificação de domínio para workspaces corporativos, aprovação administrativa para mudanças sensíveis ou SSO para times enterprise. A ideia é separar “este e‑mail recebe mensagens” de “esta pessoa deve controlar a conta”.

What should I tell users when I restrict shared or forwarded addresses?

Explique o bloqueio de forma clara e sem tom acusatório: diga qual ação está limitada e o que o usuário deve fazer. Por exemplo: “Você pode continuar recebendo notificações neste endereço, mas é necessário verificar um e‑mail individual para alterar a cobrança ou adicionar administradores.” Instruções simples reduzem tickets e ajudam equipes legítimas a avançar.