01 de mai. de 2025·6 min

E-mails por função: permitir, avisar ou bloquear nos cadastros?

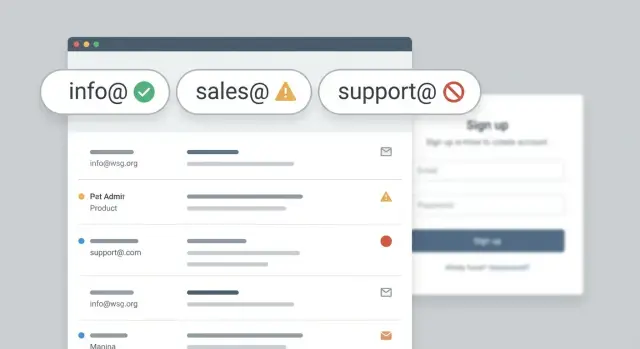

E-mails por função podem ajudar ou atrapalhar cadastros. Use critérios claros para acesso ao suporte, propriedade e entregabilidade para decidir permitir, avisar ou bloquear.

O que são e-mails por função e por que importam

E-mails por função são endereços que descrevem uma função ou equipe, não uma única pessoa. Exemplos comuns incluem info@, sales@, support@, admin@, billing@ e contact@. Normalmente eles vão para uma caixa compartilhada, um sistema de tickets ou um grupo de pessoas.

Você os verá com frequência no cadastro porque muitas empresas preferem propriedade compartilhada. Uma empresa pequena pode ter uma caixa que todos checam. Uma empresa maior pode encaminhar mensagens para um help desk e atribuí-las internamente. Para quem se cadastra, usar um endereço compartilhado também pode parecer mais seguro do que vincular a conta a um funcionário que pode sair.

O problema é que endereços por função podem significar coisas bem diferentes dependendo do seu produto e dos seus clientes. Às vezes são exatamente o que você quer (por exemplo, um portal de suporte usado por uma equipe de TI). Outras vezes são sinal de baixa intenção ou uma forma rápida de criar conta sem um dono claro.

Por isso não existe uma regra única que sirva para todo produto. A escolha certa depende de como você lida com propriedade da conta, resets de senha, faturas e conversas de suporte.

A maioria das políticas de cadastro cai em um destes três grupos:

- Permitir: aceitar o endereço, verificá-lo e seguir em frente.

- Avisar: deixar o usuário continuar, mas explicar as desvantagens e sugerir um endereço pessoal.

- Bloquear: recusar certos endereços por função e exigir uma caixa individual.

Um exemplo prático: se seu app inclui faturamento e controles administrativos, uma caixa compartilhada pode gerar confusão depois sobre quem realmente “possui” a assinatura. Mas se seus clientes são times que gerenciam recursos compartilhados, bloquear caixas genéricas pode criar atrito desnecessário.

Vantagens e riscos reais (em termos simples)

E-mails por função não são automaticamente “bons” ou “ruins”. Simplesmente diferem de caixas pessoais, e essas diferenças aparecem depois em propriedade, engajamento e segurança.

Vantagem: continuidade. Se alguém está de licença ou sai, outro colega ainda pode ver e-mails de onboarding, faturas e threads de suporte. Para equipes que rotacionam responsabilidades, uma caixa compartilhada é às vezes a forma mais confiável de receber uma resposta.

Desvantagem: controle incerto. Frequentemente você não sabe quem realmente tem acesso à caixa. Se seu produto tratar “quem tem acesso à caixa” como dono da conta, uma mudança de função ou um reset de senha pode transferir controle para a pessoa errada.

Engajamento pode ser menor. Uma caixa compartilhada é movimentada por definição. Mensagens importantes (verificação, faturas, alertas de segurança) podem ser ignoradas, filtradas ou perdidas no ruído.

Abuso é um fator real. Fraudadores às vezes preferem caixas genéricas porque são fáceis de reutilizar em muitos cadastros e não ligam claramente a um empregado real. Isso não quer dizer que todo info@ é fraude, mas aumenta a probabilidade de cadastros de baixa qualidade quando você lida com grande volume.

A conclusão: trate a detecção por função como um sinal, não como um veredicto. A melhor decisão costuma depender do que acontece após o cadastro e de quanto custa ter um e-mail falso ou inalcançável para você.

Comece pelo seu modelo de propriedade de conta

Antes de decidir o que fazer com e-mails por função, responda a uma pergunta: a conta é de uma pessoa específica ou de uma equipe?

Se você precisa enviar faturas, avisos legais, resets de senha e alertas de segurança, geralmente quer um único responsável. Uma caixa pessoal deixa claro quem é esse responsável. Também reduz a chance de uma mensagem crítica ser ignorada porque “outra pessoa resolve”.

Se seu produto é normalmente comprado e gerido por grupos, bloquear caixas genéricas pode sair pela culatra. Pense em equipes de TI configurando ferramentas para funcionários, procurement cuidando de renovações ou agências criando contas para clientes. Nesses casos, endereços como billing@ ou it@ podem ser a maneira mais rápida de alcançar quem toma as ações.

Uma forma rápida de testar seu modelo:

- Quem precisa receber faturas e contratos, e você precisa de um rastro de auditoria claro?

- Quem é responsável por segurança e acesso?

- Com que frequência as contas mudam de mãos (funcionário sai, agência desliga, reorganização de times)?

- O suporte irá trabalhar com uma pessoa ou com várias?

Onde muitas equipes se surpreendem é quando “a caixa muda de mãos”. Uma caixa compartilhada pode ser estável por anos ou mudar de dono da noite para o dia sem aviso. Quando isso acontece, você pode perder o decisor real, ou alguém novo pode ganhar acesso a mensagens que não deveria ver. Se seu produto lida com dados sensíveis, esse risco importa.

Um meio termo prático é permitir caixas de equipe, mas manter responsabilidade. Um padrão comum: exigir um e-mail pessoal para o dono primário, e permitir que a caixa da equipe seja adicionada depois como contato de cobrança ou de notificações.

Necessidades de suporte e fluxo de trabalho que mudam a decisão

Sua política de cadastro deve refletir como você realmente atende clientes.

Se um humano precisa completar passos de onboarding (contratos, checagens de identidade, configuração de SSO, migração de dados), você precisa de uma pessoa confiável para contatar. Caixas genéricas podem funcionar, mas também escondem quem é o responsável. Isso costuma resultar em aprovações mais lentas e maior tempo para obter valor.

Workflows baseados em respostas por e-mail são outro ponto de atenção. Se vendas, sucesso ou suporte dependem de threads de ida e volta, uma caixa compartilhada pode ficar bagunçada: várias pessoas respondem, ninguém responde, ou contexto some quando colegas mudam. Se seu processo depende de propriedade clara, avisar costuma ser o ponto ideal: permita o cadastro, mas peça um contato pessoal como backup.

Segurança da conta também conta. Resets de senha, magic links e códigos 2FA enviados para uma caixa compartilhada aumentam a chance de que acesso se espalhe para além das pessoas certas. Isso pode ser ok para um time pequeno, mas é arriscado quando permissões são rígidas (acesso a faturamento, exportação de dados, ações administrativas).

Se você permite e-mails por função, considere combinar essa flexibilidade com controles no produto (convites administrativos obrigatórios, logs de auditoria claros e um fluxo simples de transferência de propriedade) para que o acesso não aconteça por acidente.

Considerações de entregabilidade que você pode agir

Proteja a reputação do remetente

Mantenha sua lista limpa com validação em tempo real que reduz hard bounces.

E-mails por função não são automaticamente “ruins” para entregabilidade, mas podem alterar o que acontece depois do cadastro. Problemas normalmente aparecem mais adiante: e-mails de boas-vindas retornam, resets de senha não alcançam um dono real e sua reputação de envio sofre.

Se uma caixa por função é abandonada ou pouco monitorada, ela pode virar um ímã de rejeições. Muitos hard bounces sinalizam baixa qualidade de envio. Caixas compartilhadas também podem aumentar risco de reclamação: quando várias pessoas veem a mesma mensagem, basta uma marcar como spam para te prejudicar.

Alguns filtros tratam prefixos comuns como sinal de menor confiança, especialmente quando combinados com outros sinais fracos como domínio novo, grande volume de cadastros semelhantes ou baixo engajamento. Isso não significa que você deva bloquear sempre. Significa que deve ser mais rigoroso em verificação e monitoramento.

E-mail por função vs descartável: não confunda

Serviços de e-mail descartável são feitos para ser temporários e frequentemente usados para criar contas de uso único. Uma caixa normal por função em um domínio real é diferente. procurement@, billing@ e support@ podem ser legítimos.

Se entregabilidade é sua maior preocupação, foque em “essa caixa é alcançável e estável?” em vez de olhar só o prefixo.

Ações focadas em entregabilidade que costumam funcionar melhor que bloqueios genéricos:

- Verificar o e-mail antes de liberar recursos críticos.

- Suprimir hard bounces rapidamente (não continuar enviando).

- Pedir um segundo e-mail de contato para avisos críticos (faturas, segurança).

- Aplicar regras mais rígidas quando o domínio é novo ou não tem registros MX.

- Limitar taxa de cadastros quando você vê muitos prefixos por função iguais vindos da mesma origem.

Como escolher permitir, avisar ou bloquear (um processo prático)

Você não precisa de uma política perfeita no primeiro dia. Precisa de um padrão claro, algumas exceções e mensagens que expliquem o que fazer a seguir.

Comece nomeando o movimento do seu produto. Produtos self-serve geralmente otimizam para cadastro rápido e dados limpos, então tendem a permitir ou avisar. Cadastros conduzidos por vendas toleram mais atrito e podem inclinar para avisar ou bloquear para manter leads alcançáveis. Ferramentas internas costumam permitir, porque caixas compartilhadas são normais.

Depois, defina o que “ser dono” significa para uma conta. Decida o que deve ser verdade antes que alguém possa controlar faturamento, alterar configurações de segurança ou convidar outros. Se a propriedade deve mapear para uma pessoa, uma caixa compartilhada é um ajuste fraco. Se a propriedade pode ser de um time (por exemplo, uma conta departamental), uma caixa por função pode ser aceitável.

A partir daí:

- Escolha permitir quando o acesso compartilhado for esperado e você já verifica e-mails.

- Escolha avisar quando quiser flexibilidade mas preferir um e-mail pessoal para recuperação e contato futuro.

- Escolha bloquear quando você precisa alcançar uma pessoa específica (fluxos com compliance, trials de alto valor) ou estiver vendo muitos cadastros falsos.

Por fim, adicione um conjunto pequeno de exceções explícitas para que sua equipe não fique improvisando. Fluxos de procurement enterprise, agências que se inscrevem para clientes e migrações de clientes são exemplos comuns.

Escreva a mensagem da UI antes de enviar

Se você avisar, mantenha a mensagem curta e dê um próximo passo claro:

“Parece uma caixa compartilhada. Para segurança e recuperação da conta, recomendamos usar um e-mail pessoal de trabalho. Você pode continuar, mas poderá ser solicitado a adicionar um e-mail pessoal depois.”

Se bloquear, evite impasses:

“Use um e-mail pessoal de trabalho. Se precisar cadastrar com uma caixa compartilhada, contate o suporte para pedir exceção.”

Padrões de política que funcionam em produtos comuns

Detecte armadilhas de spam cedo

Marque endereços de risco durante o cadastro para reduzir problemas de entregabilidade depois.

Uma boa política combina como as contas funcionam no seu produto com o tipo de abuso que você observa.

Para muitos produtos B2B, caixas compartilhadas são normais. Permití-las reduz atrito e pode ser melhor operacionalmente do que vincular acesso a um empregado.

SaaS self-serve costuma ficar no meio-termo. Muitas equipes querem um dono pessoal para faturamento e segurança, mas não querem bloquear times legítimos que só têm uma caixa compartilhada no primeiro dia. Avisar no cadastro e depois coletar um e-mail pessoal durante o onboarding costuma funcionar.

Apps de consumo e funis com alto abuso frequentemente se beneficiam de bloqueios. Se seu produto depende de identidade pessoal ou você combate cadastros falsos rotineiramente, endereços por função ficam entre os esconderijos comuns.

Se precisar de flexibilidade, use uma regra de “step-up” em vez de permitir/bloquear rígido. Por exemplo: exigir verificação antes da conta ficar ativa, pedir um segundo e-mail pessoal em 24 horas, ou sinalizar para revisão manual quando outros sinais de risco aparecerem.

Erros comuns e armadilhas a evitar

O maior erro é tratar e-mails por função como automaticamente “ruins”. Se você bloquear todo genérico (info@, sales@), vai perder cadastros B2B reais. Muitas equipes pequenas começam propositalmente com uma caixa compartilhada, especialmente quando uma pessoa acumula vendas, suporte e faturamento.

Outra armadilha é confundir por função com descartável. Uma caixa por função pode ser legítima em um domínio real. Endereços descartáveis foram feitos para expirar ou esconder identidade — são problemas diferentes e exigem regras diferentes.

Importações e migrações criam casos de borda que as pessoas esquecem. Você pode validar no cadastro, mas depois importar uma lista com admin@ ou no-reply@. admin@ pode ser real (especialmente em orgs geridas por TI). no-reply@ geralmente não recebe e-mails de verificação ou respostas, então pode quebrar ativação e recuperação. Trate importações como um fluxo separado com avisos e fila de revisão.

Por fim, erros vagos afastam bons usuários. “E-mail não permitido” parece um beco sem saída. Dê um motivo e um caminho a seguir.

Verificações rápidas para seu fluxo de cadastro

Comece pelo plano gratuito

Obtenha 100 validações por mês no plano gratuito, sem cartão de crédito.

Se quiser uma abordagem simples e consistente, rode estas checagens em ordem:

-

Validar formato e domínio. Capture erros óbvios de digitação e confirme que o domínio existe.

-

Checar noções básicas de roteamento. Procure registros MX. Se não houver MX, geralmente é motivo para bloquear.

-

Separar por função de descartável. Trate prefixos como info@ e support@ como uma categoria, e provedores temporários como outra.

-

Decidir o que significa avisar. Se avisar, deixe o próximo passo concreto: permitir o cadastro e exigir um contato pessoal antes de ações de risco (alterações de cobrança, exports, ações administrativas).

-

Registrar sua decisão e o motivo. Armazene se você permitiu, avisou ou bloqueou, mais uma razão clara como “sem MX”, “provedor descartável” ou “por função aceito com backup necessário”. Isso transforma tickets de suporte em respostas rápidas e explicáveis.

Um exemplo realista e próximos passos

Um pequeno estúdio de design se cadastra no seu produto. A pessoa que preenche o formulário usa [email protected] porque a equipe compartilha a caixa. Dois colegas também precisam de acesso imediatamente, e ninguém quer “ser o dono” pessoalmente ainda.

Veja como as três políticas comuns funcionam:

- Permitir: cadastro sem atrito, mas propriedade e segurança podem ficar confusas depois.

- Avisar: mantém o momentum enquanto incentiva comportamento melhor (por exemplo, “adicione um e-mail pessoal do dono após o cadastro”).

- Bloquear: reduz parte do risco, mas afasta times pequenos legítimos que podem abandonar em vez de procurar um e-mail pessoal na hora.

Um compromisso prático é permitir o cadastro e depois coletar um e-mail pessoal do dono assim que o usuário começar a obter valor. Mantenha info@ como contato de cobrança ou notificações se quiser, mas garanta que ao menos uma pessoa real possa ser contactada para mudanças de segurança e propriedade.

Se for implementar isso, você terá melhores resultados combinando política (permitir/avisar/bloquear) com validação básica (sintaxe, domínio, MX e detecção de descartáveis). Verimail (verimail.co) é uma opção que equipes usam para isso: é uma API de validação de e-mails que checa sintaxe conforme RFC, domínio e registros MX, e compara com provedores descartáveis conhecidos para que você trate “genérico mas real” diferente de “jogado fora”.

Para fazer sua decisão valer, puxe dados de 30 a 90 dias de cadastros e compare conversão, churn, chargebacks e tickets de suporte entre endereços por função e pessoais. Depois escolha a menor quantidade de atrito que ainda proteja seu produto.

Perguntas Frequentes

O que é um e-mail por função, em termos simples?

Um e-mail por função descreve um cargo ou equipe, não uma pessoa. Endereços como info@, support@ ou billing@ normalmente vão para uma caixa compartilhada ou help desk, então várias pessoas podem ler e responder.

Como decido se devo permitir e-mails por função no cadastro?

Comece pelo modelo de propriedade da conta. Se uma pessoa precisa ser claramente responsável por faturamento, segurança e recuperação, prefira um e-mail pessoal (ou exija um como proprietário primário). Se seu produto costuma ser gerido por equipes, permitir e-mails por função pode reduzir atrito e refletir como os clientes realmente trabalham.

Quando devo permitir vs avisar vs bloquear e-mails por função?

Escolha permitir quando o acesso compartilhado for comum e você já verifica e-mails. Escolha avisar quando quiser reduzir risco mantendo o cadastro fluido e puder pedir um e-mail pessoal como backup mais tarde. Escolha bloquear quando precisar alcançar uma pessoa específica com confiabilidade (fluxos sujeitos a compliance, alto abuso, acessos de risco) ou quando estiver vendo muitos cadastros de baixa qualidade vindos de caixas genéricas.

Quais são os principais riscos de segurança de caixas por função?

Eles podem deixar nebuloso quem “possui” a conta, porque quem tiver acesso à caixa pode receber resets, magic links e alertas de segurança. Isso pode transferir controle silenciosamente quando há mudança de pessoal — especialmente arriscado se seu app permite ações administrativas, alterações de cobrança ou exportação de dados.

E-mails por função prejudicam entregabilidade ou engajamento?

Caixas compartilhadas são naturalmente movimentadas, então links de verificação, avisos de fatura e alertas de segurança podem ser perdidos ou filtrados. Também aumentam o risco de reclamações: várias pessoas veem a mesma mensagem e basta uma marcar como spam para causar dano.

E-mails por função são a mesma coisa que e-mails descartáveis?

Não. E-mails descartáveis são feitos para ser temporários e costumam ser usados em cadastros descartáveis. E-mails por função podem ser caixas legítimas em domínios reais, então trate a detecção por função como um sinal, não como uma rejeição automática.

Qual é uma política intermediária que funciona para muitos apps B2B?

Um bom padrão é permitir o e-mail por função no cadastro, mas exigir um e-mail pessoal para o proprietário primário antes de ações de alto risco. Você pode manter a caixa por função como contato de cobrança ou notificações, assim há continuidade sem perder responsabilização.

O que meu UI de cadastro deve dizer se eu avisar o usuário sobre uma caixa compartilhada?

Use uma mensagem curta e clara que explique a desvantagem e o próximo passo. Por exemplo, permita continuar, mas diga que talvez seja necessário adicionar um e-mail pessoal de trabalho para recuperação e segurança depois, para que não pareça um beco sem saída.

Quais verificações devo rodar no fluxo de cadastro antes de julgar e-mails por função?

Valide sintaxe e domínio primeiro, depois verifique registros MX para confirmar que o domínio recebe e-mails. Em seguida, detecte provedores descartáveis separadamente dos prefixos por função e decida permitir, avisar ou bloquear conforme suas regras. Sem MX records geralmente é motivo para bloquear, pois verificação e recuperação não funcionarão.

Como saber se minha política sobre e-mails por função está funcionando?

Compare 30–90 dias de dados e analise conversão, churn, carga de suporte e sinais de fraude entre endereços por função e pessoais. Escolha o menor atrito que proteja seu produto e registre o motivo de cada decisão (permitido, avisado, bloqueado) para que o suporte explique rapidamente por que algo aconteceu.