09 de out. de 2025·8 min

Validação rigorosa de e‑mail vs avisos suaves no cadastro: escolha com cuidado

Validação rígida vs avisos suaves: compare impactos na conversão, fraude e entregabilidade, com modelos de mensagem e caminhos de escalonamento.

O que você realmente está escolhendo no cadastro

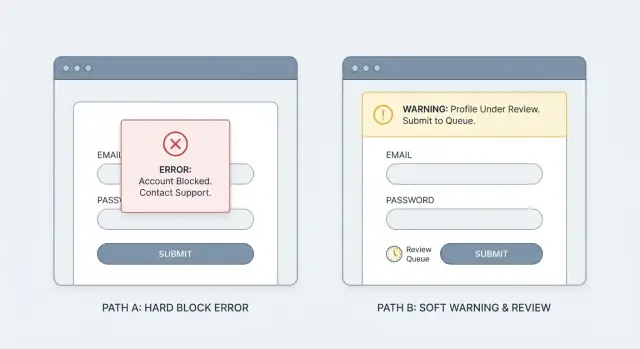

Bloqueio estrito significa que o cadastro para. Se o e‑mail parecer inválido ou arriscado, o formulário não será enviado até a pessoa corrigir ou usar outro endereço. É uma porta clara: sem passar, sem conta.

Um aviso suave é o oposto. Você ainda permite que o cadastro siga, mas marca a conta como de maior risco e decide o que acontece depois. Isso pode significar pedir verificação do e‑mail mais cedo, limitar algumas funcionalidades ou monitorar abuso. Não é “não fazer nada”. É “aceitar agora, controlar depois”.

Então a decisão real não é só sobre tom de UX. É onde você quer pagar o custo: fricção imediata para todos, ou lidar com risco contínuo depois que a conta existe.

A qualidade do e‑mail importa porque endereços ruins criam problemas reais: bounces que prejudicam a entregabilidade, tickets de suporte (“não recebi o e‑mail de confirmação”), cadastros falsos com inboxes descartáveis, tempo perdido em leads mortos e mais caminhos para fraude.

Isso não é apenas uma decisão de produto. Marketing se importa porque a qualidade da lista afeta toda campanha. Suporte e ops se importam porque cadastros de baixa qualidade geram trabalho manual. Segurança e times de risco se importam porque emails descartáveis frequentemente aparecem em fraudes automáticas de cadastro.

Uma maneira prática de enquadrar: bloqueio estrito é a promessa de que toda nova conta tem um e‑mail alcançável. Avisos suaves prometem que você sabe lidar com alguma incerteza com controles posteriores. Ferramentas como Verimail (verimail.co) podem sinalizar endereços inválidos, falta de registros MX e provedores descartáveis conhecidos em tempo real, mas sua política decide o que fazer com esse sinal.

Como a escolha muda os resultados (conversão vs risco)

A troca é simples: você quer menos cadastros hoje, ou mais risco e trabalho de limpeza amanhã? A maioria das equipes subestima quanto o “trabalho de limpeza” custa.

Bloqueio estrito geralmente aumenta o abandono no cadastro, especialmente quando pessoas digitam errado (gmial.com), usam um alias do trabalho ou estão em conexão móvel instável. Mas também interrompe grande parte das contas de baixa qualidade na porta. Isso pode melhorar ativação e retenção mesmo que os cadastros brutos diminuam.

Avisos suaves mantêm a conversão alta porque o usuário ainda entra. O risco é que e‑mails ruins se acumulem silenciosamente: endereços descartáveis, contas criadas por bots e inboxes de uso único que nunca leem o onboarding. Semanas depois, isso aparece como menor engajamento por e‑mail, mais bounces e queda lenta na reputação do remetente. Quando a reputação cai, até bons usuários podem parar de receber suas mensagens.

Ao longo do tempo, o padrão tende a ser:

- Bloqueio estrito: menor conclusão de cadastro, menos contas falsas, CRM mais limpo, melhor entregabilidade

- Avisos suaves: maior conclusão de cadastro, mais usuários inalcançáveis, maior exposição a armadilhas de spam, atribuição mais ruidosa

O overhead de suporte é onde a diferença fica realmente dolorosa. Com mais e‑mails inválidos ou descartáveis, você verá mais tickets “não recebi o código”, mais loops de redefinição de senha, mais fusões manuais de conta e (em produtos pagos) mais chargebacks e seguimento de fraude.

A qualidade dos dados também sofre quando você permite muita incerteza. Se seu CRM encher de e‑mails ruins, campanhas ficam distorcidas, scoring de leads fica pouco confiável e a atribuição começa a creditar canais errados porque bots e cadastros descartáveis se comportam diferente de pessoas reais.

Um meio‑termo prático é validar em tempo real e bloquear apenas quando o risco é alto (por exemplo, um provedor descartável ou domínio claramente inválido), enquanto avisa em caso de prováveis erros de digitação. Assim você protege a conversão sem aceitar riscos evitáveis.

Problemas comuns de e‑mail que você pode detectar cedo

Ajuda separar o que você pode ter certeza no momento do cadastro do que é apenas um indício de risco.

Problemas comuns que você pode detectar imediatamente incluem inboxes descartáveis, erros óbvios e endereços malformados (faltando @, espaços extras, pontos duplos), domínios que não existem, domínios que não recebem e‑mail porque não têm registros MX válidos, e endereços de função como info@ ou support@. Algumas equipes também observam padrões “arriscados” como nomes de domínio estranhos ou certos TLDs, mas esses são sinais fracos e fáceis de errar.

Algumas checagens são preto no branco. Se o endereço falha nas regras básicas de sintaxe ou a consulta de domínio falha, o usuário não pode receber seu e‑mail de confirmação. Bloquear aqui geralmente previne frustração depois.

Outras checagens tratam de intenção. Detecção de descartáveis, inboxes de função e padrões suspeitos se correlacionam com cadastros de baixa qualidade e fraude, mas também podem pegar pessoas reais. Um consultor pode se cadastrar com [email protected] simplesmente porque é o endereço que ele tem à mão.

Uma abordagem viável é agrupar resultados: claramente inválido (bloquear), provavelmente entregável mas arriscado (avisar ou escalar) e limpo (permitir). Muitos validadores retornam esses sinais rapidamente usando checagens de sintaxe, verificação de domínio, lookup de MX e comparação com provedores descartáveis conhecidos.

Quando bloquear estritamente é a escolha certa (e quando não é)

Checagens rígidas no cadastro não são só escolha de UX. Elas decidem quem passa quando seu formulário está sob pressão de bots, emails descartáveis e erros descuidados.

Bloqueio estrito faz mais sentido quando o custo de um mau cadastro é alto. Se você oferece trials pagos, créditos ou envia algo que pode ser abusado rapidamente, bloquear endereços óbvios salva dinheiro e tempo de suporte. É também uma opção mais segura em fluxos regulados ou sensíveis (finanças, saúde, educação), onde recuperação de conta e trilhas de auditoria importam.

Avisos suaves servem quando seu objetivo principal é baixa fricção. Produtos em estágio inicial, freemium, convites e cadastros de comunidade frequentemente se beneficiam de deixar o usuário continuar e consertar a entregabilidade depois com verificação. Bloquear cedo demais pode transformar um erro de digitação em um usuário perdido.

Um meio‑termo útil é dividir por força do sinal:

- Bloquear: sintaxe inválida, domínio inexistente, sem registros MX

- Avisar: parece entregável mas arriscado (possível provedor descartável, padrões suspeitos)

- Escalar: tentativas repetidas, alta velocidade, dispositivo ou comportamento de IP incomum

- Permitir: sinais limpos e comportamento normal

Regras de segmentação permitem ser rígido sem punir usuários leais. Você pode tratar contas recém‑criadas com mais rigor do que usuários já existentes atualizando seu e‑mail. Também é possível afinar por geografia, reputação do dispositivo ou velocidade de cadastro (um humano demorando 30 segundos é diferente de um bot disparando 30 tentativas).

Decida o que acontece após um aviso. Opções que funcionam bem: permitir, mas exigir verificação antes de ações-chave; adicionar um desafio leve; ou encaminhar casos mais arriscados para revisão manual.

Exemplo: um SaaS com plano gratuito pode avisar ao detectar e‑mail descartável, mas deixar o cadastro completar. Um trial pago, por outro lado, pode bloquear domínios descartáveis logo de cara (por exemplo, via API como Verimail) e oferecer um caminho claro para tentar novamente com um e‑mail de trabalho ou pessoal.

Passo a passo: construir uma política block-warn-escalate

Build your risk tiers

Use Verimail results to power an allow-warn-block policy that fits your product.

Uma boa política separa “esse e‑mail pode funcionar?” de “quão arriscado é este cadastro?” Assim você evita tratar typos honestos igual a endereços descartáveis.

Comece escolhendo checagens que você executará durante o cadastro. Foque em sinais rápidos e claros: sintaxe (parece mesmo um e‑mail?), existência do domínio, registros MX (o domínio pode receber e‑mail?) e provedores descartáveis conhecidos. Ferramentas como Verimail reúnem isso em uma chamada, mas o importante é como você usa os resultados.

Em seguida, transforme sinais em camadas de risco simples que todo time entenda. Mire em três camadas, com limites escritos que você possa apontar depois.

Um mapeamento simples para começar:

- Green: sintaxe válida, domínio ok, MX presente, não descartável -> permitir cadastro

- Yellow: parece real mas incerto (problema DNS temporário, domínio “accept‑all”, domínio novo) -> permitir, mostrar aviso e verificar depois

- Red: claramente inutilizável ou abusivo (domínio inválido, sem MX, descartável conhecido, sinais de armadilha de spam) -> bloquear ou exigir um desafio

Então defina as ações. “Avisar” deve ainda deixar um bom usuário continuar, mas também reduzir risco. Opções comuns são exigir verificação antes de ativar funcionalidades-chave, limitar convites ou adiar créditos de trial.

Faça do logging parte da política, não um pensamento posterior. Armazene um pequeno conjunto de códigos de motivo e contexto para que suporte e engenharia possam depurar padrões sem adivinhar. Por exemplo: SYNTAX_INVALID, DOMAIN_NXDOMAIN, MX_MISSING, DISPOSABLE_PROVIDER, além de timestamp e a origem do cadastro.

Implemente com cuidado. Comece apenas com avisos e depois endureça.

Acompanhe um pequeno conjunto de métricas conforme você gradualmente muda as regras:

- Taxa de conclusão de cadastro

- Taxa de conclusão de verificação de e‑mail

- Taxa de bounce no primeiro envio

- Taxa de fraude ou abuso (chargebacks, cadastros de bot)

- Tickets de suporte sobre problemas no cadastro

Modelos de mensagens de aviso e bloqueio (prontas para colar)

Uma boa copy de cadastro faz três coisas rápido: diz o que parece errado, explica como o usuário corrige e oferece um próximo passo claro. Mantenha o tom neutro. Não sugira “fraude” ou “abuso”, mesmo que você esteja detectando descartáveis por trás dos panos.

Abaixo há templates prontos. Cada um assume um botão primário como Editar e‑mail e uma ação secundária opcional como Continuar mesmo assim (só quando você realmente permite).

Modelos de aviso suave (permitir cadastro)

Use quando o risco for moderado ou quando você puder verificar depois.

- “Este e‑mail pode não receber mensagens.” Por favor verifique se há erros de digitação (exemplo: [email protected]). Primário: Editar e‑mail. Secundário: Continuar mesmo assim.

- “Não conseguimos confirmar este domínio ainda.” O endereço ainda pode funcionar. Tente outro e‑mail se tiver. Primário: Editar e‑mail. Secundário: Continuar mesmo assim.

- “Parece um endereço temporário.” Inboxes temporários costumam perder e‑mails importantes. Use um e‑mail pessoal ou do trabalho ([email protected]). Primário: Editar e‑mail. Secundário: Continuar mesmo assim.

- “Verifique a ortografia do seu e‑mail.” Problemas comuns: falta de @, espaços extras ou .con em vez de .com. Primário: Editar e‑mail. Secundário: Continuar mesmo assim.

- “Você pode não receber nosso e‑mail de verificação.” Se não receber, não conseguirá redefinir a senha depois. Primário: Editar e‑mail. Secundário: Continuar mesmo assim.

Torne o aviso acessível: mostre perto do campo de e‑mail, use texto claro (não apenas cor) e coloque foco na mensagem para que leitores de tela a anunciem.

Modelos de bloqueio estrito (parar o cadastro)

Use quando for necessário confiar no endereço imediatamente (recibos, redefinição de senha ou limites de conta).

- “Insira um endereço de e‑mail válido para continuar.” Exemplo: [email protected]. Primário: Editar e‑mail.

- “Esse endereço não pode receber mensagens.” Use outro endereço que consiga receber mensagens. Primário: Editar e‑mail.

- “Não podemos aceitar este provedor de e‑mail.” Use um e‑mail pessoal ou de trabalho para verificar a conta. Primário: Editar e‑mail.

- “O domínio deste e‑mail não está configurado para receber mensagens.” Tente outro endereço ([email protected]). Primário: Editar e‑mail.

- “Falha na verificação do e‑mail.” Corrija seu e‑mail e tente novamente. Primário: Editar e‑mail.

Se usar uma API para decidir aviso vs bloqueio, mapeie o resultado para linguagem simples (entregável vs arriscado) e evite termos técnicos como “registro MX” em mensagens ao usuário.

Caminhos de escalonamento que não irritam usuários reais

O pior resultado é punir pessoas reais pelo comportamento de bots. Um bom caminho de escalonamento deve parecer uma checagem de segurança normal, não um beco sem saída.

Case a fricção ao risco. Se o e‑mail parece válido mas ligeiramente suspeito (domínio novo, descartável, divergência com padrões anteriores), dê um empurrão inicial. Se o tráfego parece automatizado (alta velocidade, tentativas repetidas), escale mais rápido.

Opções de escalonamento que mantêm o fluxo

Uma abordagem é verificar o e‑mail antes de qualquer coisa importante. Deixe o usuário criar a conta e depois exija um código ou clique para confirmar antes de continuar. Isso pega typos e a maioria dos cadastros falsos sem um bloqueio rígido.

Se o padrão parecer bot, aumente o desafio em vez de bloquear o e‑mail. Um CAPTCHA, uma limitação de taxa curta ou um cooldown após tentativas repetidas podem cortar cadastros automatizados sem afetar quase nada usuários normais.

Outra opção é “permitir, mas restringir”. Deixe o cadastro completar, mas bloqueie ações de alto impacto (convidar colegas, exportar dados, iniciar trial, enviar mensagens) até o e‑mail ser verificado. Para muitos produtos, esse é o melhor equilíbrio.

Para contas de alto valor ou alto risco (domínios corporativos, grandes pedidos, papéis administrativos), considere uma fila de revisão manual. Use isso com parcimônia e deixe claro o que é necessário, quanto tempo leva e o que o usuário pode fazer enquanto isso.

Timeouts, alternativas e suporte que parecem justos

Um bom caminho de escalonamento tem limites claros e uma saída:

- Códigos de verificação: permita reenvios, mas limite (por exemplo, 3 reenvios, depois uma espera curta).

- Cooldowns: após tentativas repetidas, pause novos cadastros do mesmo IP/dispositivo por alguns minutos.

- Alternativa segura: ofereça “usar outro e‑mail” e aceite provedores comuns sem passos extras.

- Ajuda humana: forneça um caminho simples para suporte em casos bloqueados ou travados (especialmente para intenção paga).

- Expiração clara: informe quando o código expira e como solicitar outro.

Se usar um serviço de validação como Verimail, trate o resultado como um sinal de risco, não um veredicto. O objetivo é parar tráfego ruim cedo enquanto deixa usuários legítimos terminar o cadastro com o mínimo de atrito.

Erros comuns e armadilhas

Get usable reason codes

Return clear outcomes you can log, like disposable match or MX missing, without building every check.

A forma mais rápida de criar dor no cadastro é bloquear tudo que pareça minimamente arriscado. Detecção de emails descartáveis é útil, mas algumas pessoas reais usam inboxes temporários por privacidade. Se você bloquear tudo, vai perder usuários legítimos e eles não dirão por quê — simplesmente sairão.

Outra armadilha comum é a mensagem vaga: “E‑mail inválido.” Isso não orienta, é um beco sem saída. Uma boa mensagem diz o que fazer a seguir (corrigir um erro, usar outro endereço, verificar acesso à caixa). Se não der para explicar em uma frase, use uma mensagem genérica e ofereça um caminho simples (tentar de novo, verificar ou contatar suporte) em vez de adivinhar.

Equipes também às vezes aplicam regras rígidas só para cadastros gratuitos e depois aceitam e‑mails de baixa qualidade em planos pagos para proteger conversão. Isso pode voltar como problemas com recibos falhos, takeover de conta, pedidos de reembolso e custos de suporte. Se pagamento, faturas ou redefinições de senha dependem do e‑mail, trate a qualidade como parte da transação, não só do formulário de cadastro.

Um erro silencioso porém caro é não registrar códigos de motivo. Sem eles você não consegue ajustar a política. Acaba-se discutindo opiniões em vez de olhar dados. Se seu validador retornar resultados como erro de sintaxe, no MX, correspondência com descartável ou blocklist, armazene esse motivo e revise semanalmente.

Por fim, evite tratar todo usuário igual sem evidências. Um cadastro para newsletter e um trial B2B não têm o mesmo risco. Também diferem países, domínios e fontes de tráfego. Comece com uma base e ajuste conforme os dados.

Armadilhas comuns a observar:

- Bloquear domínios que parecem typos (gmial.com) em vez de ajudar o usuário a corrigir

- Marcar todo um domínio porque um endereço pareceu suspeito

- Usar uma única regra para todos os planos e funis

- Medir só conversão, não bounces e tickets de suporte

- Ignorar tentativas repetidas do mesmo dispositivo/IP

Trate a abordagem como um experimento: publique mensagens claras, registre o motivo e revise os resultados. A política que parece “segura” pode ser a que silenciosamente afasta usuários reais.

Checklist rápido antes de publicar

Antes de ativar regras de e‑mail no cadastro, decida o que você vai bloquear imediatamente e o que será apenas sinalizado. A maioria das equipes tem melhores resultados quando bloqueia apenas casos que quase certamente estão quebrados e trata a zona cinzenta com avisos e acompanhamento.

Deve bloquear (falhas claras)

Estes são seguros para bloquear porque não são endereços entregáveis.

- Sintaxe ruim (falta @, caracteres inválidos, espaços extras)

- Domínio não existe

- Sem registros MX (ou o e‑mail não pode ser roteado)

- Padrões conhecidos de armadilha de spam que você nunca quer no banco

Se usar um validador como Verimail, essas checagens correspondem ao básico: sintaxe conforme RFC, verificação de domínio e lookup de MX. Mantenha a regra simples: se o e‑mail não pode ser entregue, não deixe o cadastro prosseguir.

Avisar + permitir (seguimento seguro)

Para qualquer coisa que possa ser uma pessoa real, deixe continuar mas acrescente um passo de segurança.

- Suspeita de e‑mail descartável

- Endereços de função (como info@) se eles importam para seu produto

- Typos que parecem corrigíveis (gmal.com, hotnail.com)

Avisos devem sempre vir com um caminho, como verificação por e‑mail, opção de reenviar ou “usar outro e‑mail”.

Checagens operacionais para acompanhar com a UX:

- Adicione limites de taxa para tentativas repetidas do mesmo IP/dispositivo para reduzir retries de bots.

- Acompanhe métricas que mostrem se sua política funciona: conversão do cadastro, conclusão da verificação e taxa de bounces.

- Garanta que suporte e vendas saibam o que cada mensagem significa, o que o usuário vê e a solução recomendada (por exemplo: “tente um e‑mail de trabalho” vs “verifique a ortografia”).

Um bom teste final é fazer cinco cadastros reais: um com e‑mail correto, um com typo, um descartável, um endereço de função e um domínio claramente inválido. Se algum resultado te surpreender, as regras não estão prontas.

Exemplo realista: cadastro freemium sob pressão de bots

Validate at signup fast

Add Verimail to your signup flow with a single API call.

Um app SaaS freemium acorda com um problema: cadastros dobraram da noite para o dia, tickets de suporte aumentaram e a lista de e‑mails está cheia de endereços que nunca abrem mensagens. Uma análise rápida mostra padrão de domínios descartáveis e typos.

Abordagem 1: Bloqueio estrito no cadastro

Na tela, o usuário digita um e‑mail e clica Criar conta. Se o endereço parecer descartável ou inválido, o formulário o bloqueia ali.

O que o usuário vê:

- "Por favor, use um e‑mail real. Emails descartáveis não são permitidos."

- "Não conseguimos entregar para este endereço. Verifique os typos e tente novamente."

O que o negócio vê: menos contas falsas, menos workspaces criados por bots e um banco de usuários mais limpo. A entregabilidade melhora porque você não está enviando para inboxes mortos. O downside é que pessoas reais às vezes são bloqueadas (por exemplo, estudantes usando um encaminhamento que confiam).

Abordagem 2: Aviso suave + verificação

Na tela, o usuário pode continuar, mas recebe um aviso claro e um passo extra.

Um fluxo simples:

- Aviso: "Este e‑mail pode ser temporário ou não entregável."

- Continuar: "Você pode se cadastrar, mas precisa verificar seu e‑mail para ativar."

- Verificar: envie um código ou link antes de habilitar funcionalidades-chave.

O que o negócio vê: maior conclusão de cadastros, mas menos dano a longo prazo porque contas não verificadas não fazem muita coisa. As taxas de bounce caem porque você para de enviar para endereços que falham na verificação.

Um ponto comum de decisão é o momento do upgrade. Muitas equipes freemium permitem avisos suaves para contas gratuitas e exigem e‑mail verificado e não descartável antes de iniciar trial, adicionar pagamento ou convidar colegas. Isso mantém a fricção de crescimento baixa enquanto protege receita e tempo de suporte.

Se usar uma API de validação de e‑mail como Verimail no cadastro, você pode acionar qualquer caminho instantaneamente baseado em detecção de descartáveis, checagens de domínio e sinais de risco de mailbox, sem adivinhação.

Próximos passos: escolha uma política e configure a validação

Comece simples: defina uma política por camadas que você consiga explicar numa frase e depois ajuste com dados reais. A maioria das equipes se dá bem com três resultados: permitir, avisar e bloquear. Quando você tenta desenhar a política perfeita no dia 1, normalmente acaba com regras confusas e mensagens inconsistentes.

Escolha um método de validação que pegue problemas que você possa detectar com confiança no cadastro: sintaxe, verificação de domínio, lookup de MX e risco de descartáveis. Mais sinais facilitam ser rígido apenas quando justificado.

Plano prático de implementação:

- Defina suas camadas: o que será bloqueado, o que recebe aviso e o que passa silenciosamente.

- Padronize a copy para web e mobile para que os usuários não se assustem entre dispositivos.

- Decida o fallback: se a validação estiver lenta ou indisponível, você permite e verifica depois ou pausa o cadastro?

- Registre resultados e revise semanalmente: taxa de conversão, taxa de bounce, reclamações de spam, tickets de suporte e relatórios de fraude.

- Escreva regras de escalonamento para suporte e time de fraude (quem pode sobrepor, que prova é necessária, o que é banido).

Mantenha a copy consistente em todo o fluxo. Erro inline, aviso em banner e telas de verificação devem usar os mesmos termos (por exemplo, sempre dizer “e‑mail pessoal ou do trabalho” se isso for o esperado). Consistência reduz tentativas repetidas e tickets irritados.

Se quiser uma solução em uma única chamada, Verimail oferece uma API de validação de e‑mail com checagem RFC, verificação de domínio, lookup de MX e correspondência em tempo real contra provedores descartáveis conhecidos. A ferramenta ajuda, mas a política que você empacota ao redor dela importa mais: meça resultados, ajuste limites e mantenha a experiência previsível.

Perguntas Frequentes

What’s the real difference between strict blocking and a soft warning at signup?

Strict blocking interrompe o cadastro até que a pessoa informe um e‑mail que atenda às suas regras. Soft warnings permitem que o cadastro seja concluído, mas tratam a conta como de maior risco e aplicam controles posteriores, como verificação antecipada ou limitação de funcionalidades.

What email issues are safe to block immediately?

Bloqueie quando tiver certeza de que o endereço não consegue receber e‑mail — deixar passar só gera tickets de suporte e verificações falhas depois. Um padrão razoável é bloquear sintaxe inválida, domínios inexistentes e ausência de registros MX, e avisar nos sinais de zona cinzenta.

When should I use a soft warning instead of blocking?

Use avisos suaves quando for possível proteger o produto após o cadastro. Deixe o usuário entrar, mas exija verificação antes de ações-chave e impeça contas não verificadas de realizar operações de alto impacto, como enviar mensagens, exportar dados ou iniciar um trial.

Should I block disposable email providers or just warn?

A detecção de emails descartáveis é um forte sinal de cadastros de baixa qualidade, mas não é perfeita. Muitas equipes bloqueiam descartáveis para trials pagos ou fluxos suscetíveis a abuso, e apenas avisam (e depois verificam) em fluxos de baixo risco para não impedir usuários legítimos que prezam pela privacidade.

What checks should I run during signup to validate emails in real time?

Concentre-se em sinais rápidos e confiáveis no momento do cadastro: sintaxe conforme RFC, existência do domínio, verificação de MX e correspondência com provedores descartáveis. Serviços como Verimail agrupam essas checagens numa única resposta de API para você decidir consistentemente permitir, avisar ou bloquear sem implementar tudo internamente.

How do I build an “allow / warn / block” policy that’s not overly complicated?

Comece com três níveis: allow, warn e block, com regras escritas que qualquer pessoa do time entenda. Mantenha a primeira versão simples e ajuste limites com base em dados como bounces, taxas de verificação e padrões de abuso para não penalizar usuários reais.

What should the warning or block message actually say to users?

Diga o que está errado em linguagem simples e ofereça um próximo passo claro, normalmente “editar e‑mail” ou “usar outro e‑mail”. Evite termos técnicos como DNS ou MX em mensagens ao usuário e não insinue má‑fé mesmo que o sistema esteja reagindo a sinais de risco.

What should I log so we can improve the policy over time?

Guarde um conjunto pequeno de códigos de motivo para cada decisão, com timestamp e contexto do cadastro, para que você possa depurar padrões rapidamente. Se a conversão cair ou os tickets subirem, esses códigos mostram se a causa foram typos, emails descartáveis, problemas no domínio ou outra coisa.

How can I escalate risk without annoying legitimate users?

Use escalonamentos que mantenham o fluxo: verifique o e‑mail antes de ações sensíveis, aplique limites leves de taxa para tentativas repetidas e reserve desafios maiores para comportamento claramente automatizado. Isso reduz cadastros de bots e minimiza fricção para usuários que só cometeram um erro de digitação.

What metrics should I track, and what if validation fails or times out?

Quando a validação for lenta ou cair, o padrão seguro é “permitir e verificar depois”, a menos que seu produto realmente precise de um e‑mail entregue de imediato. Meça: taxa de conclusão do cadastro, conclusão de verificação, bounce no primeiro envio, taxa de abuso e tickets de suporte para ver o custo real de cada escolha.