22 may 2025·8 min

Alias y reenvíos de correo en la incorporación: opciones de política

Aprende a manejar alias y reenvíos de correo en la incorporación separando el riesgo de entregabilidad del riesgo de propiedad y eligiendo políticas claras y prácticas.

Por qué los alias, reenvíos y buzones grupales complican la incorporación

Estas direcciones aparecen en los registros por razones normales. Un equipo puede compartir un buzón para un nuevo espacio de trabajo. Un contratista puede usar un alias específico para un cliente. Un administrador de TI puede enrutar notificaciones de herramientas mediante una regla de reenvío para que no se pierda nada.

El problema es que los alias y los reenvíos mezclan dos preguntas que la gente suele confundir.

Riesgo de entregabilidad: ¿Llegarán tus mensajes a una bandeja real de forma rápida y fiable? Las cadenas de reenvío, reglas de correo mal configuradas y algunos montajes de buzones compartidos pueden causar confirmaciones perdidas, notificaciones demoradas o rebotes que parecen aleatorios.

Riesgo de propiedad: ¿Sabes quién controla realmente ese buzón hoy? Con un buzón de grupo, varias personas pueden leer y actuar sobre el mismo mensaje. Con un reenvío, la dirección introducida al registrarse puede no ser donde se leen los mensajes. Esto puede estar bien para actualizaciones rutinarias, pero se vuelve arriesgado cuando el correo es la llave de identidad.

La mayoría de las reglas de incorporación intentan prevenir unos cuantos problemas concretos:

- Registros falsos o de baja calidad que desperdician asientos, periodos de prueba o tiempo de soporte

- Toma de cuentas y recuperaciones complicadas (la persona equivocada puede restablecer el acceso)

- Problemas de cumplimiento y auditoría cuando no puedes demostrar quién aceptó términos o recibió avisos

- Confusión en soporte cuando varias personas responden desde el mismo buzón

Un ejemplo simple: una empresa se registra con [email protected], que reenvía a tres empleados. El correo de confirmación se entrega, pero cualquiera de los tres puede hacer clic en él. Más tarde, un empleado se va y el equipo restante sigue teniendo acceso. Tu sistema puede tratar esa dirección como una sola persona, aunque nunca lo fue.

Una política clara importa no porque estas direcciones sean “malas”, sino porque pueden ser excelentes para la entregabilidad y, aun así, ofrecer poca claridad sobre la propiedad.

Definiciones rápidas: alias vs reenvío vs buzón grupal

Cuando alguien dice que “usa el mismo correo de distintas maneras”, normalmente se refiere a uno de tres montajes. Llamar bien a cada cosa te ayuda a escribir una política que tenga sentido y reduce el ir y venir con usuarios que están haciendo algo normal.

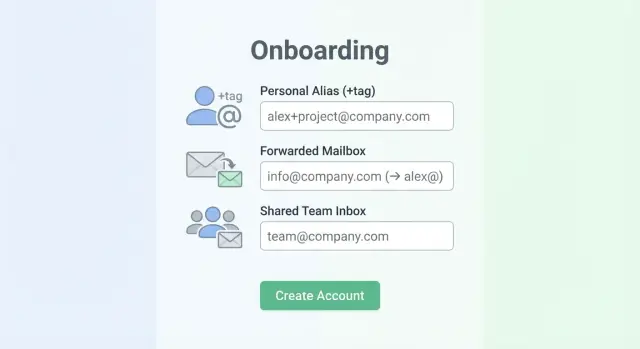

Un alias es una dirección extra que entrega al mismo buzón. A veces la crea el proveedor (una segunda dirección en la misma cuenta). Otras veces es plus addressing, donde añades una etiqueta tras un signo más y antes de la @, como [email protected]. Para el usuario, parece una bandeja con varios “nombres”.

Un reenvío es distinto: el correo se entrega a un buzón y luego se envía a otro. Los reenvíos pueden configurarlos el usuario, TI o el dominio. También pueden encadenarse (A reenvía a B, B reenvía a C). En la práctica, el reenvío puede cambiar la rapidez con que alguien recibe el mensaje y dificultar la resolución cuando una confirmación “nunca llega”.

Un buzón grupal (shared mailbox) es una dirección que varias personas pueden leer, como [email protected]. El acceso depende de la pertenencia al equipo, no de la identidad de una sola persona. Algunos montajes permiten responder desde la dirección compartida; otros responden como individuo.

Relacionado pero distinto: direcciones basadas en roles como admin@, billing@, hr@ y sales@. En empresas muy pequeñas pueden ser personales, pero a menudo son compartidas o gestionadas por un equipo. Son comunes en registros B2B, por lo que vale la pena mencionarlas explícitamente.

Algunos ejemplos rápidos:

- Alias: [email protected] o [email protected] llegando al buzón de Sara

- Reenvío: [email protected] reenviando a [email protected]

- Buzón grupal: [email protected] usado por cinco compañeros

- Basado en rol: [email protected] gestionado por el equipo financiero

Estas diferencias son la razón por la que normalmente necesitas más que una sola regla de sí/no.

Separa los riesgos: entregabilidad vs propiedad

Conviene dividir el problema en dos riesgos. Los equipos que los mezclan suelen acabar con reglas demasiado estrictas (perjudicando los registros) o demasiado laxas (perjudicando seguridad y responsabilidad).

Riesgo de entregabilidad: ¿te llegará el correo?

El riesgo de entregabilidad trata sobre si los mensajes que envías realmente llegarán. Si una dirección es inválida, está bloqueada o es de baja calidad, verás rebotes, confirmaciones perdidas y tickets de soporte tipo “no recibí el código”. También puede dañar tu reputación de envío si sigues enviando a direcciones malas.

Una dirección puede ser “personal” y aun así entregar mal. Causas comunes: errores tipográficos (gmal.com), dominios que ya no existen, servidores de correo sin registros MX válidos o direcciones en proveedores desechables que se desactivan rápido.

Aquí es donde ayudan las herramientas de validación de email: comprobaciones de sintaxis, búsquedas de dominio y MX, y filtrado contra proveedores desechables conocidos y trampas de spam.

Riesgo de propiedad: ¿quién controla la cuenta?

El riesgo de propiedad trata de identidad y responsabilidad, no de tasas de rebote. Incluso si el correo se entrega, puede que no puedas vincular la cuenta a una sola persona o a un propietario estable.

El buzón compartido es el ejemplo clásico: [email protected] o [email protected] pueden recibir correo perfectamente, pero varias personas pueden leer y actuar sobre él. Eso dificulta:

- Saber quién aprobó términos, creó el espacio de trabajo o cambió la facturación

- Eliminar accesos con limpieza cuando alguien se va

- Investigar abusos o actividad sospechosa

- Prevenir el reparto masivo de códigos de acceso

Entregabilidad y propiedad pueden ir en direcciones opuestas. Un buzón grupal puede tener alta entregabilidad pero alto riesgo de propiedad. Una dirección personal puede tener bajo riesgo de propiedad y aun así fallar en comprobaciones de entregabilidad.

Por eso la política suele tener dos capas: valida la entregabilidad para mantener limpia tu base de datos, y luego decide qué nivel de prueba de propiedad necesitas para cada acción (registro, roles administrativos, pagos, configuración SSO). Verimail puede ayudar en la parte de entregabilidad; la propiedad requiere reglas del producto y pasos de verificación.

Qué puede (y no puede) decirte la validación de correo

La validación de correo es buena para responder a una pregunta: ¿aceptará probablemente este buzón el correo? Eso es sobre todo una cuestión de entregabilidad, no de identidad.

Un validador sólido comprueba señales antes de que envíes un correo de confirmación:

- Sintaxis: ¿sigue las reglas RFC (sin caracteres rotos ni partes faltantes)?

- Comprobaciones de dominio: ¿existe el dominio y resuelve correctamente?

- Registros MX: ¿está el dominio configurado para recibir correo?

- Filtrado de riesgo: ¿coincide con proveedores desechables conocidos o patrones de trampas de spam?

Herramientas como Verimail son muy útiles aquí. Su pipeline en varias etapas (comprobaciones de sintaxis, búsqueda de dominio y MX, y emparejamiento en tiempo real contra miles de proveedores desechables) ayuda a reducir rebotes y a bloquear muchos registros de baja calidad antes de que entren en tu base de datos.

Lo que la validación no puede demostrar es la propiedad o la intención. No puede decirte:

- Quién lee realmente el buzón (una persona, un equipo rotativo o nadie)

- Si la dirección es compartida, basada en roles o monitorizada tras la incorporación

- Si la persona que se registra trabaja en la empresa que afirma

- Si los mensajes se reenvían a otro sitio

Los reenvíos son especialmente difíciles. Una dirección reenviada puede parecer perfectamente normal: el buzón original recibe el correo y luego lo pasa silenciosamente. El destino final está oculto a los validadores, así que no puedes ver quién acaba leyendo el mensaje ni cuántas personas lo reciben.

El filtrado de desechables y trampas de spam conviene verlo como un filtro de entregabilidad. Te ayuda a evitar direcciones que probablemente reboten, churn rápido o dañen tu reputación de envío. Pero si tu preocupación real es el control de acceso (quién puede unirse a un espacio o ver facturas), necesitas un paso de propiedad como confirmación, reglas basadas en dominio o aprobación administrativa.

Opciones de política que puedes elegir

Mejora la entregabilidad de las verificaciones

Reduce tickets de “no recibí el código” validando la entregabilidad desde el inicio.

No hay una única regla “correcta”. La mejor elección depende de qué estés protegiendo: inscripción fluida, entrega fiable o una prueba más fuerte de que la persona controla la cuenta.

Un menú práctico de políticas

Aquí tienes cinco enfoques comunes, del menor fricción al mayor control:

- Acceso abierto + verificar después: acepta cualquier dirección y luego usa verificación, monitorización de rebotes y señales de comportamiento para detectar problemas.

- Aceptar pero marcar como compartida: permite direcciones basadas en roles o compartidas, márcalas como “compartida/basada en rol” y aplica controles más estrictos para acciones sensibles.

- Restricciones específicas: bloquea o advierte sobre partes locales concretas (como finance@, admin@) solo en ciertos flujos (invitaciones de alto volumen, abuso de pruebas).

- Correo de empresa requerido para funciones de mayor riesgo: mantener el registro abierto, pero exigir un dominio empresarial antes de habilitar exportaciones, cambios de facturación o envío masivo de invitaciones.

- Lista blanca empresarial: para clientes regulados o enterprise, permitir solo dominios aprobados, con un proceso claro para añadir más.

Cada opción puede seguir usando validación de entregabilidad, pero no trates la entregabilidad como prueba de propiedad. Un buzón de grupo puede entregar perfectamente y aun así dar poca responsabilidad, y un reenvío puede ocultar dónde acaba el correo.

Elegir según el riesgo

Si tu objetivo principal es crecimiento, empieza abierto y aprieta después, pero sé estricto con la detección de correos desechables y dominios malos conocidos. Si tu objetivo es control y auditabilidad, trata los buzones compartidos como identidades de segunda clase: permítelos para contacto, pero no como único administrador para facturación o ajustes de seguridad.

Un término medio práctico es “acepta, luego restringe”. Deja que alguien cree un espacio con una dirección reenviada, pero exige un dominio de empresa (y un segundo paso de prueba) antes de habilitar invitaciones masivas. Herramientas de validación como Verimail pueden marcar proveedores desechables y reducir rebotes durante el registro, mientras tu política decide quién puede hacer qué dentro.

Paso a paso: construye un flujo de decisión para la incorporación

Empieza escribiendo qué intentas proteger. Algunas comprobaciones son sobre si el correo puede recibir mensajes. Otras son sobre si la persona que se registra realmente lo controla.

1) Asocia acciones al nivel de propiedad que necesitas

Haz una lista de lo que puede hacer una cuenta nueva en la primera semana y etiqueta cada cosa como “necesita propiedad fuerte” o “suficiente”. La propiedad fuerte suele importar para restablecimientos de contraseña, cambios de facturación, añadir administradores, exportar datos y modificar ajustes de seguridad.

A partir de ahí, construye un flujo con dos puertas, en orden:

- Establece una puerta base de entregabilidad (sintaxis, dominio, MX y detección de desechables conocidos).

- Si la entregabilidad falla, elige una respuesta: bloquear directamente, pedir otro correo o pasar a revisión manual.

- Si la entregabilidad pasa, decide si el usuario obtiene acceso normal o acceso limitado hasta probar la propiedad.

- Para acciones sensibles, añade una puerta de propiedad: confirmación, aprobación administrativa o prueba de dominio para espacios de empresa.

- Define qué significa “fallar” en cada paso: solo advertir, restringir funciones, exigir otra dirección o poner la cuenta en espera.

Verimail puede ayudar en la puerta de entregabilidad detectando direcciones inválidas, correos desechables, trampas de spam y dominios riesgosos con rapidez. No te dirá quién “posee” un buzón compartido. Eso es una decisión de producto.

2) Escribe el “por qué” en un texto claro para el usuario

Tu mensaje debe explicar la regla sin sonar acusatorio. Por ejemplo: “Por seguridad, los cambios de facturación y roles administrativos requieren una dirección de correo verificada. Puedes seguir usando esta dirección para notificaciones, pero verifica una dirección que controles para continuar.”

Ese tipo de copia reduce tickets de soporte y da a los usuarios honestos un siguiente paso claro, incluso cuando se registraron con un buzón compartido o un reenvío.

Formas de probar el control cuando la propiedad importa

La verificación por correo es la base: envía un enlace de una sola vez o un código corto a la dirección y exige que el usuario lo confirme. Eso prueba que la persona puede recibir mensajes en ese buzón ahora mismo. No prueba que sea el propietario legal, que el buzón sea privado o que el control no cambie después (especialmente con reenvíos y buzones compartidos).

Cuando hay más en juego, añade una segunda comprobación acorde al riesgo. Una herramienta financiera que habilita pagos necesita más certeza que la suscripción a un boletín.

Opciones más fuertes cuando necesitas mayor confianza

Elige una o combina varias según lo que proteges:

- Verificación por teléfono (útil contra registros automáticos, pero cuidado con números reciclados)

- SSO (SAML/OIDC) con un proveedor de identidad empresarial

- Verificación de pago (una tarjeta verificada o un cargo pequeño, cuando encaja con tu producto y región)

- Verificación de dominio para espacios de trabajo (prueba de que el equipo controla example.com antes de desbloquear funciones solo para administradores)

- Comprobaciones escalonadas en acciones sensibles (permitir la incorporación, exigir prueba extra para cambiar facturación, exportar datos o invitar a muchos usuarios)

La validación de correo sigue siendo importante aquí. Verimail puede ayudarte a detectar direcciones inválidas y muchos proveedores desechables antes de enviar un código, para que no construyas confianza sobre un correo malo.

Equipos e invitaciones: verifica a cada persona, no solo al creador

Si alguien crea un espacio con un buzón compartido (como [email protected]), no trates eso como prueba para todo el equipo. Exige que cada miembro invitado verifique su propio correo antes de poder acceder al espacio.

Planifica la recuperación de cuentas para buzones compartidos desde el principio. Evita caminos de recuperación que dependan solo de un buzón que varias personas pueden leer. Usa un contacto secundario, permite que los administradores restauren accesos y registra los cambios en la seguridad para que un reenvío o buzón compartido no se convierta en un punto único de fallo.

Errores comunes y casos límite complicados

Separa entregabilidad de propiedad

Filtra direcciones rol/compartidas para entregabilidad mientras gestionas la propiedad dentro del producto.

Muchos problemas de incorporación surgen cuando los equipos tratan todas las direcciones “no estándar” por igual. Alias, reenvíos y buzones compartidos pueden ser normales, pero cambian tu perfil de riesgo.

Un error fácil es romper correos válidos con reglas demasiado estrictas. El plus addressing ([email protected]) es común para filtrar y rastrear. Si lo rechazas, frustras a usuarios cuidadosos y creas tickets de soporte sin motivo. Una alternativa más segura es aceptarlo y guardar una versión normalizada para deduplicar si lo necesitas.

Otro fallo frecuente es etiquetar cada dirección por rol (support@, sales@, info@) como fraude. Algunas son de baja calidad, pero muchas empresas reales se registran primero con un buzón compartido. En lugar de una prohibición total, trata el riesgo de direcciones basadas en roles como una señal y empareja con controles adicionales cuando la cuenta vaya a manejar dinero, accesos administrativos o datos sensibles.

Donde los equipos se queman es usar comprobaciones de entregabilidad como sustituto de propiedad. Un buzón puede ser real y alcanzable, pero seguir controlado por la persona equivocada. La validación de correo (incluida la detección de desechables) mejora la entregabilidad y la higiene de listas, pero no confirma quién hay detrás de un alias ni quién recibe los mensajes reenviados.

Vigila que los buzones compartidos no se conviertan en un punto único de fallo:

- Una dirección verificada controlando muchos espacios sin límites

- Sin rastro de auditoría de quién se unió usando ese buzón

- Restablecimientos de contraseña y avisos de facturación enviados a una lista de distribución compartida

Las notificaciones de seguridad también pueden fallar con el reenvío. Algunas organizaciones tienen bucles de reenvío (A reenvía a B, B reenvía a A), o una dirección de grupo que se distribuye a muchas personas.

Mantén los mensajes críticos predecibles:

- Envía alertas de seguridad a una dirección primaria y una opcional de respaldo

- Exige re-verificación para cambios de correo en cuentas administrativas

- Advierte a los usuarios si una dirección parece reenviarse a múltiples destinatarios

Ejemplo: un nuevo espacio se registra con [email protected]. Valida, pero cinco personas reciben el código y más tarde nadie sabe quién cambió la facturación. Las barreras tempranas evitan disputas y dolores de cabeza posteriores.

Lista rápida antes de lanzar la política

Antes de desplegar, decide qué optimizas: menos registros falsos, menos usuarios reales bloqueados o máxima seguridad. La mezcla correcta depende de tu producto, pero esta lista te ayuda a evitar huecos que luego generan tickets de soporte.

Comprobaciones finales previas al lanzamiento

Empieza por lo que aceptará tu formulario de registro. Muchos usuarios reales dependen de formatos de alias, y bloquearlos genera fricción innecesaria.

- Confirma que aceptas plus addressing y patrones comunes de alias para los principales proveedores (por ejemplo, name+project@dominio). Si los restringes, documenta por qué y dónde aplican las excepciones.

- Bloquea proveedores desechables conocidos y dominios desechables obvios. Si usas un servicio de validación como Verimail, asegúrate de que la detección de desechables y las comprobaciones de listas negras estén habilitadas y registradas.

- Decide qué acciones requieren verificación antes de habilitarlas. Una regla común: no permitir invitaciones de equipo, exportaciones o cambios de facturación hasta que el correo esté verificado.

- Escribe una regla clara para buzones basados en roles y compartidos (support@, sales@, info@). Elige una: permitir, permitir con advertencia o restringir a ciertos planes o casos de uso.

- Define un plan de recuperación para la propiedad compartida o cambiante de un buzón. Esto importa cuando alguien se va y el buzón se reasigna.

Una vez tomadas esas decisiones, prueba la política contra rutas de registro realistas. Por ejemplo, una agencia pequeña puede registrarse con [email protected] (compartido) y reenviarlo a dos personas, mientras un contratista usa [email protected] (alias). Tu política debe decir exactamente qué pasa en cada caso: permitido, advertido o bloqueado, y qué debe hacer el usuario a continuación.

Comprobaciones de cordura que evitan sorpresas

Decide quién puede cambiar el correo de la cuenta después y qué pruebas requieres. Si la propiedad importa, considera exigir ambas: acceso al correo actual y verificación del nuevo.

También revisa tus registros y herramientas de soporte. Cuando un intento de incorporación falla, tu equipo debe poder ver si se bloqueó por riesgo de entregabilidad (inválido o desechable) o por riesgo de propiedad (buzón compartido, reenvío o dirección por rol). Esa distinción ahorra tiempo y alinea producto y soporte.

Ejemplo: un buzón de equipo compartido usado para un nuevo espacio

Bloquea registros de baja calidad

Mantén fuera del flujo de incorporación los correos desechables y las trampas de spam.

Un equipo de 5 personas crea un espacio con [email protected]. Esa dirección reenvía a dos managers, Ava y Ben, así que ambos ven los mensajes. Desde la perspectiva de entregabilidad, esto puede parecer saludable: el dominio existe, los registros MX están configurados y el correo se acepta. Desde la perspectiva de propiedad, no queda claro quién debe ser admin, quién puede restablecer contraseñas y quién es responsable de los cambios.

El riesgo sutil: los reenvíos y buzones compartidos facilitan que la persona “equivocada” haga clic en el correo de verificación primero. Si Ben verifica la cuenta pero Ava esperaba ser la admin, se crea una disputa interna y un ticket de soporte. Nada fue inentregable, pero el control nunca se asignó claramente.

Un resultado práctico es permitir el registro, pero separar acceso de autoridad:

- Permite que [email protected] cree el espacio.

- Exige que cada miembro se una con su propio correo y lo verifique.

- Concede derechos de administrador solo tras una prueba más fuerte, como verificación de dominio o un correo administrativo verificado en ese dominio.

La validación de correo te ayuda a evitar direcciones basura (dominios inválidos, errores tipográficos, proveedores desechables). Verimail puede confirmar que la dirección está bien formada, que el dominio está preparado para recibir correo y que el proveedor no es conocido por registros desechables. Pero no puede decir si el buzón es compartido, quién recibe los reenvíos o si la persona que firma está autorizada.

Para soporte y notificaciones de facturación, evita enviar todo por defecto al buzón compartido. Define contactos claros:

- Facturación: una persona nombrada o una dirección financiera que esté monitorizada y verificada

- Alertas de seguridad y administrativas: el correo verificado del administrador

- Actualizaciones de producto: opcional, pueden quedarse en [email protected]

Así el espacio puede empezar rápido, mientras las acciones críticas e invoices llegan a un responsable identificado.

Próximos pasos: implementar, medir y mantener la lista limpia

Empieza por definir niveles de riesgo. Acciones de bajo riesgo (leer contenido público, unirse a una lista de correo) pueden ser flexibles con alias, reenvíos y buzones compartidos. Acciones de alto riesgo (invitar compañeros, cambiar facturación, exportar datos) deben exigir mayor prueba de control y responsabilidad más clara.

Convierte esos niveles en reglas simples que tu equipo pueda explicar y que soporte pueda aplicar. Mantén la política lo bastante pequeña para caber en un artículo de ayuda y un playbook interno.

Instrumenta lo que pasa tras el registro para saber si tus reglas funcionan. Controla algunas señales de forma consistente:

- Tasa de rebote (global y por proveedor/dominio)

- Tasa de finalización de verificación y tiempo hasta verificar

- Señales de fraude (registros repetidos, patrones de IP sospechosos, reintentos rápidos)

- Tickets de soporte ligados a problemas de correo (“no recibí el código”, “buzón compartido”, “reenvío”)

Pon una capa de validación de correo temprano en el flujo, antes de enviar cualquier email de verificación. Esto reduce errores tipográficos, dominios inexistentes, configuraciones MX rotas, correos desechables y trampas de spam.

Si quieres una forma simple de hacerlo, Verimail (verimail.co) está diseñada para colocarse en el registro como una única llamada API para comprobación RFC-compliant, verificación de dominio, búsqueda MX y emparejamiento de proveedores desechables. Usa el resultado para pedir al usuario que corrija una dirección, elija otro correo o pase a un paso de verificación más fuerte.

Trata la política como algo vivo. Revisa tus métricas mensualmente, muestrea registros problemáticos recientes y ajusta las reglas que generan más rebotes o carga de soporte. Cambios pequeños, como exigir verificación extra solo para acciones de alto riesgo, suelen mejorar la seguridad sin bloquear a equipos legítimos que usan buzones compartidos.

Preguntas frecuentes

¿Cuál es la diferencia práctica entre un alias, un reenvío y un buzón de grupo?

Un alias normalmente entrega al mismo buzón subyacente, por lo que suele ser aceptable para la incorporación. Un reenvío puede cambiar dónde se leen los mensajes y puede introducir retrasos o fallos aparentemente aleatorios. Un buzón de grupo es leído por varias personas, y ahí la cuestión es menos la entrega y más quién es responsable de las acciones realizadas desde ese correo.

¿Por qué los alias y los reenvíos complican la incorporación?

Porque mezclan dos preguntas distintas: si tus correos llegarán de forma fiable y quién controla realmente el buzón. Una dirección compartida o reenviada puede recibir mensajes perfectamente y aun así hacer que la propiedad sea ambigua. Eso crea problemas para accesos administrativos, cambios de facturación y recuperación de cuentas después.

¿Qué puede decirme realmente la validación de correo en esta situación?

La validación de correo ayuda sobre todo con la entregabilidad: detectar errores tipográficos, sintaxis inválida, dominios inexistentes, falta de registros MX y muchos proveedores desechables. Reduce rebotes y tickets de “no recibí el código”. No prueba quién controla el buzón ni si varias personas pueden acceder a él.

¿Puedo detectar si una dirección está reenviada antes de aceptar el registro?

No, de forma fiable no. Un reenvío suele parecer una dirección que funciona porque el buzón original acepta el correo y lo remite en silencio. Los validadores no pueden ver el destino final ni cuántos destinatarios reciben el mensaje reenviado. Trata el reenvío como un riesgo de propiedad y de soporte, no como algo que puedas detectar completamente vía validación.

¿Cuál es una política por defecto que no perjudique demasiado las conversiones?

Valida la entregabilidad en el registro y añade comprobaciones de propiedad solo para acciones de mayor riesgo. Permite a los usuarios registrarse con correos flexibles, pero exige verificación o pruebas adicionales para invitaciones masivas, cambios de facturación, exportaciones y ajustes de seguridad. Así mantienes el flujo de registro sin permitir que un buzón compartido sea la única llave de la cuenta.

¿Debería permitir direcciones con + como [email protected]?

Rechazar el plus addressing es un error común porque se usa mucho para filtrar y rastrear. En lugar de bloquearlo, acepta las etiquetas con plus y guarda el correo tal como lo ingresó el usuario; opcionalmente normaliza para deduplicar si tu producto lo necesita. Si debes restringir formatos, hazlo de forma muy concreta y explícalo en la interfaz.

¿Debería bloquear correos basados en roles como admin@, billing@ o support@?

Evita prohibiciones totales, porque muchas empresas reales empiezan con direcciones basadas en roles como billing@ o support@. Un enfoque práctico es permitirlas pero tratarlas como identidades más débiles para acciones sensibles. Por ejemplo, pide un correo personal verificado o la aprobación de un administrador antes de conceder roles administrativos o permitir cambios de facturación.

Si alguien se registra con un buzón compartido, ¿cómo debo manejar las invitaciones de equipo?

Exige que cada invitado se registre con su propio correo y lo verifique, incluso si el espacio de trabajo lo creó un buzón compartido. Así el acceso queda ligado a personas, no a un buzón que leen varios. También facilita la baja de usuarios y que las auditorías sean más limpias.

¿Cómo puedo probar la propiedad cuando el correo por sí solo no es suficiente?

Usa la verificación como base y añade un segundo paso cuando lo que está en juego es crítico. Opciones: verificación de dominio para espacios de trabajo empresariales, aprobación de un administrador para cambios de rol, o SSO para equipos enterprise. La idea es separar “este buzón puede recibir correo” de “esta persona debe controlar la cuenta”.

¿Qué debo decir a los usuarios cuando restrinjo direcciones compartidas o reenviadas?

Sé claro y sin acusaciones: explica qué acción está bloqueada y qué debe hacer el usuario. Por ejemplo: permite usar la dirección para notificaciones, pero exige un correo personal verificado para cambiar la facturación o añadir administradores. Mantener el siguiente paso simple reduce soporte y ayuda a equipos legítimos a continuar.