01 may 2025·6 min

Correos por rol: ¿permitir, advertir o bloquear en las inscripciones?

Los correos por rol pueden ayudar o perjudicar las inscripciones. Usa criterios claros sobre acceso a soporte, propiedad y entregabilidad para decidir permitir, advertir o bloquear.

Qué son los correos por rol y por qué importan

Los correos por rol son direcciones que describen una función o equipo, no a una sola persona. Ejemplos comunes incluyen info@, sales@, support@, admin@, billing@ y contact@. Normalmente llegan a una bandeja compartida, a un sistema de tickets o a un grupo de personas.

Aparecen con frecuencia en los registros porque muchas empresas prefieren la propiedad compartida. Una empresa pequeña puede tener una sola bandeja que todos revisan. Una más grande puede dirigir mensajes a un help desk y asignarlos internamente. Para quien se registra, usar una dirección compartida también puede parecer más seguro que vincular la cuenta a un empleado que puede irse.

El problema es que las direcciones por rol pueden significar cosas muy distintas según tu producto y tus clientes. A veces son exactamente lo que quieres (por ejemplo, un portal de soporte usado por un equipo de TI). Otras veces son señal de baja intención, o una forma rápida de crear una cuenta sin un propietario claro.

Por eso no hay una regla única para todos los productos. La elección correcta depende de cómo gestionas la propiedad de la cuenta, restablecimientos de contraseña, facturas y conversaciones de soporte.

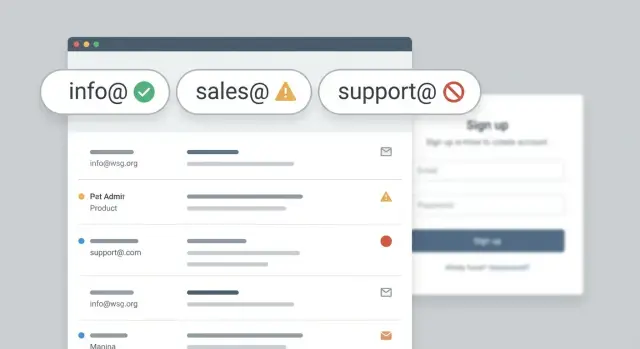

La mayoría de las políticas de registro acaban en uno de tres grupos:

- Permitir: aceptar la dirección, verificarla y seguir.

- Advertir: permitir continuar, pero explicar las desventajas y sugerir una dirección personal.

- Bloquear: rechazar ciertas direcciones por rol y exigir un buzón individual.

Un ejemplo práctico: si tu app incluye facturación y controles de administrador, una bandeja compartida puede crear confusión sobre quién “posee” la suscripción. Pero si tus clientes son equipos que gestionan recursos compartidos, bloquear buzones genéricos puede crear fricción innecesaria.

Beneficios y riesgos reales (en términos claros)

Los correos por rol no son automáticamente “buenos” ni “malos”. Son distintos a los buzones personales, y esas diferencias aparecen más adelante en la propiedad, el engagement y la seguridad.

Ventaja: continuidad. Si alguien está de baja o deja la empresa, otro compañero aún puede ver correos de bienvenida, facturas y hilos de soporte. Para equipos con responsabilidades rotativas, una dirección compartida a veces es la forma más fiable de obtener respuestas.

Desventaja: control poco claro. A menudo no sabes quién tiene acceso al buzón. Si tu producto trata a “quien tenga el buzón” como propietario de la cuenta, un cambio de puesto o un restablecimiento de contraseña puede transferir el control a la persona equivocada.

El engagement puede ser menor. Una bandeja compartida está pensada para estar ocupada. Mensajes importantes (verificación, facturas, alertas de seguridad) pueden ser ignorados, filtrados o perderse en el ruido.

El abuso es un factor real. Los defraudadores a veces prefieren buzones genéricos porque son fáciles de reutilizar en muchos registros y no se atan claramente a un empleado real. Eso no significa que todo info@ sea fraude, pero sí aumenta la probabilidad de registros de baja calidad cuando manejas gran volumen.

Conclusión: trata la detección por rol como una señal, no como un veredicto. La mejor decisión suele depender de lo que pase después del registro y de cuánto te cueste un correo falso o inalcanzable.

Empieza por tu modelo de propiedad de cuentas

Antes de decidir qué hacer con los correos por rol, responde una pregunta: ¿la cuenta la posee una persona concreta o un equipo?

Si debes enviar facturas, notificaciones legales, restablecimientos de contraseña y alertas de seguridad, normalmente quieres un único propietario responsable. Un correo personal lo deja claro y reduce la probabilidad de que un mensaje crítico se ignore porque “otro se encarga”.

Si tu producto se compra y gestiona habitualmente por grupos, bloquear buzones genéricos puede salirte mal. Piensa en equipos de TI que configuran herramientas, compras que gestionan renovaciones o agencias que crean cuentas para clientes. En esos casos, direcciones como billing@ o it@ pueden ser la forma más rápida de contactar a quien realmente actúa.

Una forma rápida de poner a prueba tu modelo:

- ¿Quién debe recibir facturas y contratos, y necesitas una trazabilidad clara?

- ¿Quién es responsable de la seguridad y el acceso?

- ¿Con qué frecuencia cambian de manos las cuentas (empleados que se van, agencias que dejan clientes, reorganizaciones)?

- ¿Soporte trabajará con una persona o con varias?

Donde muchos equipos se sorprenden es en “el buzón cambia de manos”. Una bandeja compartida puede ser estable durante años o cambiar de propietario de la noche a la mañana sin aviso. Cuando cambia, puedes perder al verdadero decisor o alguien nuevo puede acceder a mensajes que no debería ver. Si tu producto maneja datos sensibles, ese riesgo importa.

Un compromiso práctico es permitir bandejas de equipo pero mantener responsabilidad. Un patrón común: exigir un correo personal para el propietario principal y luego permitir añadir la bandeja del equipo como dirección de facturación o notificaciones.

Necesidades de soporte y flujo de trabajo que cambian la decisión

Tu política de registro debe coincidir con cómo atiendes a los clientes.

Si un humano debe completar pasos de onboarding (contratos, verificaciones de identidad, configuración de SSO, migración de datos), necesitas una persona fiable para contactar. Los buzones genéricos pueden funcionar, pero también ocultan quién es responsable. Eso suele traducirse en aprobaciones más lentas y mayor tiempo hasta obtener valor.

Los flujos basados en respuestas por correo son otro punto crítico. Si ventas, éxito o soporte dependen de hilos de ida y vuelta, una bandeja compartida puede enredarse: varias personas responden, nadie responde, o se pierde contexto cuando cambian los compañeros. Si tu proceso depende de una propiedad clara, advertir suele ser la mejor opción: permitir el registro pero pedir un contacto personal de respaldo.

La seguridad de la cuenta también importa. Restablecimientos de contraseña, enlaces mágicos y códigos 2FA enviados a una bandeja compartida aumentan la probabilidad de que el acceso se extienda más allá de las personas adecuadas. Para un equipo pequeño puede ser aceptable, pero es arriesgado cuando los permisos son estrictos (acceso a facturación, exportes de datos, acciones administrativas).

Si permites correos por rol, considera combinar esa flexibilidad con controles de producto (invitaciones de administrador obligatorias, registros de auditoría claros y un flujo sencillo para transferir la propiedad) para que el acceso no se convierta en algo accidental.

Consideraciones de entregabilidad en las que puedes actuar

Mantén limpios los leads y el CRM

Valida correos antes de capturarlos para mantener tu CRM y listas de marketing precisas.

Los correos por rol no son automáticamente “malos” para la entregabilidad, pero sí pueden influir en lo que ocurre después del registro. Los problemas suelen aparecer más tarde: emails de bienvenida rebotan, restablecimientos no llegan a un dueño real y tu reputación de envío se resiente.

Si una bandeja por rol está abandonada o mal supervisada, puede convertirse en un imán de rebotes. Demasiados rebotes duros señalan envío de baja calidad. Las bandejas compartidas también aumentan el riesgo de quejas: cuando varias personas ven el mismo mensaje, basta con que una marque spam para que te afecte.

Algunos filtros tratan prefijos comunes como una señal de menor confianza, sobre todo cuando se combinan con otras señales débiles como un dominio nuevo, velocidad inusual de registros o bajo engagement. Eso no significa que debas bloquearlos, pero sí que debes ser más estricto con la verificación y el monitoreo.

Role-based vs desechables: no los confundas

Los servicios de correo desechable están diseñados para ser temporales y suelen usarse para crear cuentas desechables. Un buzón por rol en un dominio de empresa real es distinto. procurement@, billing@ y support@ pueden ser legítimos.

Si la entregabilidad es tu principal preocupación, céntrate en “¿este buzón es accesible y estable?” más que en el prefijo.

Acciones enfocadas a entregabilidad que funcionan mejor que bloquear a lo bruto:

- Verificar el correo antes de habilitar funciones clave.

- Suprimir rebotes duros rápidamente (no seguir enviando).

- Solicitar un segundo correo de contacto para avisos críticos (facturas, seguridad).

- Aplicar reglas más estrictas cuando el dominio es muy nuevo o no tiene registros MX.

- Limitar la tasa de registros cuando ves muchos prefijos por rol similares desde una misma fuente.

Cómo elegir permitir, advertir o bloquear (un proceso práctico)

No necesitas una política perfecta desde el día uno. Necesitas un predeterminado claro, unas pocas excepciones y un texto que diga a la gente qué hacer después.

Empieza por nombrar el movimiento de producto. Los productos self-serve suelen optimizar para registro rápido y datos limpios, por eso suelen inclinarse a permitir o advertir. Los registros liderados por ventas pueden permitirse más fricción y tender a advertir o bloquear para mantener a los leads localizables. Las herramientas internas suelen permitir, porque las bandejas compartidas son normales.

Luego define qué significa “poseído” para una cuenta. Decide qué debe ser verdad antes de que alguien pueda controlar la facturación, cambiar ajustes de seguridad o invitar a otros. Si la propiedad debe mapear a una persona, una bandeja compartida encaja mal. Si la propiedad puede ser de un equipo (por ejemplo, una cuenta departamental), un buzón por rol puede estar bien.

A partir de ahí:

- Elige permitir cuando el acceso compartido se espera y ya verificas correos.

- Elige advertir cuando quieres flexibilidad pero prefieres un correo personal para recuperación y contacto futuro.

- Elige bloquear cuando debes alcanzar a una persona específica (flujos regulados, pruebas de alto riesgo) o estás viendo muchos registros falsos desde buzones genéricos.

Finalmente, añade un conjunto pequeño de excepciones explícitas para que tu equipo no improvise. Flujos de contratación empresarial, agencias que se registran por clientes y migraciones de clientes son ejemplos comunes.

Escribe el texto de la UI antes de lanzar

Si adviertes, sé breve y da un paso siguiente claro:

“Esto parece una bandeja compartida. Para seguridad y recuperación de la cuenta recomendamos usar un correo personal de trabajo. Puedes continuar, pero es posible que se te pida añadir un correo personal más adelante.”

Si bloqueas, evita callejones sin salida:

“Por favor usa un correo personal de trabajo. Si necesitas registrarte con una bandeja compartida, contacta con soporte para una excepción.”

Patrones de política que funcionan en productos comunes

Evita registros desechables

Compara con miles de proveedores desechables para que las direcciones temporales nunca lleguen a tu base de datos.

Una buena política coincide con cómo funcionan las cuentas en tu producto y con el tipo de abuso que ves.

En muchos productos B2B las bandejas compartidas son normales. Permitarlas reduce fricción y puede encajar mejor operativamente que vincular el acceso a un solo empleado.

El SaaS self-serve suele situarse en el medio. Muchos equipos quieren un propietario personal para facturación y seguridad, pero no quieren bloquear a equipos que solo tienen una bandeja compartida lista al principio. Advertir en el registro y luego recoger un correo personal durante el onboarding suele funcionar.

Las apps de consumo y los embudos con mucho abuso suelen beneficiarse de bloquear. Si tu producto depende de identidad personal o luchas rutinariamente contra registros falsos, las direcciones por rol pueden ser un escondite común.

Si necesitas flexibilidad, usa una regla de “escalado” en lugar de un permitir/bloquear absoluto. Por ejemplo: exige verificación por correo antes de activar la cuenta, pide añadir un correo personal en 24 horas o marca para revisión manual cuando aparecen otras señales de riesgo.

Errores comunes y trampas a evitar

El mayor error es tratar los correos por rol como automáticamente “malos”. Si bloqueas todo info@ o sales@ perderás registros B2B reales. Muchos equipos pequeños empiezan con una bandeja compartida a propósito, sobre todo cuando una sola persona cubre ventas, soporte y facturación.

Otra trampa es confundir por rol con desechable. Un buzón por rol puede ser un buzón legítimo en un dominio real; las direcciones desechables son diseñadas para expirar u ocultar identidad. Son problemas distintos y necesitan reglas distintas.

Las importaciones y migraciones crean casos límite que se olvidan. Puedes validar en el registro, pero luego importar una lista donde aparezcan admin@ o no-reply@. admin@ puede ser real (especialmente en organizaciones gestionadas por TI). no-reply@ a menudo no puede recibir correos de verificación o respuestas de soporte, así que puede romper la activación y recuperación. Trata las importaciones como un flujo separado con sus propias advertencias y cola de revisión.

Por último, errores vagos ahuyentan a buenos usuarios. “Correo no permitido” suena a callejón sin salida. Da una razón y un camino a seguir.

Comprobaciones rápidas para tu flujo de registro

Validar correos en el registro

Usa Verimail para detectar direcciones no válidas, desechables y riesgosas antes de crear cuentas.

Si quieres un enfoque simple y consistente, ejecuta estas comprobaciones en orden:

-

Validar formato y dominio. Captura errores obvios y confirma que el dominio existe.

-

Comprobar lo básico de enrutamiento de correo. Busca registros MX. Si no hay MX, suele ser motivo para bloquear.

-

Separar por rol y desechables. Trata prefijos como

info@ysupport@como una categoría, y proveedores temporales como otra. -

Decidir qué significa la ruta de advertencia. Si adviertes, haz el siguiente paso concreto: permitir el registro y luego exigir un contacto personal de respaldo antes de acciones de alto riesgo (cambios de facturación, exportes, permisos de administrador).

-

Registrar lo que decidiste y por qué. Guarda si permitiste, advertiste o bloqueaste y una razón clara como “sin MX”, “proveedor desechable” o “rol aceptado con contacto de respaldo requerido”. Esto convierte tickets de soporte en respuestas rápidas y explicables.

Un ejemplo realista y próximos pasos

Un pequeño estudio de diseño se registra en tu producto. La persona del formulario usa [email protected] porque el equipo comparte la bandeja. Dos colegas también necesitan acceso de inmediato y nadie quiere “poseer” la cuenta personalmente todavía.

Cómo funcionan las tres políticas comunes:

- Permitir: el registro es sin fricción, pero la propiedad y seguridad pueden volverse confusas más adelante.

- Advertir: mantienes impulso mientras empujas a un mejor comportamiento (por ejemplo, “Por favor añade un correo personal como propietario después del registro”).

- Bloquear: reduces cierto riesgo, pero también alejas a equipos pequeños legítimos que prefieren no buscar un correo personal en ese momento.

Un compromiso práctico es permitir el registro y luego recopilar un correo personal una vez que el usuario haya empezado a obtener valor. Mantén info@ como contacto de facturación o notificaciones si lo desean, pero asegúrate de que al menos una persona real sea localizable para cambios de seguridad y propiedad.

Si implementas esto, obtendrás mejores resultados combinando política (permitir/advertir/bloquear) con validación básica (sintaxis, dominio, MX y detección de desechables). Verimail (verimail.co) es una opción que equipos usan para eso: es una API de validación de correo que comprueba sintaxis conforme a RFC, dominio y registros MX, y compara con proveedores desechables conocidos para que puedas tratar lo “genérico pero real” de forma distinta a lo “desechable”.

Para que tu decisión perdure, analiza 30 a 90 días de datos de registro y compara conversión, churn, contracargos y tickets de soporte entre direcciones por rol y personales. Luego elige la mínima fricción que aún proteja tu producto.

Preguntas frecuentes

¿Qué es un correo por rol, en términos simples?

Un correo por rol describe un puesto o un equipo, no a una persona. Direcciones como info@, support@ o billing@ suelen llegar a una bandeja compartida o a un sistema de tickets, por lo que varias personas pueden leer y responder.

¿Cómo decido si permitir correos por rol durante el registro?

Empieza por tu modelo de propiedad de cuentas. Si debe haber una persona claramente responsable de facturación, seguridad y recuperaciones, prefiere un correo personal (o exige uno como propietario principal). Si tu producto se gestiona habitualmente por equipos, permitir correos por rol puede reducir fricción y ajustarse a cómo trabajan los clientes.

¿Cuándo debo permitir, advertir o bloquear correos por rol?

Elige permitir cuando el acceso compartido sea normal y ya verifiques correos. Elige advertir cuando quieras reducir riesgos sin bloquear el registro y puedas pedir un correo personal de respaldo después. Elige bloquear cuando necesites contactar a una persona específica (flujos regulados, pruebas de alto valor) o estés viendo muchos registros de baja calidad desde bandejas genéricas.

¿Cuáles son los principales riesgos de seguridad de las bandejas por rol?

Pueden difuminar quién “posee” la cuenta porque cualquiera con acceso a la bandeja puede recibir restablecimientos, enlaces mágicos y alertas de seguridad. Eso puede transferir control de forma inadvertida cuando cambian las plantillas de personal, lo cual es especialmente arriesgado si la app permite acciones de administrador, cambios de facturación o exportes de datos.

¿Los correos por rol dañan la entregabilidad o el engagement?

Las bandejas compartidas suelen estar muy ocupadas, por lo que enlaces de verificación, avisos de facturas y alertas de seguridad pueden perderse o filtrarse. También aumentan el riesgo de que alguien marque un mensaje como spam, ya que varias personas ven el mismo correo.

¿Los correos por rol son lo mismo que los correos desechables?

No. Los correos desechables están pensados para ser temporales y se usan para registros de un solo uso. Las direcciones por rol pueden pertenecer a dominios legítimos y ser buzones reales; por eso la detección por rol debe ser una señal, no una razón automática para rechazar.

¿Cuál es una política de “punto medio” que funciona para muchas apps B2B?

Una política práctica es permitir el correo por rol para que el equipo empiece, pero exigir un correo personal como propietario principal antes de acciones de alto riesgo. Puedes mantener la bandeja por rol como contacto de facturación o notificaciones para conservar continuidad sin perder responsabilidad.

¿Qué debe decir la UI si advierto a los usuarios sobre una bandeja compartida?

Mantén el mensaje corto y explica el siguiente paso. Por ejemplo: permite continuar pero avisa que puede ser necesario añadir un correo personal para recuperación y seguridad más adelante, de forma que no parezca un callejón sin salida.

¿Qué comprobaciones debo ejecutar en mi flujo de registro antes de juzgar correos por rol?

Valida primero la sintaxis y el dominio, luego comprueba registros MX para confirmar que el dominio puede recibir correo. Después, detecta proveedores desechables por separado de prefijos por rol y decide permitir, advertir o bloquear según tus reglas. Si no hay registros MX, suele ser motivo para detener el registro porque la verificación y recuperación no funcionarán.

¿Cómo sé si mi política sobre correos por rol está funcionando?

Analiza 30–90 días de datos y compara conversión, churn, carga de soporte e indicadores de fraude entre direcciones por rol y personales. Luego aplica la mínima fricción necesaria para proteger el producto y registra la razón de cada decisión (permitido, advertido, bloqueado) para que soporte pueda explicar rápidamente los casos.