25 mar 2025·8 min

Detección de correo desechable más allá de listas de proveedores

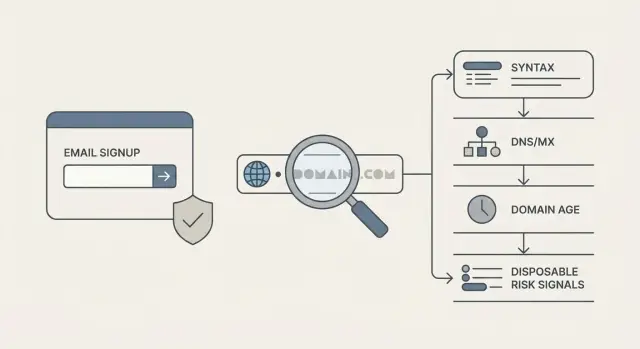

Detección de correos desechables que va más allá de listas de proveedores: usa patrones de dominio, señales de dominios recién registrados y monitorización para mantenerte al día.

Por qué las listas de proveedores no son suficientes

Una lista estática de proveedores desechables es un buen punto de partida, pero deja de servir en cuanto la otra parte cambia. Los servicios de correo temporal pueden poner en marcha dominios nuevos rápidamente, cambiar de dominio cuando uno es bloqueado o operar muchas variantes que se parecen entre sí. Para cuando un dominio aparece en una lista, puede que ya esté retirado y reemplazado.

Esa brecha importa porque los registros ocurren en tiempo real. Si tu única defensa es una lista de proveedores, pasarás por alto dominios desechables nuevos y aceptarás cuentas que nunca estuvieron pensadas para permanecer.

El coste rara vez es solo “unos cuantos correos malos”. Suele manifestarse como cuentas falsas que inflan números de usuarios, abuso de pruebas y cupones, tasas de rebote más altas después (lo que perjudica la entregabilidad) y clientes potenciales de baja calidad que consumen tiempo de soporte y ventas.

El objetivo no es bloquear cualquier dirección riesgosa a toda costa. Es reducir el riesgo mientras permites que usuarios legítimos sigan adelante. Personas reales usan proveedores poco conocidos. Dominios nuevos también pueden ser normales: una startup recién creada, un dominio personal, un rebranding. Por eso una buena detección de correos desechables se basa en probabilidades, no en certezas.

Piénsalo como el filtrado de spam. Combinas señales y decides qué hacer a continuación. Un dominio recién registrado más una dirección de buzón con aspecto aleatorio como “freegift2026@…” es una alerta mucho más fuerte que solo un dominio nuevo.

Herramientas como Verimail ayudan yendo más allá de una lista simple. En lugar de apostar por una regla, puedes ejecutar varias comprobaciones en una única llamada a la API y decidir qué hacer al registrarse: permitir, advertir, exigir verificación o bloquear.

Qué cuenta como correo desechable en la práctica

Un correo desechable es una dirección creada principalmente para recibir mensajes por poco tiempo y luego ser abandonada. La intención suele ser eludir reglas de registro, conseguir un cupón, iniciar una prueba o evitar ser contactado más tarde. En la práctica, “desechable” tiene tanto que ver con el comportamiento como con el aspecto de la dirección.

Tres casos comunes merecen separación:

- Servicios de buzón temporal: obtienes un buzón al instante, a menudo sin contraseña, y puede expirar rápidamente.

- Desechables basados en dominio: el proveedor rota dominios nuevos constantemente, pero la experiencia de usuario es la misma.

- Alias en proveedores normales: el plus addressing (name+tag@...) y los alias suelen ser legítimos y durar mucho tiempo.

También ayuda pensar dónde ocurre lo “temporal”. Los servicios basados en dominio son más fáciles de detectar porque muchos usuarios comparten los mismos dominios. Los servicios basados en buzón pueden estar en dominios que parecen normales, pero lo temporal ocurre a nivel de buzón (por ejemplo, identificadores únicos de bandeja). Esta es una gran razón por la que la detección no puede ser una sola lista de dominios.

Los falsos positivos son el riesgo principal. Un dominio de una pequeña empresa recién creado puede parecer sospechoso: historial limitado, bajo volumen de correo, pocas páginas en línea. Algunos usuarios legítimos se registran con dominios personalizados que acaban de comprar para un proyecto secundario. Bloquearlos puede costar clientes reales.

Un enfoque por capas equilibra ambos objetivos: detener los desechables obvios y mantener a los usuarios reales en movimiento. En lugar de una regla rígida, combinas señales (comprobaciones DNS, patrones, reputación, puntuación de riesgo) y solo añades fricción cuando el riesgo global es alto. Herramientas como Verimail pueden cubrir las comprobaciones rápidas (sintaxis, dominio, MX y coincidencia contra proveedores desechables conocidos) mientras configuras los umbrales que encajan con tu producto.

Heurísticas de patrones de dominio que detectan nuevos desechables

Las listas de proveedores son útiles, pero aparecen dominios desechables nuevos a diario. Las heurísticas de patrones de dominio te ayudan a detectar “formas” sospechosas incluso cuando el dominio exacto no está en ninguna lista.

Muchos dominios desechables comparten patrones reveladores. Están diseñados para ser baratos de registrar, fáciles de generar en masa y difíciles de revisar manualmente. Eso suele derivar en dominios que parecen aleatorios, sobrecargados o construidos de forma extraña.

Formas de dominio que merecen sospecha extra (no un bloqueo automático) incluyen:

- Cadenas que parecen aleatorias (por ejemplo, “xkq7p” o “m9z2” en el nombre)

- Demasiados números o guiones amontonados (como “mail-4821-fast”)

- Opciones de TLD inusuales o poco usadas para tu audiencia, especialmente si tus registros son mayoritariamente locales

- Palabras genéricas pegadas (“free”, “temp”, “inbox”, “mail”, “now”) en combinaciones raras

- Una familia de dominios similares que aparecen con pequeñas variaciones (rotación de dominios)

Otra táctica común es el dominio que imita a uno legítimo. Estos imitan proveedores de confianza o tu propia marca para pasar controles rápidos. Vigila errores tipográficos (“gmial”), palabras extra (“gmail-support”) o caracteres intercambiados (“outIook” con una i mayúscula). Un dominio sospechoso aislado no es prueba, pero los patrones repetidos son una señal fuerte.

La forma práctica de usar heurísticas es puntuar. En lugar de bloquear por una regla, suma puntos por cada indicio de riesgo y luego elige una acción según el total. Puntuación baja: permitir. Media: permitir pero añadir fricción (verificación por correo, limitación de tasa, CAPTCHA). Alta: bloquear o requerir un paso más fuerte (verificación por teléfono, revisión manual).

Ejemplo: “[email protected]” parece normal. “[email protected]” puede pasar la sintaxis e incluso aceptar correo, pero la forma sugiere baja intención, por lo que puedes tratarlo como mayor riesgo sin penalizar a usuarios reales.

Dominios recién registrados como señal temprana de alerta

Muchos proveedores desechables rotan dominios a propósito. Cuando un dominio es bloqueado, registran uno nuevo, copian la misma interfaz de buzón y siguen adelante. Esa rotación es exactamente la razón por la que las listas de dominios conocidas se quedan atrás.

La edad del dominio es una señal útil adicional. Los dominios recién creados no siempre son malos, pero tienen más probabilidad de estar ligados a bandejas de corta duración, fraude o spam. Tratar “registrado ayer” diferente de “activo desde hace años” atrapa muchos desechables nuevos antes de que aparezcan en cualquier lista.

Qué pueden (y no pueden) decirte las comprobaciones de antigüedad

Los metadatos de registro pueden ayudar si los tratas como una pista de riesgo, no como un veredicto. Si puedes acceder a la fecha de creación, registrador y patrones de servidores de nombres, puedes puntuar el riesgo según “qué tan nuevo” y “qué tan desechable parece” el conjunto.

Mantén expectativas realistas: los datos WHOIS pueden faltar, estar protegidos por privacidad o ser inconsistentes entre TLDs.

Un enfoque simple es agrupar dominios por edad:

- 0-7 días: alto riesgo, añadir fricción (OTP, CAPTCHA, revisión manual)

- 8-30 días: riesgo medio, requerir confirmación por correo antes de otorgar valor

- 30+ días: menor riesgo, confiar más en otras señales (MX, listas de bloqueo, comportamiento)

Cómo evitar bloquear usuarios reales con dominios nuevos

Muchos correos legítimos vienen de dominios nuevos: una startup que acaba de lanzarse, un dominio personal nuevo, una pequeña empresa que cambió de proveedor. En lugar de bloquear de plano, combina la antigüedad del dominio con otras comprobaciones como calidad de sintaxis, verificación de dominio y MX, y coincidencia con proveedores desechables.

Por ejemplo, si alguien se registra con un dominio de 2 días y tus comprobaciones también muestran “existencia del buzón incierta” más un patrón que parece nombres de usuario generados automáticamente, restringe acciones de alto abuso (pruebas gratuitas, invitaciones masivas) hasta que el correo esté verificado. Verimail puede manejar las comprobaciones rápidas a nivel de API (sintaxis, dominio, MX, coincidencia con desechables), mientras tú aplicas la política basada en la antigüedad del dominio y el comportamiento de la cuenta.

Comprobaciones DNS y MX: útiles, pero no la respuesta completa

Free tier for quick proof

Validate up to 100 emails per month with no credit card required.

Las comprobaciones DNS y MX responden a una pregunta simple: ¿puede este dominio recibir correo ahora mismo? Si un dominio no existe en DNS, o no tiene configuración de correo, no puedes entregar mensajes allí. Estas comprobaciones son un gran filtro inicial para errores obvios y dominios falsos.

Lo que puedes aprender del DNS:

- NXDOMAIN (el dominio no existe): señal fuerte de que la dirección es inválida.

- Falta de registros MX: a menudo inválido, a menos que el dominio acepte correo en su registro A/AAAA.

- Sin registro A/AAAA (y sin MX): generalmente no entregable.

- DNS mal configurado (registros rotos, tiempos de espera): alto riesgo y a menudo no merece la pena aceptar en registro.

- Fallas DNS temporales: no prueba de fraude, pero motivo para pedir confirmación.

La pega es que muchos dominios desechables son perfectamente entregables. Un proveedor desechable quiere que el buzón funcione, así que suele tener registros MX válidos y un servidor de correo operativo. Por eso DNS y MX por sí solos no equivalen a detección de correos desechables.

Un ejemplo realista: alguien se registra con [email protected]. DNS resuelve rápido, MX está presente y todo parece entregable. Si te quedas aquí, aceptarás el registro aunque el dominio coincida con un patrón desechable o aparezca en muchos registros en poco tiempo.

Trata DNS y MX como señales de entregabilidad y añade señales de riesgo separadas para comportamiento desechable: coincidencia con listas de bloqueo de dominios desechables, heurísticas de patrón de dominio y otros indicadores de que la dirección fue hecha para ser temporal.

Verimail combina comprobaciones de sintaxis conforme a RFC, verificación de dominio y MX, y coincidencia en tiempo real contra grandes listas de proveedores desechables. Eso ayuda a reducir rebotes y registros de baja calidad sin confundir un dominio entregable con uno confiable.

Monitorización de proveedores desechables que cambian rápido

Los servicios de correo desechable pueden cambiar más rápido que tus reglas. Un proveedor puede rotar dominios semanalmente, pasar a nuevos subdominios o rebrandearse tras ser bloqueado. Si te fías solo de listas estáticas, siempre llegarás tarde.

La señal temprana más fiable es tu propio tráfico. Observa qué dominios aparecen cuando aumentan abusos: farming de pruebas, captura de cupones, bucles de referencia, registros por bots. No necesitas atribución perfecta. Necesitas una lista corta de dominios que aparecieron de repente y se correlacionan con mal comportamiento.

Una configuración de monitorización simple suele ser suficiente:

- Rastrea volumen de registros por dominio (diario y por hora)

- Marca picos repentinos desde un único dominio o un conjunto de dominios de aspecto similar

- Compara señales de calidad (éxito de verificación, tasa de rebote, cargos revertidos, tickets de soporte)

- Guarda una pequeña muestra de direcciones para revisión manual (sin almacenar más datos personales de los necesarios)

- Mantén una pequeña lista blanca para socios y dominios corporativos que no deben bloquearse

Cuando encuentres una familia de dominios sospechosa, observa cómo cambia. Muchos proveedores rápidos reutilizan patrones: cadenas aleatorias, subdominios de corta vida, nombres casi idénticos que difieren en un carácter. Si solo bloqueas un dominio, volverán mañana con una variante cercana.

Un bucle de revisión ligero

Una revisión semanal (o dos veces por semana) suele bastar. Investiga picos, ajusta reglas y mide resultados. Manténlo práctico: ¿redujiste registros maliciosos y bloqueaste usuarios reales? Si suben los falsos positivos, estrecha la regla para que solo se active cuando otras señales coincidan (por ejemplo, dominio nuevo más un pico).

La coincidencia con listas de bloqueo sigue siendo útil, sobre todo cuando verifica contra miles de proveedores desechables conocidos, pero trátala como una capa más. Una API de validación de correo como Verimail puede combinar coincidencia con listas, comprobaciones DNS y MX, mientras tu monitorización detecta dominios nuevos que aún no están en ninguna lista.

Paso a paso: un flujo de detección por capas para el registro

Un buen control de registro no intenta “probar” que un correo es perfecto. Reduce el riesgo en pequeños pasos, de modo que puedas detener la basura obvia rápidamente y reservar comprobaciones más costosas para los casos que las necesitan.

Un flujo práctico de 5 pasos

Comienza con comprobaciones baratas y avanza hacia la decisión:

- Normaliza la entrada: recorta espacios, elimina caracteres ocultos y pasa la parte del dominio a minúsculas. Mantén la parte local tal cual a menos que tengas una regla clara.

- Ejecuta una comprobación estricta de sintaxis y atrapa errores básicos. Rechaza cosas como falta de @, puntos dobles o errores comunes de dominio que nunca entregarán.

- Verifica que el dominio exista y pueda recibir correo. Una búsqueda DNS y una comprobación MX filtran muchos dominios muertos, pero recuerda que los servicios desechables suelen tener MX válidos.

- Puntúa el riesgo desechable en lugar de fiarte de una lista sí/no. Combina dominios desechables conocidos con heurísticas de patrón de dominio (cadenas aleatorias, TLD sospechosos, nombres que imitan marcas) y señales como dominios recién registrados.

- Elige un resultado que coincida con el riesgo. La mayoría de equipos necesitan más que “permitir” y “bloquear”.

Tras el paso 4, trata el resultado como un semáforo. Un dominio nuevo con un nombre aleatorio y un historial de comportamiento desechable no debe recibir el mismo trato que un proveedor de buzón normal.

Decidir resultados sin perjudicar a usuarios reales

Mantén las acciones simples para que soporte y producto puedan explicarlas:

- Permitir: bajo riesgo, proceder con el registro.

- Bloquear: alto riesgo, mostrar un mensaje claro e invitar al usuario a usar otra dirección.

- Permitir con fricción: riesgo medio, requerir confirmación por correo (u otra comprobación ligera) antes de conceder pruebas o créditos.

Si usas una API de validación como Verimail, puedes ejecutar estas comprobaciones en una llamada y aún así mantener tu propia política sobre qué cuenta como “bloquear” frente a “verificar”, según tu tolerancia al fraude y objetivos de experiencia de usuario.

Escenario de ejemplo: detener abuso de pruebas sin bloquear usuarios reales

Clean your user database

Reduce fake accounts and keep only reachable addresses in your system.

Un producto SaaS ofrece una prueba de 14 días. Una mañana, el equipo ve un pico: 2.000 cuentas nuevas en una hora, pero casi ninguna llega al paso de “crear primer proyecto”. Soporte también recibe informes extraños de emails de bienvenida rebotando.

Al mirar más de cerca, el patrón es claro. Muchos registros usan dominios de aspecto aleatorio que cambian cada pocos minutos (por ejemplo, cadenas cortas con guiones y números). Los nombres de usuario también parecen generados automáticamente. Al comparar logs, ves rangos de IP repetidos y las mismas huellas de dispositivo creando docenas de cuentas.

La detección por capas ayuda porque ninguna comprobación sola detecta todo.

Comienza con comprobaciones estrictas de sintaxis para eliminar basura obvia (falta de @, caracteres inválidos). Añade comprobaciones DNS y MX para filtrar dominios que no pueden recibir correo. Luego puntúa riesgo desechable usando dominios conocidos más heurísticas de patrón que marcan nombres “hechos para registros”. Finalmente, añade la edad del dominio como alerta temprana. Si un dominio fue registrado ayer y ya aparece en cientos de registros, casi nunca es buena señal.

Un modelo de decisión práctico podría ser:

- Alto riesgo: bloquear registro (señales desechables claras, dominio nuevo, patrones de automatización repetidos).

- Riesgo medio: permitir creación de cuenta pero requerir un desafío (verificación por correo antes del acceso a la prueba, límites de tasa o CAPTCHA).

- Bajo riesgo: permitir normalmente.

- Sospechoso pero desconocido: permitir y monitorizar (vigila la tasa de activación y el feedback de rebotes para ese dominio).

Una API de validación como Verimail puede ofrecer comprobaciones rápidas de sintaxis, dominio, MX y desechables para este flujo, mientras tu aplicación usa señales de IP y dispositivo para evitar bloquear usuarios reales.

Errores comunes y trampas

Los equipos se atascan cuando tratan la detección como una regla binaria. Los registros reales son irregulares y los proveedores desechables se adaptan. Si apuestas todo a una sola señal, o bien fallarás en detectar abuso o bloquearás a buenos usuarios.

La trampa más común es fiarse de una sola comprobación, como una lista de dominios desechables o una búsqueda MX. Las listas quedan obsoletas rápido y los resultados MX pueden parecer perfectamente válidos para servicios desechables. Combina señales y puntúa el riesgo en vez de tomar decisiones binarias.

Otro error es bloquear todos los dominios recién registrados. Suena seguro hasta que rechazas a una startup real que se lanzó la semana pasada y se registra con su dominio nuevo. Trata los dominios nuevos como de mayor riesgo y pide más pruebas solo cuando otras señales también indiquen sospecha.

Además, no etiquetes características normales del correo como desechables. El plus addressing (por ejemplo, [email protected]) y los alias son habituales en Gmail y en correos corporativos. A menudo indican un usuario cuidadoso, no uno falso.

Maneras en que los equipos dañan resultados incluyen bloquear de forma rígida casos inciertos en lugar de usar pasos suaves (verificar, CAPTCHA, retrasar acciones riesgosas), establecer reglas sin probar cuántos usuarios reales quedan atrapados, ignorar proveedores regionales o nicho, asumir que todo buzón gratuito es de baja calidad y no revisar falsos positivos para mejorar las reglas.

Si no mides resultados, estás adivinando. Rastrea tasa de rebote, tasa de queja, conversión de prueba a pago y cuántas veces los usuarios se topan con bloqueos. Una pequeña reducción en abuso no vale una gran caída en registros.

Lista de comprobación rápida para mejorar la detección de desechables

Improve deliverability fast

Lower bounces by verifying domains and mail servers at signup.

La buena detección de correos desechables se basa menos en una regla mágica y más en apilar señales pequeñas que funcionan juntas. Si solo bloqueas dominios conocidos, perderás los nuevos que aparecen cada día.

Pon a prueba tus defensas de registro con una lista corta:

- Combina señales de entregabilidad (sintaxis, dominio, MX) con señales de riesgo desechable (inteligencia de proveedores, patrones, reputación). Una sola no basta.

- Prefiere una puntuación de riesgo sobre una regla simple aceptar/denegar. Riesgo bajo: aceptar. Riesgo medio: aceptar pero limitar pruebas. Riesgo alto: requerir verificación por correo u otro paso.

- Vigila ráfagas de dominios nuevos. Un pico en registros desde dominios “de aspecto aleatorio” en poco tiempo suele ser más revelador que cualquier dirección aislada.

- Revisa falsos positivos con regularidad. Usa una pequeña muestra de registros bloqueados, tickets de soporte y verificaciones exitosas para afinar reglas sin castigar usuarios legítimos.

- Estandariza comprobaciones entre productos y equipos. Un validador basado en API ayuda a que tu app web, móvil y herramientas internas sean consistentes.

Si alguien se registra con un dominio nuevo que coincide con un patrón común de desechable (muchos dígitos, TLD extraño, corta vida), no bloquees por defecto. Sube la puntuación de riesgo y pide verificación por correo antes de otorgar una prueba gratuita.

Si quieres un lugar donde aplicar estas capas, un servicio como Verimail puede combinar comprobaciones conformes a RFC, verificación de dominio y MX y coincidencia con proveedores desechables en una sola llamada rápida. Luego tu aplicación decide según el resultado.

Próximos pasos: operacionalizar con reglas y herramientas claras

La detección solo funciona si se aplica de la misma manera en todos los puntos donde un usuario puede introducir un correo. Mapea tus puntos de entrada: registro, flujos de invitación, formularios de newsletter, pruebas gratuitas, checkout. Muchos equipos bloquean en el registro pero olvidan invitaciones o “añadir otro usuario”, que se convierte en la nueva vía de escape.

Escribe tres resultados y mantenlos simples: permitir, bloquear y desafiar. “Desafiar” puede significar confirmación por correo antes de activar, un CAPTCHA o retrasar el acceso a la prueba hasta que la dirección esté verificada. Documenta estas reglas en lenguaje simple para que soporte pueda explicar qué pasó y cómo recuperar a un usuario real.

Despliega cambios sin sorpresas. Empieza en modo monitor (registra decisiones, no bloquees) para detectar falsos positivos por país, dominios empresariales o flujos específicos. Luego aplica solo los bloqueos de mayor confianza: dominios desechables obvios, coincidencias de patrón fuertes, intentos repetidos desde el mismo dispositivo.

Una forma ligera de convertir la política en algo manejable:

- Decide puntos de aplicación (registro, invitaciones, checkout) y mantenlos consistentes.

- Define reglas de permitir, bloquear y desafiar con 2-3 ejemplos cada una.

- Añade registro: dominio del correo, regla activada, nombre del flujo y decisión final.

- Monitoriza una semana, luego aplica bloqueos de alta confianza.

- Revisa semanalmente y ajusta reglas según tickets de soporte y conversión.

Si prefieres delegar las comprobaciones técnicas, Verimail (verimail.co) puede encargarse de comprobaciones conforme a RFC, verificación de dominio, búsqueda de registros MX y coincidencia con proveedores desechables en una sola llamada. Para pruebas a pequeña escala, su nivel gratuito de 100 validaciones al mes (sin tarjeta) es suficiente para probar un flujo, comparar monitor vs aplicar y afinar reglas antes de desplegar por completo.

Preguntas frecuentes

¿Por qué no es suficiente una lista de proveedores de correo desechable?

Las listas de proveedores ayudan, pero se quedan atrás. Los servicios desechables pueden registrar dominios nuevos rápidamente y rotarlos cuando los antiguos son bloqueados, por lo que una estrategia basada solo en listas fallará con dominios recién aparecidos entre actualizaciones.

¿Qué cuenta como un “correo desechable” en la vida real?

Un correo desechable suele crearse para pasar un registro y luego abandonarse. En la práctica incluye servicios de buzón temporal, proveedores que rotan dominios y otras configuraciones pensadas para evitar el contacto a largo plazo; mientras tanto, alias normales como el plus addressing suelen ser legítimos.

¿Qué patrones de dominio son sospechosos y qué debo hacer al verlos?

Trátalo como una señal de riesgo, no como un bloqueo automático. Patrones como cadenas aleatorias, uso intensivo de números o guiones, combinaciones extrañas con palabras como “temp” o “inbox”, o grafías parecidas a marcas pueden sumar puntos a una puntuación de riesgo y activar una verificación en lugar de un rechazo instantáneo.

¿Debo bloquear dominios recién registrados?

Úsalo como una señal temprana, no como un veredicto. Los dominios recién registrados tienen más probabilidades de estar vinculados a abuso de corta duración, pero usuarios legítimos también pueden tener dominios nuevos; por eso es más seguro requerir verificación por correo o limitar acciones de alto abuso hasta que se gane confianza.

¿Las comprobaciones DNS y MX detectan correos desechables?

Son excelentes para comprobar capacidad de entrega, no para detectar intención. Un servicio desechable puede tener registros MX perfectamente válidos, así que DNS/MX te dicen si el correo se puede recibir, pero necesitas señales adicionales para detectar comportamiento desechable.

¿Cómo deben influir las comprobaciones de antigüedad del dominio en mi flujo de registro?

Usa cubos simples vinculados a acciones. Por ejemplo, dominios muy nuevos pueden desencadenar un desafío (verificación por correo), dominios de edad media pueden permitirse con límites, y dominios antiguos pueden confiarse más a otras señales; así reduces riesgo sin castigar negocios legítimos nuevos.

¿Cómo puedo mantenerme al día con proveedores desechables que cambian dominios rápidamente?

Controla tu propio tráfico por dominio y busca ráfagas o grupos de dominios con apariencia similar que se correlacionen con abuso. Un pequeño bucle de revisión semanal que actualice reglas según picos observados suele atrapar familias de dominios desechables más rápido que esperar listas públicas.

¿Cuál es un flujo práctico paso a paso para detectar correos desechables en el registro?

Por defecto, aplica un flujo por capas: normaliza la entrada, ejecuta comprobaciones estrictas de sintaxis, verifica dominio y MX, puntúa el riesgo desechable con múltiples señales y luego elige una salida como permitir, desafiar o bloquear. Esto deja las comprobaciones baratas rápidas y reserva fricción para los casos de mayor riesgo.

¿Cómo detengo el abuso de pruebas o cupones sin bloquear a clientes reales?

Trata “riesgo medio” como un indicador para añadir fricción, no rechazo. Requiere verificación por correo antes de otorgar pruebas, añade límites de tasa o CAPTCHA para ráfagas sospechosas y solo bloquea firmemente cuando varias señales fuertes coinciden, para que los usuarios reales aún puedan entrar.

¿Cuáles son los errores más comunes que cometen los equipos con la detección de correos desechables?

Los errores comunes son fiarse de una sola señal, bloquear todos los dominios nuevos y confundir características legítimas como el plus addressing con desechables. Mide resultados como tasa de rebote, éxito de verificación y conversión, y ajusta reglas para reducir abuso sin causar una caída notable en registros.