27 sept 2025·6 min

Inscripciones desde dominios recién creados: detectar y prevenir el abuso

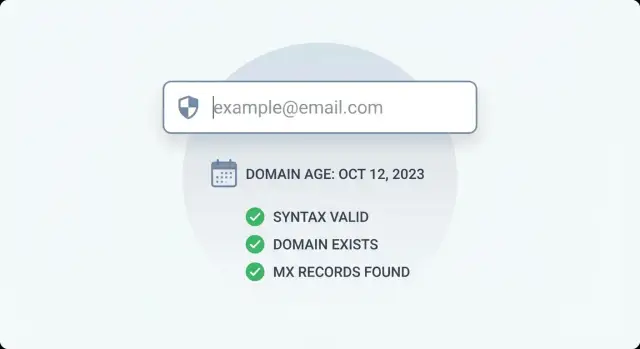

Aprende a identificar inscripciones desde dominios recién creados usando señales de antigüedad, resultados de validación de correo y reglas de verificación progresiva que reducen fraude y rebotes.

Por qué los dominios recién creados aparecen en registros abusivos

Los dominios nuevos atraen a los atacantes porque son fáciles de crear, baratos y desechables. Si un dominio es bloqueado, pueden registrar otro y seguir intentando. Por eso los registros desde “dominios nuevos” a menudo aparecen en oleadas de cuentas falsas.

Los dominios nuevos también tienen muy poca historia. Hay menos señales públicas para evaluarlos y es menos probable que ya estén en listas de bloqueo. Esa pizarra en blanco ayuda al abuso a pasar filtros simples y da tiempo antes de que el dominio adquiera mala reputación.

Cuando este patrón ocurre, suele provocar los mismos problemas de negocio: cuentas creadas por bots que consumen tiempo de soporte, spam enviado a través de tu producto que perjudica la entregabilidad, pruebas gratuitas falsas usadas para scraping o sondeos, fraude de pago que termina en contracargos y leads de baja calidad que contaminan los informes.

Nada de esto significa que todo dominio nuevo sea malo. Personas legítimas registran dominios a diario: una nueva empresa, un proyecto paralelo, un evento, un rebranding o un equipo que pasa de un buzón gratuito a una dirección con dominio propio. Bloquear todos los dominios nuevos castiga a los usuarios que quieres conservar.

El objetivo práctico es reducir el abuso sin bloquear usuarios reales. Trata la antigüedad del dominio como una pista de riesgo, no como un veredicto. Combínala con señales de validación de correo (sintaxis, configuración de dominio, pistas de entregabilidad) y usa verificación progresiva para que los registros de mayor riesgo enfrenten un poco más de fricción mientras los usuarios normales mantienen una experiencia fluida.

Una startup legítima podría registrarse con un dominio creado la semana pasada, pero su configuración de correo es sólida y su comportamiento parece humano. Los atacantes suelen mostrar lo contrario: dominio recién creado, configuración débil y comportamiento automatizado y de alto volumen.

Qué es la “antigüedad del dominio” y qué puede (y no puede) decirte

“Antigüedad del dominio” suele referirse a una de dos cosas:

- Edad de registro: cuándo se registró el dominio en un registrador.

- Primera aparición: cuándo el dominio apareció por primera vez en señales como conjuntos DNS, tráfico de correo o telemetría de seguridad.

La edad de registro ayuda porque muchas campañas de abuso registran dominios justo antes de usarlos. La primera aparición puede ser aún más útil en la práctica, porque un dominio puede estar inactivo durante meses y “despertar” hoy, o puede cambiar de propietario.

Los equipos suelen obtener datos de antigüedad de WHOIS/RDAP, feeds de registradores o registros (cuando están disponibles), DNS pasivo o conjuntos de “primera observación”, y del historial de su propio producto (cuándo vieron el dominio por primera vez).

Un problema común es la falta o claridad de datos. Algunos registradores redactan detalles, servicios de privacidad ocultan campos y ciertos TLD tienen registros inconsistentes. Cuando la antigüedad es desconocida, trátala como no fiable, no como mala. No bloquees por defecto. Úsala para decidir qué comprobaciones extra aplicar.

La antigüedad del dominio es una señal, no un veredicto. Muchos usuarios reales crean un dominio para un nuevo negocio y se registran el mismo día. Al mismo tiempo, muchos registros falsos se basan en dominios recién registrados. El valor está en combinar la edad con otras señales.

Señales de validación de correo que funcionan bien con la antigüedad del dominio

La antigüedad del dominio es útil, pero no te dice si una dirección es alcanzable. Para registros desde dominios recién creados, combina la edad con comprobaciones que respondan preguntas simples como “¿esto es siquiera un correo?” y “¿puede este dominio recibir correo?”

Empieza con comprobaciones de sintaxis conforme a RFC. Es rápido y atrapa basura obvia como partes faltantes, caracteres ilegales o textos pegados que no son correos. La sintaxis por sí sola no demuestra que exista un buzón, pero elimina mucho ruido.

A continuación, verifica si el dominio existe en DNS. Muchos registros abusivos usan errores tipográficos, cadenas aleatorias o dominios que nunca se registraron. Esto acompaña bien a la antigüedad del dominio porque ambas son señales a nivel de dominio.

Después, haz una búsqueda de registros MX. ¿Puede el dominio recibir correo? Algunos dominios nuevos están registrados pero no configurados para correo todavía. Si dependes del correo para códigos de inicio de sesión, facturas o incorporación, la ausencia de MX es una razón práctica para frenar el registro o requerir pruebas adicionales.

Finalmente, comprueba proveedores desechables y infraestructura conocida mala. La antigüedad no atrapará un proveedor desechable antiguo, y las listas de bloqueo no siempre detectarán un dominio recién creado. Juntas, estas comprobaciones cubren huecos mutuos.

Una forma simple de pensarlo:

- La sintaxis confirma que el valor parece un correo.

- DNS y las comprobaciones de dominio confirman que el dominio es real y responde.

- MX confirma que el dominio está configurado para recibir correo.

- Las listas de desechables y bloqueo señalan fuentes de alto riesgo rápidamente.

Un modelo de decisión simple: agrupa la antigüedad y actúa

No necesitas una puntuación de riesgo perfecta para empezar. Un modelo simple funciona bien: coloca el dominio en un grupo de antigüedad, combínalo con el resultado de validación y toma una acción consistente.

Mantén los grupos amplios para poder ajustarlos después:

- 0–7 días: riesgo más alto

- 8–30 días: riesgo elevado

- 31–180 días: riesgo medio a bajo

- 180+ días: riesgo más bajo

Luego combina el grupo con resultados de validación claros como válido, inválido, desechable, arriesgado y desconocido (por ejemplo, problemas DNS temporales).

Define dos tipos de respuestas para que el equipo no improvise:

- Bloqueo (hard fail): bloquear el registro inmediatamente (correo claramente inválido, proveedor desechable claro, errores de sintaxis evidentes).

- Fallo suave (soft fail): permitir que el usuario continúe, pero añadir fricción (verificación por correo, CAPTCHA, límites de tasa, revisión manual o retrasar acceso hasta verificar).

Por ejemplo, un dominio de 2 días con coincidencia desechable suele ser bloqueo. Un dominio de 2 días que valida correctamente puede ser un fallo suave: crea la cuenta pero exige verificación antes de activar una prueba.

Qué tan estrictos debas ser depende de tu producto. Los productos B2B suelen ver dominios nuevos legítimos (startups, dominios por proyecto), así que los fallos suaves son más seguros cuando la validación es fuerte. Las apps de consumo suelen ver más comportamiento desechable, así que puedes ser más estricto con dominios de 0–30 días.

Paso a paso: combina antigüedad del dominio con resultados de validación

Detecta dominios desechables temprano

Filtra contra miles de proveedores desechables para reducir cuentas falsas y spam.

Los dominios nuevos no son automáticamente malos, pero los atacantes los usan para rotar identidades rápidamente. Trata la antigüedad como una señal y confírmala con lo que puedas aprender del correo.

-

Valida el correo en el registro (no solo la sintaxis). Confirma que el dominio existe, que hay registros MX y que la dirección no proviene de un proveedor desechable.

-

Consulta la antigüedad del dominio (por ejemplo vía WHOIS/RDAP o tu proveedor). No almacenes blobs completos de WHOIS. Guarda solo lo necesario: la fecha de creación si está disponible, el estado de la consulta y el grupo de antigüedad.

-

Combina señales en un nivel de riesgo claro. Mantén reglas lo suficientemente simples para que soporte y producto las entiendan.

-

Actúa: permitir, exigir verificación, limitar o bloquear.

-

Registra entradas y resultados. Buenos registros convierten la mejor suposición de hoy en una política fiable para el mes siguiente.

Las acciones deben coincidir con el riesgo y el coste. Un dominio de 2 días con MX válido pero marcado como desechable es alto riesgo: bloquear. Un dominio de 5 días con validación limpia es riesgo medio: permitir creación de cuenta pero exigir verificación antes de conceder prueba o enviar invitaciones.

Reglas de verificación progresiva que reducen la fricción para usuarios reales

La mayoría de registros son legítimos, incluso cuando el dominio corporativo es nuevo. Empieza con comprobaciones silenciosas y de baja fricción y sólo añade pasos cuando el riesgo aumente.

La validación de correo es una primera capa fuerte porque es rápida e invisible para el usuario, y atrapa problemas comunes como errores tipográficos, dominios inválidos, ausencia de MX y proveedores desechables.

Cuando las señales se acumulan (por ejemplo, dominio muy nuevo más comprobaciones fallidas), escala con verificación progresiva. Mantenlo simple:

- Riesgo bajo: registro normal

- Riesgo medio: verificación por OTP en correo

- Riesgo alto: CAPTCHA más OTP por correo

- Intentos repetidos: límites temporales y periodos de enfriamiento

- Abuso claro: bloqueo

Un patrón amigable es separar creación de cuenta de capacidades de la cuenta. En lugar de bloquear de inmediato, crea la cuenta pero mantenla limitada hasta que se complete la verificación. Que puedan establecer contraseña y ver el panel, pero restringe acciones sensibles como invitar compañeros, crear claves API, exportar datos o iniciar una prueba gratuita.

Los intentos repetidos merecen manejo especial porque los atacantes iteran rápido. Rastrea registros por IP, por dispositivo (si lo usas) y por dominio. Si ves muchos intentos en poco tiempo, escala más rápido en el siguiente intento.

Implanta gradualmente para no sorprender a usuarios reales:

- Semana 1: solo monitoriza (registra decisiones, no bloquees)

- Semana 2: aplica solo a los casos de mayor riesgo

- Semana 3: expande la aplicación y ajusta umbrales

Reglas prácticas que puedes empezar a usar

Las reglas funcionan mejor cuando son simples, explicables y fáciles de ajustar. Empieza con unos pocos resultados (permitir, verificar, bloquear) y ajusta tras ver tráfico real.

Algunas reglas iniciales que cubren la mayoría de casos:

- Si un dominio es muy nuevo y no tiene MX (o el dominio no resuelve de forma fiable), bloquea y pide otra dirección.

- Si un dominio es muy nuevo, tiene MX pero la dirección es desechable, bloquea.

- Si un dominio es muy nuevo, pasa la validación y no es desechable, permite el registro pero exige verificación por correo antes de dar acceso a cosas valiosas (activación de prueba, claves API, exportaciones).

- Si el dominio es más antiguo y la validación está limpia, sigue el flujo normal.

- Si la antigüedad es desconocida y las señales son mixtas, trátalo como riesgo medio y protege acciones sensibles con verificación o revisión.

Ejemplo concreto: alguien se registra con [email protected] creado ayer. La dirección pasa validación y el dominio tiene MX. En lugar de bloquear, le permites crear la cuenta pero le pides verificar el correo antes de emitir créditos de prueba. Si el mismo registro coincidiera con una lista de proveedores desechables, lo bloquearías inmediatamente.

Errores comunes y trampas a evitar

Protege tu reputación de remitente

Filtra trampas de spam y direcciones malas para que tus correos sigan llegando a bandejas de entrada.

La forma más rápida de volver impopular tu protección es castigar a usuarios honestos. Los registros desde dominios recién creados no son automáticamente malos. Un objetivo más seguro es separar “desconocido” de “malicioso” y solo añadir fricción cuando múltiples señales apunten en la misma dirección.

Los errores que más duelen son previsibles:

- Bloquear todos los dominios con menos de X días

- Tratar fechas de creación WHOIS como verdad absoluta

- Parar en las comprobaciones de sintaxis

- No medir falsos positivos

- Permitir que los atacantes prueben tus reglas sin límites (sin rate limits pueden iterar hasta encontrar vacíos)

Para evitarlo, usa la antigüedad como señal blanda. Cuando los datos de edad faltan o son contradictorios, apóyate más en comprobaciones de entregabilidad como verificación de dominio, búsqueda MX y coincidencias con proveedores desechables. Asume que tus reglas serán probadas, añade límites de tasa y registros, y revisa resultados semanalmente (cuántos usuarios reales fueron bloqueados y qué comprobaciones fueron predictivas).

Lista rápida antes del lanzamiento

Antes de hacer cumplir reglas para registros desde dominios recién creados, realiza una pasada de configuración para atrapar abuso obvio y dar a usuarios reales una vía clara para continuar.

- Confirma qué devuelven tus comprobaciones de correo: sintaxis, dominio/DNS, MX, detección de desechables y cualquier bandera de riesgo.

- Elige grupos de antigüedad y documenta la acción para cada uno.

- Prefiere verificación escalonada en vez de un único muro duro.

- Registra cada decisión en lenguaje claro (grupo de edad, señales de validación, acción, motivo).

- Crea una vía de anulación para usuarios legítimos que sean marcados.

Si puedes explicar tus reglas a un compañero en dos minutos, está lista para un primer despliegue. Luego ajusta con datos reales.

Escenario de ejemplo: detener pruebas falsas sin bloquear equipos nuevos

Detén el abuso de pruebas con dominios nuevos

Valida correos en el registro y bloquea direcciones desechables o inválidas en una sola llamada.

Una prueba gratuita en una SaaS lanza en Product Hunt y recibe un pico de registros desde dominios recién creados. Soporte se inunda con usuarios de prueba que nunca activan y el equipo de ventas ve subir las tasas de rebote. Quieres detener el abuso obvio sin castigar equipos reales que registraron un dominio ayer.

Reglas sencillas:

- Si la antigüedad del dominio es menor a 7 días, exige verificación por correo antes de que la cuenta pueda iniciar una prueba.

- Si la antigüedad es menor a 24 horas y el correo es riesgoso (desechable, en lista negra o sin MX), bloquea.

- Si la antigüedad es de 7+ días y la validación es limpia, permite la prueba instantánea.

Ahora compara dos registros.

Registro A: una startup real

Priya se registra con [email protected]. El dominio tiene 2 días. La validación muestra sintaxis válida, el dominio resuelve, hay registros MX y no es desechable.

Resultado: no la bloqueas, pero le pides verificar su correo antes de obtener acceso completo a la prueba. Le cuesta segundos, no minutos.

Registro B: un spammer automatizado

Un bot se registra con [email protected]. El dominio tiene 3 horas. La validación muestra falta de MX (o coincidencia con desechable) y el mismo patrón se repite en muchos registros.

Resultado: el registro es bloqueado inmediatamente.

Tras el lanzamiento, mide si el intercambio vale la pena:

- Tasa de conversión de prueba a activación (global y para dominios menores a 7 días)

- Tasa de rebote y entregabilidad de correo

- Tasa de abuso (pruebas falsas, registros bot, reportes de spam)

- Tasa de finalización de verificación y tiempo hasta verificar

- Tickets de soporte relacionados con registro y acceso

Ajusta umbrales despacio. La meta es bloquear basura obvia y mantener a equipos nuevos reales en movimiento.

Próximos pasos: medir, ajustar y añadir una capa de validación

Trata las reglas iniciales como una hipótesis. Ejecútalas en modo monitor una o dos semanas y registra qué habría pasado: quién habría sido desafiado, quién bloqueado y cuántos de esos registros luego parecieron riesgosos.

Registra tres cosas por cada intento de registro:

- Grupo de antigüedad del dominio y la acción que habría activado

- Resultado de la validación de correo (válido, riesgoso, inválido, desechable)

- Resultado unos días después (contracargo, reporte de spam, rebote, ticket de soporte o usuario sano)

Luego ajusta según lo que veas. Si usuarios reales con dominios nuevos quedan bloqueados, cambia ese grupo de bloquear a verificación escalonada. Si el abuso sigue pasando, endurece las reglas combinadas en vez de aumentar la fricción para todos.

Cuando estés listo para formalizar el lado del correo, una API de validación puede proporcionar las señales centrales rápidamente durante el registro. Por ejemplo, Verimail ofrece comprobaciones RFC de sintaxis, verificación de dominio, búsqueda MX y coincidencias en tiempo real contra proveedores desechables y listas negras en una sola llamada, lo que facilita aplicar reglas más estrictas solo cuando un dominio es muy nuevo o los resultados son sospechosos.

Revisa los umbrales mensualmente. El abuso cambia y tu producto también. La meta es mantener presión constante sobre el tráfico malo sin hacer pagar a los buenos usuarios.

Preguntas frecuentes

¿Por qué los atacantes usan dominios recién registrados para registrarse?

Porque son baratos y fáciles de reemplazar. Si un dominio es bloqueado, un atacante puede registrar otro y seguir intentando, por eso a menudo ves ráfagas de registros desde dominios nuevos durante oleadas de abuso.

¿Los registros desde dominios nuevos siempre son falsos?

No. Mucha gente legítima registra un dominio y se registra el mismo día para una nueva empresa, proyecto, evento o rebranding. Trata la antigüedad del dominio como una pista de riesgo y confirma con la configuración de correo y señales de comportamiento.

¿Qué significa realmente “antigüedad del dominio"?

Normalmente significa una de dos cosas: que el dominio fue registrado recientemente, o que fue “visto por primera vez” en señales de actividad hace poco. La antigüedad de registro y la primera observación pueden diferir, especialmente si un dominio estuvo inactivo o cambió de dueño.

¿Qué comprobaciones de validación de correo importan más para dominios recién creados?

Empieza con la comprobación de sintaxis conforme a RFC para atrapar basura obvia; luego verifica que el dominio exista en DNS; después revisa los registros MX para ver si puede recibir correo; y finalmente filtra proveedores desechables e infraestructuras conocidas como malas. Estas comprobaciones responden rápidamente a “¿es real?” y “¿puede recibir correo?”

¿Qué debo hacer si un dominio nuevo no tiene registros MX?

La falta de MX suele indicar que el dominio aún no puede recibir correo, lo que hace la verificación y la incorporación poco fiables. Para dominios muy nuevos, es una razón práctica para frenar el registro o pedir otra dirección en lugar de dar acceso inmediato a funciones valiosas.

¿Cómo debo agrupar la antigüedad del dominio en algo accionable?

Agrupa la antigüedad en rangos amplios como 0–7 días, 8–30 días, 31–180 días y más de 180 días. Luego combina ese grupo con el resultado de validación y elige una acción consistente, por ejemplo: permitir, exigir verificación, limitar velocidad o bloquear.

¿Cuál es la diferencia entre un hard fail y un soft fail?

Un hard fail bloquea el registro inmediatamente cuando el correo es claramente inutilizable o de alto riesgo (sintaxis inválida, dominio inexistente o coincidencia con proveedor desechable). Un soft fail permite crear la cuenta pero añade fricción, como verificación por correo, CAPTCHA, límites de tasa o acceso limitado hasta probar que son reales.

¿Cómo puedo reducir el abuso sin bloquear a nuevas startups reales?

Por defecto, crea la cuenta pero limita acciones sensibles hasta que se complete la verificación. Por ejemplo, permite establecer contraseña y ver el panel, pero retrasa las pruebas, la creación de claves API, exportaciones o invitaciones hasta que verifiquen su correo y pasen controles adicionales.

¿Qué pasa si la información de antigüedad del dominio falta o es confusa?

Trata la antigüedad desconocida como datos no fiables, no como algo negativo. Úsala para aplicar comprobaciones adicionales o verificación escalonada, y apóyate más en señales de entregabilidad como validez DNS, presencia de MX y coincidencias con proveedores desechables o listas negras.

¿Cómo mido si mis reglas para dominios nuevos funcionan?

Ejecuta las reglas en modo monitor primero y registra el grupo de antigüedad, el resultado de validación y la acción elegida; luego compáralo con resultados posteriores como rebotes, reportes de spam, contracargos o uso sano. Si necesitas una forma de obtener señales en una sola llamada durante el registro, una API de validación de correo como Verimail puede devolver sintaxis, verificación de dominio, MX y comprobaciones de desechables/listas negras para tomar decisiones consistentes.