22 mai 2025·8 min

Alias, transferts et boîtes partagées lors de l'onboarding : options de politique

Apprenez à gérer les alias et transferts d’e-mails lors de l'onboarding en séparant le risque de délivrabilité du risque de propriété et en choisissant des politiques claires et pratiques.

Pourquoi les alias, les transferts et les boîtes partagées compliquent l'onboarding

Ces adresses apparaissent dans les inscriptions pour des raisons normales. Une équipe peut partager une boîte pour un nouvel espace de travail. Un sous-traitant peut utiliser un alias spécifique au client. Un administrateur IT peut rediriger les notifications d'outil via une règle de transfert pour ne rien manquer.

Le problème est que les alias et les transferts brouillent deux questions que l'on confond souvent.

Risque de délivrabilité : Vos messages atteindront-ils une vraie boîte de réception rapidement et de façon fiable ? Les chaînes de transfert, les règles de messagerie mal configurées et certains montages de boîtes partagées peuvent provoquer des confirmations manquées, des notifications retardées ou des rebonds apparemment aléatoires.

Risque de propriété : Savez-vous qui contrôle réellement cette boîte aujourd'hui ? Avec une boîte partagée, plusieurs personnes peuvent lire et agir sur le même message. Avec un transfert, l'adresse saisie lors de l'inscription peut ne pas être l'endroit où les messages sont lus. Cela peut aller pour des mises à jour courantes, mais c'est risqué quand l'e-mail devient la clé d'identité.

La plupart des règles d'onboarding cherchent en réalité à prévenir quelques problèmes concrets :

- Des inscriptions fausses ou de faible qualité qui gaspillent des sièges, des essais ou du temps de support

- Des prises de compte et récupérations chaotiques (la mauvaise personne peut réinitialiser l'accès)

- Des problèmes de conformité et d'audit quand vous ne pouvez pas montrer qui a accepté les conditions ou reçu des notifications

- La confusion du support quand plusieurs personnes répondent depuis la même boîte mail

Un exemple simple : une entreprise s'inscrit avec [email protected], qui transfère à trois employés. L'e-mail de confirmation est livré, mais l'un des trois peut cliquer dessus. Plus tard, un employé part, et l'équipe restante conserve l'accès. Votre système pourrait traiter cette adresse comme une seule personne, alors qu'elle ne l'a jamais été.

Une politique claire importe non pas parce que ces adresses sont « mauvaises », mais parce qu'elles peuvent être excellentes pour la délivrabilité tout en restant floues concernant la propriété.

Définitions rapides : alias vs transfert vs boîte partagée

Quand quelqu'un dit qu'il « utilise le même e-mail de différentes manières », il parle généralement d'un des trois montages. Employer les bons termes aide à rédiger une politique cohérente et réduit les allers-retours avec des utilisateurs qui font quelque chose de normal.

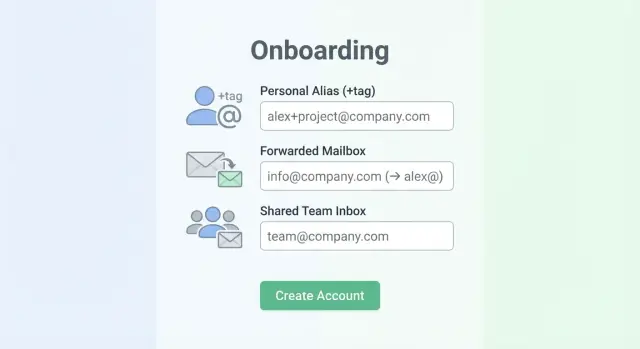

Un alias est une adresse supplémentaire qui livre dans la même boîte. Parfois elle est créée par le fournisseur (une seconde adresse sur le même compte). Parfois c'est du plus addressing, où vous ajoutez une étiquette après un signe plus et avant le @, par exemple [email protected]. Pour l'utilisateur, c'est une seule boîte avec quelques « noms ».

Un transfert est différent : le mail est livré à une boîte, puis renvoyé vers une autre. Les transferts peuvent être configurés par l'utilisateur, par l'IT ou par le domaine. Ils peuvent aussi être chaînés (A transfère vers B, B transfère vers C). En pratique, le transfert peut modifier la vitesse de réception et compliquer le dépannage lorsqu'un e-mail de confirmation « n'arrive jamais ».

Une boîte partagée (shared mailbox) est une adresse que plusieurs personnes peuvent lire, comme [email protected]. L'accès dépend de l'appartenance à l'équipe, pas de l'identité d'une personne. Certains montages permettent de répondre depuis l'adresse partagée ; d'autres font répondre au nom de l'individu.

Liées mais séparées : les adresses basées sur un rôle comme admin@, billing@, hr@, ou sales@. Elles peuvent être personnelles dans une très petite entreprise, mais sont souvent partagées ou gérées par une équipe. Elles sont courantes dans les inscriptions B2B, il vaut donc la peine de les mentionner.

Quelques exemples rapides :

- Alias : [email protected] ou [email protected] arrivant dans la boîte de Sara

- Transfert : [email protected] transférant vers [email protected]

- Boîte partagée : [email protected] utilisée par cinq collègues

- Adresse de rôle : [email protected] gérée par l'équipe finance

Ces différences expliquent pourquoi une règle binaire oui/non ne suffit généralement pas.

Séparer les risques : délivrabilité vs propriété

Il est utile de scinder le problème en deux risques. Les équipes qui les mélangent finissent souvent avec des règles trop strictes (nuisant aux inscriptions) ou trop laxistes (nuisant à la sécurité et à la traçabilité).

Risque de délivrabilité : votre e-mail leur parviendra-t-il ?

Le risque de délivrabilité porte sur la question : les messages que vous envoyez arriveront-ils réellement ? Si une adresse est invalide, bloquée ou de faible qualité, vous verrez des rebonds, des confirmations manquées et des tickets « je n'ai pas reçu le code ». Cela peut aussi nuire à votre réputation d'expéditeur si vous continuez à envoyer à des adresses mauvaises.

Une adresse dite « personnelle » peut tout de même mal délivrer. Causes fréquentes : fautes de frappe (gmal.com), domaines inexistants, serveurs mail sans enregistrements MX valides, ou adresses chez des fournisseurs jetables qui sont rapidement désactivées.

C'est ici que les outils de validation d'e-mail aident : vérification de syntaxe, contrôles de domaine et MX, et détection des fournisseurs jetables et des pièges à spam connus.

Risque de propriété : qui contrôle réellement le compte ?

Le risque de propriété concerne l'identité et la responsabilité, pas le taux de rebond. Même si le mail est délivré, vous pouvez ne pas être en mesure d'associer le compte à une personne unique ou à un propriétaire stable.

La boîte partagée en est l'exemple classique : [email protected] ou [email protected] peuvent recevoir parfaitement le mail, mais plusieurs personnes peuvent lire et agir dessus. Cela complique :

- Savoir qui a approuvé des conditions, créé l'espace de travail ou modifié la facturation

- Supprimer proprement l'accès quand quelqu'un part

- Enquêter sur un abus ou une activité suspecte

- Empêcher la diffusion d'un code de vérification entre plusieurs personnes

Délivrabilité et propriété peuvent aller en sens opposé. Une boîte partagée peut être très fiable mais représenter un fort risque de propriété. Une adresse personnelle peut être peu risquée pour la propriété mais échouer aux contrôles de délivrabilité.

La politique est donc souvent à deux couches : valider la délivrabilité pour garder votre base propre, puis décider du niveau de preuve de propriété requis pour chaque action (inscription, rôles admin, paiements, configuration SSO). Verimail peut aider pour la délivrabilité ; la propriété relève des règles produit et des étapes de vérification.

Ce que la validation d'e-mail peut (et ne peut pas) vous dire

La validation d'e-mail est performante pour répondre à une question : cette adresse acceptera-t-elle probablement le mail ? C'est surtout une question de délivrabilité, pas d'identité.

Un bon validateur vérifie des signaux avant même que vous n'envoyiez un e-mail de confirmation :

- Syntaxe : respecte-t-elle les règles RFC (pas de caractères cassés ou de parties manquantes) ?

- Contrôles de domaine : le domaine existe-t-il et se résout-il correctement ?

- Enregistrements MX : le domaine est-il configuré pour recevoir des e-mails ?

- Filtrage de risque : correspond-il à des fournisseurs jetables connus ou à des modèles de pièges à spam ?

Des outils comme Verimail sont particulièrement utiles ici. Leur pipeline multi-étapes (vérifications de syntaxe, recherche de domaine et MX, plus correspondance en temps réel avec des milliers de fournisseurs jetables) réduit les rebonds et bloque de nombreuses inscriptions de faible qualité avant qu'elles n'atteignent votre base.

Ce que la validation ne peut pas prouver, c'est la propriété ou l'intention. Elle ne peut pas dire :

- Qui lit réellement la boîte (une personne, une équipe tournante, ou personne)

- Si l'adresse est partagée, basée sur un rôle, ou surveillée après l'onboarding

- Si la personne qui s'inscrit travaille bien pour l'entreprise qu'elle prétend

- Si les messages seront transférés ailleurs

Les transferts sont particulièrement difficiles. Une adresse transférée peut sembler parfaitement normale : la boîte d'origine reçoit le mail, puis le renvoie silencieusement. La destination finale est cachée aux validateurs, vous ne pouvez donc pas savoir qui finit par lire le message ni combien de personnes le reçoivent.

Le filtrage des adresses jetables et des pièges à spam est mieux considéré comme un filtre de délivrabilité. Il vous évite les adresses susceptibles de rebondir, de churner rapidement ou de nuire à votre réputation d'expéditeur. Mais si votre vraie préoccupation est le contrôle d'accès (qui peut rejoindre un espace de travail ou voir des factures), vous aurez encore besoin d'une étape de preuve de propriété comme la confirmation, les règles basées sur le domaine ou l'approbation admin.

Options de politique parmi lesquelles choisir

Séparez délivrabilité et propriété

Filtrez les adresses de rôle et partagées pour la délivrabilité pendant que vous gérez la propriété dans le produit.

Il n'existe pas de règle unique « correcte ». Le meilleur choix dépend de ce que vous protégez : flux d'inscription fluide, délivrabilité fiable ou preuve plus solide que la personne contrôle bien le compte.

Un menu pratique de politiques

Voici cinq approches courantes, du friction le plus faible au contrôle le plus strict :

- Accès ouvert + vérification ultérieure : acceptez toute adresse, puis utilisez la vérification, le suivi des rebonds et des signaux comportementaux pour repérer les problèmes.

- Accepter mais marquer comme partagée : autorisez les adresses de rôle ou partagées, étiquetez-les « partagée/basée sur rôle » et appliquez des vérifications renforcées pour les actions sensibles.

- Restrictions ciblées : bloquez ou avertissez sur des parties locales spécifiques (comme finance@, admin@) uniquement pour certains flux (invitations massives, abus d'essai).

- E-mail professionnel requis pour les fonctionnalités à risque : laissez l'inscription ouverte, mais exigez un domaine professionnel avant d'activer les exports, les changements de facturation ou l'envoi de nombreuses invitations.

- Liste blanche entreprise : pour les clients régulés ou enterprise, ne permettre que des domaines approuvés, avec un processus clair pour en ajouter d'autres.

Chaque option peut utiliser la validation de délivrabilité, mais ne traitez pas la délivrabilité comme une preuve de propriété. Une boîte partagée peut être parfaitement délivrable tout en offrant peu de traçabilité, et un transfert peut cacher la destination finale.

Choisir la bonne option selon le risque

Si votre objectif principal est la croissance, commencez ouvert et serrez ensuite, mais soyez strict sur la détection d'e-mails jetables et les domaines notoirement mauvais. Si votre objectif est le contrôle et l'auditabilité, traitez les boîtes partagées comme des identités de second rang : permettez-les pour les contacts, mais n'en faites pas les seuls admins pour la facturation ou les paramètres de sécurité.

Un compromis pratique est « accepter, puis restreindre ». Laissez quelqu'un créer un espace de travail avec une adresse redirigée, mais exigez un domaine professionnel (et une seconde preuve) avant d'activer les invitations en masse. Des outils de validation comme Verimail peuvent signaler les fournisseurs jetables et réduire les rebonds durant l'inscription, tandis que votre politique décide qui peut faire quoi une fois à l'intérieur.

Étape par étape : construire un flux de décision pour l'onboarding

Commencez par écrire ce que vous cherchez à protéger. Certains contrôles portent sur la capacité de l'e-mail à recevoir du courrier. D'autres portent sur la question de savoir si la personne contrôle réellement l'adresse.

1) Cartographiez les actions selon le niveau de propriété requis

Listez ce qu'un nouveau compte peut faire pendant la première semaine, puis marquez chaque action comme « nécessite une propriété forte » ou « suffisant ». La propriété forte importe généralement pour les réinitialisations de mot de passe, les changements de facturation, l'ajout d'admins, les exports de données et la modification des paramètres de sécurité.

À partir de là, construisez un flux avec deux barrières, dans l'ordre :

- Fixez une barrière de délivrabilité de base (syntaxe, domaine, MX et détection des fournisseurs jetables connus).

- Si la délivrabilité échoue, choisissez une réponse : bloquer, demander un autre e-mail ou router vers une revue manuelle.

- Si la délivrabilité passe, décidez si l'utilisateur obtient un accès normal ou un accès limité jusqu'à preuve de propriété.

- Pour les actions sensibles, ajoutez une barrière de propriété : confirmation, approbation admin ou preuve de domaine pour les espaces d'entreprise.

- Définissez ce que signifie « échec » à chaque étape : avertir seulement, restreindre des fonctionnalités, exiger une adresse alternative ou mettre le compte en attente.

Verimail peut aider à la barrière de délivrabilité en détectant rapidement les adresses invalides, les e-mails jetables, les pièges à spam et les domaines à risque. Il ne vous dira pas si une boîte est partagée ; cela reste une décision produit.

2) Rédigez le « pourquoi » en langage utilisateur

Votre message doit expliquer la règle sans paraître accusatoire. Par exemple : « Pour la sécurité, les changements de facturation et des rôles admin exigent une adresse vérifiée. Vous pouvez continuer à utiliser cette adresse pour les notifications, mais veuillez vérifier une adresse que vous contrôlez pour poursuivre. »

Ce type de message réduit les tickets de support et donne aux utilisateurs honnêtes une marche à suivre claire, même s'ils se sont inscrits avec une boîte partagée ou un transfert.

Façons de prouver le contrôle quand la propriété compte

La vérification par e-mail est la base : envoyez un lien unique ou un code court à l'adresse et exigez que l'utilisateur le confirme. Cela prouve que la personne peut recevoir des messages à cette boîte maintenant. Ça ne prouve pas qu'elle en est le propriétaire légal, que la boîte est privée ou que le contrôle ne changera pas plus tard (surtout avec les transferts et les boîtes partagées).

Quand les enjeux sont plus élevés, ajoutez une seconde vérification adaptée au risque. Un outil financier qui active des paiements aura besoin de plus de certitudes qu'une simple inscription à une newsletter.

Options plus fortes quand vous avez besoin de plus de confiance

Choisissez-en une ou combinez-en plusieurs selon ce que vous protégez :

- Vérification téléphonique (utile contre les inscriptions automatisées, mais attention aux numéros recyclés)

- SSO (SAML/OIDC) avec un fournisseur d'identité d'entreprise

- Vérification par paiement (carte vérifiée ou petit prélèvement), si cela convient à votre produit et région

- Vérification de domaine pour les espaces de travail (preuve que l'équipe contrôle example.com avant de débloquer les fonctions admin)

- Contrôles supplémentaires pour les actions sensibles (autoriser l'onboarding, exiger une preuve supplémentaire pour changer la facturation, exporter des données ou inviter de nombreux utilisateurs)

La validation d'e-mail reste importante ici. Verimail peut vous aider à bloquer les adresses invalides et de nombreux fournisseurs jetables avant d'envoyer un code, pour ne pas bâtir la confiance sur une adresse mauvaise.

Équipes et invitations : vérifiez chaque personne, pas seulement le créateur

Si quelqu'un crée un espace de travail en utilisant une boîte partagée (comme [email protected]), ne considérez pas cela comme une preuve pour toute l'équipe. Exigez que chaque membre invité vérifie son propre e-mail avant d'accéder à l'espace.

Prévoyez la récupération de compte pour les boîtes partagées dès le départ. Évitez les chemins de récupération qui reposent uniquement sur une boîte accessible par plusieurs personnes. Utilisez un contact secondaire, permettez aux admins de restaurer l'accès et journalisez les modifications des paramètres de sécurité pour que ni un transfert ni une boîte partagée ne deviennent un point de défaillance unique.

Erreurs courantes et cas limites délicats

Valider les inscriptions dès l'entrée

Repérez les fautes de frappe, les mauvais domaines et les adresses jetables avant d'envoyer un e-mail de vérification.

Beaucoup de problèmes d'onboarding surviennent quand les équipes traitent toutes les adresses « non standard » de la même manière. Alias, transferts et boîtes partagées peuvent être normaux, mais ils changent votre profil de risque.

Une erreur facile est de casser des e-mails valides avec des règles trop strictes. Le plus addressing ([email protected]) est courant pour filtrer et suivre. Si vous le rejetez, vous frustrerez des utilisateurs soigneux et générerez des tickets de support inutiles. Une approche plus sûre est de l'accepter, puis de stocker une version normalisée pour la déduplication si nécessaire.

Une autre erreur fréquente est d'étiqueter toutes les adresses de rôle (support@, sales@, info@) comme de la fraude. Certaines sont de faible qualité, mais de nombreuses entreprises réelles s'inscrivent d'abord avec une boîte partagée. Au lieu d'un bannissement automatique, traitez le risque des adresses de rôle comme un signal et couplez-le à des vérifications supplémentaires lorsque le compte aura de l'argent, un accès admin ou des données sensibles.

Où les équipes se font piéger, c'est en utilisant les contrôles de délivrabilité comme proxy de propriété. Une boîte peut être réelle et joignable, mais contrôlée par la mauvaise personne. La validation d'e-mail (y compris la détection d'adresses jetables) améliore la délivrabilité et la qualité des listes, mais ne confirme pas qui se cache derrière un alias ni qui reçoit des messages transférés.

Surveillez les boîtes partagées devenant un point de défaillance unique :

- Une adresse vérifiée contrôlant de nombreux espaces sans limites

- Aucun journal indiquant qui a rejoint via cette boîte

- Réinitialisations de mot de passe et notifications de facturation arrivant sur une distribution partagée

Les notifications de sécurité peuvent aussi mal réagir avec des transferts. Certaines organisations ont des boucles de transfert (A transfère vers B, B transfère vers A), ou une adresse de groupe qui diffuse à beaucoup de personnes.

Rendez les messages critiques pour le compte plus prévisibles :

- Envoyez les alertes de sécurité à une adresse principale plus une sauvegarde optionnelle

- Exigez une re-vérification pour les changements d'e-mail sur les comptes admin

- Avertissez les utilisateurs si une adresse semble transférer vers plusieurs destinataires

Exemple : un nouvel espace s'inscrit avec [email protected]. Il valide, mais cinq personnes reçoivent le code, et plus tard personne ne sait qui a changé la facturation. Des garde-fous précoces évitent des disputes et des tickets support plus tard.

Checklist rapide avant de déployer la politique

Avant le déploiement, décidez ce que vous optimisez : moins d'inscriptions frauduleuses, moins d'utilisateurs réels bloqués, ou sécurité maximale. Le bon mélange dépend de votre produit, mais cette checklist évite des lacunes qui finiront en tickets support.

Vérifications finales avant lancement

Commencez par ce que votre formulaire d'inscription acceptera. Beaucoup d'utilisateurs réels comptent sur des formats d'alias, et les bloquer crée une friction inutile.

- Confirmez que vous acceptez le plus addressing et les motifs d'alias courants pour les grands fournisseurs (par exemple name+project@domain). Si vous les restreignez, documentez où et pourquoi.

- Bloquez les fournisseurs jetables connus et les domaines manifestement jetables. Si vous utilisez un service de validation comme Verimail, assurez-vous que la détection d'adresses jetables et les contrôles de blocklist sont activés et journalisés.

- Décidez quelles actions exigent une vérification avant d'être activées. Une base commune : pas d'invitations d'équipe, pas d'exports et pas de changements de facturation tant que l'adresse n'est pas vérifiée.

- Rédigez une règle claire pour les adresses de rôle et partagées (support@, sales@, info@). Choisissez : autoriser, autoriser avec avertissement, ou restreindre à certains plans ou cas d'usage.

- Définissez un plan de récupération pour la propriété partagée ou changeante des boîtes. Cela compte quand quelqu'un part et que la boîte est réaffectée.

Une fois ces décisions prises, testez la politique contre quelques parcours d'inscription réalistes. Par exemple, une petite agence peut s'inscrire avec [email protected] (partagée) et la rediriger vers deux personnes, tandis qu'un entrepreneur utilisera [email protected] (alias). Votre politique doit préciser exactement ce qui se passe dans chaque cas : autorisé, averti ou bloqué, et ce que l'utilisateur doit faire ensuite.

Vérifications de cohérence qui évitent les surprises

Décidez qui peut changer l'e-mail du compte plus tard et quelle preuve est requise. Si la propriété compte, envisagez d'exiger les deux : accès à l'e-mail actuel et vérification du nouveau.

Vérifiez aussi vos journaux et outils de support. Quand une tentative d'onboarding échoue, votre équipe doit pouvoir voir si elle a été bloquée pour un risque de délivrabilité (invalide ou jetable) ou un risque de propriété (boîte partagée, transfert ou adresse de rôle). Cette distinction fait gagner du temps et aligne produit et support.

Exemple : une boîte d'équipe partagée utilisée pour un nouvel espace

Réduisez rapidement les taux de rebond

Protégez votre réputation d'expéditeur en stoppant les adresses invalides avant qu'elles n'entrent dans votre base.

Une équipe de 5 personnes crée un espace avec [email protected]. Cette adresse transfère à deux managers, Ava et Ben, donc les deux voient les messages. Du point de vue de la délivrabilité, tout semble sain : le domaine existe, les enregistrements MX sont en place et le mail est accepté. Du point de vue de la propriété, il est flou qui doit être admin, qui peut réinitialiser les mots de passe et qui est responsable des changements.

Voici le risque subtil : transferts et boîtes partagées facilitent la situation où la « mauvaise » personne clique sur l'e-mail de vérification la première. Si Ben vérifie le compte mais qu'Ava s'attendait à être admin, vous avez maintenant un différend interne et un ticket support. Rien n'était indélicat côté délivrabilité, mais le contrôle n'a jamais été clairement assigné.

Une issue pratique est d'autoriser l'inscription, mais de séparer l'accès de l'autorité :

- Laissez [email protected] créer l'espace.

- Exigez que chaque membre rejoigne avec sa propre adresse et la vérifie.

- N'accordez les droits admin qu'après une preuve plus forte, comme la vérification du domaine de l'entreprise ou une adresse admin vérifiée sur ce domaine.

La validation d'e-mail vous aide à éviter les adresses manifestement incorrectes (domaines invalides, fautes de frappe, fournisseurs jetables). Verimail peut confirmer que l'adresse est bien formée, que le domaine est configuré pour le mail et que le fournisseur n'est pas connu pour les inscriptions jetables. Mais il ne peut pas vous dire si la boîte est partagée, qui reçoit les transferts, ou si le signataire est autorisé.

Pour le support et la facturation, évitez d'envoyer tout par défaut à la boîte partagée. Définissez des contacts clairs :

- Facturation : une personne nommée ou une adresse finance surveillée et vérifiée

- Alertes de sécurité et admin : l'adresse admin vérifiée

- Mises à jour produit générales : optionnelles, peuvent rester sur [email protected]

Ainsi l'espace peut démarrer rapidement, tandis que les actions critiques et les factures vont à un responsable identifié.

Prochaines étapes : implémenter, mesurer et garder la liste propre

Commencez par définir des niveaux de risque. Les actions à faible risque (lecture de contenu public, abonnement à une liste) peuvent être flexibles sur les alias, transferts et boîtes partagées. Les actions à haut risque (inviter des collègues, modifier la facturation, exporter des données) doivent exiger une preuve de contrôle plus forte et une responsabilité claire.

Transformez ces niveaux en règles simples que votre équipe peut expliquer et que le support peut appliquer. Gardez la politique suffisamment concise pour figurer dans un article d'aide et dans un playbook interne unique.

Instrumentez ce qui arrive après l'inscription pour vérifier si vos règles fonctionnent. Suivez quelques signaux de façon cohérente :

- Taux de rebond (global et par fournisseur/domaine)

- Taux de complétion de vérification et délai moyen de vérification

- Signaux de fraude (inscriptions répétées, motifs IP suspects, tentatives rapides)

- Tickets support liés aux e-mails ("je n'ai jamais reçu le code", "boîte partagée", "transfert")

Placez une couche de validation d'e-mail tôt dans le flux, avant d'envoyer toute vérification. Cela réduit les fautes de frappe, les domaines inexistants, les configurations MX cassées, les adresses jetables et les pièges à spam.

Si vous cherchez un moyen simple de le faire, Verimail (verimail.co) est conçu pour se placer à l'inscription comme un appel API unique pour la vérification RFC, la vérification de domaine, la recherche MX et la correspondance des fournisseurs jetables. Utilisez le résultat pour inviter l'utilisateur à corriger l'adresse, choisir une autre adresse ou passer à une étape de vérification plus forte.

Traitez la politique comme un élément vivant. Révisez vos métriques chaque mois, échantillonnez les inscriptions problématiques récentes et ajustez les règles qui génèrent le plus de rebonds ou de charge support. De petits ajustements, comme exiger une vérification supplémentaire seulement pour les actions à risque, améliorent souvent la sécurité sans bloquer les équipes légitimes qui utilisent des boîtes partagées.

FAQ

What’s the practical difference between an alias, a forward, and a group inbox?

Un alias livre généralement les messages à la même boîte sous-jacente, donc il pose rarement problème pour l'onboarding. Un transfert (forward) peut modifier l'endroit où les messages sont lus et introduire des délais ou des échecs apparemment aléatoires. Une boîte partagée est lue par plusieurs personnes, et la préoccupation porte moins sur la livraison que sur la responsabilité des actions effectuées via cet e-mail.

Why do aliases and forwards make onboarding harder?

Parce qu'ils mélangent deux questions différentes : est-ce que vos e-mails arriveront de manière fiable, et qui contrôle réellement la boîte. Une adresse partagée ou transférée peut recevoir parfaitement les messages tout en rendant la propriété floue. Cela crée des problèmes pour les accès admin, les changements de facturation et la récupération de compte.

What can email validation actually tell me in this situation?

La validation d'e-mail aide surtout la délivrabilité : elle repère les fautes de frappe, la syntaxe invalide, les domaines inexistants, l'absence d'enregistrements MX et de nombreux fournisseurs jetables. Elle réduit les rebonds et les tickets « je n'ai pas reçu le code ». Elle ne prouve pas qui contrôle la boîte ni si plusieurs personnes y ont accès.

Can I detect if an address is forwarded before I accept the signup?

Non, pas de manière fiable. Un transfert ressemble souvent à une adresse qui fonctionne puisque la boîte d'origine accepte le mail et le renvoie silencieusement. Les validateurs ne voient pas la destination finale ni le nombre de destinataires. Traitez les transferts comme un risque de propriété et de support plutôt que comme quelque chose de totalement détectable par validation.

What’s a good default policy that won’t hurt conversions too much?

Validez la délivrabilité au moment de l'inscription, puis demandez des preuves de propriété uniquement pour les actions à risque. Laissez les utilisateurs s'inscrire avec des e-mails flexibles, mais bloquez ou demandez une vérification avant les invitations d'équipe, les changements de facturation, les exports et les paramètres de sécurité. Cela garde le flux d'inscription fluide sans laisser une boîte partagée devenir la seule clé du compte.

Should I allow plus addressing like [email protected]?

Bloquer le plus-tagging est une erreur courante : beaucoup d'utilisateurs l'utilisent pour filtrer et suivre. Acceptez les plus-tags et conservez l'e-mail tel quel, puis normalisez éventuellement pour la déduplication si votre produit en a besoin. Si vous devez restreindre des formats, faites-le de façon ciblée et expliquez la raison dans l'interface.

Should I block role-based emails like admin@, billing@, or support@?

Évitez les interdictions globales, car de nombreuses entreprises commencent par des adresses de rôle comme billing@ ou support@. Une approche pratique est de les autoriser mais de les considérer comme des identités faibles pour les actions sensibles : exiger un e-mail personnel professionnel vérifié ou une approbation admin avant d'accorder des rôles d'admin ou d'autoriser des changements de facturation.

If someone signs up with a shared inbox, how should I handle team invites?

Exigez que chaque membre invité s'inscrive avec son propre e-mail et le vérifie, même si l'espace de travail a été créé depuis une boîte partagée. Ainsi, l'accès est lié à des individus plutôt qu'à une boîte que plusieurs personnes peuvent lire, et la procédure de départ et les journaux d'audit restent propres.

How can I prove ownership when email alone isn’t enough?

Utilisez la vérification comme base, puis ajoutez une seconde étape lorsque les enjeux sont importants : vérification du domaine pour les espaces de travail d'entreprise, approbation admin pour les changements de rôle, ou SSO pour les équipes enterprise. L'idée est de séparer « cette boîte peut recevoir du mail » de « cette personne doit contrôler le compte ».

What should I tell users when I restrict shared or forwarded addresses?

Rédigez un message clair et non accusatoire qui explique l'action bloquée et l'étape suivante. Par exemple : « Pour des raisons de sécurité, les changements de facturation et de rôles admin exigent une adresse vérifiée. Vous pouvez continuer à utiliser cette adresse pour les notifications, mais veuillez vérifier une adresse que vous contrôlez pour poursuivre. » Cela réduit les tickets support et aide les utilisateurs légitimes à avancer.