08 juil. 2025·8 min

Checklist de validation des e‑mails pour les intégrations d'inscription

Utilisez cette checklist de validation d'e‑mail pour choisir où valider lors de l'inscription, renvoyer des erreurs claires, éviter de bloquer de vrais utilisateurs et garder le flux testable.

Ce que la validation d'e‑mail cherche à empêcher lors de l'inscription

L'inscription est le point d'entrée des mauvaises adresses dans votre système. Une fois enregistrées, elles génèrent du travail : réinitialisations de mot de passe ratées, tickets support, campagnes qui rebondissent et une base d'utilisateurs désordonnée. Une checklist de validation vous aide à décider ce qu'il faut bloquer immédiatement, ce qu'il faut signaler et ce qu'il faut simplement consigner.

Beaucoup de problèmes sont de simples erreurs humaines. Les gens se trompent de domaine (gamil.com), oublient une partie de l'adresse, ou collent des espaces en trop. Attrapez ces erreurs rapidement : elles sont faciles à corriger et évitent aux utilisateurs une boucle frustrante.

Le deuxième groupe concerne les adresses de faible qualité ou à risque. Certains domaines n'existent pas, n'ont pas de configuration mail, ou n'accepteront jamais de courriels. D'autres sont des services jetables utilisés pour obtenir un essai puis disparaître. On trouve aussi des pièges à spam et des motifs liés à des abus. Ce sont ces adresses qui, silencieusement, nuisent à la délivrabilité et à la réputation de l'expéditeur sur le long terme.

Une bonne validation est un équilibre :

- Laisser passer les vraies personnes dans le flux d'inscription avec le moins de friction possible

- Réduire les rebonds et les adresses injoignables

- Bloquer les abus évidents et les adresses jetables quand c'est pertinent

- Conserver suffisamment de signaux pour examiner les cas limites plus tard

Où vous validez importe, car cela modifie à la fois l'expérience utilisateur et la sécurité.

Les contrôles côté client donnent un retour instantané pour les fautes de frappe, mais ils sont faciles à contourner. Les contrôles côté serveur sont applicables, mais ajoutent de la latence et nécessitent une gestion claire des erreurs. Les vérifications en arrière‑plan aident quand vous ne voulez pas ralentir l'inscription, mais elles ne doivent pas devenir une source silencieuse de mauvaises données.

Fixez les attentes avec votre équipe tôt : la validation réduit le risque, elle n'apporte pas de certitude absolue. Même un e‑mail techniquement valide et livrable peut ensuite rebondir (boîte pleine, compte désactivé). Et certaines adresses qui semblent risquées appartiennent à de vrais utilisateurs.

Exemple : un utilisateur saisit [email protected]. Attrapez cela immédiatement et suggérez une correction. Mais si l'utilisateur saisit une adresse valide sur un domaine jetable, vous avez un choix de politique : la bloquer à l'inscription pour prévenir les abus, ou l'autoriser avec des limites pour ne pas rejeter un utilisateur légitime.

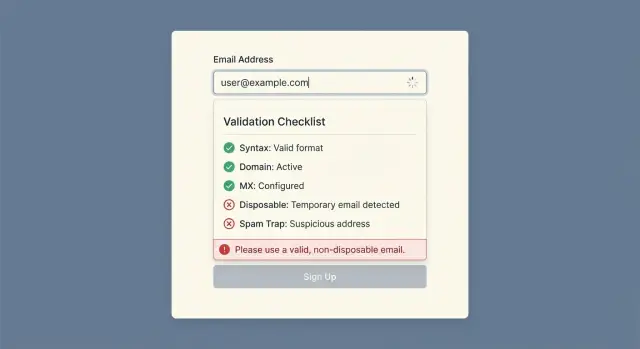

Couches de validation et ce que chacune vous apprend

La validation d'e‑mail n'est pas un seul contrôle. C'est une pile de petits contrôles qui répondent à des questions différentes. Séparez les couches pour pouvoir agir en connaissance de cause sans deviner ce qui a échoué.

Les couches courantes dans une checklist de validation :

- Contrôle de syntaxe (format) : détecte l'absence de

@, les espaces, les caractères invalides et autres erreurs de format. Cela ne vous dit pas si l'adresse existe. - Vérification du domaine (DNS existe) : confirme que la partie domaine (comme

example.com) est réelle et possède des enregistrements DNS. - Recherche d'enregistrements MX : vérifie si le domaine est configuré pour recevoir des e‑mails (serveurs de mail configurés). Fort signal, mais ce n'est toujours pas la preuve qu'une boîte existe.

- Détection de fournisseurs jetables/temporaire : marque les fournisseurs jetables connus. C'est un signal de qualité et de fraude, pas une défaillance technique.

- Motifs connus et listes de blocage : repère les pièges à spam, les comptes de rôle (comme

admin@) ou les motifs que vous jugez risqués. Traitez cela comme une politique, pas comme une vérité absolue.

Certains contrôles sont sûrs à exécuter instantanément dans le navigateur. D'autres appartiennent au serveur.

Les contrôles de syntaxe sont rapides et fiables, donc ils conviennent très bien côté client pour un retour immédiat. Les vérifications DNS et MX sont généralement rapides aussi, mais dépendent du réseau et du résolveur, donc traitez les échecs et timeouts comme normaux. Les correspondances de fournisseurs et listes noires sont typiquement rapides si vous utilisez un bon service, mais votre code doit prévoir un timeout et un comportement de secours.

Un modèle mental utile : les erreurs de format sont claires et réparables par l'utilisateur. La joignabilité et les signaux de risque (DNS, MX, marqueur jetable) sont probabilistes. Utilisez‑les pour décider quoi autoriser, signaler ou examiner.

Pour la confidentialité, traitez les e‑mails comme des données sensibles. Loggez prudemment et évitez de stocker la chaîne brute de "mauvaise saisie" uniquement parce que la validation a échoué. Si vous avez besoin de journaux de débogage, limitez‑les (par exemple : un e‑mail haché, un code de raison et un ID de requête).

Où valider : client, serveur et vérifications en arrière‑plan

Le lieu de validation compte autant que le contenu. Une bonne configuration utilise trois endroits, chacun avec une mission différente.

La validation côté client sert la rapidité et la clarté. Limitez‑la aux erreurs évidentes : absence de @, espaces, doubles points, ou un format clairement cassé. Elle aide l'utilisateur, mais ce n'est pas de la sécurité.

La validation côté serveur est la source de vérité. Toutes les règles réelles doivent y vivre parce que le serveur est le seul endroit que vous contrôlez. C'est aussi là que vous pouvez appeler en toute sécurité une API de validation d'e‑mail sans exposer de clés. Là se font les contrôles plus profonds (domaine, MX, fournisseurs jetables, listes de blocage) et la décision d'accepter, rejeter ou demander une confirmation.

Validez avant de créer l'enregistrement utilisateur autant que possible. Si vous créez d'abord des comptes puis validez après, vous allez collecter des faux utilisateurs, gaspiller les e‑mails de bienvenue et ouvrir la porte aux abus.

Les vérifications en arrière‑plan sont optionnelles mais utiles. L'état d'un e‑mail évolue : domaines qui expirent, boîtes désactivées, fournisseurs ajoutés aux listes jetables. Les re‑vérifications en arrière‑plan aident aussi si l'e‑mail est modifié plus tard.

Une répartition pratique des responsabilités

Gardez la séparation simple :

- Client : attrape les fautes de frappe et les problèmes de format évidents.

- Serveur : applique la politique avec une décision cohérente.

- Création de compte : bloquez ou challengez les e‑mails risqués avant d'écrire en base.

- Après l'inscription : re‑vérifiez lors d'un changement d'e‑mail ou avant la première campagne en masse.

Si vous faites des re‑vérifications, stockez un petit résumé de validation avec l'utilisateur (statut, raisons, horodatage). Cela évite des appels répétés à chaque connexion et facilite la réponse au support.

Étape par étape : un flux de validation sensé pour l'inscription

Un bon flux d'inscription vérifie d'abord les choses simples, puis ne dépense du temps et des appels API que lorsque c'est nécessaire.

Commencez par normaliser la saisie. Supprimez les espaces en début et fin. Décidez comment gérer les espaces internes (beaucoup d'équipes les refusent). Mettez seulement la partie domaine en minuscules (ex : [email protected] devient [email protected]). Conservez la partie locale telle quelle pour éviter de modifier le sens.

Ensuite, faites des contrôles de syntaxe basiques et arrêtez‑vous tôt sur les échecs évidents. C'est votre filtre le moins coûteux : un seul @, pas de caractères interdits, longueur raisonnable, domaine non vide. En cas d'échec, affichez un message simple comme "Entrez une adresse e‑mail valide" et n'appelez pas de service externe.

Ce n'est qu'après cela que vous devriez appeler un service de validation d'e‑mail pour savoir ce que la syntaxe ne peut pas révéler : le domaine existe‑t‑il, a‑t‑il des enregistrements MX, est‑il jetable ou une source connue de pièges. Traitez cet appel comme faisant partie du chemin critique. Fixez un timeout court et prévoyez un repli clair.

La plupart des équipes s'en sortent mieux avec un petit ensemble de résultats :

- Allow : semble joignable et peu risqué.

- Block : manifestement invalide, ou jetable lorsque votre politique l'interdit.

- Warn : incertain ou risque moyen. Laissez l'utilisateur continuer, mais demandez une confirmation et surveillez les signes d'abus.

Exemple : une application grand public proposant des coupons peut bloquer les adresses jetables pour réduire les abus promo. Un produit B2B peut les autoriser mais exiger un e‑mail professionnel confirmé avant d'envoyer des invitations d'équipe.

Enfin, conservez un court résumé de ce qui s'est passé pour que le support et les ingénieurs puissent déboguer sans stocker plus que nécessaire : e‑mail normalisé, résultat (allow/block/warn), quelques codes de raison (syntax, no_mx, disposable), temps de réponse et horodatage.

Comment gérer les erreurs sans nuire à l'expérience utilisateur

Validate emails at signup

Use multi-stage checks to stop bad emails before they ever hit your database.

La gestion des erreurs est l'endroit où une bonne validation peut se révéler pénible. L'objectif est d'aider les vraies personnes à corriger rapidement leurs erreurs, tout en bloquant les adresses qui nuiront à la délivrabilité.

Séparez le cas « vous pouvez corriger ceci » du « nous ne pouvons pas accepter ceci ». Si le problème est de la syntaxe, dites‑le simplement. "L'e‑mail doit contenir un symbole @" vaut mieux que "E‑mail invalide" parce que ça indique clairement la correction.

Pour les signaux de risque qui ne sont pas certains, envisagez un avertissement plutôt qu'un refus catégorique. Si un e‑mail semble jetable ou temporaire, vous pouvez autoriser l'inscription mais exiger une confirmation avant d'activer des actions importantes, ou limiter certaines fonctionnalités jusqu'à l'ajout d'un meilleur e‑mail.

Évitez d'exposer votre logique interne de détection. Les utilisateurs n'ont pas besoin des noms de listes de blocage ou des détails sur les fournisseurs. Gardez le message UI générique ("Veuillez utiliser une adresse e‑mail réelle et joignable") et conservez les détails dans vos logs.

La cohérence compte. Utilisez un petit ensemble de codes d'erreur que votre frontend gère toujours de la même manière et que vos logs peuvent filtrer facilement :

EMAIL_SYNTAX: afficher un message réparableEMAIL_UNREACHABLE: bloquer (domaine sans configuration mail fonctionnelle)EMAIL_RISKY: avertir ou blocage soupleEMAIL_TIMEOUT: proposer de réessayer

Les timeouts méritent une attention particulière car ils ne sont souvent pas de la faute de l'utilisateur. En cas de timeout, ne l'accusez pas d'avoir saisi un mauvais e‑mail. Dites quelque chose comme : "Nous n'avons pas pu vérifier votre e‑mail pour le moment. Veuillez réessayer." Fournissez un chemin de réessai clair et envisagez de laisser l'inscription continuer dans un état "en attente de vérification" si votre produit le permet.

Exemple : un utilisateur saisit jane.doe@gmail et appuie sur S'inscrire. L'UI peut détecter le TLD manquant et afficher un court indice. Si la syntaxe est bonne mais que le serveur marque l'adresse comme risquée, le message côté utilisateur doit indiquer l'étape suivante : "Essayez un autre e‑mail, ou continuez et confirmez plus tard."

Concevoir le code pour qu'il reste simple et maintenable

Gardez le code d'inscription simple en séparant trois choses : l'appel au service de validation, la décision à prendre selon le résultat, et l'enregistrement de ce qui s'est passé. Quand ces éléments sont mélangés dans un contrôleur, de petits changements de politique deviennent des refontes risquées.

Commencez par un type de résultat minime et stable que votre application comprend. Traitez‑le comme la seule chose dont dépend le reste du code, même si vous changez de fournisseur plus tard.

export type EmailValidationResult =

| { status: "valid" }

| { status: "invalid"; reason?: string }

| { status: "risky"; reason?: string }

| { status: "unknown"; reason?: string };

Séparez les décisions de politique de l'appel à l'API. Le client API doit traduire la réponse du fournisseur en EmailValidationResult. Un module de politique peut décider de bloquer, d'avertir ou d'autoriser selon les règles produit.

Rendez la partie réseau sûre par défaut. Fixez des timeouts courts, réessayez une fois pour les échecs transitoires et définissez un comportement de secours. Par exemple : si la validation timeoute, renvoyez unknown et continuez l'inscription plutôt que d'échouer complètement.

Mettez en cache les résultats brièvement pour éviter des recherches répétées durant la même tentative. Un cache de 5 à 15 minutes indexé par l'e‑mail normalisé peut éviter des appels doubles quand les utilisateurs renvoient ou rafraîchissent. Ne traitez pas le cache comme une vérité permanente.

Enfin, ajoutez des métriques légères pour détecter rapidement les problèmes. Suivez le nombre de valid/invalid/risky/unknown, les timeouts et réessais, blocks vs warnings, et les rebonds ultérieurs (pour comparer les résultats de validation à la délivrabilité réelle).

Garder le chemin d'inscription testable

Improve deliverability signals

Verify domains and MX records to avoid sending to addresses that cannot receive mail.

Si la validation d'e‑mail est branchée directement dans votre contrôleur et effectue de vrais appels réseau, les tests deviennent lents et instables. Traitez la validation comme une dépendance, pas comme un effet secondaire.

Encapsulez le validateur derrière une petite interface dont dépend votre code d'inscription. En production, cette interface appelle votre fournisseur de validation. Dans les tests, remplacez‑la par un faux qui renvoie des réponses prédéfinies. Cela conserve la rapidité des tests unitaires et rend les erreurs reproductibles.

Testez la logique de politique séparément du réseau. Placez la prise de décision dans une fonction qui reçoit un résultat simple (valid, risky, unknown, error) et renvoie ce que l'app doit faire (allow, block, allow-with-warning, require-confirmation). Exercez‑la avec un tableau de cas.

Pour les tests d'intégration, gardez‑les minimaux et déterministes. Un chemin heureux et un chemin bloqué suffisent généralement. Moquez le validateur à la frontière HTTP (ou via un stub local) pour que les tests ne dépendent jamais du réseau réel.

Si vous avez des réessais, évitez le temps réel et le backoff aléatoire dans les tests unitaires. Injectez une horloge et une politique de backoff pour pouvoir tester "après 2 réessais on arrête" sans attendre.

Pièges courants et comment les éviter

La plupart des erreurs dans la validation à l'inscription ne concernent pas la syntaxe. Elles concernent ce que vous faites quand le signal est incomplet, et comment vous gardez le flux rapide.

Un piège courant est de traiter la validation comme un interrupteur oui/non. Si vous bloquez toute adresse qui n'est pas 100 % certaine, vous rejetterez de vrais utilisateurs (faux positifs). Séparez le "définitivement mauvais" (syntax broken, domaine inexistant, jetable connu) de l'"incertain" (problèmes réseau temporaires, signaux ambigus). Pour les cas incertains, laissez l'utilisateur continuer mais exigez une confirmation avant l'accès complet.

Un autre piège est de faire confiance uniquement aux contrôles du navigateur. Ils aident l'utilisateur, mais sont faciles à contourner. Répétez les contrôles essentiels côté serveur.

Le DNS peut être instable. Si une requête échoue par timeout, la considérer comme une erreur permanente frustrera les utilisateurs. Classez les problèmes réseau et DNS comme réessayables. Sauvegardez l'inscription, marquez l'e‑mail comme en attente de vérification et re‑vérifiez en arrière‑plan.

Quelques règles pratiques évitent la plupart des problèmes :

- Utilisez un résultat à 3 états : allow, block, ou allow‑with‑confirmation.

- Validez côté serveur même si le client valide.

- Traitez les échecs DNS/réseau comme réessayables, pas comme invalides.

- Donnez des conseils utiles (typo vs injoignable) et gardez les raisons détaillées en interne.

- Mettez une limite de temps sur les appels de validation pour que l'inscription ne bloque pas.

Exemple : un flux d'inscription réaliste avec décisions claires

Add risk signals, not guesses

Match against thousands of known disposable providers and real-time blocklists.

Un produit SaaS B2B propose un essai gratuit de 14 jours. L'inscription est centrée sur l'e‑mail : l'utilisateur saisit un e‑mail, reçoit un code de confirmation, puis choisit un mot de passe après confirmation. L'objectif est d'arrêter les déchets évidents sans bloquer les personnes qui se sont trompées en saisissant.

Une politique simple convient à la plupart des équipes : accepter les adresses clairement valides, bloquer les adresses jetables et avertir sur les résultats risqués ou incertains tout en laissant l'utilisateur corriger le problème.

Trois saisies, trois résultats

1) Faute de frappe : [email protected]

Afficher un message inline amical comme : "Vouliez‑vous dire [email protected] ?" et laisser l'utilisateur modifier. Ne créez pas encore de compte.

En backend, exécutez syntaxe et vérification de domaine, puis utilisez votre service de validation d'e‑mail pour confirmer domaine et MX. Si cela ressemble à une faute de frappe, renvoyez une erreur structurée et (optionnellement) la suggestion.

2) Jetable : [email protected]

Afficher un blocage clair : "Veuillez utiliser une adresse professionnelle. Les fournisseurs d'e‑mail jetables ne sont pas autorisés." Restez bref et n'accusez pas l'utilisateur de fraude.

Backend : correspondance jetable, bloquer l'inscription, ne pas envoyer d'e‑mail de confirmation, ne pas créer d'espace de travail.

3) Adresse professionnelle valide : [email protected]

Afficher : "Vérifiez votre boîte pour le code." Backend : valider la syntaxe, vérifier MX, accepter, créer un utilisateur en attente (non vérifié), envoyer le code de confirmation, n'activer l'essai qu'après confirmation.

Cela fonctionne car chaque décision repose sur un résultat clair, pas sur un ensemble de règles ad hoc.

Que logger (utile pour le support, minimal)

Gardez les logs utiles sans recopier les adresses complètes partout. Un ensemble raisonnable :

- Un hash unidirectionnel de l'e‑mail (et le domaine séparé)

- Code de résultat de validation (valid, disposable, risky, invalid) et raison

- ID de requête fournisseur et ID interne de tentative d'inscription

- Horodatage et issue de limitation de débit

- Action prise (bloqué, averti, accepté, confirmation envoyée)

Checklist rapide et étapes suivantes

Assurez‑vous que les contrôles importants se font côté serveur. Les vérifications UI attrapent les fautes tôt, mais sont faciles à contourner. Le serveur doit décider si un e‑mail peut créer un compte.

Décidez ce qui se passe quand la validation est lente. Fixez un timeout clair (par exemple, quelques centaines de millisecondes à quelques secondes) et choisissez une politique cohérente : autoriser et marquer le compte, avertir et demander de réessayer, ou réessayer une fois en arrière‑plan.

Checklist de mise en production compacte :

- La validation côté serveur est requise (même si l'UI valide aussi).

- Les timeouts sont définis et leur comportement est explicite.

- Les résultats de validation mappent sur des codes internes standard et des messages utilisateurs clairs.

- Les tests couvrent : valid, invalid, risky, unknown/timeout.

- Votre approche de validation couvre syntaxe, domaine, MX et détection d'adresses jetables.

Pour les erreurs, séparez ce que vous logguez de ce que vous affichez. Les utilisateurs doivent recevoir des indications simples ("Vérifiez les fautes de frappe" ou "Essayez un autre e‑mail"). Les logs peuvent garder des codes détaillés pour le support et l'analyse.

Si vous voulez une API en un seul appel qui retourne des signaux multi‑étapes (syntax, domain, MX, et détection jetable/listes noires en correspondance), des outils comme Verimail peuvent garder votre code d'inscription concentré sur la politique plutôt que sur la plomberie. Si vous évaluez des options, Verimail est disponible à verimail.co.

Ajoutez une petite métrique au tableau de bord : combien d'inscriptions ont été bloquées, averties ou autorisées avec un drapeau. Cette boucle de rétroaction vous dira rapidement si votre politique est trop stricte ou trop laxiste.

FAQ

Pourquoi valider les e-mails dès l'inscription plutôt qu'après ?

La validation d'e‑mail lors de l'inscription empêche les mauvaises adresses d'entrer dans votre base dès le départ. Cela évite les e‑mails non distribués, les réinitialisations de mot de passe ratées, le surcroît de tickets support et la dégradation progressive de la délivrabilité.

Que dois-je valider dans le navigateur vs sur le serveur ?

Utilisez des contrôles côté client pour les erreurs rapides et réparables par l'utilisateur (manque de @, espaces en début/fin, formats manifestement invalides). Mettez toutes les règles contraignantes côté serveur : les contrôles côté navigateur sont faciles à contourner et vous ne devez pas exposer de clés d'API ou de décisions de politique au client.

Quelle est la différence entre la validation de syntaxe et les contrôles MX/domaine ?

La validation de syntaxe indique si la chaîne ressemble à une adresse e‑mail. Les contrôles de domaine et MX montrent si le domaine existe et est configuré pour recevoir des e‑mails — un signal plus fort pour la joignabilité, mais pas la preuve que la boîte existe.

Comment normaliser une adresse e‑mail avant validation ?

Commencez par supprimer les espaces en début et fin, et mettez la partie domaine en minuscules. Conservez la partie locale telle qu'elle a été saisie par l'utilisateur, car la modifier peut en changer le sens sur certains systèmes.

Quelles règles "autoriser / bloquer / avertir" sont recommandées pour l'inscription ?

Utilisez un petit ensemble d'issues clairement expliquées et implémentées de façon cohérente, par exemple allow, block et warn. Les avertissements sont pratiques pour les cas incertains où vous voulez laisser l'utilisateur avancer tout en exigeant une confirmation ou en limitant l'accès tant que l'e‑mail n'est pas vérifié.

Dois‑je bloquer les adresses jetables/temporaire ?

La détection d'adresses jetables est une décision de politique, pas une défaillance technique. Si votre produit subit beaucoup d'abus ou de promotions, bloquer les adresses jetables à l'inscription est souvent la solution la plus simple. Si vous craignez de rejeter des utilisateurs légitimes, autorisez l'inscription mais restreignez les actions sensibles jusqu'à confirmation d'une adresse non jetable.

Que faire lorsque DNS ou l'API de validation timeout ?

Définissez un court timeout et prévoyez un comportement de secours. En cas de timeout, n'affirmez pas que l'e‑mail est invalide : proposez une réessai ou autorisez l'inscription en état « en attente de vérification » et re‑vérifiez en arrière‑plan selon votre tolérance au risque.

Comment gérer les erreurs de validation sans frustrer les vrais utilisateurs ?

Affichez des messages simples et aidants pour les problèmes de syntaxe, et gardez les messages de risque génériques. Les utilisateurs n'ont pas besoin des noms de listes de blocage ou des détails des fournisseurs ; conservez ces informations comme codes internes pour le support et l'analyse.

Que dois‑je logger depuis la validation d'e‑mail sans poser de problèmes de vie privée ?

Consignez le strict minimum utile pour le dépannage et les métriques. Par défaut pratique : un hash unidirectionnel de l'e‑mail, le domaine, un statut de résultat, un ou deux codes de raison, un horodatage et un ID de requête ou d'essai d'inscription — au lieu de répandre la saisie brute partout.

Comment garder le code de validation testable et facile à faire évoluer ?

Placez la validation derrière une petite interface et renvoyez un type de résultat stable comme valid, invalid, risky ou unknown. Testez la logique de politique avec des réponses prédéfinies, et moquez le réseau dans les tests d'intégration pour que vos tests d'inscription restent rapides et déterministes.