25 mars 2025·8 min

Détection des emails jetables au-delà des listes et règles

Détection d'emails jetables au-delà des listes de fournisseurs : utilisez des motifs de domaine, l'âge des domaines et la surveillance pour rester à jour.

Pourquoi les listes de fournisseurs ne suffisent pas

Une liste statique de fournisseurs jetables est un bon point de départ, mais elle devient obsolète dès que l'autre côté change. Les services d'emails jetables peuvent créer de nouveaux domaines rapidement, changer de domaine quand l'un est bloqué, ou exploiter de nombreux domaines ressemblants en parallèle. Au moment où un domaine apparaît sur une liste, il est peut‑être déjà retiré et remplacé.

Cet écart compte parce que les inscriptions se font en temps réel. Si votre seule défense est une liste de fournisseurs, vous manquerez les nouveaux domaines jetables et accepterez des comptes qui n'étaient pas destinés à durer.

Le coût n'est rarement « juste quelques mauvais emails ». Il se manifeste par des comptes factices qui gonflent vos chiffres utilisateurs, l'abus des essais et des coupons, des taux de rebond plus élevés ensuite (ce qui nuit à la délivrabilité), et des leads de faible qualité qui gaspillent le temps du support et des ventes.

L'objectif n'est pas de bloquer à tout prix chaque adresse risquée. Il s'agit de réduire le risque tout en laissant passer les utilisateurs légitimes. De vraies personnes utilisent des fournisseurs peu connus. De nouveaux domaines peuvent être normaux : une startup, un domaine personnel, un rebranding. C'est pourquoi une bonne détection des emails jetables porte sur la probabilité, pas sur la certitude.

Pensez-y comme à du filtrage de spam. Vous combinez des signaux et décidez de la suite. Un domaine tout neuf plus une boîte au nom aléatoire comme “freegift2026@…” est un avertissement bien plus fort qu'un domaine neuf seul.

Des outils comme Verimail aident en allant au-delà d'une simple liste de fournisseurs. Plutôt que de parier sur une règle unique, vous pouvez exécuter plusieurs contrôles en un appel API et décider quoi faire à l'inscription : autoriser, alerter, exiger une vérification, ou bloquer.

Ce qui compte comme email jetable en pratique

Un email jetable est une adresse créée principalement pour recevoir des messages durant une courte période puis être abandonnée. L'intention est souvent de contourner des règles d'inscription, d'obtenir un coupon, de démarrer un essai, ou d'éviter d'être recontacté plus tard. En pratique, « jetable » se rapporte autant au comportement qu'à l'apparence de l'adresse.

Trois cas courants valent la peine d'être distingués :

- Services de boîtes temporaires : on obtient une boîte instantanément, souvent sans mot de passe, et qui peut expirer rapidement.

- Domaines rotatifs : le fournisseur change constamment de domaines, mais l'expérience utilisateur reste la même.

- Alias sur des fournisseurs normaux : le plus-addressing (name+tag@...) et les alias sont souvent légitimes et durent dans le temps.

Il aide aussi de réfléchir à l'endroit où « temporaire » intervient. Les services basés sur le domaine sont plus faciles à repérer parce que beaucoup d'utilisateurs partagent les mêmes domaines. Les services basés sur la boîte peuvent utiliser des domaines qui paraissent normaux, mais la partie temporaire se situe au niveau de la boîte (par exemple des identifiants d'inbox uniques). C'est une grande raison pour laquelle la détection ne peut pas reposer sur une unique liste de domaines.

Les faux positifs sont le principal risque. Un tout petit domaine d'une nouvelle entreprise peut paraître suspect : peu d'historique, faible volume d'emails, peu de présence en ligne. Des utilisateurs légitimes s'inscrivent avec des domaines personnalisés qu'ils viennent d'acheter pour un projet annexe. Les bloquer peut vous coûter de vrais clients.

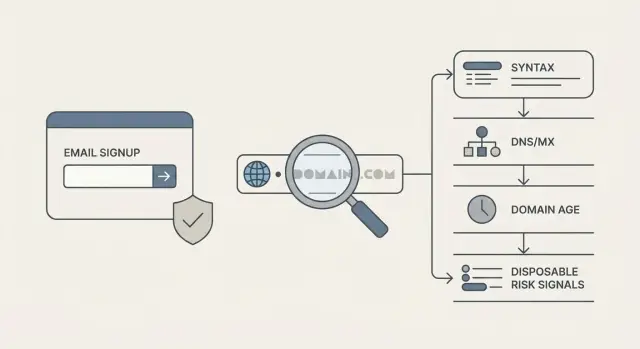

Une approche en couches équilibre les deux objectifs : arrêter les jetables évidents, et laisser passer les vrais utilisateurs. Plutôt que d'avoir une règle dure, combinez des signaux (vérifications DNS, motifs, réputation, scoring de risque) et n'imposez une friction que lorsque le risque global est élevé. Des services comme Verimail peuvent couvrir les vérifications rapides (syntax, domaine, MX, et correspondance avec des fournisseurs jetables connus) pendant que vous définissez les seuils adaptés à votre produit.

Heuristiques de motifs de domaine qui attrapent les nouveaux jetables

Les listes de fournisseurs sont utiles, mais de nouveaux domaines jetables apparaissent chaque jour. Les heuristiques de motifs de domaine vous aident à repérer des « formes » suspectes même quand le domaine exact n'est sur aucune liste.

Beaucoup de domaines jetables partagent des signes révélateurs. Ils sont conçus pour être bon marché à enregistrer, faciles à générer en masse, et difficiles à revoir manuellement. Cela donne souvent des domaines qui paraissent aléatoires, surchargés, ou étrangement construits.

Les formes de domaine qui méritent une suspicion supplémentaire (pas un blocage automatique) incluent :

- Chaînes qui semblent aléatoires (par exemple “xkq7p” ou “m9z2” dans le nom)

- Trop de chiffres ou de tirets assemblés (comme “mail-4821-fast”)

- Choix de TLD inhabituels ou rarement utilisés pour votre audience, surtout si vos inscriptions sont majoritairement locales

- Mots génériques collés ensemble (“free”, “temp”, “inbox”, “mail”, “now”) dans des combinaisons bizarres

- Une famille de domaines similaires qui apparaissent avec de petites variations (churn de domaine)

Une autre astuce fréquente est le domaine leurre. Ceux-ci imitent des fournisseurs de confiance ou votre propre marque pour passer des contrôles rapides. Surveillez les fautes de frappe (“gmial”), les mots ajoutés (“gmail-support”), ou les caractères échangés (“outIook” avec un i majuscule ressemblant à un l). Un domaine suspect isolé n'est pas une preuve, mais des motifs répétés sont un signal fort.

La façon pratique d'utiliser les heuristiques est le scoring. Plutôt que de bloquer sur une règle, ajoutez quelques points pour chaque signe de risque, puis choisissez une action en fonction du total. Score bas : autoriser. Score moyen : autoriser mais ajouter de la friction (vérification email, limitation de rythme, CAPTCHA). Score élevé : bloquer ou exiger une étape plus forte (vérification téléphone, revue manuelle).

Exemple : “[email protected]” paraît normal. “[email protected]” peut passer la syntaxe et même accepter le mail, mais la forme suggère une faible intention, donc vous pouvez le traiter comme à plus haut risque sans pénaliser les vrais utilisateurs.

Les domaines nouvellement enregistrés comme signal d'alerte précoce

Beaucoup de fournisseurs jetables font tourner les domaines volontairement. Quand un domaine est bloqué, ils enregistrent un nouveau domaine, recopient la même interface de boîte, et continuent. Ce churn explique précisément pourquoi les listes de domaines connues prennent du retard.

L'âge du domaine est un signal supplémentaire utile. Les domaines tout neufs ne sont pas toujours mauvais, mais ils ont plus de chances d'être liés à des boîtes éphémères, à de la fraude, ou au spam. Traiter « enregistré hier » différemment de « actif depuis des années » permet d'attraper beaucoup de jetables avant qu'ils n'apparaissent sur une liste.

Ce que les vérifications d'âge de domaine peuvent (et ne peuvent pas) dire

Les métadonnées d'enregistrement aident si vous les traitez comme un indice de risque, pas comme un verdict. Si vous pouvez accéder à la date de création, au registrar et aux motifs de serveurs de noms, vous pouvez scorer le risque en fonction de « à quel point c'est récent » et de « à quel point la configuration a l'air jetable ».

Gardez des attentes réalistes : les données WHOIS peuvent manquer, être protégées par la confidentialité, ou varier selon les TLD.

Une approche simple est de classer les domaines par tranche d'âge :

- 0–7 jours : haut risque, ajouter de la friction (OTP, CAPTCHA, revue manuelle)

- 8–30 jours : risque moyen, exiger la confirmation par email avant d'accorder de la valeur

- 30+ jours : risque plus faible, s'appuyer davantage sur d'autres signaux (MX, listes noires, comportement)

Éviter de bloquer de vrais utilisateurs sur des domaines neufs

Beaucoup d'adresses légitimes proviennent de domaines récents : une startup qui vient de se lancer, un domaine personnel, une petite entreprise qui change de fournisseur. Plutôt que de bloquer directement, combinez l'âge du domaine avec d'autres vérifications comme la qualité de la syntaxe, la vérification du domaine et du MX, et la correspondance avec des fournisseurs jetables.

Par exemple, si quelqu'un s'inscrit avec un domaine âgé de 2 jours et que vos vérifications montrent aussi « existence de la boîte incertaine » plus un motif qui ressemble à un nom d'utilisateur généré automatiquement, restreignez les actions à fort abus (essais gratuits, invitations en masse) jusqu'à ce que l'email soit vérifié. Verimail peut gérer les vérifications rapides au niveau API (syntax, domaine, MX, correspondance jetable), tandis que vous appliquez votre politique basée sur l'âge du domaine et le comportement du compte.

Vérifications DNS et MX : utiles, mais pas suffisantes

Écarter les bots à l'inscription

Filtrez les emails jetables et les pièges à spam avant qu'ils n'atteignent votre plateforme.

Les contrôles DNS et MX répondent à une question simple : ce domaine peut‑il recevoir des emails maintenant ? Si un domaine n'existe pas en DNS, ou s'il n'a pas de configuration mail, vous ne pouvez pas lui délivrer de message. Ces vérifications sont un excellent filtre initial pour les fautes de frappe évidentes et les domaines faux.

Ce qu'on peut apprendre du DNS :

- NXDOMAIN (domaine inexistant) : indice fort que l'adresse est invalide.

- Absence d'enregistrements MX : souvent invalide, sauf si le domaine accepte le mail sur son A/AAAA.

- Absence d'A/AAAA (et pas de MX) : généralement non délivrable.

- DNS mal configuré (enregistrements cassés, timeouts) : risque élevé et souvent pas intéressant à accepter à l'inscription.

- Échecs DNS temporaires : pas une preuve de fraude, mais une raison de demander confirmation.

Le hic est que beaucoup de domaines jetables sont parfaitement délivrables. Un fournisseur jetable veut que la boîte fonctionne, il aura donc typiquement des enregistrements MX valides et un serveur mail opérationnel. C'est pourquoi DNS et MX seuls ne suffisent pas pour détecter les emails jetables.

Un exemple réaliste : quelqu'un s'inscrit avec [email protected]. Le DNS résout rapidement, le MX est présent, et tout semble délivrable. Si vous vous arrêtez là, vous accepterez l'inscription même si le domaine correspond à un motif jetable ou apparaît dans de nombreuses inscriptions en peu de temps.

Traitez DNS et MX comme des signaux de délivrabilité, puis ajoutez des signaux de risque distincts pour le comportement jetable : correspondance avec des blocklists de fournisseurs connus, heuristiques de motif de domaine, et autres indicateurs que l'adresse est destinée à être de courte durée.

Verimail combine des vérifications syntaxiques conformes aux RFC, la vérification de domaine et de MX, et la correspondance en temps réel contre de larges listes de fournisseurs jetables. Cela aide à réduire les rebonds et les inscriptions de faible qualité sans confondre un domaine délivrable avec un domaine digne de confiance.

Surveiller les fournisseurs jetables qui évoluent vite

Les services d'emails jetables peuvent évoluer plus vite que vos règles. Un fournisseur peut faire tourner ses domaines chaque semaine, passer à de nouveaux sous‑domaines, ou se rebrander complètement après un blocage. Si vous ne dépendez que de listes statiques, vous serez toujours en retard.

Le signal précoce le plus fiable est votre propre trafic. Surveillez les domaines qui apparaissent quand l'abus augmente : farming d'essais, récolte de coupons, boucles de parrainage, inscriptions par bots. Vous n'avez pas besoin d'une attribution parfaite. Vous avez besoin d'une courte liste de domaines qui sont apparus soudainement et qui corrèlent avec un mauvais comportement.

Un dispositif de surveillance simple suffit souvent :

- Suivre le volume d'inscriptions par domaine d'email (quotidien et horaire)

- Signaler les pics soudains provenant d'un seul domaine ou d'un cluster serré de domaines ressemblants

- Comparer les signaux de qualité (succès de vérification, taux de rebond, rétrofacturations, tickets support)

- Conserver un petit échantillon d'adresses pour revue manuelle (sans stocker plus de données personnelles que nécessaire)

- Garder une petite allowlist pour les partenaires et domaines d'entreprise qui ne doivent pas être bloqués

Quand vous trouvez une famille de domaines suspecte, observez comment elle change. Beaucoup de fournisseurs rapides réutilisent des motifs : chaînes aléatoires, sous-domaines éphémères, noms presque identiques ne différant que par un caractère. Si vous ne bloquez qu'un domaine, ils reviendront demain avec une variante proche.

Une boucle de revue légère

Une revue hebdomadaire (ou deux fois par semaine) suffit généralement. Analysez les pics, ajustez les règles, puis mesurez les résultats. Restez pratique : avez-vous réduit les inscriptions malveillantes, et avez-vous bloqué des utilisateurs réels ? Si les faux positifs augmentent, restreignez la règle pour qu'elle ne se déclenche que lorsque d'autres signaux confirment (par exemple, domaine tout neuf plus pic d'inscriptions).

La correspondance avec des blocklists reste utile, surtout quand elle couvre des milliers de fournisseurs jetables connus, mais traitez-la comme une couche parmi d'autres. Une API de validation d'email comme Verimail peut combiner la correspondance blocklist avec des vérifications DNS et MX, tandis que votre surveillance attrape les nouveaux domaines avant qu'ils n'apparaissent sur une liste.

Étape par étape : un flux en couches pour l'inscription

Un bon contrôle d'inscription n'essaie pas de « prouver » que l'email est parfait. Il réduit le risque par petites étapes, pour arrêter rapidement le spam évident et réserver les contrôles les plus lourds aux cas qui le nécessitent.

Un flux pratique en 5 étapes

Commencez par des vérifications peu coûteuses, puis progressez vers une décision :

- Normaliser l'entrée : supprimer les espaces, retirer les caractères invisibles et mettre la partie domaine en minuscules. Conservez la partie locale telle quelle sauf règle claire.

- Effectuer une vérification stricte de la syntaxe et attraper les fautes de base. Rejetez les choses comme l'absence de @, les doubles points, ou des erreurs de domaine communes qui ne livreront jamais.

- Vérifier que le domaine existe et peut recevoir des mails. Une recherche DNS et un contrôle MX filtrent beaucoup de domaines morts, mais souvenez‑vous que les services jetables ont souvent des MX valides.

- Scorer le risque d'être jetable plutôt que de s'en remettre à une liste oui/non. Combinez les domaines connus avec les heuristiques de motif (chaînes aléatoires, TLD suspects, domaines leurres) et des signaux comme les domaines nouvellement enregistrés.

- Choisir une issue adaptée au risque. La plupart des équipes ont besoin de plus que « autoriser » et « bloquer ».

Après l'étape 4, traitez le résultat comme un feu tricolore. Un domaine tout neuf avec un nom aléatoire et un historique de comportements jetables ne doit pas recevoir le même traitement qu'un fournisseur de boîtes normal.

Décider sans pénaliser les vrais utilisateurs

Gardez les actions simples pour que le support et les équipes produit puissent les expliquer :

- Autoriser : faible risque, poursuivre l'inscription.

- Bloquer : risque élevé, afficher un message clair et inviter l'utilisateur à fournir une autre adresse.

- Autoriser avec friction : risque moyen, exiger la confirmation par email (ou un autre contrôle léger) avant d'accorder les essais ou crédits.

Si vous utilisez une API de validation d'email comme Verimail, vous pouvez exécuter ces vérifications en un appel et garder votre propre politique pour définir ce qui constitue un blocage ou une vérification, selon votre tolérance à la fraude et vos objectifs UX.

Scénario d'exemple : arrêter l'abus de trials sans bloquer les vrais utilisateurs

Protéger invitations et formulaires

Appliquez la même validation aux inscriptions, invitations et formulaires de leads.

Un produit SaaS offre un essai de 14 jours. Un matin, l'équipe observe un pic : 2 000 nouveaux comptes en une heure, mais presque aucun n'atteint l'étape « créer premier projet ». Le support reçoit aussi des rapports d'emails de bienvenue qui rebondissent.

À l'examen, le motif est clair. Beaucoup d'inscriptions utilisent des domaines à l'apparence aléatoire qui changent toutes les quelques minutes (par exemple, courtes chaînes avec des tirets et des chiffres). Les noms d'utilisateur semblent aussi générés automatiquement. Les logs montrent des plages IP répétées et les mêmes empreintes d'appareil créant des dizaines de comptes.

La détection en couches aide ici car aucun contrôle seul n'attrape tout.

Commencez par des vérifications strictes de syntaxe pour éliminer le spam évident (absence de @, caractères invalides). Ajoutez les vérifications DNS et MX pour filtrer les domaines incapables de recevoir du courrier. Ensuite, scorez le risque jetable en combinant domaines connus et heuristiques de motifs de domaine qui signalent des noms « faits pour s'inscrire ». Enfin, ajoutez l'âge du domaine comme alerte précoce. Si un domaine a été enregistré hier et apparaît déjà dans des centaines d'inscriptions, c'est rarement bon signe.

Un modèle de décision pratique ressemble à ceci :

- Risque élevé : bloquer l'inscription (signaux jetables forts, domaine tout neuf, patterns d'automatisation répétée).

- Risque moyen : permettre la création du compte, mais exiger un challenge (vérification par email avant accès au trial, limites de rythme, ou CAPTCHA).

- Faible risque : autoriser normalement.

- Suspicieux mais inconnu : autoriser, mais surveiller (suivre le taux d'activation et les retours de rebond pour ce domaine).

Une API de validation comme Verimail peut fournir rapidement la syntaxe, le domaine, le MX et les vérifications jetables pour ce flux, tandis que votre application utilise les signaux IP et appareil pour éviter de bloquer des utilisateurs légitimes.

Erreurs courantes et pièges

Les équipes coincent quand elles traitent la détection comme une règle binaire. Les inscriptions réelles sont bruyantes, et les fournisseurs jetables s'adaptent. Si vous misez tout sur un seul signal, vous manquerez l'abus ou vous bloquerez des bons utilisateurs.

Le piège le plus fréquent est de ne compter que sur un contrôle, comme une liste de domaines jetables ou un lookup MX. Les listes deviennent rapidement obsolètes, et les résultats MX peuvent sembler parfaitement valides pour des services jetables. Combinez les signaux et scorez le risque au lieu de rendre chaque décision binaire.

Une autre erreur est de bloquer systématiquement tous les domaines nouvellement enregistrés. Ça paraît sûr jusqu'au moment où vous refusez une vraie startup lancée la semaine dernière qui s'inscrit avec son nouveau domaine. Traitez les domaines neufs comme plus risqués, puis demandez plus de preuves uniquement quand d'autres signaux semblent suspects.

Ne confondez pas non plus des fonctionnalités normales d'email avec du jetable. Le plus‑addressing (comme [email protected]) et les alias sont courants sur Gmail et en entreprise. Ils indiquent souvent un utilisateur prudent, pas un faux.

Les façons dont les équipes nuisent aux résultats incluent : bloquer durement les cas incertains au lieu d'utiliser une étape douce (vérifier, exiger un CAPTCHA, retarder les actions risquées), définir des règles sans tester combien d'utilisateurs réels sont affectés, ignorer les fournisseurs régionaux ou de niche, considérer chaque boîte gratuite comme de faible qualité, et ne jamais revoir les faux positifs pour améliorer les règles.

Si vous ne mesurez pas les résultats, vous devinez. Suivez le taux de rebond, le taux de plainte, la conversion trial->payant, et la fréquence des blocages. Une petite baisse de l'abus ne vaut pas une grosse chute des inscriptions.

Liste de contrôle rapide pour améliorer la détection des jetables

Détecter les nouveaux domaines jetables

Allez au-delà des listes statiques avec une détection en temps réel des fournisseurs d'adresses jetables.

La bonne détection des emails jetables consiste moins en une règle magique qu'en l'empilement de petits signaux qui fonctionnent bien ensemble. Si vous ne bloquez que les domaines connus, vous manquerez les nouveaux qui apparaissent tous les jours.

Testez vos défenses d'inscription avec une checklist courte :

- Combinez les signaux de délivrabilité (syntax, domaine, MX) avec les signaux de risque jetable (intelligence fournisseur, motifs, réputation). L'un sans l'autre laisse des trous.

- Préférez un score de risque à une règle binaire. Risque bas : accepter. Risque moyen : accepter mais limiter les trials. Risque élevé : exiger vérification par email ou une autre étape.

- Surveillez les pics de nouveaux domaines. Une poussée d'inscriptions depuis des domaines « à l'apparence aléatoire » en peu de temps est souvent plus révélatrice que n'importe quelle adresse isolée.

- Revuez les faux positifs selon un calendrier. Utilisez un petit échantillon d'inscriptions bloquées, de tickets support, et de vérifications réussies pour ajuster les règles sans pénaliser les utilisateurs légitimes.

- Standardisez les vérifications entre produits et équipes. Un validateur basé API aide votre web app, votre app mobile et vos outils internes à rester cohérents.

Si quelqu'un s'inscrit avec un domaine tout neuf qui correspond à un motif courant de jetable (beaucoup de chiffres, TLD étrange, durée de vie courte), n'optez pas pour un blocage dur. Augmentez le score de risque et demandez la vérification par email avant d'accorder un trial gratuit.

Si vous souhaitez un endroit unique pour appliquer ces couches, un service comme Verimail peut combiner des vérifications conformes aux RFC, la vérification de domaine et de MX, et la correspondance des fournisseurs jetables en un seul appel rapide, puis laisser votre application décider selon le résultat.

Prochaines étapes : opérationnaliser avec règles claires et outils

La détection des emails jetables ne fonctionne que si elle est appliquée de la même façon partout où un utilisateur peut saisir une adresse. Cartographiez vos points d'entrée : inscription, invitations, formulaires de newsletter, trials gratuits, checkout. Beaucoup d'équipes bloquent à l'inscription mais oublient les invitations ou « ajouter un autre utilisateur », qui deviennent vite des contournements.

Écrivez trois issues simples et gardez-les claires : autoriser, bloquer, challenger. “Challenger” peut signifier confirmation par email avant activation, un CAPTCHA, ou retarder l'accès au trial jusqu'à ce que l'adresse soit vérifiée. Documentez ces règles en langage simple pour que le support puisse expliquer ce qui s'est passé et comment un vrai utilisateur peut se rétablir.

Déployez les changements sans surprise. Commencez en mode surveillance (journalisez les décisions, ne bloquez pas) pour repérer les faux positifs par pays, domaines d'entreprise, ou flux spécifiques. Ensuite n'appliquez l'imposition qu'aux cas les plus fiables : domaines jetables évidents, correspondances fortes de motifs, tentatives répétées depuis le même appareil.

Une manière légère de transformer la politique en processus opérationnel :

- Décidez des points d'application (inscription, invitations, checkout) et gardez-les cohérents.

- Définissez des règles d'autoriser, bloquer, challenger avec 2–3 exemples chacune.

- Ajoutez du logging : domaine email, règle déclenchée, nom du flux, décision finale.

- Surveillez pendant une semaine, puis bloquez les cas à haute confiance.

- Revuez hebdomadairement et ajustez selon les tickets support et la conversion.

Si vous préférez déléguer les vérifications techniques, Verimail (verimail.co) peut gérer les vérifications conformes aux RFC, la vérification de domaine, la recherche d'enregistrements MX et la correspondance des fournisseurs jetables en un seul appel. Pour des tests à petite échelle, son offre gratuite de 100 validations par mois (aucune carte requise) suffit à essayer ceci dans un flux, comparer mode surveillance vs mode application, et ajuster vos règles de challenge avant un déploiement complet.

FAQ

Pourquoi une liste de fournisseurs d'emails jetables suffit-elle rarement ?

Les listes de fournisseurs aident, mais elles prennent du retard. Les services jetables peuvent enregistrer rapidement de nouveaux domaines et les faire tourner dès qu'un domaine est bloqué, donc une approche uniquement basée sur une liste manquera les domaines récents qui apparaissent entre les mises à jour.

Qu'est-ce qu'un « email jetable » en pratique ?

Un email jetable est généralement créé pour passer une inscription puis être abandonné. En pratique, cela inclut les services de boîtes temporaires, les fournisseurs qui font tourner les domaines, et d'autres configurations conçues pour éviter le contact à long terme, tandis que des alias normaux comme le plus-addressing sont souvent légitimes.

Quels motifs de domaine sont suspects et que faire quand on les voit ?

Considérez cela comme un signal de risque, pas comme un blocage automatique. Des motifs comme des chaînes aléatoires, beaucoup de chiffres ou de tirets, des combinaisons de mots étranges comme “temp” ou “inbox”, ou des fautes ressemblant à une marque peuvent ajouter des points à un score de risque et déclencher une étape de vérification plutôt qu'un refus immédiat.

Dois-je bloquer les domaines récemment enregistrés ?

Servez-vous de l'âge du domaine comme d'un signal précoce, pas comme d'un verdict. Les domaines nouvellement enregistrés ont plus de chances d'être liés à un abus éphémère, mais des utilisateurs réels peuvent aussi avoir des domaines tout neufs. Par défaut plus sûr : demander la vérification par email ou limiter les actions à fort abus jusqu'à ce que la confiance soit acquise.

Les vérifications DNS et MX détectent-elles les emails jetables ?

Ce sont d'excellents contrôles de délivrabilité, mais pas des indicateurs d'intention. Un service jetable peut très bien avoir des enregistrements MX valides, donc DNS/MX vous disent si le mail peut être reçu maintenant, mais vous avez toujours besoin d'autres signaux pour détecter un comportement jetable.

Comment l'âge du domaine devrait-il influencer mon flux d'inscription ?

Utilisez des paliers simples liés aux actions. Par exemple, les domaines très nouveaux peuvent déclencher un “challenge” comme la vérification par email, les domaines d'âge moyen peuvent être autorisés avec des limites, et les domaines plus anciens peuvent s'appuyer davantage sur d'autres signaux — ainsi vous réduisez le risque sans pénaliser les entreprises légitimes qui viennent de démarrer.

Comment suivre les fournisseurs jetables qui changent de domaine rapidement ?

Surveillez votre propre trafic par domaine et repérez les pics ou les grappes de domaines similaires qui corrèlent avec de l'abus. Une boucle de revue courte (hebdomadaire) qui met à jour les règles en fonction des pics observés attrape souvent les nouvelles familles de domaines jetables plus vite que l'attente d'une liste publique.

Quel est un flux étape par étape pratique pour détecter les emails jetables à l'inscription ?

Par défaut, suivez un flux en couches : normaliser l'entrée, faire une vérification stricte de la syntaxe, vérifier le domaine et le MX, scorer le risque d'email jetable avec plusieurs signaux, puis choisir une issue comme autoriser, challenger ou bloquer. Cela garde les contrôles peu coûteux rapidement et réserve la friction aux cas les plus risqués.

Comment empêcher l'abus de trials ou de coupons sans bloquer de vrais clients ?

Traitez le « risque moyen » comme un signal pour ajouter de la friction, pas pour rejeter. Demandez la vérification par email avant d'accorder un trial ou des crédits, ajoutez des limites de rythme ou un CAPTCHA pour les rafales suspectes, et ne bloquez durement que quand plusieurs signaux forts concordent, afin que les vrais utilisateurs puissent toujours passer.

Quelles sont les erreurs les plus fréquentes des équipes concernant la détection des emails jetables ?

Les erreurs courantes incluent s'appuyer sur un seul signal, bloquer tous les domaines nouvellement enregistrés, et prendre pour jetables des fonctionnalités légitimes comme le plus-addressing. Mesurez les résultats (taux de rebond, réussite des vérifications, conversion trial->payant) puis ajustez les règles pour réduire l'abus sans provoquer une baisse notable des inscriptions.