01 mai 2025·7 min

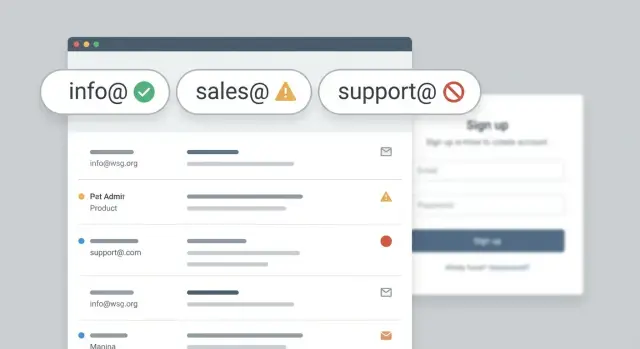

E-mails role-based : autoriser, avertir ou bloquer lors des inscriptions ?

Les e-mails role-based peuvent aider ou gêner les inscriptions. Utilisez des critères clairs pour l'accès au support, la propriété et la délivrabilité afin de décider : autoriser, avertir ou bloquer.

Ce que sont les e-mails role-based et pourquoi ils comptent

Les e-mails role-based sont des adresses qui décrivent une fonction ou une équipe, pas une personne. Des exemples courants incluent info@, sales@, support@, admin@, billing@ et contact@. Ils vont généralement vers une boîte partagée, un système de tickets ou un groupe de personnes.

Vous les verrez souvent lors de l'inscription parce que beaucoup d'entreprises préfèrent la propriété partagée. Une petite société peut avoir une seule boîte que tout le monde consulte. Une entreprise plus grande peut router les messages vers une aide en ligne et les assigner en interne. Pour la personne qui s'inscrit, utiliser une adresse partagée peut aussi sembler plus sûr que d'attacher le compte à un employé qui pourrait partir.

Le hic, c'est que les adresses role-based peuvent signifier des choses très différentes selon votre produit et vos clients. Parfois, elles sont exactement ce que vous voulez (par exemple, un portail de support utilisé par une équipe IT). D'autres fois, elles indiquent une faible intention ou un moyen rapide de créer un compte sans propriétaire clair.

C'est pourquoi il n'existe pas de règle unique qui convienne à tous les produits. Le bon choix dépend de la façon dont vous gérez la propriété du compte, les réinitialisations de mot de passe, les factures et les conversations de support.

La plupart des politiques d'inscription finissent par tomber dans l'un des trois cas :

- Autoriser : accepter l'adresse, la vérifier, et continuer.

- Avertir : laisser l'utilisateur continuer, mais expliquer les inconvénients et suggérer une adresse personnelle.

- Bloquer : refuser certaines adresses role-based et exiger une boîte individuelle.

Un exemple pratique : si votre application inclut la facturation et des contrôles d'admin, une boîte partagée peut créer de la confusion plus tard sur qui « possède » réellement l'abonnement. Mais si vos clients sont des équipes qui gèrent des ressources partagées, bloquer les boîtes génériques peut créer une friction inutile.

Les vrais avantages et risques (en clair)

Les e-mails role-based ne sont pas automatiquement « bons » ou « mauvais ». Ils diffèrent simplement des boîtes personnelles, et ces différences se manifestent plus tard dans la propriété, l'engagement et la sécurité.

L'avantage : continuité. Si quelqu'un est malade ou quitte l'entreprise, un collègue peut toujours voir les e-mails d'onboarding, les factures et les fils de support. Pour les équipes qui alternent les responsabilités, une adresse partagée est parfois le moyen le plus fiable d'obtenir une réponse.

L'inconvénient : contrôle flou. Vous ne savez souvent pas qui a réellement accès à cette boîte. Si votre produit traite « celui qui a la boîte » comme propriétaire du compte, un changement de poste ou une réinitialisation de mot de passe peut transférer silencieusement le contrôle à la mauvaise personne.

L'engagement peut être plus faible. Une boîte partagée est occupée par nature. Les messages importants (vérification, factures, alertes de sécurité) peuvent être ignorés, filtrés ou perdus dans le bruit.

L'abus est un facteur réel. Les fraudeurs préfèrent parfois les boîtes génériques parce qu'elles sont faciles à réutiliser pour de nombreuses inscriptions et ne se rattachent pas clairement à un employé réel. Cela ne signifie pas que chaque info@ est frauduleux, mais ça augmente la probabilité d'inscriptions de faible qualité quand vous traitez des volumes importants.

Conclusion : considérez la détection role-based comme un signal, pas comme un verdict. La meilleure décision dépend généralement de ce qui se passe après l'inscription et du coût d'un e-mail faux ou inaccessible pour vous.

Commencez par votre modèle de propriété du compte

Avant de décider quoi faire des e-mails role-based, répondez à une question : le compte est-il détenu par une personne spécifique ou par une équipe ?

Si vous devez envoyer des factures, des avis légaux, des réinitialisations de mot de passe et des alertes de sécurité, vous voulez généralement un propriétaire unique et identifiable. Une boîte personnelle rend cela évident. Elle réduit aussi le risque qu'un message critique soit ignoré parce que « quelqu'un d'autre s'en occupe ».

Si votre produit est couramment acheté et géré par des groupes, bloquer les boîtes génériques peut se retourner contre vous. Pensez aux équipes IT qui configurent des outils pour des employés, aux services achats qui gèrent les renouvellements, ou aux agences qui créent des comptes pour des clients. Dans ces cas, des adresses comme billing@ ou it@ peuvent être le moyen le plus rapide d'atteindre les personnes qui agissent réellement.

Un moyen rapide de tester votre modèle :

- Qui doit recevoir les messages de facturation et de contrat, et avez-vous besoin d'une piste d'audit claire ?

- Qui est responsable de la sécurité et des accès ?

- À quelle fréquence les comptes changent-ils de mains (départs d'employés, fin de contrats d'agence, réorganisations) ?

- Le support va-t-il traiter avec une seule personne ou plusieurs ?

Beaucoup d'équipes sont surprises par les « changements de main » d'une boîte. Une boîte partagée peut rester stable pendant des années, ou changer de propriétaire du jour au lendemain sans avertissement. Quand cela arrive, vous pouvez perdre le décideur réel, ou quelqu'un de nouveau peut accéder à des messages qu'il ne devrait pas voir. Si votre produit traite des données sensibles, ce risque compte.

Un compromis pratique est d'autoriser les boîtes d'équipe mais de conserver la responsabilité. Un schéma courant : exiger un e-mail personnel pour le propriétaire principal, puis autoriser la boîte d'équipe à être ajoutée ensuite comme adresse de facturation ou de notification.

Besoins de support et workflows qui changent la décision

Votre politique d'inscription doit correspondre à la façon dont vous supportez réellement les clients.

Si un humain doit compléter des étapes d'onboarding (contrats, vérifications d'identité, configuration SSO, migration de données), vous avez besoin d'une personne fiable à contacter. Les boîtes génériques peuvent fonctionner, mais elles masquent souvent qui est responsable. Cela conduit souvent à des approbations plus lentes et à un délai de mise en valeur plus long.

Les workflows basés sur les réponses par e-mail sont un autre point de bascule. Si les ventes, le succès client ou le support dépendent d'échanges par e-mail, une boîte partagée peut devenir désordonnée : plusieurs personnes répondent, personne ne répond, ou le contexte se perd quand des collègues changent. Si votre processus exige une responsabilité claire, un avertissement est souvent le bon compromis : autoriser l'inscription, mais demander un contact personnel de secours.

La sécurité du compte compte aussi. Les réinitialisations de mot de passe, les liens magiques et les codes 2FA envoyés à une boîte partagée augmentent les risques que l'accès s'étende au-delà des bonnes personnes. Cela peut être acceptable pour une petite équipe, mais risqué lorsque les permissions sont strictes (accès à la facturation, exports de données, actions d'administration).

Si vous autorisez les e-mails role-based, associez cette flexibilité à des contrôles produit (invites d'admin obligatoires, journaux d'audit clairs, flux de transfert de propriété facile) pour que l'accès ne devienne pas accidentel.

Considérations de délivrabilité sur lesquelles vous pouvez agir

Ajoutez la validation en quelques minutes

Intégrez Verimail en un seul appel API et commencez à vérifier les e-mails immédiatement.

Les e-mails role-based ne sont pas automatiquement « mauvais » pour la délivrabilité, mais ils peuvent changer ce qui se passe après l'inscription. Les problèmes apparaissent généralement plus tard : les e-mails de bienvenue rebondissent, les réinitialisations n'atteignent pas un propriétaire réel, et votre réputation d'expéditeur en souffre.

Si une boîte role-based est abandonnée ou mal surveillée, elle peut devenir un aimant à rebonds. Trop de rebonds définitifs signalent une qualité d'envoi faible. Les boîtes partagées peuvent aussi augmenter le risque de plaintes : quand plusieurs personnes voient le même message, une seule personne qui le marque comme spam peut vous nuire.

Certaines protections traitent certains préfixes comme un signal de confiance plus faible, surtout combinés à d'autres signaux faibles comme un domaine récent, une forte vélocité d'inscription ou un faible engagement. Cela ne veut pas dire que vous devez les bloquer, mais que vous devriez être plus strict sur la vérification et la surveillance.

Role-based vs jetable : ne les confondez pas

Les services d'e-mails jetables sont conçus pour être temporaires et sont souvent utilisés pour créer des comptes jetables. Une boîte role-based normale sur un domaine d'entreprise réel est différente. procurement@, billing@ et support@ peuvent être légitimes.

Si la délivrabilité est votre préoccupation principale, concentrez-vous sur « cette boîte est-elle joignable et stable ? » plutôt que sur le préfixe seul.

Les actions axées sur la délivrabilité qui fonctionnent souvent mieux que le blocage systématique :

- Vérifier l'e-mail avant d'activer les fonctionnalités clés.

- Supprimer rapidement les adresses qui provoquent des hard bounces (ne pas continuer à envoyer).

- Demander un second e-mail de contact pour les notifications critiques (factures, sécurité).

- Appliquer des règles plus strictes lorsque le domaine est tout nouveau ou n'a pas d'enregistrements MX.

- Limiter le rythme d'inscriptions quand vous voyez beaucoup de préfixes role similaires provenant d'une même source.

Comment choisir autoriser, avertir ou bloquer (un processus pratique)

Vous n'avez pas besoin d'une politique parfaite dès le premier jour. Vous avez besoin d'un défaut clair, de quelques exceptions, et d'un texte qui dit aux gens quoi faire ensuite.

Commencez par nommer votre mouvement produit. Les produits en self-serve optimisent souvent l'inscription rapide et des données propres, ils penchent donc souvent vers Autoriser ou Avertir. Les inscriptions pilotées par les ventes peuvent se permettre plus de friction et pencher vers Avertir ou Bloquer pour garder les leads joignables. Les outils internes autorisent souvent, car les boîtes partagées sont normales.

Définissez ensuite ce que signifie « possédé ». Décidez de ce qui doit être vrai avant que quelqu'un puisse gérer la facturation, changer les paramètres de sécurité ou inviter d'autres personnes. Si la propriété doit correspondre à une personne, une boîte partagée est un mauvais choix. Si la propriété peut être d'équipe (par exemple, un compte départemental), une boîte role-based peut convenir.

À partir de là :

- Choisissez Autoriser quand l'accès partagé est attendu et que vous vérifiez déjà les e-mails.

- Choisissez Avertir quand vous voulez de la flexibilité mais préférez une adresse personnelle pour la récupération et le contact futur.

- Choisissez Bloquer quand vous devez atteindre une personne spécifique (parcours soumis à conformité, essais à forte valeur) ou si vous voyez beaucoup d'inscriptions frauduleuses depuis des boîtes génériques.

Enfin, ajoutez un petit ensemble d'exceptions explicites pour éviter que votre équipe n'improvise. Les flux d'achats enterprise, les agences qui s'inscrivent pour des clients et les migrations client sont des exemples courants.

Rédigez le message UI avant le déploiement

Si vous avertissez, soyez bref et donnez une étape claire :

“Il semble que ce soit une boîte partagée. Pour la sécurité du compte et la récupération, nous recommandons d'utiliser un e-mail personnel professionnel. Vous pouvez continuer, mais il se peut qu'on vous demande d'ajouter un e-mail personnel plus tard.”

Si vous bloquez, évitez les impasses :

“Veuillez utiliser un e-mail professionnel personnel. Si vous devez vous inscrire avec une boîte partagée, contactez le support pour une exception.”

Modèles de politique qui tiennent la route dans les produits courants

Vérifier les enregistrements MX instantanément

Confirmez que les domaines peuvent recevoir du courrier pour réduire les rebonds et les échecs de vérification.

Une bonne politique correspond à la façon dont les comptes fonctionnent dans votre produit et au type d'abus que vous observez.

Pour de nombreux produits B2B, les boîtes partagées sont la norme. Les autoriser réduit la friction et peut mieux s'accorder opérationnellement que d'attacher l'accès à un seul employé.

Le SaaS en libre-service se situe souvent au milieu. Beaucoup d'équipes veulent un propriétaire basé sur une personne pour la facturation et la sécurité, mais ne veulent pas bloquer les équipes légitimes qui n'ont qu'une boîte partagée prête le premier jour. Avertir à l'inscription, puis collecter un e-mail personnel pendant l'onboarding, fonctionne généralement.

Les applications grand public et les tunnels à fort abus bénéficient souvent du blocage. Si votre produit repose sur l'identité personnelle ou si vous luttez régulièrement contre les inscriptions frauduleuses, les adresses role-based peuvent servir de cachette.

Si vous avez besoin de flexibilité, utilisez une règle d'« élévation » plutôt qu'un autoriser/bloquer strict. Par exemple : exiger la vérification de l'e-mail avant que le compte soit actif, demander l'ajout d'un second e-mail personnel sous 24 heures, ou flagger pour revue manuelle lorsque d'autres signaux de risque apparaissent.

Erreurs courantes et pièges à éviter

La plus grosse erreur est de traiter les e-mails role-based comme automatiquement « mauvais ». Si vous bloquez chaque adresse générique (info@, sales@), vous perdrez de vraies inscriptions B2B. Beaucoup de petites équipes commencent volontairement avec une boîte partagée, surtout quand une personne couvre la vente, le support et la facturation.

Un autre piège est de confondre role-based et jetable. Une boîte role-based peut être une boîte légitime sur un domaine réel. Les adresses jetables sont conçues pour expirer ou masquer l'identité. Ce sont des problèmes différents qui demandent des règles différentes.

Les imports et migrations créent des cas limites qu'on oublie souvent. Vous pouvez valider à l'inscription, mais importer plus tard une liste où admin@ ou no-reply@ apparaît. admin@ peut être réel (surtout dans les orgs gérées par l'IT). no-reply@ ne peut souvent pas recevoir de mails de vérification ou de réponses de support, ce qui casse l'activation et la récupération. Traitez les imports comme un flux séparé avec ses propres avertissements et files d'examen.

Enfin, des erreurs vagues repoussent les bons utilisateurs. “E-mail non autorisé” ressemble à une impasse. Donnez une raison et une voie à suivre.

Vérifications rapides pour votre flux d'inscription

Repérez les spam traps tôt

Filtrez les adresses risquées à l'inscription pour réduire les problèmes de délivrabilité plus tard.

Si vous voulez une approche simple et cohérente, exécutez ces vérifications dans l'ordre :

-

Validez le format et le domaine. Attrapez les fautes de frappe évidentes et confirmez que le domaine est réel.

-

Vérifiez les bases du routage mail. Cherchez des enregistrements MX. S'il n'y a pas d'enregistrements MX, c'est généralement un arrêt net.

-

Séparez role-based et jetable. Traitez les préfixes comme

info@etsupport@en une catégorie, et les fournisseurs d'e-mails temporaires en une autre. -

Décidez ce que signifie votre chemin d'avertissement. Si vous avertissez, rendez l'étape suivante concrète : autoriser l'inscription, puis exiger un contact personnel de secours avant les actions à haut risque (changements de facturation, exports, actions admin).

-

Enregistrez ce que vous avez décidé et pourquoi. Stockez si vous avez autorisé, averti ou bloqué, plus une raison claire comme “pas de MX”, “fournisseur jetable” ou “role-based accepté avec contact de secours requis”. Cela transforme les tickets de support en réponses rapides et expliquées.

Un exemple réaliste et les étapes suivantes

Un petit studio de design s'inscrit à votre produit. La personne qui remplit le formulaire utilise [email protected] parce que l'équipe partage la boîte. Deux collègues ont aussi besoin d'accès immédiatement, et personne ne veut « posséder » encore le compte personnellement.

Voici comment les trois politiques courantes se déroulent :

- Autoriser : inscription sans friction, mais la propriété et la sécurité peuvent devenir floues plus tard.

- Avertir : vous gardez l'élan tout en poussant vers un meilleur comportement (par exemple, “Veuillez ajouter un e-mail propriétaire individuel après l'inscription”).

- Bloquer : vous réduisez certains risques, mais vous repoussez aussi des petites équipes légitimes qui abandonneront plutôt que de chercher immédiatement une adresse personnelle.

Un compromis pratique est d'autoriser l'inscription, puis de collecter un e-mail propriétaire personnel une fois que l'utilisateur commence à tirer de la valeur du produit. Gardez info@ comme contact de facturation ou de notification s'ils le souhaitent, mais assurez-vous qu'au moins une vraie personne soit joignable pour les changements de sécurité et de propriété.

Si vous implémentez cela, combinez la politique (autoriser/avertir/bloquer) avec une validation de base (syntaxe, domaine, MX et détection des jetables). Verimail (verimail.co) est une option utilisée par des équipes pour cela : c'est une API de validation d'e-mails qui vérifie la syntaxe conforme RFC, les enregistrements domaine et MX, et correspond à des fournisseurs jetables connus pour que vous puissiez traiter le “générique mais réel” différemment du “jetable”.

Pour que votre décision tienne, recueillez 30 à 90 jours de données d'inscription et comparez conversion, churn, rétrofacturations et tickets de support pour les adresses role-based vs personnelles. Puis choisissez la friction minimale qui protège votre produit.

FAQ

Qu'est-ce qu'un e-mail role-based, en termes simples ?

Un e-mail role-based décrit un poste ou une équipe, pas une personne. Des adresses comme info@, support@ ou billing@ vont généralement vers une boîte partagée ou un helpdesk, donc plusieurs personnes peuvent lire et répondre.

Comment décider d'autoriser les e-mails role-based lors de l'inscription ?

Commencez par votre modèle de propriété de compte. Si une personne doit être clairement responsable de la facturation, de la sécurité et de la récupération, privilégiez un e-mail personnel (ou exigez-en un comme propriétaire principal). Si votre produit est généralement géré par des équipes, autoriser les e-mails role-based peut réduire les frictions et refléter la façon dont vos clients travaillent réellement.

Quand devrais-je autoriser, avertir ou bloquer les e-mails role-based ?

Choisissez Autoriser lorsque l'accès partagé est normal et que vous vérifiez déjà les e-mails. Choisissez Avertir si vous voulez réduire le risque tout en gardant une inscription fluide et que vous pouvez demander une adresse personnelle de secours plus tard. Choisissez Bloquer lorsque vous devez atteindre de manière fiable une personne (parcours soumis à conformité, fortes tentatives d'abus, accès à haut risque) ou si vous constatez de nombreuses inscriptions de faible qualité provenant d'adresses génériques.

Quels sont les principaux risques de sécurité des boîtes role-based ?

Ils peuvent brouiller qui « possède » le compte, car toute personne ayant accès à la boîte peut recevoir des réinitialisations, des liens magiques et des alertes de sécurité. Cela peut transférer silencieusement le contrôle lors de changements de personnel, ce qui est particulièrement risqué si votre application permet des actions d'administration, des changements de facturation ou des exports de données.

Les e-mails role-based nuisent-ils à la délivrabilité ou à l'engagement ?

Les boîtes partagées sont souvent très actives, donc les liens de vérification, les factures et les alertes de sécurité peuvent être manqués ou filtrés. Elles peuvent aussi augmenter le risque de signalement puisqu'il suffit d'une personne pour marquer un message comme spam.

Les e-mails role-based sont-ils la même chose que les e-mails jetables ?

Non. Les e-mails jetables sont faits pour être temporaires et servent souvent à des inscriptions jetables. Les e-mails role-based peuvent être de véritables boîtes sur des domaines légitimes, donc il faut traiter la détection role-based comme un signal, pas comme un rejet automatique.

Quelle est une politique « milieu de gamme » qui fonctionne pour beaucoup d'apps B2B ?

Une bonne pratique consiste à autoriser l'e-mail role-based pour l'inscription, mais à exiger un e-mail personnel pour le propriétaire principal avant les actions à haut risque. Vous pouvez conserver la boîte role-based comme contact de facturation ou de notification afin que les équipes bénéficient d'une continuité sans perdre la responsabilité individuelle.

Que devrait afficher mon interface d'inscription si j'avertis les utilisateurs à propos d'une boîte partagée ?

Utilisez un message court et clair qui explique l'inconvénient et l'étape suivante. Par exemple : laissez continuer mais indiquez qu'il pourra être demandé d'ajouter un e-mail de travail personnel pour la récupération et la sécurité plus tard, afin que cela ne ressemble pas à une impasse.

Quelles vérifications devrais-je exécuter dans mon flux d'inscription avant de juger les e-mails role-based ?

Validez d'abord la syntaxe et le domaine, puis vérifiez les enregistrements MX pour confirmer que le domaine peut recevoir du courrier. Ensuite, détectez séparément les fournisseurs jetables des préfixes role-based, et décidez d'autoriser, d'avertir ou de bloquer selon vos règles. L'absence d'enregistrements MX est souvent un arrêt net, car la vérification et la récupération ne fonctionneront pas.

Comment savoir si ma politique sur les e-mails role-based fonctionne ?

Commencez par analyser 30 à 90 jours de données et comparez la conversion, le churn, la charge de support et les indicateurs de fraude pour les adresses role-based vs personnelles. Ensuite, choisissez le minimum de friction qui protège votre produit et enregistrez la raison de chaque décision (autorisé, averti, bloqué) pour que le support puisse expliquer rapidement les cas.