17 févr. 2025·6 min

Patterns de validation d'e-mails asynchrone pour des inscriptions rapides et fiables

Apprenez des patterns de validation d'e-mails asynchrone (queues, webhooks, retries) pour garder les inscriptions rapides sous forte charge tout en améliorant la qualité des données.

Pourquoi la validation synchrone casse tout sous forte charge

Un endpoint d'inscription doit être rapide : accepter quelques champs, créer un enregistrement, répondre. La validation synchrone de l'e-mail transforme ce chemin simple en une chaîne d'appels réseau, et chaque appel est une occasion de blocage.

Sous charge, les parties lentes sont rarement votre propre code. Ce sont les dépendances que vous attendez : résolutions DNS, vérifications MX et contrôles de listes noires. Même si chaque étape est généralement rapide, la longue traîne compte. Un petit pourcentage de requêtes sera lent, et quand le trafic monte en flèche, ces requêtes lentes s'accumulent et commencent à bloquer le reste.

Dans les systèmes réels, cela a tendance à cascader :

- La latence passe de quelques centaines de millisecondes à plusieurs secondes.

- Les requêtes expirent, les utilisateurs appuient sur rafraîchir et génèrent encore plus de charge.

- Les serveurs d'applications manquent de threads de travail car trop de requêtes attendent.

- Les services en aval sont submergés, provoquant d'autres échecs et des retries plus lents.

Cela nuit à la conversion et à la disponibilité. Les gens abandonnent les pages d'inscription lentes. Pendant ce temps, votre équipe voit des taux d'erreur élevés et commence à dimensionner l'infrastructure juste pour gérer l'attente.

Imaginez une promo où 10 000 personnes essaient de s'inscrire en cinq minutes. Si votre route d'inscription attend une validation externe, un ralentissement DNS temporaire peut se transformer en incident système global. Le chemin d'inscription devient le goulot d'étranglement.

La validation asynchrone des e-mails est une solution courante dans les systèmes à fort trafic : accepter l'inscription rapidement, puis valider en dehors de la requête. Cela améliore la réactivité et réduit les pannes en cascade. Ce n'est pas une panacée toutefois : il faut toujours décider ce qu'un compte tout neuf peut faire avant que l'e-mail soit approuvé.

Décidez de ce qui doit se passer avant la création du compte

Des inscriptions rapides et des données parfaites arrivent rarement ensemble. Si vous essayez de valider complètement chaque e-mail avant de créer le compte, vous ajoutez de la latence exactement là où les utilisateurs sont les plus susceptibles d'abandonner.

Une règle pratique : ne faites immédiatement que des vérifications bon marché, locales et déterministes. Tout le reste appartient à la pipeline asynchrone.

Ce qui a généralement du sens à faire immédiatement :

- Vérifications de champs obligatoires (e-mail présent, mot de passe présent, consentement capturé si nécessaire)

- Format d'e-mail basique et fautes évidentes (absence de @, espaces, caractères invalides)

- Limitation de débit simple ou signaux d'abus déjà disponibles en mémoire

- Une vérification rapide « est-ce déjà utilisé ? » (si votre produit exige des e-mails uniques)

Les vérifications plus approfondies peuvent attendre sans casser l'expérience utilisateur. La vérification de domaine, les requêtes MX, la détection des fournisseurs jetables, les signaux de pièges à spam et la correspondance en temps réel dans des listes noires peuvent être lentes ou parfois expirer.

La décision clé est votre « fenêtre de risque » : combien de temps vous autorisez un compte non fiable à exister et ce qu'il peut faire pendant cette période. Par exemple, vous pouvez laisser l'utilisateur configurer son profil, mais bloquer l'envoi d'invitations, le démarrage d'un essai gratuit ou l'accès à des fonctionnalités à forte valeur jusqu'à la fin de la validation.

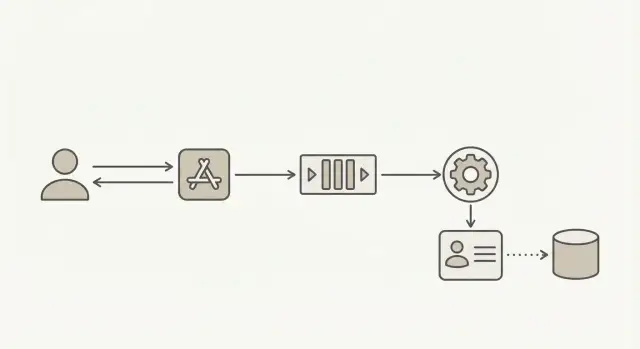

Le pattern central : accepter maintenant, vérifier après

Pour garder les inscriptions rapides sous charge, séparez « créer un utilisateur » de « faire confiance à l'e-mail ». Acceptez la requête, créez le compte immédiatement et marquez-le comme en attente. Ensuite, exécutez la validation en arrière-plan, où les délais n'alentissent pas l'endpoint d'inscription.

Traitez la validation comme un workflow à part entière avec son propre statut et ses propres horodatages, pas comme un simple booléen. Cela rend les retries plus sûrs, le débogage plus facile et le comportement d'inscription plus prévisible.

Un flux courant :

- Créez l'utilisateur et définissez

email_status = pending(stocker quand vous avez mis en file la validation) - Enfilez un job de validation (inclure

user_idet l'e-mail) - Le worker valide et met à jour

email_statusenvalid,risky,invalidouunknown - Votre app restreint les actions en fonction de ce statut

Vous pouvez toujours guider l'utilisateur sans bloquer la requête. Affichez « Vérifiez votre boîte pour confirmer votre e-mail » immédiatement. Quand la validation se termine, mettez à jour ce qu'il peut faire.

Quand la validation échoue plus tard, décidez à l'avance de la suite. Les options courantes sont restreindre les actions sensibles, demander un nouvel e-mail, ou supprimer les comptes manifestement faux après une période de grâce.

Un modèle de données simple pour les états de validation

Si la validation s'exécute plus tard, votre base doit quand même répondre à des questions simples : ce que l'utilisateur a saisi, ce que vous avez normalisé et ce que vous croyez actuellement.

Stockez la saisie brute séparément d'une valeur normalisée. La saisie brute aide le support et le débogage (les gens collent des espaces étranges). Les champs normalisés sont ceux que vous utilisez pour le matching et l'envoi.

Un petit ensemble d'états fonctionne bien :

- pending : accepté à l'inscription, job de validation non terminé

- valid : semble joignable et sûr à conserver

- risky : techniquement valide, mais probablement de faible qualité (par exemple jetable ou adresse de rôle)

- invalid : échec des vérifications (syntaxe incorrecte, domaine invalide, pas de MX, fournisseur jetable connu)

- unknown : échec temporaire (timeouts, erreurs fournisseur), réessayer plus tard

Avec le statut, stockez les preuves, pas seulement le verdict. Un petit paquet de “facts” de validation évite les suppositions plus tard et facilite les changements de politique.

Champs suggérés (noms d'exemple) :

email_raw,email_normalized,email_domainvalidation_status,validated_at,validation_providervalidation_reason_code,validation_reason_textpolicy_version(ouruleset_id), plus un compteurvalidation_attempt

Exemple : un utilisateur s'inscrit avec " [email protected] ". Stockez la chaîne exacte dans email_raw, normalisez en [email protected], définissez le statut sur pending, et laissez le compte avancer avec des privilèges limités. Quand la validation se termine, mettez à jour le statut et les faits sans réécrire l'entrée originale.

Pas à pas : construire une pipeline de validation asynchrone

Maintain a healthier email list

Validate new signups and updates so your CRM and lifecycle emails stay cleaner.

1) Créez l'utilisateur et publiez un job de validation

Quand quelqu'un soumet le formulaire d'inscription, enregistrez le compte tout de suite, marquez l'e-mail comme pending et publiez un petit job dans votre file. Le job n'a besoin que de user_id, email et d'un horodatage requested_at.

Gardez la charge utile petite. Votre base reste la source de vérité, donc les workers peuvent relire l'état utilisateur le plus récent.

2) Validez dans un worker et stockez un code de raison

Un worker en arrière-plan consomme les jobs et exécute la validation. C'est ici que vous appelez votre service de validation d'e-mails sans ralentir la réponse d'inscription.

Écrivez le résultat avec un statut et un code de raison. Les statuts peuvent être valid, risky, invalid ou unknown. Les codes de raison peuvent être syntax_error, no_mx, disposable, spam_trap_risk ou timeout.

Les codes de raison comptent parce qu'ils accélèrent le support et les décisions produit. « Invalid » n'est pas suffisant quand il faut décider quoi afficher à l'utilisateur.

3) Déclenchez la bonne action de suivi

Une fois le statut enregistré, appliquez votre politique :

- Valid : débloquer les limites normales et envoyer les e-mails lifecycle

- Risky : autoriser la connexion, mais réduire les limites ou signaler pour revue

- Invalid : demander un nouvel e-mail avant les actions clés

- Unknown : réessayer plus tard et garder le compte limité

4) Ré-vérifiez quand l'e-mail change

Quand un utilisateur met à jour son e-mail, remettez le statut à pending et publiez un nouveau job. Enregistrez quelle adresse a été vérifiée pour que d'anciens résultats ne s'appliquent jamais à une nouvelle valeur.

Flux de validation par webhook : push vs pull

Une fois la validation asynchrone, il faut ramener les résultats dans votre app. Il y a deux modèles principaux :

Pull signifie que votre app vérifie le statut plus tard. C'est plus simple à raisonner et souvent suffisant quand un seul système a besoin de la réponse. L'inconvénient est le trafic supplémentaire et des mises à jour plus lentes si vous polluez peu fréquemment.

Push signifie que le validateur vous rappelle via un événement style webhook dès que le résultat est prêt. Cela aide quand plusieurs systèmes s'en préoccupent (service d'inscription, synchronisation CRM, automatisation marketing) ou si vous voulez des mises à jour quasi temps réel sans polling.

Si vous implémentez le push, gardez la charge utile du callback petite mais complète :

- Identifiant interne (id utilisateur ou id de compte)

- Statut de validation (

valid,invalid,risky,unknown) - Code de raison

- Horodatage et un id d'événement unique

- Optionnel : un hash d'e-mail (pas l'e-mail brut) pour le débogage

Sécurisez-le. Exigez HTTPS, vérifiez une signature avec un secret partagé, rejetez les requêtes anciennes d'après leur timestamp et conservez un cache court des "seen event ids" pour éviter la relecture. Si votre infra le permet, ajoutez une liste d'IP autorisées.

Bases de fiabilité : retries, idempotence et backpressure

Déplacer la validation hors de la requête d'inscription gagne de la vitesse, mais vous devez toujours gérer les échecs quotidiens : réseaux qui tombent, providers qui expirent, workers qui plantent en cours de job.

Retries : traitez la validation comme réessayable. Les timeouts et erreurs 5xx sont généralement temporaires, réessayez avec un délai croissant. Gardez la fenêtre limitée pour ne pas valider la même adresse pendant des heures.

Idempotence : supposez des livraisons en double depuis les files et webhooks. Donnez à chaque requête une clé de déduplication stable (par exemple request_id ou (user_id, validation_attempt)), puis faites en sorte que vos mises à jour puissent être appliquées deux fois sans effet secondaire et aboutissent au même état final.

Dead letters : quand les retries échouent continuellement, arrêtez. Déplacez le job vers une dead-letter queue et marquez l'e-mail comme unknown pour pouvoir enquêter plus tard.

Backpressure : limitez la concurrence et définissez des budgets de temps pour que la validation ne puisse pas submerger des chemins critiques comme l'inscription, la connexion et la facturation.

Quelques métriques attrapent la plupart des problèmes tôt :

- Profondeur et âge de la file (depuis combien de temps le job le plus ancien attend)

- Taux de réussite vs échecs transitoires vs échecs permanents

- Temps moyen de validation et latences p95/p99

- Comptes de retry et volume de dead-letter

- Utilisation des workers

Gérer l'échelle : déduplication, cache et limites de taux

Shorten the risk window

Detect risky addresses and gate high value actions until the email is trusted.

La forte charge échoue souvent de façons banales : la même adresse est validée encore et encore, les workers s'accumulent et une dépendance lente rend tout cassant. L'objectif est de rendre la validation peu coûteuse pendant les pointes tout en gardant des résultats raisonnablement frais.

Déduplication pendant les pics. Normalisez les clés (minuscules, trim) pour que [email protected] et [email protected] correspondent. Ajoutez une courte « fenêtre de déduplication » avant d'enfiler (ou au démarrage du worker) pour que la même adresse ne soit pas validée 20 fois en une minute.

Cachez brièvement. Le cache n'est pas pour garder les résultats éternellement mais pour éviter le travail répété durant les pics. Cachez les résultats positifs et négatifs, mais expirez-les rapidement.

Point de départ simple :

- Cache “Valid” : 1 à 24 heures

- Cache “Invalid/disposable” : 5 à 60 minutes

- Cache “Unknown/timeout” : 1 à 5 minutes

Limites de taux et priorités. Protégez chaque dépendance en aval avec une limite de taux. Pendant les pics, priorisez les validations qui débloquent des actions à plus haut risque comme les réinitialisations de mot de passe, les paiements ou l'invitation d'équipe. Laissez les vérifs à faible enjeu (inscriptions à une newsletter) attendre un peu.

Erreurs courantes qui causent ralentissements et bugs

Marquer les utilisateurs vérifiés trop tôt

Définir email_verified = true quand vous enfilez la vérification transforme « on va vérifier » en « on a vérifié ». Si la file se bouche, vous accordez un accès complet à des adresses que vous n'avez jamais validées.

Transitions d'état floues ou manquantes

Si vous n'avez que “pending” et “verified”, les comptes peuvent rester bloqués quand les providers expirent. Utilisez des états clairs comme pending, valid, invalid, risky et unknown, et rendez chaque transition intentionnelle.

Handlers de webhook non idempotents

Les webhooks peuvent arriver deux fois. Si votre handler crée un job à chaque fois, un utilisateur peut déclencher dix validations et dix mises à jour. Clérez les mises à jour par un id d'événement ou request id stable et ignorez les doublons.

Fuite d'informations sensibles

Ne loggez pas les adresses complètes ni n'exposez les détails « spam trap » ou « fournisseur jetable » au client. Masquez les logs et renvoyez des résultats simples.

Bloquer des actions clés sans plan

Si vous bloquez la connexion ou les achats jusqu'à la fin de la validation asynchrone, vous recréez le problème d'inscription lente d'origine. L'accès limité avec un message clair fonctionne généralement mieux.

Checklist rapide avant déploiement

Make email status explicit

Return clear status results like valid invalid risky unknown for predictable state transitions.

Testez le pire jour, pas la moyenne. Simulez une validation lente, des timeouts et un pic de trafic, puis confirmez que l'inscription reste réactive et que votre arriéré se résorbe en sécurité.

- L'inscription répond rapidement même quand la validation est retardée (compte créé avec un état

pendingclair). - Une seule source de vérité pour le statut de validation (pas de flags dispersés entre services).

- Les retries sont définis et bornés, avec gestion des dead-letters.

- Les endpoints webhook (si utilisés) sont sécurisés et idempotents.

- Tableaux de bord et alertes pour échecs, timeouts et arriérés de file.

Étapes suivantes : déployer prudemment et garder les données propres

Commencez petit et gardez le système prévisible. Mettez-vous d'accord sur un jeu restreint d'états (par exemple pending, valid, invalid, unknown) et faites qu'un seul chemin de job en arrière-plan puisse les modifier.

N'ajoutez un consumer webhook que si vous avez vraiment besoin de notifier d'autres systèmes en quasi temps réel. Si votre app est la seule consommatrice, lire le statut depuis votre propre base est souvent plus simple.

Avant d'écrire du code, notez vos règles de retry et de déduplication : ce qui compte comme le même événement, combien de temps vous réessayez et ce qui arrive quand vous abandonnez. C'est ce qui empêche les doublons mystère et les boucles accidentelles plus tard.

Si vous voulez externaliser les vérifications approfondies, Verimail (verimail.co) est une API de validation d'e-mails conçue pour la protection des inscriptions, avec des vérifications de syntaxe, de domaine et MX, et la détection de fournisseurs jetables et de listes noires dans un seul appel. Même avec un validateur rapide, exécuter l'appel dans un worker plutôt que dans la requête d'inscription protège votre flux pendant les pics.

FAQ

Why does synchronous email validation make signups slow under high traffic?

Synchronous validation makes your signup request wait on external network calls like DNS and MX lookups. Under traffic spikes, a small number of slow lookups can pile up, tie up worker threads, and push the whole endpoint into timeouts.

What should I validate immediately vs in the background?

Do only cheap, local checks that can’t time out: required fields, basic email format, trimming obvious whitespace, and simple abuse controls you already have in-process. Save deeper checks like MX, disposable detection, and blocklist matching for the background job.

What’s the simplest async flow to implement?

Create the account right away, set an explicit email_status = pending, and enqueue a validation job keyed to that user and the current email value. When the worker finishes, it updates the status and stores a reason code so your app can react consistently.

Which email validation states should I store?

Use a small set of statuses you can gate on: pending, valid, risky, invalid, and unknown. Unknown is important for timeouts and provider errors so accounts don’t get stuck in a fake “verified” state.

What can a user do while their email is still pending?

Default to letting the user proceed with low-risk actions while the email is pending, and block or delay high-value actions until it’s valid. Commonly gated actions are team invites, trials, payouts, and password reset flows, because attackers get the most value there.

What should I store besides “valid/invalid”?

Store a compact “facts” bundle: normalized email, domain, status, timestamp, provider name, reason code, policy version, and an attempt counter. This makes debugging and support easier and avoids re-running checks just to explain a decision.

How should retries and failures work in an async validation pipeline?

Retry timeouts and 5xx errors with backoff and a hard limit so you don’t retry forever. If you exhaust retries, mark the email as unknown, move the job to a dead-letter queue, and keep the account limited until you can recheck.

How do I make webhook handlers and jobs idempotent?

Assume duplicates happen and make updates safe to apply twice. Use a stable dedupe key like (user_id, validation_attempt) or a request/event id, and ignore late results that don’t match the user’s current email.

How do I secure webhook-style “push” validation results?

Require HTTPS, verify a signature with a shared secret, and reject callbacks that are too old based on a timestamp. Also record seen event ids for a short time so replayed requests don’t overwrite state or trigger extra work.

How do I reduce repeated validations during spikes?

Normalize emails consistently (trim and lowercase) and add a short dedupe window so the same address isn’t validated many times during bursts. Cache recent results briefly to reduce repeated lookups, but keep TTLs short so you don’t hold on to stale answers.