09 oct. 2025·8 min

Validation stricte des e-mails vs avertissements souples à l'inscription : bien choisir

Validation stricte des e-mails vs avertissements souples : comparez les impacts sur la conversion, la fraude et la délivrabilité, avec modèles de messages d’avertissement et chemins d’escalade.

Ce que vous choisissez vraiment à l'inscription

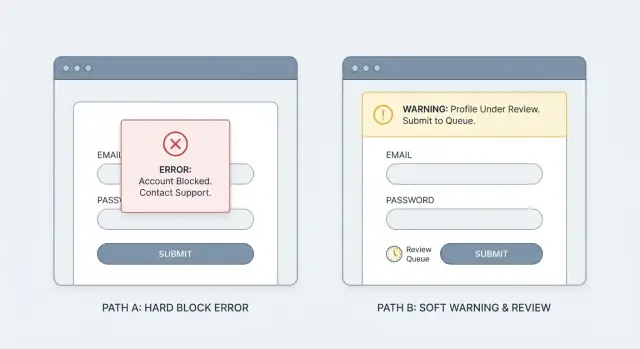

Le blocage strict signifie que l'inscription s'arrête. Si l'e-mail paraît invalide ou risqué, le formulaire ne se soumettra pas tant que la personne ne le corrige pas ou n'utilise pas une autre adresse. C'est une barrière nette : pas de passage, pas de compte.

Un avertissement souple est l'inverse. Vous laissez l'inscription se faire, mais vous marquez le compte comme plus risqué et décidez des suites. Cela peut vouloir dire demander la vérification de l'e-mail plus tôt, limiter certaines fonctionnalités ou surveiller les abus. Ce n'est pas « ne rien faire ». C'est « accepter maintenant, contrôler plus tard ».

Donc la vraie décision ne se résume pas au ton UX. C'est là où vous voulez payer le coût : de la friction immédiate pour tout le monde, ou une gestion continue du risque après que le compte existe.

La qualité des e-mails compte parce que les mauvaises adresses créent de vrais problèmes : des rebonds qui nuisent à la délivrabilité, des tickets de support (« Je n'ai jamais reçu l'email de confirmation »), des inscriptions factices via des boîtes jetables, du temps perdu à poursuivre des leads morts, et plus de voies pour la fraude.

Ce n'est pas seulement une décision produit. Le marketing s'en soucie parce que la qualité des listes affecte chaque campagne. Le support et l'ops s'en soucient parce que les inscriptions de faible qualité génèrent du travail manuel. Les équipes sécurité et risque s'en soucient parce que les e-mails jetables apparaissent souvent dans la fraude d'inscription pilotée par des bots.

Une manière pragmatique de cadrer la question : le blocage strict est une promesse que chaque nouveau compte dispose d'un e-mail joignable. Les avertissements souples sont une promesse que vous pouvez gérer une partie de l'incertitude avec des contrôles de suivi. Des outils comme Verimail (verimail.co) peuvent signaler en temps réel les adresses invalides, l'absence d'enregistrements MX et les fournisseurs jetables connus, mais c'est votre politique qui détermine ce que vous faites de ce signal.

Comment le choix modifie les résultats (conversion vs risque)

Le compromis est simple : voulez-vous moins d'inscriptions aujourd'hui, ou plus de risques et de travail de nettoyage demain ? La plupart des équipes sous-estiment combien coûte réellement le « travail de nettoyage ».

Le blocage strict augmente généralement l'abandon à l'inscription, surtout quand les gens font des fautes de frappe (gamil.com), utilisent un alias professionnel ou sont sur une connexion mobile instable. Mais il empêche aussi une grande partie des comptes de faible qualité dès l'entrée. Cela peut améliorer l'activation et la rétention même si le nombre brut d'inscriptions baisse.

Les avertissements souples maintiennent une conversion élevée parce que l'utilisateur passe quand même. Le risque est que des e-mails mauvais s'accumulent discrètement : adresses jetables, comptes créés par des bots et boîtes éphémères qui ne lisent jamais l'onboarding. Des semaines plus tard, cela se traduit par un engagement e-mail plus faible, plus de rebonds et une dégradation lente de la réputation d'expéditeur. Quand la réputation chute, même les bons utilisateurs peuvent cesser de recevoir vos messages.

Sur le long terme, le schéma tend à ressembler à ceci :

- Blocage strict : taux de complétion d'inscription plus faible, moins de faux comptes, CRM plus propre, meilleure délivrabilité

- Avertissements souples : taux de complétion d'inscription plus élevé, plus d'utilisateurs injoignables, exposition aux pièges à spam plus importante, attribution plus bruyante

La charge du support est là où la différence devient douloureusement réelle. Avec plus d'e-mails invalides ou jetables, vous verrez plus de tickets « Je n'ai pas reçu le code », plus de boucles de réinitialisation de mot de passe, plus de fusions de comptes manuelles et (sur les produits payants) plus de rétrofacturations et suivis de fraude.

La qualité des données en souffre également si vous autorisez trop d'incertitude. Si votre CRM se remplit d'e-mails incorrects, les campagnes sont faussées, le scoring des leads devient peu fiable et l'attribution commence à créditer les mauvais canaux parce que les bots et les inscriptions jetables se comportent différemment des vrais utilisateurs.

Un compromis pratique consiste à valider en temps réel et à ne bloquer que lorsque le risque est élevé (par exemple un fournisseur jetable ou un domaine clairement invalide), tout en avertissant pour les fautes de frappe probables. Ainsi vous protégez la conversion sans inviter un risque évitable.

Problèmes courants d'e-mail que vous pouvez détecter tôt

Il aide de séparer ce que vous pouvez savoir avec certitude à l'inscription de ce qui n'est qu'un indice de risque.

Les problèmes courants que vous pouvez attraper immédiatement incluent les boîtes jetables, les fautes évidentes et adresses mal formées (absence de @, espaces en trop, doubles points), les domaines qui n'existent pas, les domaines qui ne peuvent pas recevoir de mail parce qu'ils n'ont pas d'enregistrements MX valides, et les adresses de rôle comme info@ ou support@. Certaines équipes regardent aussi des motifs « risqués » comme des noms de domaine bizarres ou certains TLD, mais ce sont des signaux faibles et faciles à se tromper.

Certains contrôles sont noir sur blanc. Si l'adresse échoue aux règles de syntaxe de base, ou si la recherche du domaine échoue, l'utilisateur ne peut pas recevoir votre e-mail de confirmation. Bloquer ici évite généralement des frustrations ultérieures.

D'autres contrôles concernent l'intention. La détection d'e-mails jetables, les boîtes de rôle et les motifs suspects corrèlent avec des inscriptions de faible qualité et la fraude, mais ils peuvent aussi attraper de vraies personnes. Un consultant peut s'inscrire avec [email protected] simplement parce que c'est l'adresse qu'il a sous la main.

Une approche praticable est de classer les résultats : clairement invalide (bloquer), probablement délivrable mais risqué (avertir ou escalader), et propre (autoriser). De nombreux validateurs peuvent renvoyer ces signaux rapidement en utilisant des vérifications de syntaxe, la vérification de domaine, la recherche MX et la comparaison avec des fournisseurs jetables connus.

Quand le blocage strict est la bonne décision (et quand ce n'est pas le cas)

Les contrôles stricts à l'inscription ne sont pas seulement un choix UX. Ils décident qui passe quand votre formulaire subit la pression des bots, des e-mails jetables et des fautes de frappe négligentes.

Le blocage strict a le plus de sens quand le coût d'une mauvaise inscription est élevé. Si vous proposez des essais payants, offrez des crédits ou fournissez quelque chose qui peut être abusé rapidement, bloquer les adresses manifestement mauvaises économise de l'argent et du temps de support. C'est aussi un choix plus sûr pour les flux réglementés ou sensibles (finance, santé, éducation), où la récupération de compte et les pistes d'audit comptent.

Les avertissements souples conviennent lorsque votre objectif principal est de réduire la friction. La croissance en phase initiale, les produits freemium, les boucles d'invitation et les inscriptions communautaires bénéficient souvent de laisser l'utilisateur continuer, puis de corriger la délivrabilité plus tard par une vérification. Bloquer trop tôt peut transformer une simple faute de frappe en utilisateur perdu.

Un compromis utile est de segmenter selon la force du signal :

- Bloquer : syntaxe invalide, domaine inexistant, pas d'enregistrements MX

- Avertir : semble délivrable mais risqué (fournisseur jetable possible, motifs suspects)

- Escalader : tentatives répétées, forte vélocité, comportement anormal de l'appareil ou de l'IP

- Autoriser : signaux propres et comportement normal

Les règles de segmentation vous aident à être strict sans punir les utilisateurs fidèles. Vous pouvez traiter les comptes nouvellement créés plus strictement que les utilisateurs existants qui mettent à jour leur e-mail. Vous pouvez aussi affiner par géographie, réputation de l'appareil ou vitesse d'inscription (un humain prenant 30 secondes est différent d'un bot qui envoie 30 tentatives).

Décidez ce qui se passe après un avertissement. Les options efficaces : laisser continuer mais exiger la vérification avant des actions clés, ajouter un défi léger, ou diriger les cas les plus risqués vers une revue manuelle.

Exemple : un SaaS avec un plan gratuit peut avertir en cas de détection d'e-mail jetable mais laisser l'inscription se faire. Un essai payant, en revanche, peut bloquer les domaines jetables carrément (par exemple via une API comme Verimail) et proposer une voie claire pour réessayer avec une adresse personnelle ou professionnelle.

Étape par étape : construire une politique bloquer-avertir-escalader

Arrêter les e-mails jetables tôt

Repérez les fournisseurs d'e-mails jetables avant qu'ils ne créent des comptes de faible qualité.

Une bonne politique sépare « cet e-mail peut-il fonctionner ? » de « à quel point cette inscription est-elle risquée ? » C'est ainsi que vous évitez de traiter les fautes honnêtes comme des adresses jetables.

Commencez par choisir les contrôles que vous exécuterez pendant l'inscription. Concentrez-vous sur des signaux rapides et clairs : syntaxe (est-ce bien formé comme un e-mail), existence du domaine, enregistrements MX (le domaine peut-il recevoir du mail) et fournisseurs jetables ou connus risqués. Des outils comme Verimail regroupent cela en un appel, mais l'important est la manière dont vous utilisez les résultats.

Ensuite, transformez les signaux en niveaux de risque simples que toute l'équipe comprendra. Visez trois niveaux, avec des seuils écrits que vous pourrez citer plus tard.

Un mappage simple pour commencer :

- Vert : syntaxe valide, domaine ok, MX présent, pas jetable -> autoriser l'inscription

- Jaune : semble réel mais incertain (problème DNS temporaire, domaine « accept-all », domaine récent) -> autoriser, afficher un avertissement et vérifier plus tard

- Rouge : clairement inutilisable ou abusif (domaine invalide, pas de MX, jetable connu, signaux de piège à spam) -> bloquer ou exiger un défi

Puis définissez les actions. « Avertir » doit encore laisser un bon utilisateur continuer, mais doit aussi réduire le risque. Options courantes : exiger la vérification avant d'activer des fonctionnalités clés, limiter les invitations ou retarder les crédits d'essai.

Faites du logging une partie de la politique, pas une pensée après coup. Stockez un petit ensemble de codes de raison et de contexte afin que le support et l'ingénierie puissent déboguer les tendances sans deviner. Par exemple : SYNTAX_INVALID, DOMAIN_NXDOMAIN, MX_MISSING, DISPOSABLE_PROVIDER, plus un horodatage et la source d'inscription.

Déployez progressivement. Commencez par des avertissements seulement, puis resserrez.

Suivez un petit ensemble de métriques lors du déploiement :

- Taux de complétion d'inscription

- Taux de complétion de la vérification d'e-mail

- Taux de rebond au premier envoi

- Taux de fraude ou d'abus (rétrofacturations, inscriptions par bot)

- Tickets de support liés aux inscriptions

Modèles de messages d'avertissement et de blocage (prêts à coller)

Une bonne copie d'inscription fait trois choses rapidement : dire ce qui semble incorrect, indiquer comment l'utilisateur peut corriger et proposer une action claire. Gardez un ton neutre. N'évoquez pas « fraude » ou « abus » même si vous détectez des e-mails jetables en coulisses.

Ci-dessous des modèles prêts à l'emploi. Chacun suppose un bouton principal comme Modifier l'e-mail et une action secondaire optionnelle comme Continuer quand même (uniquement quand vous autorisez vraiment la continuation).

Modèles d'avertissement souple (autoriser l'inscription)

Utilisez-les quand le risque est modéré ou quand vous pouvez vérifier plus tard.

- « Cet e-mail pourrait ne pas recevoir nos messages. » Veuillez vérifier les fautes de frappe (exemple : [email protected]). Principal : Modifier l'e-mail. Secondaire : Continuer quand même.

- « Nous n'avons pas pu confirmer ce domaine pour le moment. » L'adresse peut quand même fonctionner. Essayez une autre adresse si vous en avez une. Principal : Modifier l'e-mail. Secondaire : Continuer quand même.

- « Cela ressemble à une adresse temporaire. » Les boîtes temporaires manquent souvent des e-mails importants de compte. Utilisez une adresse personnelle ou professionnelle ([email protected]). Principal : Modifier l'e-mail. Secondaire : Continuer quand même.

- « Vérifiez l'orthographe de votre e-mail. » Problèmes fréquents : absence de @, espaces en trop ou .con au lieu de .com. Principal : Modifier l'e-mail. Secondaire : Continuer quand même.

- « Vous risquez de ne pas recevoir notre e-mail de vérification. » Si vous ne le recevez pas, vous ne pourrez pas réinitialiser votre mot de passe plus tard. Principal : Modifier l'e-mail. Secondaire : Continuer quand même.

Rendez l'avertissement accessible : affichez-le près du champ e-mail, utilisez du texte clair (pas seulement la couleur) et placez le focus sur le message pour que les lecteurs d'écran l'annoncent.

Modèles stricts de blocage (stopper l'inscription)

Utilisez-les quand vous devez faire confiance à l'adresse immédiatement (reçus, réinitialisations de mot de passe, limites de compte).

- « Entrez une adresse e-mail valide pour continuer. » Exemple : [email protected]. Principal : Modifier l'e-mail.

- « Cette adresse ne peut pas recevoir de messages. » Veuillez utiliser une autre adresse qui peut recevoir des e-mails. Principal : Modifier l'e-mail.

- « Nous ne pouvons pas accepter ce fournisseur d'e-mail. » Utilisez une adresse personnelle ou professionnelle pour vérifier votre compte. Principal : Modifier l'e-mail.

- « Ce domaine n'est pas configuré pour recevoir des e-mails. » Essayez une autre adresse ([email protected]). Principal : Modifier l'e-mail.

- « La vérification de l'e-mail a échoué. » Corrigez votre e-mail et réessayez. Principal : Modifier l'e-mail.

Si vous utilisez une API pour décider avertir vs bloquer, mappez le résultat en langage simple (délivrable vs risqué) et évitez les termes techniques comme « enregistrement MX » dans les messages destinés aux utilisateurs.

Chemins d'escalade qui n'énervent pas les bons utilisateurs

Le pire résultat est de punir de vraies personnes pour le comportement des bots. Un bon chemin d'escalade doit ressembler à un contrôle normal de sécurité, pas à une impasse.

Adaptez la friction au risque. Si l'e-mail semble valide mais légèrement suspect (domaine récent, fournisseur jetable, discordance avec des schémas passés), incitez d'abord. Si le trafic paraît automatisé (vitesse élevée, tentatives répétées), escaladez plus vite.

Options d'escalade qui maintiennent le flux

Une approche consiste à vérifier l'e-mail avant toute action importante. Laissez l'utilisateur créer un compte, puis exigez un code ou un clic de confirmation avant qu'il ne puisse continuer. Cela corrige les fautes de frappe et la plupart des inscriptions factices sans blocage dur.

Si le motif semble bot, renforcez le défi au lieu de bloquer l'e-mail. Un CAPTCHA, une limitation de taux légère ou un délai après des tentatives répétées peut couper les inscriptions automatisées tout en affectant très peu les utilisateurs normaux.

Autre option : « autoriser, mais restreindre. » Laissez l'inscription se terminer, mais bloquez les actions à fort impact (inviter des collègues, exporter des données, démarrer un essai, envoyer des messages) tant que l'e-mail n'est pas vérifié. Pour beaucoup de produits, c'est le meilleur équilibre.

Pour les comptes à haute valeur ou à risque élevé (domaines d'entreprise, grosses commandes, rôles admin), envisagez une file de revue manuelle. Utilisez-la avec parcimonie et communiquez clairement : ce que vous demandez, combien de temps cela prend et ce que l'utilisateur peut faire en attendant.

Durées, solutions de repli et support qui semblent justes

Un chemin d'escalade fluide a des limites claires et une issue :

- Codes de vérification : autorisez les renvois, mais plafonnez-les (par exemple 3 renvois, puis courte attente).

- Périodes de latence : après des tentatives répétées, faites une pause sur les nouvelles inscriptions depuis la même IP/appareil pendant quelques minutes.

- Alternative sûre : proposez « utiliser un autre e-mail » et acceptez les fournisseurs courants sans étapes supplémentaires.

- Aide humaine : fournissez un chemin de support simple pour les utilisateurs bloqués (surtout pour l'intention payante).

- Expiration claire : indiquez quand le code expire et comment demander un nouveau.

Si vous utilisez un service de validation d'e-mail comme Verimail, considérez le résultat comme un signal de risque, pas comme un verdict définitif. L'objectif est de stopper le trafic malveillant tôt tout en laissant les bons utilisateurs finir l'inscription avec un minimum de friction.

Erreurs et pièges courants

Protéger les inscriptions susceptibles d'abus

Protégez les essais et les crédits en détectant les e-mails à risque lors de la création de compte avec Verimail.

Le moyen le plus rapide de créer de la douleur à l'inscription est de tout bloquer dès le moindre signe de risque. La détection d'e-mails jetables est utile, mais de vraies personnes utilisent parfois des boîtes temporaires par souci de confidentialité. Si vous bloquez toutes ces adresses, vous perdrez des utilisateurs légitimes qui ne vous diront pas pourquoi — ils partiront tout simplement.

Un autre piège courant est le message vague : « E-mail invalide. » Ce n'est pas une aide, c'est une impasse. Un bon message indique quoi faire ensuite (corriger une faute, essayer une autre adresse, vérifier l'accès à la boîte). Si vous ne pouvez pas expliquer le problème en une phrase, utilisez un message générique et proposez une voie simple (réessayer, vérifier ou contacter le support) plutôt que de deviner.

Les équipes appliquent parfois des règles strictes seulement aux inscriptions gratuites, puis autorisent en silence des e-mails de faible qualité pour les plans payants afin de protéger la conversion. Cela peut se retourner contre vous plus tard avec des reçus qui n'arrivent pas, des prises de contrôle de compte, des demandes de remboursement et des coûts de support. Si le paiement, les factures ou les réinitialisations dépendent de l'e-mail, traitez la qualité de l'e-mail comme partie intégrante de la transaction.

Une erreur silencieuse mais coûteuse est de ne pas tracker les codes de raison. Sans eux, vous ne pouvez pas affiner votre politique. Vous finissez par débattre d'opinions au lieu de regarder des données. Si votre validateur peut renvoyer des résultats comme erreur de syntaxe, pas d'enregistrements MX, correspondance jetable ou correspondance sur liste noire, stockez cette raison et revoyez-la chaque semaine.

Enfin, évitez de traiter tous les utilisateurs de la même manière sans preuve. Une inscription à une newsletter grand public et un essai B2B n'ont pas le même niveau de risque. Il en va de même pour les pays, les domaines ou les sources de trafic. Commencez avec une base, puis ajustez selon ce que vous observez.

Pièges à surveiller :

- Bloquer des domaines ressemblant à des fautes de frappe (gmial.com) au lieu d'aider à les corriger

- Marquer tout un domaine pour une adresse suspecte isolée

- Utiliser une seule règle pour tous les plans et tous les funnels

- Mesurer uniquement la conversion, pas les rebonds ni les tickets de support

- Ignorer les tentatives répétées depuis le même appareil/IP

Traitez votre approche comme une expérimentation : publiez des messages clairs, loggez la raison et analysez les résultats. La politique qui semble « sûre » peut être celle qui fait fuir silencieusement de vrais utilisateurs.

Checklist rapide avant de déployer

Avant d'activer des règles de validation d'e-mails à l'inscription, décidez ce que vous bloquerez immédiatement et ce que vous signalerez. La plupart des équipes obtiennent de meilleurs résultats en ne bloquant que les cas presque certainement cassés, et en gérant la zone grise avec des avertissements et du suivi.

À bloquer impérativement (échecs clairs)

Ce sont des cas sûrs à bloquer parce qu'ils ne sont pas des adresses délivrables.

- Mauvaise syntaxe (absence de @, caractères invalides, espaces en trop)

- Domaine inexistant

- Pas d'enregistrements MX (ou impossibilité d'acheminer le mail)

- Motifs de piège à spam connus que vous ne voulez jamais dans votre base

Si vous utilisez un validateur comme Verimail, ces contrôles correspondent aux bases : syntaxe conforme RFC, vérification de domaine et recherche MX. Règle simple : si le mail ne peut pas être livré, n'autorisez pas l'inscription.

Avertir + autoriser (suivi sûr)

Pour tout ce qui peut être une vraie personne, laissez continuer mais ajoutez une étape de sécurité.

- Détection suspecte d'adresse jetable

- Adresses de rôle (comme info@) si elles posent problème pour votre produit

- Fautes de frappe qui semblent corrigeables (gmal.com, hotnail.com)

Les avertissements doivent toujours proposer une suite, comme la vérification de l'e-mail, une option de renvoi ou « utiliser une autre adresse ».

Contrôles opérationnels à déployer avec l'UX :

- Ajoutez des limites de taux pour les tentatives répétées depuis la même IP/appareil afin de réduire les réessais de bots.

- Suivez les métriques qui indiquent si votre politique marche : conversion d'inscription, complétion de vérification et taux de rebond.

- Assurez-vous que le support et les ventes savent ce que chaque message signifie, ce que voient les utilisateurs et la correction recommandée (par exemple : « essayez un e-mail pro » vs « vérifiez l'orthographe »).

Un bon test final consiste à faire cinq inscriptions réelles vous-même : une adresse correcte, une faute de frappe, une jetable, une adresse de rôle et un domaine clairement invalide. Si un résultat vous surprend, vos règles ne sont pas prêtes.

Exemple réaliste : inscription freemium sous pression de bots

Réduire la charge de support liée à la vérification

Réduisez les tickets “Je n'ai jamais reçu le code” en repérant les fautes et les domaines non délivrables.

Une application SaaS freemium se réveille avec un problème : les inscriptions ont doublé du jour au lendemain, les tickets de support ont augmenté et la liste d'e-mails contient beaucoup d'adresses qui n'ouvrent jamais de messages. Un rapide examen montre un motif d'adresses jetables et de fautes de frappe.

Approche 1 : Blocage strict à l'inscription

Sur l'écran, l'utilisateur saisit un e-mail et clique sur Créer un compte. Si l'adresse semble jetable ou invalide, le formulaire l'en empêche immédiatement.

Ce que voit l'utilisateur :

- "Veuillez utiliser une adresse e-mail réelle. Les e-mails jetables ne sont pas autorisés."

- "Nous n'avons pas pu livrer à cette adresse. Vérifiez les fautes et réessayez."

Ce que voit l'entreprise : moins de faux comptes, moins d'espaces de travail créés par des bots et une base d'utilisateurs plus propre. La délivrabilité s'améliore parce que vous n'envoyez plus vers des boîtes mortes. L'inconvénient : de vraies personnes peuvent parfois être bloquées (par exemple des étudiants utilisant une redirection qu'ils considèrent fiable).

Approche 2 : Avertissement souple + vérification

Sur l'écran, l'utilisateur peut continuer, mais il reçoit un avertissement clair et une étape supplémentaire.

Flux simple :

- Avertissement : "Cet e-mail peut être temporaire ou non délivrable."

- Continuer : "Vous pouvez vous inscrire, mais vous devrez vérifier votre e-mail pour activer le compte."

- Vérification : envoi d'un code ou d'un lien avant d'activer les fonctionnalités clés.

Ce que voit l'entreprise : taux d'inscription plus élevé, mais moins de dégâts à long terme parce que les comptes non vérifiés ne peuvent pas faire grand-chose. Les taux de rebond diminuent parce que vous arrêtez d'envoyer vers des adresses qui échouent la vérification.

Un point de décision fréquent est le moment de l'upgrade. Beaucoup d'équipes freemium acceptent les avertissements souples pour les comptes gratuits, puis exigent une adresse vérifiée et non jetable avant de lancer un essai payant, d'ajouter un moyen de paiement ou d'inviter des collègues. Cela maintient la faible friction pour la croissance tout en protégeant les revenus et le temps de support.

Si vous utilisez une API de validation d'e-mail comme Verimail pendant l'inscription, vous pouvez déclencher instantanément l'un ou l'autre chemin en fonction de la détection de jetable, des contrôles de domaine et des signaux de risque de la boîte, sans deviner.

Prochaines étapes : choisir une politique et mettre en place la validation

Commencez simple : choisissez une politique par niveaux que vous pouvez expliquer en une phrase, puis ajustez-la à partir des données réelles d'inscription. La plupart des équipes réussissent mieux avec trois issues : autoriser, avertir et bloquer. Quand vous essayez de concevoir la politique parfaite le premier jour, vous finissez souvent avec des règles confuses et des messages inconsistants.

Choisissez une méthode de validation qui capture les problèmes détectables de manière fiable à l'inscription : problèmes de syntaxe, vérifications de domaine, recherche d'enregistrements MX et risque d'adresses jetables. Plus vous avez de signaux, plus il est facile d'être strict uniquement quand c'est justifié.

Plan de mise en place pratique :

- Définissez vos niveaux : qu'est-ce qui sera bloqué, qu'est-ce qui générera un avertissement et qu'est-ce qui passera sans bruit.

- Standardisez la copie pour le web et le mobile afin d'éviter les incohérences entre appareils.

- Décidez du secours : si la validation est lente ou indisponible, autorisez-vous la vérification plus tard ou bloquez-vous l'inscription ?

- Enregistrez les résultats et révisez-les chaque semaine : taux de conversion, taux de rebond, plaintes pour spam, tickets de support et rapports de fraude.

- Rédigez des règles d'escalade pour le support et les équipes fraude (qui peut outrepasser, quelle preuve est requise, qui se voit bannir).

Maintenez une copie cohérente sur tout le flux. Erreur inline, bannière d'avertissement et écrans de vérification doivent employer les mêmes termes (par exemple, dites toujours « e-mail professionnel ou personnel » si c'est ce que vous voulez). La cohérence réduit les tentatives répétées et les tickets en colère.

Si vous voulez une approche en un seul appel, Verimail propose une API de validation d'e-mail avec vérification syntaxique conforme RFC, vérification de domaine, recherche MX et correspondance en temps réel contre des fournisseurs d'e-mails jetables connus. L'outil aide, mais c'est la politique que vous construisez autour qui compte le plus : mesurez les résultats, ajustez les seuils et gardez l'expérience prévisible.

FAQ

Quelle est la vraie différence entre blocage strict et avertissement souple à l'inscription ?

Le blocage strict empêche la création du compte tant que l'utilisateur n'entre pas une adresse qui respecte vos règles. Les avertissements souples laissent l'inscription se terminer, mais vous traitez le compte comme plus risqué et appliquez des contrôles de suivi (par exemple vérification anticipée ou limitations de fonctionnalités).

Quels problèmes d'e-mail sont sûrs à bloquer immédiatement ?

Bloquez quand vous êtes sûr que l'adresse ne peut pas recevoir de messages, car la laisser passer crée des tickets et des échecs de vérification. Par défaut, bloquez la syntaxe invalide, les domaines inexistants et l'absence d'enregistrements MX ; mettez en avertissement les signaux en zone grise.

Quand devrais-je utiliser un avertissement souple plutôt que de bloquer ?

Les avertissements souples fonctionnent bien quand vous pouvez protéger le produit après l'inscription. Laissez l'utilisateur entrer, mais exigez la vérification avant les actions clés et empêchez les comptes non vérifiés d'effectuer des opérations à fort impact (envoi de messages, export, démarrage d'un essai payant).

Dois-je bloquer les fournisseurs d'e-mails jetables ou simplement avertir ?

La détection d'e-mails jetables est un signal fort de faiblesse, mais elle n'est pas parfaite. Beaucoup d'équipes bloquent les adresses jetables pour les essais payants ou les flux sensibles, et avertissent (puis exigent vérification) pour les flux à faible risque afin de laisser une voie pour les utilisateurs soucieux de confidentialité.

Quels contrôles dois-je exécuter lors de l'inscription pour valider les e-mails en temps réel ?

Concentrez-vous sur des signaux rapides et fiables au moment de l'inscription : syntaxe conforme RFC, existence du domaine, recherche MX et correspondance avec des fournisseurs jetables. Des services comme Verimail regroupent ces contrôles en une seule réponse API pour décider cohérentement d'autoriser, avertir ou bloquer.

Comment construire une politique “autoriser / avertir / bloquer” qui n'est pas trop compliquée ?

Commencez avec trois niveaux : laisser, avertir et bloquer, avec des règles écrites que toute l'équipe comprend. Gardez la première version simple, puis ajustez les seuils selon les données (taux de rebond, vérifications, abus) pour ne pas pénaliser les vrais utilisateurs.

Que devrait dire réellement le message d'avertissement ou de blocage aux utilisateurs ?

Dites clairement ce qui pose problème en une phrase et donnez une action simple (par exemple « modifier l'e-mail » ou « utiliser une autre adresse »). Évitez les termes techniques comme DNS ou MX dans la copie utilisateur et n'insinuez pas une faute même si vous réagissez à un signal de risque.

Qu'est-ce que je dois journaliser pour améliorer la politique au fil du temps ?

Enregistrez un petit ensemble de codes de raison pour chaque décision, avec horodatage et contexte d'inscription, afin de déboguer rapidement les tendances. Quand la conversion chute ou que les tickets augmentent, ces codes montrent si c'est une faute de frappe, un domaine jetable, un problème de domaine, etc.

Comment puis-je escalader le risque sans énerver les utilisateurs légitimes ?

Vérifiez l'e-mail avant les actions sensibles, appliquez de légers plafonnements de taux pour les tentatives répétées et réservez les défis plus lourds aux comportements clairement automatisés. Cela réduit les inscriptions de bots tout en minimisant la friction pour les utilisateurs légitimes qui ont simplement fait une erreur.

Quelles métriques dois-je suivre, et que faire si la validation échoue ou expire ?

Si la validation est lente ou indisponible, par défaut laissez passer et vérifiez plus tard, sauf si votre produit exige impérativement une adresse délivrable immédiatement. Suivez les métriques : taux de complétion d'inscription, taux de vérification, taux de rebond au premier envoi, taux d'abus et tickets de support pour mesurer le coût réel de chaque choix.