14 мар. 2025 г.·7 мин

A/B тестирование email‑ворот без ущерба для роста регистраций

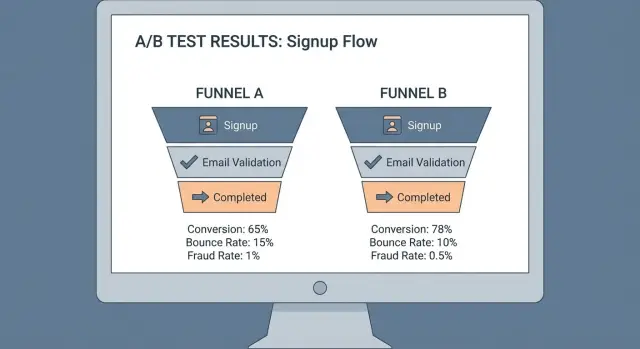

Узнайте, как A/B тестировать ужесточение валидации email с правильными метриками, сегментами и постепенным релизом, чтобы повысить качество без снижения роста регистраций.

Почему ужесточение email-ворот может навредить росту, если менять их резко

Email-ворота защищают продукт, но находятся прямо в процессе регистрации. Если вы сделаете валидацию строже за одну ночь, вы можете потерять реальных пользователей вместе с плохими. Суть в том, что ущерб выглядит как «замедление роста», даже если ваш список почт становится чище.

Главный риск для роста — ложные срабатывания. Жёсткое правило может заблокировать человека, который использует новый домен, корпоративный почтовый сервер с необычными настройками или валидный адрес, который временно не проходит реальную проверку. Такой пользователь не видит «лучшее качество данных». Он видит «регистрация не прошла» и уходит.

Более строгие проверки также добавляют фрикцию. Дополнительные шаги вроде повторного ввода email, ожидания верификации или непонятного сообщения об отказе замедляют онбординг. Даже небольшие задержки важны, когда человек впервые пробует продукт.

В то же время качество email напрямую влияет на расходы. Больше недействительных адресов — больше bounce, хуже доставляемость и риск репутации отправителя. Это также тратит время продаж и поддержки на аккаунты, которые никогда не активируются. Одноразовые почты и спам‑трэпы особенно болезненны, потому что выглядят как регистрации, но редко превращаются в реальных пользователей.

Хороший релиз балансирует рост и безопасность. Прежде чем запускать тест, договоритесь, что означает «успех». Обычно это: конверсия регистрации остаётся в пределах допустимого, downstream‑качество улучшается (активация, переход из триала в платную подписку, доля подтверждённых email), риск падает (bounce, одноразовые домены, подозрительные регистрации) и опыт остаётся быстрым.

Пример: если вы ужесточаете детекцию одноразовых адресов с помощью API вроде Verimail, ожидайте видимого снижения сырых регистраций. Вопрос в том, оправдывает ли улучшение платных конверсий и доставляемости это снижение, не блокируя при этом легитимных пользователей.

Определите, что именно делает ваша email-ворота и что значит «строже»

Прежде чем что‑то тестировать, опишите простыми словами, что ваша «ворота» делают сейчас. Если не задать чёткое определение, вы в итоге будете тестировать смесь политики, текста интерфейса и намерений пользователя одновременно.

Простой способ описать ворота — подумать, что происходит, когда email выглядит рискованным:

- Мягкая ворота (soft gate): разрешить регистрацию, но показать предупреждение или пометить аккаунт для проверки.

- Ворота верификации (verify gate): разрешить регистрацию только после подтверждения адреса (например, кодом или письмом подтверждения).

- Жёсткая блокировка (hard block): отказать в регистрации до ввода другого email.

Далее перечислите, что вы реально можете обнаруживать с текущими инструментами. Большинство команд начинают с очевидных ошибок, затем добавляют более сильные сигналы риска: неверный синтаксис, проблемы с доменом, отсутствие MX‑записей, одноразовые домены и известные ловушки или паттерны высокого риска (часто из блок‑листов).

Где именно живёт ворота так же важно, как и правило. Блокировка на форме регистрации меняет рост сильнее, чем та же блокировка позже в потоке приглашений, на чекауте или форме лида. Выберите одно место для теста, чтобы точно знать, что вызвало изменение.

Наконец, определите «строгость» с точки зрения пользователя. Строгость — это не только детекция. Это опыт: какое сообщение вы показываете, позволяете ли повторные попытки и насколько просто получить помощь.

Конкретный пример: вы можете держать синтаксис и проверки MX как жёсткие блоки, а детекцию одноразовых адресов сначала обрабатывать как ворота верификации. С валидатором вроде Verimail вы можете разделять «недействительный» и «одноразовый» и выбирать разные последствия для каждого, вместо того чтобы делать всё грубо и показывать экран отказа.

Метрики для отслеживания: рост, качество и безопасность (с guardrails)

Выберите одну основную метрику и воспринимайте остальные как вспомогательные доказательства. Иначе вы можете «выиграть» на бумаге и при этом тихо ломать регистрацию.

Начните с метрики роста, которая отражает реальный успех, а не просто отправку формы. Для большинства команд это — процент завершённых регистраций по варианту. Если у продукта есть быстрый «first value» момент, лучше смотреть на активацию (например, подтверждённый email плюс первое ключевое действие в течение 24 часов).

Качество — это то, где ужесточение должно окупаться. Отслеживайте downstream‑исходы, важные для репутации отправителя: процент bounce на первом письме, доставляемость (в папку «Входящие» vs «Спам», если есть такие данные), уровень жалоб и отписок. Эти метрики обычно двигаются медленно, поэтому заранее определите окно измерения (например, 7–14 дней после регистрации) и придерживайтесь его.

Метрики безопасности показывают, блокируете ли вы правильных людей. Следите за сигналами злоупотреблений и мошенничества, которые стоят времени и денег: дубликаты аккаунтов на пользователя, подозрительные регистрации с одного устройства или диапазона IP, спамное поведение после регистрации и тикеты в поддержку по доступу к аккаунту или «я не получил письмо». Если вы что‑то продаёте, добавьте chargebacks или долю возвратов.

Бизнес‑метрики сохраняют честность теста. Более строгая ворота может снизить верхнюю воронку регистраций, но улучшить качество лидов и конверсию триал→платно. Если платная конверсия измеряется долго, используйте прокси: sales accepted leads, product‑qualified leads или удержание за первую неделю.

Задайте guardrails, чтобы остановить тест раньше, если опыт ухудшается. Следите за временем загрузки страницы и добавленной задержкой на шаге email, уровнем ошибок формы (особенно «email отклонён») по устройствам, оттоком на поле email по сравнению с предыдущим шагом, запросами в поддержку про валидацию или письма подтверждения и порогом общего процента завершённых регистраций (ваша «чёрта, которую не переходить").

Пример: при ужесточении детекции одноразовых адресов с инструментом вроде Verimail можно принять небольшой спад сырых регистраций, но только если растут активация и раннее удержание, падают жалобы и не происходит всплеска ошибок формы.

Выберите сегменты, которые сделают результаты надёжными

Если тест проводить «на всех», результат может ввести в заблуждение. Разные пользователи имеют разные привычки с почтой, уровни риска и терпимость к дополнительной фрикции. Сегментация помогает увидеть, где политика улучшает качество и где она тихо блокирует хороших пользователей.

Выберите несколько сегментов, которые будете отчитывать каждый раз. Держите их небольшими, чтобы не заниматься подбором лучшего фрагмента постфактум. Хорошая отправная точка — сегментировать по пути привлечения, географии и предполагаемому риску регистрации.

Сегменты, которые обычно объясняют самые большие колебания: канал привлечения (платный, органический, партнёры, приглашения внутри продукта), регион и язык, новые vs возвращающиеся пользователи, когорты высокого vs низкого риска (по вашим существующим сигналам) и рабочие vs личные email‑адреса (если продукт различает их).

Будьте явными в определении «высокого риска» для вашего бизнеса. Общие сигналы: очень быстрые повторные регистрации, много регистраций с одного устройства или IP, необычные паттерны рефералов или история chargebacks и злоупотреблений у похожих профилей. Если вы уже оцениваете регистрации по скорингу мошенничества, используйте этот скор для разделения отчёта.

Конкретный пример: платный трафик в одной стране может сильно переотражать на нескольких локальных почтовых провайдерах. Строже правило, которое помечает конкретные домены (или агрессивно блокирует одноразовые адреса), может выглядеть нормально в целом, но обрушить конверсии в этом регионе. Именно такие проблемы вы ловите ранней сегментацией.

Если вы используете API валидации вроде Verimail, держите сегментацию отдельно от решения валидации. Пропускайте одни и те же проверки по всем вариантам, меняя только политику (разрешать, предупреждать или блокировать), чтобы сравнение сегментов оставалось честным.

Пошагово: спроектируйте чистый A/B‑тест для ужесточения валидации

Защитите первую рассылку

Снизьте количество bounce и защитите репутацию отправителя, останавливая плохие адреса до их попадания в систему.

Чистый тест начинается с одного предложаемого утверждения, которое можно защитить: что именно станет строже и что из‑за этого должно улучшиться. Например: «Если мы будем блокировать одноразовые email при регистрации, мы снизим bounce и фейковые триалы, при этом сохранив платные конверсии в пределах 1% от текущего уровня.» Это делает компромисс явным.

1) Определите варианты (что действительно видит пользователь)

Сделайте различие между группами небольшим и легко объяснимым.

- Control: текущая политика (baseline)

- Soft warning: разрешить регистрацию, но предложить использовать рабочую/личную почту (один клик для продолжения)

- Hard block: не разрешать регистрацию до ввода другого адреса

- Step‑up verification: требовать дополнительный шаг (например, подтверждение по email) только для рискованных адресов

Если вы используете валидатор вроде Verimail, запишите, какие сигналы переводят пользователя на более строгий путь (совпадение с одноразовым провайдером, недействительный домен, отсутствие MX, известный риск спам‑трэпа), чтобы варианты оставались стабильными.

2) Закрепите назначение и обработку повторных попыток

Назначайте на уровне пользователя, а не сессии. Простое правило: при первом попадании email (или user ID/cookie) прикрепляете пользователя к варианту на весь тест.

Решите заранее, как учитывать повторные попытки. Если кто‑то пробует три разных email, держите его в той же группе и логируйте каждую попытку, чтобы можно было измерять «фрикцию» (дополнительные попытки) отдельно от реального оттока.

3) Установите длительность и защиту от календарного шума

Запускайте достаточно долго, чтобы учесть поведение будних и выходных, и по возможности один полный маркетинговый цикл, если вы проводите кампании. Если в середине теста начнётся большая промо‑акция, зафиксируйте это и подумайте о продлении теста, чтобы оба варианта увидели похожий микс трафика.

4) Решите правила остановки и что значит «победа»

До старта определите критерии прохода/провала по сегментам, а не только в целом. Обычно хотят выиграть по качеству (меньше bounce, меньше одноразовых регистраций, меньше chargebacks/fraud), при этом соблюдать guardrail по росту (конверсия регистрации не падает больше X%), guardrail по доходу (триал→платно не падает больше Y%) и guardrail по безопасности (тикеты в поддержку или ошибки регистрации не растут больше Z%). Также задайте минимальный размер выборки, чтобы не объявлять результат преждевременно.

Это защищает от «побед» на бумаге, которые стоят вам нужных клиентов.

Тактики постепенного релиза, которые уменьшают сюрпризы

Если вы меняете правила валидации за одну ночь, быстро поймёте одно: ваш support‑ящик станет громче, чем дашборд метрик. Постепенный релиз даёт те же уроки с меньшим радиусом поражения.

Начните с canary‑когорты перед чистым сплитом. Возьмите маленький срез новых регистраций (например, 1% трафика или один низкорисковый регион) и примените там более строгую ворота. Наблюдайте базовые метрики полный цикл дня: завершение регистрации, доставку письма подтверждения и объём жалоб. Если что‑то ломается, радиус ущерба небольшой.

После стабильного canary наращивайте шагами, а не прыжком до 50/50. Простой план наращивания:

- 1% на 24 часа

- 5% на 24 часа

- 25% на 48 часов

- 50% на 48 часов

- 100% (или переход в формальный эксперимент)

Сделайте лёгким откат. Добавьте аварийный выключатель, чтобы вернуть прежнюю политику без деплоя кода.

Также определите поведение на краевых случаях. Если валидатор таймаутит или DNS нестабилен, разрешаете ли вы регистрацию, но помечаете аккаунт, или требуете верификацию перед доступом?

Логирование превращает релиз в цикл обучения. Храните ясную причину решения для каждого заблокированного или поставленного под вопрос адреса (неверный синтаксис, нет MX, одноразовый, подозрение на спам‑трэп, домен в блок‑листе). Инструменты вроде Verimail возвращают эти сигналы за миллисекунды, что облегчает разбор реальных случаев вместо догадок.

Наконец, готовьтесь к всплескам и необычным провайдерам. Во время пиков нагрузок таймауты растут и ложные блоки могут увеличиться. Установите rate limits, мониторьте задержки и держите процесс для allowlist для легитимных корпоративных доменов, которые падают из‑за строгих DNS‑настроек.

Сохраните плавный опыт регистрации при ужесточении ворот

Строгая валидация проваливается, когда она кажется случайной хорошим пользователям. Относитесь к проверке email как к полезной подсказке, а не к наказанию. Это особенно важно в тесте, потому что непонятные сообщения могут скрыть истинное влияние политики.

Пишите тексты ошибок так, чтобы пользователю было ясно, что делать дальше. «Этот email выглядит неверно» — слишком общо. «Проверьте, не пропущен ли @, нет ли пробелов или опечатки вроде gmial.com» поможет исправить всё за секунды.

Дайте пользователям лёгкий путь повторить ввод. Многие «плохие» email — это опечатки, а не мошенничество. Предлагайте автоподсказки распространённых доменов при вводе «gamil» или «hotmial», ловите пропущенные точки (например, gmailcom). Если вы используете валидатор, например Verimail, вы можете выявлять проблемы с доменом и MX заранее и объяснять это простым языком: «Мы не можем связаться с этим доменом. Попробуйте другой адрес.»

Решите заранее, как обращаться с одноразовыми адресами. Одного универсального ответа нет, но будьте последовательны: блокируйте, когда злоупотребления дорого обходятся (бесплатные триалы, кредиты), предупреждайте, когда нужен низкий фрикцион, или разрешайте регистрацию, но требуйте верификацию перед ключевыми действиями (приглашения, экспорт, выставление счёта).

Постройте план исключений. Если у вас есть партнёрские или клиентские домены, дающие ложные срабатывания, держите allowlist и пересматривайте его ежемесячно, чтобы он не превратился в лазейку.

Наконец, решите, когда перепроверять после регистрации. Обычная схема: лёгкие проверки при регистрации, более строгие перед первой исходящей рассылкой, перед апгрейдом до платной или перед первым рискованным действием. Например, пользователь с пограничным адресом может начать триал, но должен подтвердить email перед приглашением команды или вводом платёжных данных.

Частые ошибки, которые вводят в заблуждение при интерпретации тестов

Сделайте эксперимент чище

Отделяйте детекцию от политики, чтобы A/B-результаты отражали реальный опыт пользователя.

Самый быстрый путь неверно прочитать эксперимент — судить только по конверсии регистрации. Более жёсткая ворота может выглядеть «плохо» в день запуска, но улучшать доставляемость, снижать возвраты и уменьшать нагрузку на поддержку, потому что в систему реже попадают фейковые или битые адреса. Решите заранее, какие downstream‑результаты важны и сколько ждать, прежде чем судить.

Ещё одна распространённая проблема — менять больше одной вещи за раз. Если вы меняете строгость валидации и одновременно переписываете текст формы, добавляете поля или двигаете сообщения об ошибках, вы не поймёте, что именно вызвало эффект. Держите тест скучным: одно изменение правила, одна ясная гипотеза.

Ошибки, которые чаще всего создают ложные победы или ложные тревоги:

- Отслеживание только регистраций, а не downstream‑сигналов вроде bounce, доставляемости, активации или chargebacks.

- Смешивание продуктовых изменений с политиками (копирайт, UI и валидация меняются одновременно).

- Рандомизация по сессии вместо пользователя, когда человек при повторной попытке попадает в другой вариант и получает непоследовательный опыт.

- Смешивание «заблокированных» пользователей с «покинувшими» из‑за ошибки, что скрывает, правило ли неверно или текст непонятен.

- Отнесение краевых случаев к «одноразовым»: новые домены, корпоративные почтовые шлюзы, плюс‑адресация и алиасы.

Особое внимание уделяйте разделению «заблокированных vs покинувших». Заблокированный — это решение политики. Покинувший — часто проблема UX, например непонятный текст ошибки или отсутствие пути исправления.

Наконец, следите за избыточной блокировкой. Деткаction одноразовых адресов полезна, но легко зацепить легитимные адреса, особенно у новых доменов или корпоративных релеев. Инструменты вроде Verimail помогают, комбинируя синтаксические проверки, проверку домена и MX, и совпадение с блок‑листами, чтобы ваш тест был про политику, а не про случайные ложные срабатывания.

Быстрый pre‑launch чеклист

Перед стартом выровняйте ожидания по тому, что значит «успех» и «безопасно продолжать». Большинство тестов по ужесточению валидации терпят неудачу из‑за расплывчатого релиза, отсутствия ключевых сигналов на дашборде или потому, что команда не может объяснить, почему реальный пользователь был заблокирован.

Опишите варианты простым языком. Пример: Control принимает любой адрес, прошедший синтаксис и проверку домена, а Variant блокирует известные одноразовые провайдеры и подозрительные паттерны. Также документируйте план наращивания трафика (например, 5% → 25% → 50%) и точный триггер отката (например, «конверсия регистраций падает более чем на X% в течение Y часов").

Вот чеклист для согласования с ростом, разработкой и поддержкой:

- Варианты и шаги релиза задокументированы, включая ответственных за переключение и способ отката за считанные минуты.

- Дашборд готов и находится под наблюдением: конверсия регистрации, активация (первое ключевое действие), bounce rate, жалобы в спам и сигналы мошенничества (chargebacks, множественные регистрации с одного устройства, подозрительные IP‑кластеры).

- Сегменты согласованы заранее с реальными ожиданиями по размеру выборки (новые vs возвращающиеся, платный vs органический, гео и рабочие vs личные домены).

- Логирование достаточно подробное для дебага: каждое решение блок/разрешить содержит код причины и домен адреса с категорией провайдера (одноразовый, бесплатный почтовый сервис, кастомный домен).

- У поддержки и операционной команды есть короткий playbook: что отвечать заблокированным пользователям, как собирать примеры и как оперативно эскалировать ложные срабатывания.

Сделайте небольшой прогон в безопасной среде (внутренние аккаунты или крошечный срез трафика). Если вы не можете объяснить пять случайных решений (почему они прошли или не прошли), вы не готовы выпускать это на реальные регистрации.

Пример: ужесточение правил по одноразовым адресам без падения числа триалов

Снизьте число ложных срабатываний при регистрации

Блокируйте недействительные адреса и одновременно защищайте легитимных пользователей от ложных отказов.

Команда B2B SaaS запускает бесплатный триал. Регистрации вроде бы неплохи, но продажи жалуются: много лидов исчезает, а у поддержки спамные аккаунты. Быстрый аудит показывает паттерн: много триалов используют одноразовые ящики и затем не активируются.

Прежде чем что‑то менять, они фиксируют базовую линию текущей политики (разрешать все email). В течение двух недель они смотрят bounce‑rate первого продуктового письма, коэффициент триал→активация (например, завершение первого ключевого действия) и «плохие регистрации» (аккаунты, помеченные за злоупотребления или очевидно фейковые данные). Также ставят guardrail: общая конверсия регистрации не может упасть более чем на согласованный небольшой порог.

Затем они тестируют три опыта:

- Control: разрешать одноразовые email как и раньше.

- Soft warning: разрешать, но показывать явное сообщение («Используйте рабочую почту для полного доступа») и просить подтверждение.

- Hard block: отклонять известные одноразовые провайдеры и просить указать другой адрес.

Валидация использует проверку на одноразовый провайдер плюс базовую гигиену (синтаксис, домен, MX). С API вроде Verimail это можно сделать одним вызовом при регистрации, так что все варианты получают одинаковую детекцию.

Релиз постепенный. Они начинают с платного трафика, потому что он чаще привлекает злоупотребления и имеет более понятную ROI. Если guardrails держатся пару дней, расширяют на другие источники.

Решение не «одна политика для всех». Результаты показывают, что жёсткая блокировка улучшает активацию и снижает злоупотребления в сегментах высокого риска (платный поиск, некоторые гео, слишком быстрая форма), но вредит конверсии в низкорисковых сегментах (приглашённые коллеги, органический брендовый трафик). Они оставляют жёсткую блокировку там, где она окупается, и используют мягкие предупреждения в других местах.

Следующие шаги: сделайте ужесточение валидации стабильной частью системы роста

Когда у вас есть явный победитель, относитесь к нему как к продуктовому изменению, а не разовому хаку. Цель — консистентность: одинаковые входные данные должны приводить к одному решению каждый раз, с быстрым путём отката.

Опишите выигравшую политику простым набором правил и привяжите её к сегментам. Например: новые аккаунты из гео высокого риска получают более строгую детекцию одноразовых адресов, тогда как доверенные возвращающиеся пользователи проходят только базовые проверки.

Продолжайте мониторить после завершения теста

Качество email не статично. Появляются новые одноразовые провайдеры, спам‑трэпы перемещаются, и паттерны мошенничества меняются. Назначьте еженедельный обзор, который фокусируется на исходах, а не только на объёмах регистраций.

Отслеживайте небольшой набор сигналов, которые должны двигаться в нужную сторону, если ворота работают: bounce и hard‑bounce на активационных письмах, жалобы (репорты спама) и всплески отписок, триал→активация и удержание за первую неделю, индикаторы мошенничества вроде повторных регистраций с одного устройства или IP, и тикеты в поддержку по заблокированным регистрациям.

Автоматизируйте валидацию, чтобы правило было надёжным

Ручные проверки или непоследовательная логика на клиенте дают шум и создают несправедливый пользовательский опыт. Поместите валидацию в поток регистрации, чтобы каждый запрос оценивался одинаково и быстро.

Если вы хотите API‑подход, Verimail (verimail.co) может проверять синтаксис, домены, MX‑записи и одноразовых провайдеров за один вызов, что помогает держать политику в консистенте на web, mobile и у партнёров.

Даже после того как вы «выбрали победителя», начинайте с малого. Разверните на небольшом проценте, следите за guardrails в течение полной недели, затем расширяйте. Держите явный путь отката (feature flag или конфиг), чтобы быстро ослабить ворота, если рост или доставляемость начнут проседать.

Частые вопросы

Что на самом деле означает сделать email-ворота «строже»?

Начните с определения, что для пользователя меняется при «ужесточении»: вы предупреждаете, требуете верификацию или блокируете? Самый безопасный подход — сначала ужесточать детекцию, но оставлять мягкое действие (предупреждение), а затем усиливать политику только если качество действительно улучшается без существенного падения конверсии.

Почему более строгая валидация может вредить росту, даже если она улучшает качество email?

Главный риск — ложные срабатывания. Валидный адрес может не пройти проверку из‑за временных проблем с DNS, нестандартных настроек корпоративной почты или нового домена, и пользователь видит только «регистрация не удалась» и уходит. Также ужесточение добавляет фрикцию, если вводит дополнительные шаги или непонятные ошибки.

Когда стоит применять soft gate, верификацию или жесткую блокировку?

Используйте soft gate, когда нужен минимальный фрикцион и вы хотите скорее подтолкнуть к лучшему поведению. Применяйте verify gate, когда нужно больше уверенности перед доступом к ключевым функциям. Применяйте hard block, когда злоупотребления дорого обходятся и сигнал надёжен (например, очевидно неверный синтаксис или недоступный домен).

Какие метрики нужно смотреть, чтобы понять, окупается ли ужесточение валидации?

Отслеживайте один приоритетный ростовой метрический показатель (например, завершение регистрации или активацию), а затем подтверждайте его метриками качества и риска. Практичные показатели: bounce на первом письме, доля подтверждённых email, ранняя удерживаемость, доля одноразовых адресов, флаги злоупотреблений и тикеты в поддержку по проблемам с регистрацией. Задайте явные guardrails и останавливайте тест при их нарушении.

Какие сегменты важны при тестировании изменений в валидации email?

Если смотреть только на средние значения, можно пропустить случаи, где правило блокирует хороших пользователей. Сегментируйте по каналу привлечения, региону/языку, новым vs повторным пользователям и по типу почты (рабочая vs личная). Добавьте простое «риск»-деление по существующим сигналах мошенничества. Держите сегментацию устойчивой, чтобы не заниматься постфактум подбором данных.

Как избежать непоследовательных результатов, если пользователь пробует разные email?

Зафиксируйте вариант пользователя при первом показе (по user ID или устойчивому cookie) и придерживайтесь его. Решите заранее, как учитывать повторные попытки: оставляйте пользователя в той же группе и логгируйте каждую попытку, чтобы отдельно измерять фрикцию (дополнительные попытки) и реальный отток.

Как безопасно развернуть более строгие правила без сюрпризов?

Сначала canary — небольшая когорте (например, 1% трафика) с полным циклом наблюдения: завершение регистрации, доставка верификационного письма, объём обращений в поддержку. Затем наращивайте шагами (1% → 5% → 25% → 50%), наблюдая конверсию, ошибки на шаге email и время ответа валидатора. Всегда имейте быстрый выключатель, чтобы откатиться без деплоя.

Как ужесточать валидацию, не делая регистрацию наказанием?

Делайте проверки понятными и давайте простой путь исправить проблему. «Email выглядит неверно» — это плохо. Лучше: «Проверьте, нет ли пробела, отсутствует @ или опечатка вроде gmial.com». Подсказки доменов и автопоправки помогают исправить опечатки. Для borderline-адресов подумайте о допуске на пробный период с обязательной верификацией перед важными действиями (приглашения, оплата).

Какие распространённые ошибки делают тесты вводящими в заблуждение?

Не меняйте слишком много одновременно. Не смешивайте изменение политики валидации с редизайном формы или переносом элементов UI — иначе вы не поймёте причину эффекта. И не судите по голому числу регистраций: нужны downstream-показатели (bounce, активация, возвраты кошелька, тикеты в поддержку).

Как Verimail может помочь ужесточать проверку одноразовых адресов, не блокируя реальных пользователей?

Разделяйте результаты по типам риска и давайте разные исходы для разных сигналов. С API вроде Verimail (verimail.co) можно отделять недействительные адреса от одноразовых и выбирать поведение: жёсткая блокировка для явного синтаксиса/недоступности домена и предупреждение/верификация для совпадений с одноразовыми провайдерами. Так вы снизите долю плохих регистраций, не блокируя легитимных пользователей.