17 февр. 2025 г.·5 мин

Асинхронные паттерны проверки email для быстрых и надёжных регистраций

Изучите асинхронные паттерны проверки email с очередями, webhook и ретраями, чтобы регистрация оставалась быстрой при высокой нагрузке и данные — качественными.

Почему синхронная проверка ломается при высокой нагрузке

Эндпоинт регистрации должен быть быстрым: принять несколько полей, создать запись, ответить. Синхронная проверка email превращает этот простой путь в цепочку сетевых вызовов, и каждый вызов — ещё один шанс зависнуть.

При нагрузке медленными оказываются редко ваши собственные функции. Это зависимости, на которые вы ждёте: DNS-запросы, MX-проверки и проверки по спискам блокировок. Даже если каждый шаг обычно быстрый, «длинный хвост» важен. Небольшой процент запросов будет медленным, и при всплеске трафика эти медленные запросы накапливаются и начинают блокировать всё остальное.

В реальных системах это часто даёт каскадный эффект:

- Задержки растут с нескольких сотен миллисекунд до нескольких секунд.

- Запросы таймаутятся, пользователи нажимают обновить, создавая ещё большую нагрузку.

- Серверы приложений исчерпывают рабочие потоки, потому что слишком много запросов ждёт.

- Внешние сервисы захлёбываются, что вызывает новые ошибки и медленные ретраи.

Это бьёт по конверсии и доступности. Люди покидают медленные страницы регистрации. Команда видит рост ошибок и начинает масштабировать инфраструктуру только чтобы справиться с ожиданием.

Представьте промоакцию, где 10 000 человек пытаются зарегистрироваться за пять минут. Если путь регистрации ждёт внешней валидации, временное замедление DNS может превратиться в инцидент на уровне системы. Путь регистрации становится узким местом.

Асинхронная валидация email — распространённое решение для систем с высокой нагрузкой: принимаете регистрацию быстро, а затем валидируете в фоне. Это улучшает отзывчивость и уменьшает каскадные отказы. Однако это не решает всё: нужно решить, что новый аккаунт может делать до того, как email станет доверенным.

Решите, что должно произойти до создания аккаунта

Быстрые регистрации и идеальные данные редко идут вместе. Если вы попытаетесь полностью проверить каждый email до создания аккаунта, вы добавите задержку именно там, где пользователи чаще всего уходят.

Практическое правило: выполняйте до создания аккаунта только дешёвые, локальные и детерминированные проверки. Всё остальное — в асинхронном конвейере.

Что обычно разумно делать сразу:

- Проверки обязательных полей (email указан, пароль указан, получено согласие, если нужно)

- Базовый формат email и очевидные опечатки (отсутствует @, пробелы, недопустимые символы)

- Простое ограничение скорости или сигналы злоупотребления, которые уже есть в памяти процесса

- Быстрая проверка «уже ли используется?» (если продукт требует уникальных email)

Глубокие проверки могут подождать, не ломая UX. Проверка домена, MX, обнаружение одноразовых провайдеров, сигналы спам-ловушек и сопоставление со списками блокировки в реальном времени могут быть медленными или иногда таймаутиться.

Ключевое решение — ваше «окно риска»: сколько времени вы позволяете существовать недоверенному аккаунту и что он может делать в это время. Например, вы можете разрешить пользователю настроить профиль, но запретить отправлять приглашения, начать пробный период или получать доступ к ценным функциям до завершения валидации.

Основной паттерн: принять сейчас, проверить позже

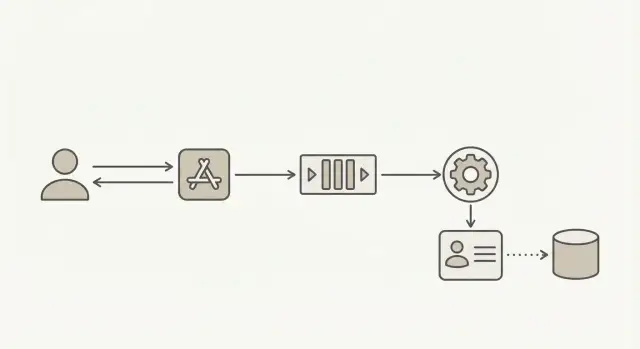

Чтобы регистрация оставалась быстрой при нагрузке, отделите «создание пользователя» от «доверия email». Примите запрос, создайте аккаунт сразу и пометьте его как pending. Затем запускайте валидацию в фоне, где задержки не тормозят эндпоинт регистрации.

Рассматривайте валидацию как отдельный рабочий процесс с собственным статусом и временными метками, а не как один булев флаг. Это делает ретраи безопаснее, отладку — проще, а поведение регистрации — предсказуемее.

Обычный поток:

- Создайте пользователя и установите

email_status = pending(сохраните время постановки в очередь) - Поставьте в очередь задачу валидации (включите

user_idи email) - Воркер валидирует и обновляет

email_statusнаvalid,risky,invalidилиunknown - Приложение ограничивает действия на основе этого статуса

Вы всё ещё можете направлять пользователя, не блокируя запрос. Показывайте «Проверьте почту, чтобы подтвердить email» сразу. Когда валидация завершится, обновляйте доступные действия.

Если валидация позже провалилась, заранее решите, что делать дальше. Распространённые варианты: ограничить доступ к чувствительным операциям, попросить ввести новый email или удалить явно фейковые аккаунты после льготного периода.

Простая модель данных для статусов валидации

Если валидация запускается позже, база данных всё равно должна отвечать на простые вопросы: что ввёл пользователь, к чему вы это нормализовали и чему вы сейчас верите.

Храните исходный ввод отдельно от нормализованного значения. Исходный текст помогает поддержке и отладке (пользователи вставляют неожиданные пробелы). Нормализованные поля — то, что вы используете для сопоставления и отправки.

Небольшой набор статусов работает хорошо:

- pending: принято при регистрации, задача валидации не завершена

- valid: выглядит достижимым и безопасным для использования

- risky: технически валидно, но низкого качества (например, одноразовые или role-based)

- invalid: проваленные проверки (плохой синтаксис, неверный домен, нет MX, известный одноразовый)

- unknown: временная ошибка (таймауты, ошибки провайдеров), попробовать позже

Помимо статуса, храните доказательства, а не только вердикт. Компактный пакет «validation facts» предотвращает домыслы позже и упрощает изменения политики.

Рекомендуемые поля (пример имен):

email_raw,email_normalized,email_domainvalidation_status,validated_at,validation_providervalidation_reason_code,validation_reason_textpolicy_version(илиruleset_id), плюс счётчикvalidation_attempt

Пример: пользователь регистрируется с " [email protected] ". Сохраните точную строку в email_raw, нормализуйте в [email protected], установите статус pending и пусть аккаунт продолжит работу с ограниченными привилегиями. Когда валидация завершится, обновите статус и факты, не переписывая исходный ввод.

Пошагово: постройте асинхронный конвейер валидации

Поддерживайте здоровую базу email

Проверяйте новые регистрации и обновления, чтобы CRM и lifecycle-письма оставались чище.

1) Создайте пользователя и опубликуйте задачу валидации

Когда кто-то отправляет форму регистрации, сохраните запись пользователя сразу, пометьте email как pending и опубликуйте небольшую задачу в очередь. В нагрузке задача должна содержать только user_id, email и временную метку requested_at.

Держите полезную нагрузку маленькой. БД остаётся источником правды, поэтому воркеры могут перечитывать актуальное состояние пользователя.

2) Валидируйте в воркере и сохраните код причины

Фоновый воркер потребляет задачи и выполняет валидацию. Здесь вы вызываете сервис проверки email без замедления ответа на регистрацию.

Записывайте результат вместе со статусом и кодом причины. Статусы могут быть valid, risky, invalid или unknown. Коды причины — syntax_error, no_mx, disposable, spam_trap_risk или timeout.

Коды причин важны, потому что они ускоряют работу поддержки и принятие продуктовых решений. Просто «invalid» часто недостаточно, когда нужно решить, что показать пользователю.

3) Триггерните подходящее последующее действие

После сохранения статуса применяйте свою политику:

- Valid: разблокируйте обычные лимиты и отправьте lifecycle-письма

- Risky: разрешите вход, но снизьтe лимиты или пометьте на ревью

- Invalid: попросите ввести новый email перед ключевыми действиями

- Unknown: повторите попытку позже и держите аккаунт в ограниченном состоянии

4) Пере-проверяйте при смене email

Когда пользователь обновляет адрес, сбрасывайте статус в pending и публикуйте новую задачу. Записывайте, какой адрес проверялся, чтобы старые результаты не применялись к новому значению.

Webhook-поток валидации: push vs pull

После перехода на асинхронную валидацию нужно решить, как результаты вернутся в приложение. Есть две модели:

Pull означает, что ваше приложение само запрашивает статус позже. Это проще и часто достаточно, когда только одна система нуждается в ответе. Минус — лишний трафик и более медленные обновления при редком опросе.

Push означает, что валидатор шлёт вам обратно событие в виде webhook, как только результат готов. Это удобно, когда нескольким системам нужны обновления (сервис регистрации, синхронизация CRM, маркетинговая автоматизация) или вы хотите почти мгновенные обновления без опроса.

Если внедряете push, держите полезную нагрузку callback’а маленькой, но полной:

- Внутренний идентификатор (user id или account id)

- Статус валидации (

valid,invalid,risky,unknown) - Код причины

- Временная метка и уникальный id события

- Опционально: хеш email (не сам email) для отладки

Защитите endpoint: требуйте HTTPS, проверяйте подпись через общий секрет, отвергайте старые запросы по временной метке и держите короткий кэш seen event ids чтобы предотвратить повторы. Если инфраструктура позволяет — добавьте allowlist по IP.

Основы надёжности: ретраи, идемпотентность и обратное давление

Перевод валидации вне запроса ускоряет ответ, но вам всё равно нужно обрабатывать обычные отказы: сети падают, провайдеры таймаутят, воркеры падают посередине задачи.

Ретраи: рассматривайте валидацию как повторяемую операцию. Таймауты и 5xx-ошибки обычно временные, поэтому ретрайте с увеличением задержки. Ограничьте окно повторов, чтобы не валидировать один и тот же адрес часами.

Идемпотентность: ожидайте дублирующую доставку из очередей и webhook’ов. Дайте каждому запросу стабильный ключ дедупа (например, request_id или (user_id, validation_attempt)), затем делайте обновления такими, чтобы их можно было применить несколько раз и получить тот же финальный статус.

Dead letters: когда ретраи исчерпываются, прекратите попытки. Переместите задачу в dead-letter очередь и пометьте email как unknown, чтобы можно было исследовать позже.

Обратное давление: ограничьте конкурентность и установите временные бюджеты, чтобы валидация не могла перегрузить критические пути вроде регистрации, входа и биллинга.

Несколько метрик, которые выявляют проблемы на ранней стадии:

- Глубина очереди и возраст (как долго ждёт самая старая задача)

- Процент успешных, временных и постоянных ошибок

- Среднее время валидации и p95/p99 задержки

- Количество повторов и объём dead-letter

- Загруженность воркеров

Масштабирование: дедуп, кэш и лимиты скорости

Протестируйте на реальном трафике

Используйте бесплатный тариф: 100 проверок в месяц, без кредитной карты.

При высокой нагрузке обычно ломается банальная логика: один и тот же адрес проверяется снова и снова, воркеры накапливаются, и одна медленная зависимость делает всю систему вялой. Цель — сделать валидацию дешёвой в периоды всплесков, сохраняя результаты достаточно свежими.

Дедуп при всплесках. Нормализуйте ключи (lowercase, trim), чтобы [email protected] и [email protected] сопадали. Добавьте короткое окно дедупликации перед постановкой в очередь (или при старте воркера), чтобы один и тот же email не проверялся 20 раз за минуту.

Кэшируйте недолго. Кэширование — не для вечного хранения результатов, а чтобы избежать повторной работы при всплесках. Кэшируйте и положительные, и отрицательные результаты, но экспирация должна быть быстрой.

Простой стартовый набор TTL:

- Кэш «valid»: 1–24 часа

- Кэш «invalid/disposable»: 5–60 минут

- Кэш «unknown/timeout»: 1–5 минут

Ограничения скорости и приоритеты. Защитите каждую внешнюю зависимость лимитами скорости. При всплесках отдавайте приоритет проверкам, которые разблокируют более рискованные действия — сброс пароля, выплаты, приглашения в команду. Низко приоритетные проверки (подписка на рассылку) могут подождать.

Распространённые ошибки, вызывающие замедления и баги

Пометка пользователей как verified слишком рано

Установить email_verified = true в момент постановки в очередь — значит сказать «мы проверили», хотя на самом деле проверка ещё не выполнена. Если очередь задерживается, вы раздаёте полный доступ адресам, которые не были проверены.

Неясные или отсутствующие переходы состояний

Если у вас только pending и verified, аккаунты могут застревать при таймаутах провайдеров. Используйте явные состояния pending, valid, invalid, risky, unknown и делайте каждый переход преднамеренным.

Неидемпотентные обработчики webhook

Webhook’и могут приходить дважды. Если ваш обработчик каждый раз создаёт новую задачу, один пользователь может вызвать десять проверок и десять обновлений. Ключируйте обновления по стабильному id события или request id и игнорируйте повторы.

Утечка чувствительных данных

Не логируйте полные адреса email и не раскрывайте детали вроде «spam trap» или «disposable provider» клиенту. Маскируйте логи и возвращайте простые результаты.

Блокировка ключевых действий без плана

Если вы блокируете вход или покупки до завершения асинхронной валидации, вы воссоздаёте исходную проблему медленной регистрации. Ограниченный доступ плюс понятные сообщения обычно работают лучше.

Быстрый чек-лист перед релизом

Сделайте статус email явным

Возвращайте явные статусы `valid`, `invalid`, `risky`, `unknown` для предсказуемых переходов состояний.

Тестируйте самый плохой день, а не средний. Смоделируйте медленную валидацию, таймауты и внезапный всплеск трафика, затем убедитесь, что регистрация остаётся отзывчивой, а бэклог безопасно обрабатывается.

- Регистрация отвечает быстро, даже когда валидация отложена (аккаунт создаётся с явным статусом

pending). - Один источник правды для статуса валидации (не разбросанные флаги по сервисам).

- Ретраи определены и ограничены, есть обработка dead-letter.

- Webhook-эндпойнты (если используются) защищены и идемпотентны.

- Дашборды и алерты для ошибок, таймаутов и бэклога очереди.

Следующие шаги: безопасный rollout и поддержание чистоты данных

Начинайте с малого и держите систему предсказуемой. Согласуйте короткий набор статусов (например, pending, valid, invalid, unknown) и сделайте один фоновый путь задач единственным источником изменений этих статусов.

Добавляйте webhook-приёмник только тогда, когда действительно нужно уведомлять другие системы в почти реальном времени. Если приложение — единственный потребитель, прочитать последний статус из своей БД зачастую проще.

Перед написанием кода опишите правила ретраев и дедупа: что считается тем же событием, как долго вы ретраите и что происходит после отказа. Это предотвращает загадочные дубликаты и циклы позже.

Если хотите отдать глубокие проверки на аутсорс, Verimail (verimail.co) — API проверки email, предназначенное для защиты регистрации: синтаксические проверки, проверка домена и MX, обнаружение одноразовых провайдеров и сопоставление со списками блокировки в одном вызове. Даже с быстрым валидатором держите вызов в воркере, а не в запросе регистрации — это защищает ваш путь регистрации при всплесках.

Частые вопросы

Почему синхронная проверка email замедляет регистрации при высокой нагрузке?

Синхронная проверка заставляет ваш запрос регистрации ждать внешних сетевых вызовов, таких как DNS и MX-проверки. При всплесках трафика небольшое количество медленных проверок накапливается, занимает рабочие потоки и может привести к таймаутам всего эндпоинта.

Что проверять сразу, а что — в фоне?

Делайте только дешёвые, локальные проверки, которые не могут зависнуть: обязательные поля, базовый формат email, обрезка очевидных пробелов и простые сигналы злоупотребления, которые у вас уже есть в памяти процесса. Более глубокие проверки — MX, обнаружение одноразовых провайдеров и сопоставление со списками блокировки — оставьте на фон.

Какой самый простой асинхронный поток реализовать?

Создайте аккаунт сразу, выставьте явный email_status = pending и поставьте в очередь задачу валидации, привязанную к пользователю и текущему значению email. Когда воркер закончит, он обновит статус и сохранит reason code, чтобы приложение могло последовательно реагировать.

Какие статусы проверки email стоит хранить?

Храните небольшой набор статусов, по которым можно управлять доступом: pending, valid, risky, invalid, unknown. Статус unknown важен для таймаутов и ошибок провайдера, чтобы аккаунты не «зависали» в ложном состоянии верификации.

Что пользователь может делать, пока email в состоянии pending?

По умолчанию разрешайте пользователю выполнять низкорисковые действия, пока email в состоянии pending, и блокируйте или откладывайте высокоценные операции до состояния valid. Обычно это приглашения в команду, пробные периоды, выплаты и восстановление пароля — наиболее ценное, что могут получить злоумышленники.

Что хранить кроме «valid/invalid"?

Храните компактный набор «фактов»: нормализованный email, домен, статус, временную метку, имя провайдера, reason code, версию политики и счётчик попыток. Это упрощает отладку и поддержку и предотвращает повторное выполнение проверок только ради объяснения решения.

Как должны работать ретраи и ошибки в асинхронной валидации?

Ретрайте таймауты и 5xx-ошибки с экспоненциальным ростом задержки, но с жёстким лимитом, чтобы не пытаться бесконечно. Если ретраев исчерпаны, пометьте email как unknown, переместите задачу в dead-letter очередь и держите аккаунт с ограниченным доступом, пока не будет повторной проверки.

Как сделать обработчики webhook и задачи идемпотентными?

Предполагая дубликаты, делайте обновления безопасными для повторного применения. Используйте стабильный ключ дедупликации, например (user_id, validation_attempt) или request_id, и игнорируйте повторные/запоздалые результаты, которые не соответствуют текущему email пользователя.

Как обезопасить push-результаты валидации через webhook?

Требуйте HTTPS, проверяйте подпись с общим секретом и отвергайте колбэки, которые слишком старые по метке времени. Также храните недолго идентификаторы событий, чтобы повторные запросы не перезаписывали состояние и не создавали лишней работы.

Как уменьшить повторные проверки при всплесках?

Нормализуйте email (обрезка и lowercase) и добавьте короткое окно дедупликации, чтобы один и тот же адрес не проверялся десятки раз при всплесках. Кэшируйте недавние результаты на короткое время, чтобы снизить количество повторных обращений, но держите TTL небольшим, чтобы не хранить устаревшие ответы.