19 янв. 2025 г.·7 мин

План поэтапного внедрения многоступенчатой валидации email вместо только regex-проверок

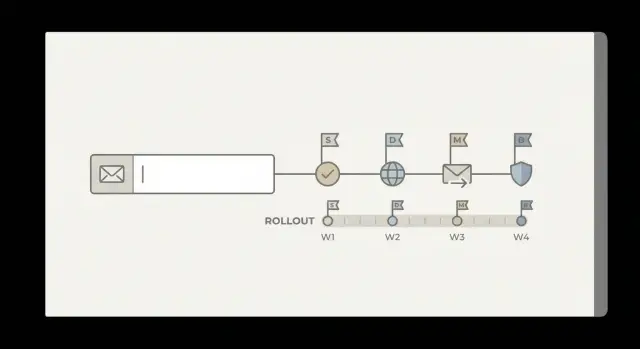

Спланируйте поэтапный rollout многоступенчатой валидации email вместо только regex: вехи, метрики, постепенное наращивание трафика и безопасные откаты, чтобы не ломать регистрацию.

Почему проверки только по regex перестают работать в масштабе

Проверка через regex отвечает на один вопрос: выглядит ли это как адрес электронной почты? Она ловит очевидные опечатки — пропущенный @, пробелы или некорректный формат домена. Это полезно, но всего лишь проверка формата. Она не скажет, может ли адрес принимать почту.

По мере роста объёма регистраций промахи начинают важнее ловушек. Regex не скажет, существует ли домен, есть ли у него рабочие MX‑записи или принадлежит ли адрес временной почте. Он также не защитит вас от spam‑trap’ов и других адресов, которые выглядят валидными, но вредят доставляемости.

Команды обычно учатся на ошибках:\n

- Если вы слишком строги, вы блокируете легитимных пользователей (включая необычные, но корректные адреса), и конверсия тихо падает.\n- Если вы слишком лояльны, фейковые аккаунты проходят, нагрузка на поддержку растёт, а bounce’ы накапливаются.\n- Со временем повторные bounce’ы и жалобы могут повредить репутации отправителя, ухудшая результаты каждой кампании.

Именно поэтому важен поэтапный rollout многоступенчатой валидации. Вы переходите от одинарного сопоставления шаблона к слойным проверкам (синтаксис, домен, MX и сигналы риска), но делаете это так, чтобы реальные пользователи не были удивлены.

Безопасный rollout имеет три цели: минимальное влияние на пользователя (никаких резких сбоев при регистрации), измеримый прогресс (чёткие метрики до и после каждого изменения) и простой откат (переключатель, который возвращает прежнее поведение, если конверсия или доставляемость падают).

Этот план рассчитан на продуктовые, инженерные и growth‑команды с одной целью: держать трение при регистрации низким, одновременно сокращая недействительные адреса и мошенничество. Инструменты вроде Verimail могут выполнять многоступенчатые проверки одним API‑вызовом, но сам подход к rollout одинаков независимо от выбранного инструмента.

Определите цели, ограничения и зону ответственности

Перед тем как менять валидацию, чётко пропишите, что для бизнеса означает «хорошо». Цель не в том, чтобы блокировать людей. Цель — принимать реальные, достижимые адреса и при этом сокращать низкокачественные регистрации, которые тратят время и вредят доставляемости.

Запишите 2–3 измеримых результата, например: меньше временных адресов при регистрации, меньше жёстких bounce’ов в первую неделю и меньше аккаунтов, созданных для злоупотреблений. Здесь же решите, насколько жёсткими правилами вы будете руководствоваться в разных пользовательских сценариях.

Цели и ограничения, по которым стоит договориться

Установите несколько правил‑ограничителей, чтобы валидация помогала, не создавая новых проблем:

- Задержка: отсутствие заметного замедления в критичных потоках (особенно регистрация и оформление заказа).\n- Конверсия: отсутствие значимого падения завершения процесса после включения правил.\n- Нагрузка на поддержку: запросы "почему мой email отклонён?" должны оставаться редкими и предсказуемыми.\n- Справедливость: допускайте легитимные крайние случаи (новые домены, корпоративные почтовые сервера, plus‑адреса).\n- Соответствие: храните только необходимое (избегайте логирования полного email в аналитике без нужды).

Далее решите, где выполняется валидация. Большинство команд начинают с регистрации, но приглашения, сброс пароля, квитанции при оплате и аккаунты, созданные админом, тоже могут приносить плохие адреса. Простое правило: валидируйте везде, где создаётся новая запись email, и поддерживайте единообразный опыт.

Ответственность и права на принятие решений

Многоступенчатые проверки порождают продуктовые и поддержочные решения, а не только инженерные задачи. Согласуйте заранее, кто за что отвечает:

- Продукт: что блокируется, что помечается предупреждением и какой текст ошибки показывать.\n- Инженерия: где выполняются проверки, таймауты, ретраи и где кешируются результаты.\n- Аналитика/маркетинг: какие метрики определяют успех (снижение bounce, уровень злоупотреблений, доставляемость).\n- Поддержка: короткий playbook для оверрайдов и объяснений пользователям.

Если вы используете API вроде Verimail при регистрации, решите, кто может ослаблять правила в случае падения конверсии и как быстро вы реагируете, когда легитимного пользователя блокируют.

Как выглядит многоступенчатая валидация простыми словами

Проверка на основе только regex — это как смотреть, похож ли ключ на ключ, не пробуя вставить его в замок. Многоступенчатая валидация добавляет несколько быстрых проверок, которые говорят, насколько вероятно, что адрес реальный и достижимый.

Первое — синтаксис, но выполненный правильно. RFC‑совместимая проверка синтаксиса учитывает форматы, с которыми простые regex часто ошибаются: plus‑адреса ([email protected]), точки в локальной части и длинные современные TLD. Она также избегает ложноположительных совпадений, которые соответствуют шаблону, но нарушают правила email.

Второе — проверка домена. Если домен не существует, никто не получит письма. DNS‑запрос подтверждает существование домена, а поиск MX‑записей проверяет, рекламирует ли домен почтовые серверы (или маршрутизирует почту через связанные записи). Это ловит опечатки вроде gmal.com и мёртвые домены, которые regex охотно пропустит.

Третье — репутация и сигналы риска. Сюда входит обнаружение провайдеров временной почты и сопоставление с блоклистами известных плохих источников.

Смысл не в том, чтобы «блокировать больше», а в том, чтобы выбирать правильное действие для каждого уровня уверенности:

- Разрешить: проходит все этапы.\n- Мягкое предупреждение: выглядит рискованно, но пользователь может продолжить.\n- Требовать подтверждение: принять регистрацию, но активировать только после подтверждения по почте.\n- Блокировать: явно недействительный, временный (если политика продукта это допускает) или высокий риск.

Планируйте крайние случаи: субдомены (mail.eu.company.com), корпоративные шлюзы, которые маршрутизируют почту нетипично, и легитимные алиасы с plus‑адресацией. Инструменты вроде Verimail могут выполнить эти проверки одним API‑вызовом, но продуктовая политика решает, что делать с каждым результатом.

Получите базовую картину до изменений

Перед многоступенчатым rollout нужно чётко понимать текущее поведение регистрации. Без базовой линии легко «улучшить» валидацию, одновременно тайно навредив конверсии, нагрузке на поддержку или доставляемости.

Инструментируйте полный воронку регистрации и исходы писем от начала до конца. Измеряйте не только число завершивших регистрацию, но и то, что происходило после: дошло ли верификационное письмо, активировался ли пользователь и возникали ли позже bounce’ы.

Отслеживайте небольшой набор базовых метрик как минимум 1–2 нормальных бизнес‑цикла (обычно 7–14 дней):

- Конверсия регистрации (посетил → создал аккаунт)\n- Доля доставленных верификационных писем и время до подтверждения\n- Уровень bounce’ов (жёсткие и мягкие) при первых отправках\n- Уровень жалоб (когда почтовые провайдеры помечают вас)\n- Тикеты поддержки, связанные с «не могу зарегистрироваться» или «не получил письмо»

Если вы уже отклоняете какие‑то адреса (даже при regex‑проверке), логируйте каждую причину отказа и контекст: тип клиента, страна/локаль, домен и пытался ли пользователь ввести другой адрес. Тикеты поддержки — часть базовой линии, потому что более жёсткие проверки могут сместить боль от bounce’ов к блокировкам у входа.

Далее создайте размеченный датасет из недавних регистраций. Простой подход — взять выборку за последние недели и пометить каждый email как: принят и активен, принят но позже отпал (bounced), принят но позже посыпались жалобы, или не подтвердил. Это станет вашей "эталонной правдой" для сравнения новых проверок.

Наконец, решите, как вы будете количественно оценивать ошибки во время rollout:

- Ложноположительные: легитимные письма блокированы или задержаны (смотрите на падение конверсии и всплески тикетов).\n- Ложоотрицательные: плохие письма пропущены (смотрите на bounce’ы, временные домены и сигналы spam‑trap).

Когда вы протестируете валидатор (например, Verimail в shadow‑режиме), оценивайте его решения по сравнению с этой базой, чтобы изменения были измеримыми, а не основанными на слухах.

Фаза 1: Shadow‑режим — учимся без сбоев регистрации

Shadow‑режим означает, что вы запускаете новые многоступенчатые проверки при каждой регистрации, но никого не блокируете. Пользовательский опыт остаётся прежним. Команда получает реальные данные о том, что валидатор бы сделал, без риска падения конверсии.

Логируйте результаты каждого этапа, а не только одно итоговое pass/fail. Например: результат синтаксиса, домен существует ли, найдены ли MX‑записи, обнаружена ли временная почта и есть ли совпадение с блоклистом. Храните и предыдущее решение по regex, чтобы позже сравнить.

Полезная первая веха — ответить на три вопроса числами:

- Какая доля регистраций — временные почты?\n- Какая доля имеют недействующие или неразрешимые домены?\n- Какая доля выглядит рискованной (подозрения на trap’ы или другие красные флаги)?

Эти показатели станут вашей отправной базой для rollout. Если вы используете API валидации, сохраняйте сырые ответы и ваше финальное внутреннее решение отдельно, чтобы позже менять правила без потери истории.

Выберите частоту обзора, которая быстро выявляет проблемы. Ежедневные обзоры в первую неделю обычно ловят сюрпризы — всплеск из одного источника трафика или распространённый корпоративный домен, у которого временно не проходят DNS‑проверки. После первой недели переходите к еженедельным обзорам.

Практический пример: если ваш regex пропускает 98% регистраций, но shadow‑режим показывает, что 6% — временные почты и 1% — недействующие домены, у вас появляется ясная цель для того, что можно выиграть при внедрении. Также вы получаете список крайних случаев, которые надо аккуратно обработать прежде, чем блокировать реальных пользователей.

Фаза 2: Постепенное внедрение с измеримыми вехами

Выявляйте рискованные адреса заранее

Добавьте сигналы блоклистов, чтобы раннее выявлять рискованные адреса.

После shadow‑режима переходите к enforcement небольшими, обратимыми шагами. Цель — сократить плохие адреса, не удивляя реальных пользователей и не навредив конверсии.

Начните с узкого сегмента, где риск невелик, а извлечь уроки можно быстро. Часто выбирают новых пользователей из платных рекламных каналов, партнёрских источников или один гео, где видно больше временных почт. Остальной трафик держите без изменений, чтобы иметь контроль для сравнения.

Начинайте с низкорисковых действий, прежде чем жёстко блокировать. Если валидация помечает адрес как временный или недоставляемый, покажите короткое сообщение с просьбой проверить адрес и ввести другой. Сделайте редактирование и продолжение простыми. Только после уверенности в корректности правил переходите к жёсткой блокировке.

Простой план постепенного наращивания выглядят так:

- Включить для 5% выбранного сегмента, наблюдать метрики 24–48 часов.\n- Нарастить до 25%, если стоп‑условия не сработали.\n- Нарастить до 50%, затем до 100% для этого сегмента.\n- Расширить на следующий сегмент (ещё один канал или регион) и повторить.\n- Когда стабильно во всех сегментах, включить для всех новых регистраций.

Определите стоп‑условия заранее и зафиксируйте их. Примеры: конверсия регистрации упала более чем на X%, медианное время завершения увеличилось на Y секунд, обращения в поддержку по регистрации превысили Z в день или downstream‑bounce’ы перестали улучшаться.

Отслеживайте вехи, которые отражают и пользовательский опыт, и бизнес‑выгоду: конверсия, время завершения регистрации, сколько пользователей повторно вводят email, объём поддержки и bounce‑рейт приветственных писем. Если используете API вроде Verimail, следите за тем, как меняются доли «invalid» и «disposable» по мере наращивания.

Рассматривайте каждый шаг как точку принятия решения с чётким порогом для продвижения, удержания или отката. Это сохраняет rollout спокойным и понятным для продукта, инженеров и поддержки.

Метрики и дашборды, которые действительно ловят регрессии

Если вы смотрите только на «регистраций стало больше/меньше», вы можете пропустить реальное влияние изменений. Постройте один дашборд для здоровья регистрации и второй — который отслеживает дальнейшую доставку писем и признаки злоупотреблений.

Выберите небольшой набор основных метрик, по которым будете принимать решения. Держите их видимыми и не добавляйте столько линий, чтобы никто не понимал, что важно.

Эти пять обычно показывают правду быстро:

- Конверсия регистрации (завершённые регистрации / начатые регистрации)\n- Уровень недействительных или недоставляемых адресов (результаты валидации плюс последующие bounce’ы)\n- Доля временных почт (и её сдвиг по каналам)\n- Сигналы злоупотреблений (жалобы, подозрительные регистрации, захваты аккаунтов, связанные с новыми аккаунтами)\n- Результаты доставки после регистрации (уровень bounce’ов, жалобы, прокси‑метрики попадания в inbox, если есть)

Добавьте защитные пороги перед включением enforcement. Используйте конкретные пороги, а не интуицию: например, «не более 0.5% абсолютного падения конверсии» и «не более 50 мс добавленной задержки на p95». Если порог сработал, приостановите rollout и исследуйте.

Разрезайте каждую метрику по когортам, чтобы заметить локализованные отказы: канал привлечения, страна, тип устройства и категория домена (бесплатные провайдеры против бизнес‑доменов). Частая регрессия — чрезмерная блокировка в одном регионе или на мобильных устройствах, где опечатки встречаются чаще.

Еженедельно просматривайте пограничные случаи. Берите небольшую выборку «рискованных, но не явно плохих» адресов и проверяйте, не блокируются ли реальные люди. Если используете API вроде Verimail, логируйте коды причин (синтаксис, MX, совпадение с блоклистом), чтобы видеть, какой этап вызывает трение и тонко настраивать правила без догадок.

Фоллбеки, откаты и безопасные варианты UX

Превратите rollout в метрики

Сравнивайте решения regex и многоступенчатые результаты и отслеживайте по когортам.

Многоступенчатая валидация ловит больше плохих регистраций, но она также может блокировать реальных пользователей при изменениях (сбои DNS, новые корпоративные домены, временные проблемы маршрутизации). Планируйте отказ заранее, прежде чем включать enforcement.

Начните с жёсткого kill‑switchа, который мгновенно возвращает вас к поведению только по regex. Сделайте это серверной конфигурацией, а не деплоем. Разделите флаги для каждого типа правила, чтобы можно было отключить одну часть без потери всего: обработка MX, блокировка временных почт, проверки по блоклистам.

Когда вы блокируете или ставите вызов пользователю, выбирайте фоллбекы, которые позволяют поддерживать регистрацию, одновременно защищая платформу. Рабочие варианты:

- Разрешить регистрацию, но требовать подтверждение почты перед входом или включением ключевых функций.\n- Разрешить регистрацию, но ограничивать рискованные функции (рефералы, купоны, API‑ключи, пробный доступ) до верификации.\n- Поместить аккаунт в ограниченный режим, пока вы повторно проверяете email через несколько минут.\n- Просить другой адрес только при сильном сигнале (известный провайдер временной почты, явные синтаксические ошибки).

При любом API‑подходе ложноположительные — главный риск rollout. Обращайтесь с ними как с инцидентами. Определите, кого тревожить, как быстро и что значит «остановить утечку» (обычно — переключить kill‑switch или сначала отключить самый строгий флаг). Поддерживайте простую внутреннюю коммуникацию: что сломалось, кто пострадал и что вы изменили.

Лёгкий инцидент‑плейбук может быть небольшим:

- Подтвердить всплеск (блокированные регистрации, тикеты поддержки, падение конверсии).\n- Отключить самый вероятный флаг (временные почты или блоклист) до полного отключения.\n- Взять примеры блокированных адресов и проверить паттерны (домен, регион, провайдер).\n- Решить, временный это сбой или проблема правил.\n- Задокументировать исправление и добавить тест/монитор, чтобы ловить это раньше в следующий раз.

Наконец, ведите процесс allowlist для важных доменов (партнёры, крупные клиенты). Требуйте владельца, причину и аудит‑трейл, и пересматривайте записи по расписанию, чтобы исключения не накапливались незаметно.

Распространённые ловушки при миграции

Большинство проблем при миграции не в самом валидаторе, а в том, что команды трактуют ранние сигналы как окончательную правду и слишком быстро ужесточают правила. Безопасный rollout оставляет место для неопределённости.

Обычная ошибка — блокировать регистрации из‑за того, что DNS был нестабилен минуту. Ряд пользователей не управляют своими DNS‑резолверами, гостиничным Wi‑Fi или корпоративными фаерволами. Если ваша система делает один запрос и «фейлится закрыто», вы начнёте отклонять хорошие адреса. Кешируйте проверки доменов по возможности, повторяйте с короткой задержкой и логируйте причину, чтобы видеть, сгущаются ли ошибки по регионам или провайдерам.

Другая ловушка — считать, что «нет MX» всегда значит «недействителен». Некоторые домены принимают почту на корневой A‑записи, и некоторые конфигурации необычны, но реальны. Если вы будете трактовать каждое «нет MX» как жёсткий стоп, получите ложноположительные. Считайте это риск‑сигналом, если у вас нет сильных доказательств недоступности.

Блокировка временных почт тоже подворачивает команды. Если у вашего продукта есть легитимные кратковременные сценарии (пробные периоды, разовые загрузки, регистрация на мероприятие), жёсткий бан повредит конверсии. Вместо абсолютного запрета решите, что именно вы защищаете: злоупотребления, чарджбеки, доставляемость или всё вместе.

Частые паттерны отказов, которые встречаются в постмортемах:

- Не отделили «определённо недействительный» от «нельзя проверить сейчас».\n- Применили глобальные правила до тестирования по сегментам (страна, источник трафика, устройство).\n- Запустили без скриптов для поддержки и понятных сообщений пользователю.\n- Относились к временным DNS‑ошибкам как к постоянным сбоям домена.\n- Блокировали временные домены без продуктовой политики исключений.

Реалистичный пример: вы включили rollout для всех рынков в понедельник, в одном регионе всплеск таймаутов DNS, и поддержка получает тикеты «мой email реальный» в течение нескольких часов. Если бы у вас был путь «попробуйте снова» для «нельзя проверить сейчас» и поэтапный rollout по сегментам, вы могли бы сохранить регистрации, пока расследуете.

Быстрый чек‑лист перед внедрением

Прежде чем включать enforcement, убедитесь, что вы можете доказать, помогло ли изменение или повредило. Rollout безопасен, когда у каждого шага есть владелец, измеримая цель и простой способ отката.

Используйте этот чек‑лист прямо перед переходом от тестирования к реальной валидации:

- Базовая линия собрана и стабильна: у вас есть хотя бы несколько дней (или недель) данных по конверсии регистрации, bounce‑рейту писем и тикетам «недействительный email», собранных в одном месте, и вы знаете нормальный диапазон.\n- Результаты shadow просмотрены и решения задокументированы: вы просмотрели, что валидатор бы заблокировал, проверили выборку крайних случаев (корпоративные домены, редкие TLD) и согласовали пороги (когда жёстко блокировать, а когда предупреждать).\n- Feature‑флаги и kill‑switch проверены в проде: вы можете мгновенно включить/выключить валидацию без деплоя, и протестировали путь "off" на реальном трафике (не только в стейджинге). Если вы вызываете API, настройте таймауты и безопасное поведение по умолчанию.\n- Служба поддержки готова к первым жалобам: у вас есть короткие шаблоны ответов «Почему мой email отклонён?», способ собрать примеры и понятный путь эскалации к инженеру владельцу rollout.\n- Календарь и стоп‑условия задокументированы: у вас есть календарь rollout, назначенные владельцы для каждого шага и конкретные причины для паузы (например, падение конверсии более чем на X% в течение Y часов или число ложных отклонений превысило порог).

Когда это готово, rollout становится рутинным: включаете следующий процент, смотрите те же метрики и быстро останавливаетесь, если пользователи испытывают проблемы.

Реалистичный пример сценария rollout

Блокировать временные почты при регистрации

Отфильтруйте тысячи провайдеров временной почты с помощью соответствия в реальном времени.

Средний SaaS замечает две проблемы одновременно: больше фейковых пробных аккаунтов (никто потом не заходит) и растущий bounce‑рейт на onboarding‑письмах. Их форма регистрации использует только regex, поэтому почти всё, что похоже на email, проходит.

Они сначала добавляют многоступенчатую валидацию в shadow‑режиме. Регистрация остаётся прежней, но каждая отправка адреса проверяется в фоне на синтаксис, домен, MX и известные провайдеры временной почты. Через две недели команда видит два паттерна: значительная доля пробных аккаунтов использует временные домены, и меньшая, но важная группа — домены, которые не принимают почту (отсутствие MX, парковка домена, частые опечатки).

С этими данными они переходят к постепенному enforcement с простыми вехами:

- Неделя 1: показывать вежливое предупреждение для временных почт с просьбой указать рабочий или личный почтовый ящик.\n- Неделя 2: блокировать только явно недействительные (битый домен, нет DNS), при этом всё остальное по‑прежнему разрешено.\n- Неделя 3: блокировать повторяющиеся паттерны злоупотреблений (например, множественные регистрации из одного источника с разными временными адресами).

Они также добавляют безопасный фоллбек для сомнительных случаев. Если проверка не уверена, пользователь всё ещё может зарегистрироваться, но должен подтвердить почту перед доступом к ключевым функциям. Это позволяет движениям реальных пользователей не блокироваться, одновременно фильтруя низкокачественные регистрации.

К концу rollout команда ищет один ключевой результат: снижение bounce’ов без значимого падения числа пробных регистраций или активаций. Если bounce‑ы падают, а активированные триалы остаются стабильными, они ужесточают политику по временным почтам. Если конверсия падает, они ослабляют enforcement и больше полагаются на подтверждение по почте, пока не подберут правила.

Следующие шаги: внедрять, настраивать и постоянно улучшать

Многоступенчатая валидация кажется рискованной, когда правила расплывчаты. Выберите первое правило, которое одновременно низкорисково и ценно. Для многих команд это блокировка явно недействительных доменов (нет DNS) и обработка известных временных провайдеров в соответствии с политикой продукта.

Пропишите короткую внутреннюю политику, чтобы все понимали, что значит «валидно» для вашего продукта:

- Блокировать: очевидно недействительные (сломанный синтаксис, мёртвый домен, временные домены — если продукт требует реальной идентичности)\n- Предупреждать: рискованные, но возможные (опечатки, catch‑all домены, временные хосты, которые вы ещё не готовы блокировать)\n- Разрешать: всё остальное, но помечать для последующего измерения

Выберите валидатор, который быстро выполняет многоступенчатые проверки (синтаксис, домен, MX и обнаружение временных почт) и возвращает коды причин, которые можно логировать. Если вы рассматриваете Verimail, имейте в виду, что он спроектирован для такого подхода: один API‑вызов покрывает синтаксис, проверку домена, MX и обнаружение временных провайдеров, что упрощает старт в shadow‑режиме и постепенную жесткость правил.

Запланируйте пост‑rollout обзор (например, через 7–14 дней после старта enforcement). Возьмите небольшую выборку спорных адресов, ищите ложноположительные и настраивайте пороги или allowlist. Хороший rollout — не разовый переключатель. Это живой набор правил, который эволюционирует вместе с вашими паттернами регистрации.

Частые вопросы

Почему проверки только по regex недостаточно?

Проверка через regex лишь отвечает на вопрос, выглядит ли ввод как адрес электронной почты. Она не может подтвердить существование домена, возможность приёма писем или то, относится ли адрес к провайдеру временной почты. В результате недействительные адреса всё равно проходят и позже проявляются в виде bounce’ов и жалоб.

Что обычно включает в себя «многоступенчатая валидация email»?

Обычно это набор последовательных проверок, которые дают разные сигналы: корректный с точки зрения RFC синтаксис, существование домена через DNS, наличие MX‑записей (или эквивалентной маршрутизации) и сигналы риска — временные почты и известные плохие источники. Обрабатывайте вывод как показатель уверенности и решайте, пропускать, предупреждать, требовать подтверждение или блокировать.

Как добавить многоступенчатую валидацию, не навредив конверсии регистрации?

Запустите shadow‑режим: новый валидатор проверяет каждую регистрацию, но интерфейс для пользователя не меняется. Логируйте результаты каждого этапа и сравнивайте их с текущим поведением regex, чтобы понять реальное влияние до включения принудительных правил.

Какие метрики нужно смотреть во время rollout?

Минимально отслеживайте: конверсию регистрации, доставку верификационных писем, ранний уровень bounce’ов при первых отправках, уровень жалоб и тикеты поддержки, связанные с регистрацией или «не получил письмо». Срезайте по когортам (канал, регион, устройство, тип домена), чтобы быстро ловить регрессии в конкретных сегментах.

Какое правило лучше всего ввести первым после shadow‑режима?

Безопасное первое правило — блокировать явно недействительные вводы: сломанный синтаксис или несуществующие домены, так как такие адреса явно не могут принять письмо. Всё сомнительное лучше помечать предупреждением или требовать подтверждение до предоставления доступа, пока не накопите данных для ужесточения.

Стоит ли блокировать адреса, если у домена нет MX‑записи?

«Нет MX» стоит трактовать как сигнал риска, а не автоматический жёсткий отказ. Некоторые домены принимают почту через A‑запись или иными нестандартными способами. Строгий блок по «нет MX» может давать ложные срабатывания; безопаснее — позволить с требованием подтверждения или мягким предупреждением, если нет других доказательств недоступности.

Как безопасно наращивать применение правил?

Рампьте по сегментам с feature‑флагами и заранее прописанными условиями остановки. Например, начните в одном канале или регионе, включайте процент трафика поэтапно и приостанавливайте или откатывайте, если конверсия упала выше порога или тикетов поддержки стало больше обычного.

Какой план отката должен быть готов до включения enforcement?

Иметь серверный kill‑switch, который мгновенно возвращает прежнее поведение без деплоя. Также разделите флаги по типам правил (обработка MX, блокировка временных почт, проверки по блоклистам), чтобы можно было отключить наиболее проблемную часть, а не всё сразу.

Какие есть дружелюбные альтернативы жёсткому блоку?

Позволяйте пользователю пройти регистрацию, но ограничивайте доступ до подтверждения почты, или блокируйте ключевые возможности (рефералы, купоны, API‑ключи, пробные кредиты) до верификации. Сообщения об ошибке делайте короткими и конкретными, и давайте простой способ исправить адрес и повторить попытку.

На что обратить внимание в API валидации email, например Verimail?

Ищите валидатор, который возвращает понятные коды причин (синтаксис, DNS, MX, временная почта, блоклист) и отвечает достаточно быстро для формы регистрации. Verimail — пример решения, рассчитанного на такой подход: один вызов покрывает синтаксис, проверку домена, MX и обнаружение временных почт, что упрощает старт в shadow‑режиме и постепенное ужесточение правил.