22 мая 2025 г.·7 мин

Псевдонимы и переадресация электронной почты при онбординге: варианты политики

Узнайте, как обращаться с псевдонимами и переадресацией электронной почты при онбординге: отделяйте риск доставки от риска владения и выбирайте понятные, практичные политики.

Почему псевдонимы, переадресация и общие ящики усложняют онбординг

Эти адреса попадают в регистрации по вполне обычным причинам. Команда может совместно использовать один почтовый ящик для нового рабочего пространства. Подрядчик может использовать клиентский псевдоним. IT‑администратор может настроить переадресацию уведомлений инструмента, чтобы никто ничего не пропустил.

Проблема в том, что псевдонимы и переадресация смешивают два вопроса, которые люди часто путают.

Риск доставляемости: Дойдут ли ваши сообщения до реального почтового ящика быстро и надёжно? Цепочки пересылки, неправильно настроенные правила почты и некоторые варианты общих ящиков могут приводить к пропускам подтверждений, задержкам и повернутым bounce'ам, которые выглядят случайными.

Риск владения: Кто на самом деле контролирует этот ящик сегодня? В общем почтовом ящике несколько человек могут читать и действовать по одним и тем же сообщениям. При переадресации адрес, введённый при регистрации, может вовсе не быть тем местом, где читают письма. Для рутинных уведомлений это может быть нормально, но становится рискованно, когда почта — ключ к идентичности.

Большинство правил онбординга нацелены предотвратить несколько конкретных проблем:

- Фейковые или низкокачественные регистрации, которые тратят места в лицензиях, триалы или время поддержки

- Перехваты аккаунтов и проблемы с восстановлением доступа (неправильный человек может сбросить доступ)

- Проблемы с комплаенсом и аудитом, когда нельзя показать, кто принял условия или получил уведомления

- Путаница в поддержке, когда несколько человек отвечают с одного ящика

Простой пример: компания регистрируется с [email protected], который пересылается трем сотрудникам. Письмо подтверждения приходит, но любой из троих может на него нажать. Потом один уходит, и оставшиеся продолжают иметь доступ. Ваша система может обрабатывать этот адрес как одного человека, хотя таковым он никогда не был.

Ясная политика важна не потому, что такие адреса «плохие», а потому что они часто хорошо доставляются и при этом неочевидны в плане владения.

Быстрые определения: псевдоним vs переадресация vs общий ящик

Когда кто‑то говорит, что «использует один и тот же email по‑разному», обычно речь о трёх вариантах. Правильные термины помогают составить понятную политику и сократить общение с пользователями, которые делают что‑то обычное.

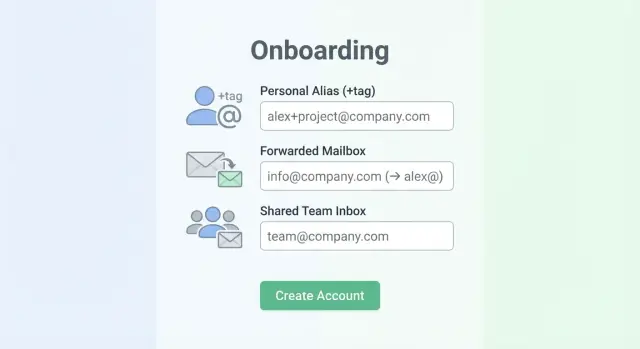

Псевдоним — это дополнительный адрес, который доставляется в тот же почтовый ящик. Иногда он создаётся провайдером (второй адрес в одном аккаунте). Иногда это плюс‑адресация, где после имени добавляют +тег перед @, например [email protected]. Для пользователя это один ящик с несколькими «именами».

Переадресация иного рода: письмо доставляется в один ящик, а затем пересылается в другой. Переадресацию может настроить пользователь, IT или домен. Её можно цеплять (A→B→C). На практике пересылка влияет на скорость получения и усложняет отладку, когда подтверждение «никогда не приходит».

Групповой ящик (shared mailbox) — это адрес, который читают несколько человек, например [email protected]. Доступ основан на членстве команды, а не на индивидуальной личности. В одних настройках пользователи отвечают от общего адреса, в других — от своего.

Отдельно — рольевые адреса: admin@, billing@, hr@ и sales@. В маленькой компании они могут быть персональными, но часто ими пользуется команда. В B2B‑реальности их встречают часто, поэтому стоит выделить их явно.

Пара примеров:

- Псевдоним: [email protected] или [email protected], доставляемые в почту Сары

- Переадресация: [email protected], пересылающаяся на [email protected]

- Общий ящик: [email protected], которым пользуются пять сотрудников

- Ролевой: [email protected], которым управляет финансовая команда

Именно эти различия объясняют, почему обычно нужно больше, чем одно правило «да/нет».

Разделяйте риски: доставляемость и владение

Полезно разделять проблему на два риска. Команды, которые их смешивают, часто получают слишком жёсткие правила (мешающие регистрации) или слишком мягкие (снижающие безопасность и отчётность).

Риск доставляемости: дойдёт ли ваше письмо?

Риск доставляемости о том, будут ли ваши сообщения доходить до адресата. Если адрес недействителен, заблокирован или низкого качества, вы увидите bounce'ы, пропавшие подтверждения и тикеты «я не получил код». Это также может навредить репутации отправителя, если вы продолжите шлать на плохие адреса.

Личный адрес тоже может плохо доставляться. Частые причины: опечатки (gmal.com), домены, которые больше не существуют, почтовые серверы без корректных MX, или адреса на одноразовых провайдерах, которые быстро отключают учётные записи.

Здесь помогают инструменты валидации: проверка синтаксиса, DNS/MX‑запросы и фильтрация известных одноразовых провайдеров и спам‑ловушек.

Риск владения: кто реально контролирует аккаунт?

Риск владения — это вопрос идентичности и ответственности, а не процент отказов. Даже если почта доставляется, вы можете не суметь привязать аккаунт к конкретному человеку или устойчивому владельцу.

Классический пример — общий ящик: [email protected] или [email protected] могут получать почту без проблем, но читать её и действовать по ней могут несколько людей. Это затрудняет:

- Понять, кто принял условия, создал рабочее пространство или изменил платёжные данные

- Чисто отозвать доступ, когда кто‑то уходит

- Расследовать злоупотребления или подозрительную активность

- Предотвратить широкое распространение «передачи кода» для входа

Доставляемость и владение часто идут в противоположных направлениях. Общий ящик может иметь отличную доставляемость и высокий риск владения. Личный адрес может быть низкорисковым по владению, но не проходить проверки доставляемости.

Поэтому политика обычно двуслойная: валидируйте доставляемость, чтобы держать базу чистой, а затем решайте, какой уровень подтверждения владения нужен для разных действий (регистрация, роли администратора, выплаты, настройка SSO). Verimail помогает с проверкой доставляемости, а владение требуют продуктовых правил и дополнительных шагов верификации.

Что может (и чего не может) сказать валидация почты

Валидация хороша для одного вопроса: примет ли адрес вероятно почту? Это вопрос доставляемости, а не личности.

Надёжный валидатор проверяет сигналы до того, как вы отправите подтверждающее письмо:

- Синтаксис: соответствует ли адрес правилам (нет битых символов или отсутствующих частей)?

- Проверка домена: существует ли домен и корректно ли резолвится?

- MX‑записи: настроен ли домен на приём почты?

- Скрининг риска: совпадает ли адрес с известными одноразовыми провайдерами или шаблонами спам‑ловушек?

Инструменты вроде Verimail особенно полезны здесь. Его многоступенчатая обработка (проверка синтаксиса, доменов и MX, плюс сопоставление в реальном времени с тысячами одноразовых провайдеров) помогает снизить количество bounce'ов и отсеять низкокачественные регистрации ещё до попадания в базу.

Чего валидация не может доказать, так это владение или намерение. Она не скажет:

- Кто реально читает почту (один человек, меняющаяся команда или никто)

- Является ли адрес общим, рольевым или будет ли мониториться после онбординга

- Работает ли регистрирующийся в той компании, которую он указывает

- Пересылаются ли сообщения куда‑то ещё

Переадресация особенно хитра: пересылаемый адрес может выглядеть идеально — первоначальный ящик принимает почту и затем незаметно передаёт её дальше. Конечная точка скрыта от валидатора, поэтому вы не увидите, кто в итоге читает письмо и сколько людей его получают.

Скрининг одноразовых и опасных провайдеров лучше рассматривать как фильтр доставляемости. Он помогает избегать адресов, которые скорее всего отвалятся, быстро прекратят жизнь или навредят репутации отправителя. Но если ваша реальная забота — контроль доступа (кто может присоединиться к рабочему пространству или видеть счета), вам всё равно нужен шаг подтверждения владения: подтверждающее письмо, доменная верификация или одобрение администратора.

Варианты политики, которые можно выбрать

Боритесь с злоупотреблениями на ранней стадии

Останавливайте фейковые регистрации прежде, чем они попадут в триалы, лицензии или очередь поддержки.

Нет единственно «правильного» правила. Лучший выбор зависит от того, что вы защищаете: плавный рост регистраций, надёжную доставляемость или сильное доказательство контроля аккаунта.

Практичное меню политик

Вот пять распространённых подходов — от минимального трения до максимального контроля:

- Открытый доступ + верификация позже: принимайте любые адреса, затем используйте верификацию, мониторинг bounce'ов и поведенческие сигналы для отлова проблем.

- Разрешать, но помечать как общий: допускайте рольевые и общие адреса, помечайте их как «shared/role‑based» и применяйте более строгие проверки для чувствительных действий.

- Целевые ограничения: блокируйте или предупреждайте по конкретным локальным частям (finance@, admin@) только в определённых сценариях (массовые приглашения, злоупотребления в триалах).

- Требовать бизнес‑домен для рисковых функций: регистрация остаётся открытой, но до включения экспортов, изменения биллинга или массовых приглашений нужен рабочий домен.

- Белый список для корпоративных клиентов: для регулируемых или enterprise‑клиентов разрешайте только одобренные домены с прозрачным процессом добавления новых.

Каждый вариант можно сочетать с проверкой доставляемости, но не принимайте доставляемость за доказательство владения. Один и тот же общий ящик может отлично доставляться и одновременно давать слабую отчётность; пересылка скрывает конечную точку.

Как выбирать по уровню риска

Если ваша цель — рост, начните открыто и ужесточайте по необходимости, но строго отсеивайте одноразовые адреса и явно плохие домены. Если цель — контроль и аудит, рассматривайте общие ящики как второсортные идентичности: разрешайте их для контактов, но не давайте им единоличного права админа для биллинга и настроек безопасности.

Практичный компромисс — «разрешить, но закрыть»: пусть рабочее пространство создаётся с переадресованного адреса, но требуйте рабочий домен (и вторую верификацию), прежде чем включать массовые приглашения. Verimail может пометить одноразовые провайдеры и снизить bounce'ы при регистрации, а продуктовые правила решают, кто и какие действия может совершать внутри.

Пошагово: как построить поток принятия решений для онбординга

Начните с записи того, что вы пытаетесь защитить. Одни проверки касаются того, может ли почта доходить, другие — действительно ли человек контролирует ящик.

1) Сопоставьте действия с уровнем владения, который нужен

Перечислите, что новый аккаунт может сделать в первую неделю, и пометьте каждое действие как «требует сильного владения» или «достаточно базовой проверки». Сильное владение обычно требуется для сброса пароля, изменений биллинга, добавления админов, экспорта данных и правок настроек безопасности.

Дальше стройте поток с двумя воротами, в порядке:

- Базовый gate доставляемости (синтаксис, домен, MX и известные одноразовые провайдеры).

- Если доставляемость не пройдена — выберите реакцию: блокировать, попросить другой адрес или направить на ручную проверку.

- Если доставляемость пройдена — решите, получает ли пользователь обычный доступ или ограниченный до доказательства владения.

- Для чувствительных действий добавьте gate владения: подтверждение письмом, одобрение админа или подтверждение домена для корпоративных рабочих пространств.

- Опишите, что считается «провалом» на каждом шаге: только предупреждение, ограничение функций, требование альтернативного адреса или удерживание аккаунта.

Verimail поможет на этапе доставляемости: отсеет неверные адреса, одноразовые провайдеры и спам‑ловушки быстро. Но он не скажет, кто владеет общим ящиком — это решение продукта.

2) Напишите «почему» простым пользовательским языком

Сообщение должно объяснять правило без обвинений. Например: «Для безопасности изменения биллинга и ролей админа требуют проверенного адреса. Вы можете оставить этот адрес для уведомлений, но пожалуйста подтвердите адрес, которым вы реально управляете, чтобы продолжить.»

Такое объяснение уменьшит нагрузку на поддержку и даст честным пользователям понятный следующий шаг, даже если они зарегистрировались с общим ящиком или через переадресацию.

Способы доказать контроль, когда владение важно

Верификация по email — базовый уровень: отправьте одноразовую ссылку или короткий код и потребуйте подтверждения. Это доказывает, что человек сейчас может получить почту на этот ящик. Это не доказывает, что он юридически владеет адресом, что ящик приватен, или что контроль не изменится позже (особенно при переадресации и общих ящиках).

Когда ставки выше, добавьте вторую проверку, соответствующую риску. Инструмент для финансовых выплат требует больше уверенности, чем подписка на рассылку.

Более надёжные опции при повышенном доверии

Выберите одну или комбинируйте в зависимости от защищаемого сценария:

- Верификация телефона (полезно против автоматических регистраций, но учтите переработанные номера)

- SSO (SAML/OIDC) через корпоративный провайдер идентичности

- Платёжная верификация (подтверждённая карта или небольшая транзакция, если это подходит продукту и региону)

- Подтверждение домена для рабочих пространств (доказательство контроля над example.com до разблокировки админских функций)

- Степ‑ап проверки при чувствительных действиях (разрешить онбординг, но требовать дополнительное подтверждение для изменения биллинга, экспорта данных или массовых приглашений)

Валидация почты всё равно важна: Verimail помогает отсеять невалидные адреса и многие одноразовые провайдеры ещё до отправки кода, чтобы вы не строили доверие на плохом адресе.

Команды и приглашения: проверяйте каждого человека, а не только создателя

Если рабочее пространство создано с общего ящика (например [email protected]), не считайте это доказательством для всей команды. Требуйте, чтобы каждый приглашённый подтвердил свой адрес, прежде чем получить доступ. Планируйте восстановление доступа для общих ящиков заранее. Избегайте путей восстановления, опирающихся только на почту, к которой имеют доступ несколько человек. Используйте резервный контакт, давайте админам возможность восстановить доступ и логируйте изменения в настройках безопасности, чтобы переадресация или общий ящик не стали единственной точкой отказа.

Частые ошибки и хитрые кейсы

Измеряйте качество почты при онбординге

Смотрите ответы валидатора за миллисекунды и настраивайте правила регистрации на основе данных.

Многие проблемы онбординга возникают, когда команды относятся ко всем «нестандартным» адресам одинаково. Псевдонимы, переадресация и общие ящики могут быть нормой, но они меняют картину рисков.

Одна распространённая ошибка — ломать валидные адреса чрезмерно строгими правилами. Плюс‑адресация ([email protected]) — обычная вещь для фильтрации и трекинга. Если её отклонять, вы раздражаете аккуратных пользователей и создаёте тикеты без причины. Безопаснее принимать адресы и при необходимости хранить нормализованную версию для дедупа.

Ещё одна ошибка — метить все рольевые адреса (support@, sales@, info@) как мошеннические. Некоторые из них действительно низкокачественны, но многие компании реально начинают с общего ящика. Вместо полного запрета используйте роль‑адрес как сигнал риска и добавляйте проверки, когда аккаунт будет иметь дело с деньгами, админ‑правами или чувствительными данными.

Команды страдают, когда принимают доставляемость за владение. Почтовый ящик может быть реальным и доступным, но при этом контролироваться не тем человеком. Валидация (включая обнаружение одноразовых) улучшает доставляемость и чистоту списка, но не подтвердит, кто стоит за псевдонимом или кто читает пересылаемые сообщения.

Следите за тем, чтобы общий ящик не стал единственной точкой отказа:

- Один подтверждённый адрес, контролирующий множество рабочих пространств без ограничений

- Отсутствие аудита, кто присоединился через этот ящик

- Сбросы пароля и уведомления по биллингу, уходящие на список рассылки

Уведомления о безопасности тоже могут плохо работать при переадресации. У некоторых организаций есть петли пересылки (A→B→A) или адреса, которые рассылают уведомления многим людям.

Сделайте служебные сообщения предсказуемыми:

- Отправляйте оповещения безопасности на основной адрес и необязательный резервный

- Требуйте повторной верификации при смене почты на админских аккаунтах

- Предупреждайте пользователей, если адрес, по-видимому, пересылается многим получателям

Пример: новое рабочее пространство регистрируется с [email protected]. Адрес валидируется, но код видят пять человек, и позже никто не помнит, кто сменил платёжные настройки. Ранние защитные меры предотвращают такие споры.

Чеклист перед запуском политики

Перед релизом решите, что вы оптимизируете: меньше фейковых регистраций, меньше реально заблокированных пользователей или максимальную безопасность. Правильная смесь зависит от продукта, но этот чеклист поможет избежать дыр, которые потом превращаются в тикеты.

Финальные проверки перед запуском

Начните с того, какие адреса ваша форма регистрации принимает. Многие настоящие пользователи полагаются на псевдонимы, и их блокировка создаёт лишнее трение.

- Убедитесь, что принимаете плюс‑адресацию и распространённые паттерны псевдонимов для крупных провайдеров (например, name+project@domain). Если ограничиваете — документируйте почему и где применяются исключения.

- Блокируйте известные одноразовые провайдеры и явные «мусорные» домены. Если вы используете сервис валидации вроде Verimail, включите проверку одноразовых и блоклистовую фильтрацию и ведите логирование.

- Решите, какие действия требуют верификации до включения. Частая практика: без подтверждённого адреса нельзя отправлять приглашения в команду, делать экспорт или менять платёжные данные.

- Опишите правило для рольевых и общих ящиков (support@, sales@, info@). Выберите одну стратегию: разрешать, разрешать с предупреждением или ограничивать для определённых тарифов/сценариев.

- Определите план восстановления для общих или меняющихся владений ящиков. Это важно, когда кто‑то уходит, а почта переназначается.

Когда эти решения приняты, протестируйте политику на нескольких реалистичных путях регистрации. Например, небольшое агентство может зарегистрироваться с [email protected] (общий) и пересылкой на двух человек, а подрядчик — с [email protected] (псевдоним). Ваша политика должна чётко описывать результат для каждого случая: разрешено, предупреждение или блок и какие шаги требуются далее.

Элементы здравого смысла, предотвращающие сюрпризы

Решите, кто может менять email аккаунта позже и какие доказательства требуются. Если владение важно, рассмотрите требование двух подтверждений: доступ к текущему email и верификация нового.

Проверьте также логи и инструменты поддержки. Когда попытка онбординга проваливается, команда должна быстро увидеть: блок вызван риском доставляемости (невалидный или одноразовый) или риском владения (общий ящик, пересылка или роль‑адрес). Это экономит время и согласует продукт и поддержку.

Пример: общий командный ящик при создании нового рабочего пространства

Попробуйте Verimail без карты

Испытайте бесплатный тариф: до 100 проверок адресов в месяц без карты.

Команда из 5 человек создаёт рабочее пространство с [email protected]. Этот адрес пересылается двум менеджерам, Аве и Бену, поэтому оба получают сообщения. С точки зрения доставляемости всё выглядит здорово: домен существует, MX‑записи есть, почта принимается. С точки зрения владения непонятно, кто должен быть админом, кто может сбросить пароль и кто отвечает за изменения.

Тонкий риск: пересылки и общие ящики позволяют «не тому» человеку первым нажать подтверждение. Если Бен подтвердил аккаунт, а Ава ожидала быть админом, возникает внутренний конфликт и тикет в поддержку. Доставляемости было достаточно, но ответственность изначально не назначена.

Практический выход — разрешить регистрацию, но разделить доступ и полномочия:

- Разрешить создание рабочего пространства с [email protected].

- Потребовать, чтобы каждый участник присоединился на свой адрес и подтвердил его.

- Выдавать права администратора только после более строгой проверки: подтверждение домена компании или верифицированный админ‑email на этом домене.

Валидация почты помогает отсеять явный «мусор»: неверные домены, опечатки, одноразовые провайдеры. Verimail подтвердит корректность адреса, то, что домен настроен на приём почты, и что провайдер не известен как одноразовый. Но он не скажет, общий это ящик или кто получает пересылку.

Для поддержки и биллинга не отправляйте всё по умолчанию на общий ящик. Определите чёткие контакты:

- Биллинг: конкретный человек или верифицированный финансовый адрес

- Оповещения о безопасности и админ‑уведомления: адрес верифицированного администратора

- Общие продуктовые обновления: по желанию, можно оставить на [email protected]

Так рабочее пространство стартует быстро, а критичные действия и счета идут ответственному лицу.

Следующие шаги: внедрить, измерять и поддерживать чистоту списка

Сформируйте уровни риска. Низкорисковые действия (просмотр публичного контента, подписка на рассылку) могут быть гибкими к псевдонимам, переадресации и общим ящикам. Высокорисковые действия (приглашение коллег, изменения биллинга, экспорт данных) должны требовать более крепкого доказательства контроля и ясной ответственности.

Переведите эти уровни в простые правила, которые команда сможет объяснить, а поддержка — применять. Держите политику компактной, чтобы она помещалась в справке и внутреннем playbook.

Инструментируйте поток после регистрации, чтобы понимать, работают ли ваши правила. Отслеживайте несколько сигналов регулярно:

- Процент bounce'ов (в целом и по провайдерам/доменам)

- Процент завершённых подтверждений и время до верификации

- Сигналы мошенничества (повторные регистрации, подозрительные IP и быстрые повторы)

- Тикеты поддержки по почтовым проблемам («не пришёл код», «общий ящик», «переадресация")

Ставьте слой валидации как можно раньше, до отправки подтверждающего письма. Это снижает опечатки, несуществующие домены, битые MX‑настройки, одноразовые адреса и известные спам‑ловушки.

Если хотите простой путь, Verimail (verimail.co) создан для установки прямо в момент регистрации: один API‑вызов для проверки по RFC, проверки домена, MX‑запроса и сопоставления с базой одноразовых провайдеров. Используйте результат, чтобы попросить пользователя исправить адрес, выбрать другой или перейти к более строгой верификации.

Считайте политику живым документом. Просматривайте метрики ежемесячно, проверяйте проблемные регистрации и корректируйте правила, которые порождают наибольшее количество bounce'ов или тикетов. Небольшие изменения, например требование дополнительной верификации только для рискованных действий, часто повышают безопасность без блокировки легитимных команд, использующих общие ящики.

Частые вопросы

В чём практическая разница между псевдонимом, переадресацией и групповым ящиком?

Псевдоним обычно доставляется в тот же базовый почтовый ящик, поэтому для онбординга чаще всего подходит. Переадресация может изменить фактическое место чтения писем и вносить задержки или неожиданные сбои. Групповой ящик читают несколько человек, и это уже вопрос не доставки, а того, кто отвечает за действия, совершённые через этот адрес.

Почему псевдонимы и переадресация усложняют онбординг?

Потому что эти сценарии смешивают два разных вопроса: придут ли письма надежно и кто реально контролирует ящик. Общий или переадресованный адрес может получать почту без проблем, но владение им будет неочевидным — а это создаёт сложности с доступом администратора, изменением платёжных данных и восстановлением аккаунта.

Что валидация почты реально может сказать в этой ситуации?

Валидация почты в основном отвечает на вопрос доставляемости: ловит опечатки, неверный синтаксис, несуществующие домены, отсутствие MX-записей и многие одноразовые провайдеры. Она уменьшает процент отказов и случаи «не пришёл код». Она не доказывает, кто контролирует ящик и имеют ли к нему доступ несколько человек.

Можно ли обнаружить переадресацию до принятия регистрации?

Надёжно — нет. Переадресация часто выглядит как обычный рабочий адрес, потому что первоначальный почтовый ящик принимает письмо и затем молча пересылает его. Валидаторы не видят конечной точки и не знают, сколько людей в итоге получают письмо. Рассматривайте переадресацию как риск владения и поддержки, а не как проблему, полностью решаемую валидацией.

Какая политика по умолчанию хороша и не убьёт конверсию?

По умолчанию: валидируйте доставляемость при регистрации, а более строгие проверки владения применяйте только для рискованных действий. Разрешайте пользователям регистрироваться с гибкими адресами, но блокируйте приглашения в команды, изменения биллинга, экспорт данных и настройки безопасности до подтверждения или дополнительной верификации.

Стоит ли разрешать плюс-адресацию вроде [email protected]?

Отклонять плюс-теги — распространённая ошибка: формат широко используется для фильтрации и маршрутизации. Принимайте адреса с плюсовыми метками (user+tag@domain), храните их как введены пользователем и, при необходимости для дедупа, нормализуйте внутренне. Если ограничения всё же нужны — делайте их узкими и объясняйте в интерфейсе причину.

Стоит ли блокировать рольевые адреса вроде admin@, billing@ или support@?

Не делайте тотальных запретов: многие реальные компании начинают с адресов типа billing@ или support@. Практичный вариант — разрешать такие адреса, но считать их менее надёжными для деликатных операций. Например, требуйте верифицированный личный рабочий адрес или подтверждение администратора перед выдачей прав или включением оплаты.

Если кто‑то регистрируется с общим ящиком, как обрабатывать приглашения в команду?

Пусть каждый приглашённый участник подтвердит собственный адрес, даже если рабочее пространство создано с общего ящика. Так доступ будет привязан к людям, а не к почтовому ящику, которым читают несколько человек — это упрощает отвод доступа и ведение аудита.

Как доказать владение, если одной почты недостаточно?

Верификация по электронной почте — это базовый шаг: отправьте одноразовую ссылку или код и потребуйте подтверждения. Если ставки выше, добавляйте вторую проверку: подтверждение домена, SSO, платёжную верификацию или одобрение администратора. Суть в том, чтобы отделить «почта может получать письма» от «этот человек должен управлять аккаунтом».

Что сказать пользователям при ограничении общих или переадресованных адресов?

Объясняйте решение спокойно и конкретно: что именно ограничено и что нужно сделать дальше. Например: «Этот адрес можно оставить для уведомлений, но для изменения платёжных настроек требуется верифицированный личный адрес». Простая инструкция уменьшит количество обращений в поддержку и поможет честным пользователям продолжить работу.