01 мая 2025 г.·5 мин

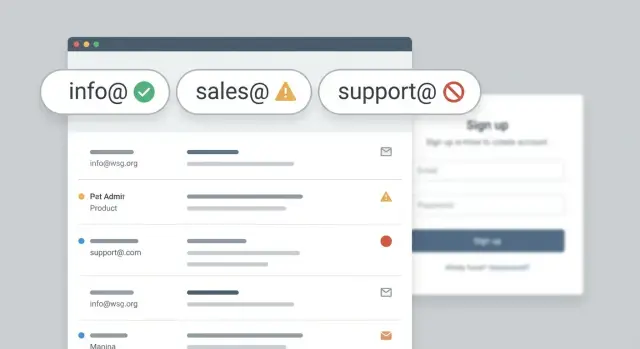

Ролевые email‑адреса: разрешать, предупреждать или блокировать при регистрации?

Ролевые почтовые ящики могут помогать или мешать регистрациям. Используйте понятные критерии для доступа поддержки, владения и доставляемости, чтобы решить: разрешать, предупреждать или блокировать.

Что такое ролевые адреса и почему они важны

Ролевые адреса — это почтовые ящики, которые описывают функцию или команду, а не конкретного человека. Типичные примеры: info@, sales@, support@, admin@, billing@, contact@. Они обычно ведут в общий ящик, систему тикетов или группу людей.

Такие адреса часто встречаются при регистрации, потому что многие компании предпочитают общую почту. Небольшая компания может иметь один ящик, который проверяют все. В крупной компании сообщения могут маршрутизироваться в help desk и распределяться внутри команды. Для человека, который регистрирует сервис, использование общего адреса может казаться безопаснее, чем привязывать аккаунт к конкретному сотруднику, который потом может уйти.

Проблема в том, что рольовые адреса могут означать разные вещи в зависимости от вашего продукта и клиентов. Иногда это именно то, что вам нужно (например, портал поддержки для IT‑команды). В других случаях это признак низкого намерения или способ быстро создать аккаунт без очевидного владельца.

Поэтому нет единого правила для всех продуктов. Правильный выбор зависит от того, как вы обрабатываете владение аккаунтом, сброс пароля, выставление счетов и коммуникации с поддержкой.

Большинство политик регистрации сводятся к трём вариантам:

- Разрешить: принять адрес, верифицировать и продолжить.

- Предупредить: позволить пользователю идти дальше, но объяснить минусы и предложить личный адрес.

- Блокировать: отказать некоторым ролевым адресам и требовать индивидуальную почту.

Практический пример: если в вашем приложении есть биллинг и admin‑контролы, общий ящик может создать путаницу в вопросе, кто реально «владеет» подпиской. Но если ваши клиенты — команды, управляющие общими ресурсами, блокировка общих адресов лишь создаст лишнее трение.

Реальные плюсы и риски (простым языком)

Ролевые адреса не автоматически «хорошие» или «плохие». Они отличаются от личных почтовых ящиков, и эти отличия проявляются в вопросах владения, вовлечённости и безопасности.

Плюс: непрерывность. Если кто‑то заболел или ушёл, коллега всё ещё может видеть письма по onboarding, счета и треды поддержки. Для команд с чередованием обязанностей общий адрес иногда — самый надёжный способ получить ответ.

Минус: неясность контроля. Часто неизвестно, кто именно имеет доступ к ящику. Если ваш продукт считает «того, кто имеет доступ» владельцем аккаунта, смена работы или сброс пароля может тихо передать контроль не тому человеку.

Вовлечённость может быть ниже. Общий почтовый ящик по замыслу перегружен. Важные сообщения (подтверждения, счета, оповещения по безопасности) могут быть проигнорированы, отфильтрованы или потеряны в потоке.

Злоупотребления реальны. Мошенники иногда предпочитают generic‑адреса, потому что их легко переиспользовать для множества регистраций и они не привязываются к конкретному сотруднику. Это не значит, что каждый info@ — мошенник, но при больших объёмах таких адресов вероятность низкокачественных регистраций растёт.

Вывод: рассматривайте обнаружение ролевого адреса как сигнал, а не как окончательный приговор. Лучшее решение зависит от того, что происходит после регистрации и насколько дорого вам обходится фейковый или недоступный email.

Начните с модели владения аккаунтом

Прежде чем решать, что делать с ролевыми адресами, ответьте на вопрос: аккаунт принадлежит конкретному человеку или команде?

Если нужно отправлять счета, юридические уведомления, сбросы пароля и оповещения по безопасности, обычно требуется один ответственный владелец. Личный почтовый ящик делает это очевидным и снижает вероятность, что критическое сообщение будет проигнорировано, потому что «кто‑то другой занимается этим».

Если ваш продукт чаще покупается и управляется группами, блокировка общих почтовых ящиков может сработать против вас. Подумайте о IT‑командах, которые настраивают инструменты для сотрудников, отделах закупок, которые ведут продления, или агентствах, создающих аккаунты для клиентов. В таких случаях billing@ или it@ — это быстрый способ достучаться до тех, кто действительно принимает меры.

Быстрый набор вопросов для проверки:

- Кто должен получать сообщения по биллингу и контрактам, и нужен ли вам явный аудит‑трейл?

- Кто отвечает за безопасность и доступ?

- Как часто аккаунты меняют владельцев (сотрудник уходит, агентство уходит, реорганизация)?

- Будет ли поддержка работать с одним человеком или с группой?

Многие удивляются «когда ящик меняет владельца». Общий ящик может быть стабильным годами, а может перейти к другому человеку в одну ночь без предупреждения. При смене вы можете потерять реального ответственного или дать доступ тому, кто не должен видеть сообщения. Если ваш продукт оперирует чувствительными данными, этот риск важен.

Практический компромисс: разрешать командные ящики, но сохранять ответственность. Один распространённый шаблон: требовать личный email для основного владельца, а потом разрешать добавить командный ящик как адрес для биллинга или уведомлений.

Потребности поддержки и процессы, которые влияют на решение

Политика регистрации должна отражать, как вы реально поддерживаете клиентов.

Если человек вручную должен завершить шаги onboarding (контракты, проверки личности, настройка SSO, миграция данных), вам нужен надёжный контакт. Общие ящики подойдут, но скрывают, кто ответственный. Это часто приводит к замедленным согласованиям и увеличению времени до получения ценности.

Workflows, основанные на ответах по электронной почте, — ещё один пункт. Если продажи, success или поддержка зависят от цепочек писем, общий ящик может превратить коммуникацию в хаос: отвечают несколько человек, никто не отвечает или контекст теряется при смене сотрудников. Если ваш процесс требует явного владельца — предупреждение обычно оптимально: разрешите регистрацию, но попросите личный резервный контакт.

Безопасность аккаунта тоже важна. Сбросы пароля, magic‑ссылки и коды 2FA, отправленные в общий ящик, повышают шанс, что доступ распространится на лишних людей. Для небольшой команды это может быть допустимо, но риск велик, если у роли есть жёсткие права (доступ к счёту, экспорт данных, admin‑действия).

Если вы разрешаете ролевые адреса, комбинируйте гибкость с продуктовыми контролями (обязательные приглашения админов, понятные логи аудита и простой процесс передачи прав), чтобы доступ не стал случайным.

Практические шаги по доставляемости, которые реально работают

Начните с бесплатного тарифа

100 проверок в месяц на бесплатном тарифе — без кредитной карты.

Ролевые адреса не всегда «плохие» для доставляемости, но они меняют поведение после регистрации. Проблемы проявляются позже: письма‑приветствия отскакивают, сбросы пароля не доходят до реального владельца, и репутация отправителя страдает.

Если рольовый ящик заброшен или плохо мониторится, он может стать источником отскоков. Слишком много hard bounce’ов сигнализирует о низком качестве списка. Общие ящики также повышают риск жалоб: когда несколько человек видят одно письмо, достаточно одного «Пометить как спам», чтобы навредить вам.

Некоторые фильтры относятся к распространённым префиксам с меньшим доверием, особенно если домен новый, наблюдается необычная скорость регистраций или низкая вовлечённость. Это не значит, что вы обязаны блокировать такие адреса, но стоит ужесточить верификацию и мониторинг.

Ролевые vs disposable: не путайте

Disposable‑сервисы созданы для временных адресов и часто используются для одноразовых регистраций. Обычный ролевой ящик на реальном домене — другое. procurement@, billing@, support@ могут быть легитимными.

Если заботит доставляемость, фокусируйтесь на том, можно ли доставить письмо и насколько стабилен ящик, а не только на префикс.

Действия, ориентированные на доставляемость, которые чаще лучше, чем всё подряд блокировать:

- Верифицируйте email перед включением ключевых функций.

- Быстро выключайте отправку на адреса с hard bounce (не продолжайте слать).

- Попросите второй контактный email для критичных уведомлений (счета, безопасность).

- Ужесточайте правила для совсем новых доменов или если нет MX‑записей.

- Ограничивайте скорость регистраций при множестве одинаковых ролевых префиксов с одного источника.

Как выбрать: разрешать, предупреждать или блокировать (практический процесс)

Вам не нужна идеальная политика с первого дня. Нужен ясный дефолт, несколько исключений и понятный текст, который объясняет следующее действие пользователю.

Сначала опишите вашу продуктовую модель. Self‑serve продукты обычно оптимизируют быстрое подключение и чистые данные, поэтому склоняются к разрешить или предупредить. Продукты с продажами через команду могут позволить больше трения и выбирать предупредить или блокировать, чтобы сохранять контакт с лидом. Внутренние инструменты часто разрешают, потому что общие ящики нормальны.

Затем определите, что значит «владеть» аккаунтом. Решите, что должно быть выполнено прежде, чем кто‑то сможет управлять биллингом, менять настройки безопасности или приглашать других. Если владение должно соответствовать одному человеку, общий ящик слабо подходит. Если владение может быть командным, рольовый адрес — нормальный выбор.

Дальше:

- Выбирайте разрешить, когда ожидается совместный доступ и вы уже делаете верификацию.

- Выбирайте предупредить, когда хотите гибкость, но предпочитаете личный адрес для восстановления и связи в будущем.

- Выбирайте блокировать, когда нужно гарантированно связаться с конкретным человеком (комплаенс, крупные trial’ы) или вы видите много фейковых регистраций.

Наконец, добавьте небольшой набор явных исключений, чтобы команда не придумывала правила на ходу. Частые примеры: enterprise‑procurement, агентства, миграции клиентов.

Напишите сообщение в интерфейсе до релиза

Если вы предупреждаете, кратко объясните и дайте понятный следующий шаг:

«Похоже, это общий почтовый ящик. Для безопасности аккаунта и восстановления мы рекомендуем использовать личный рабочий email. Вы можете продолжить, но позднее вас могут попросить добавить личный адрес.»

Если блокируете, не оставляйте пользователя в тупике:

«Используйте личный рабочий email. Если вам нужно зарегистрироваться с общим ящиком, обратитесь в поддержку для исключения.»

Шаблоны политики, которые работают в типичных продуктах

Сохраняйте чистоту лидов и CRM

Проверяйте почту до сохранения, чтобы CRM и маркетинговые списки оставались чистыми.

Хорошая политика соответствует тому, как работают аккаунты в вашем продукте и с каким типом злоупотреблений вы сталкиваетесь.

Для многих B2B‑продуктов общие ящики — нормальная практика. Разрешение их снижает трение и может быть лучше, чем привязывать доступ к одному сотруднику.

Self‑serve SaaS обычно в середине: многие команды хотят персонального владельца для биллинга и безопасности, но не хотят блокировать легитимные команды, у которых в первый день есть только общий ящик. Предупреждение при регистрации с последующим сбором личного email в onboarding работает хорошо.

Потребительские приложения и потоки с высоким уровнем злоупотреблений часто выигрывают от блокировки. Если продукт опирается на личную идентификацию или вы регулярно боретесь с фейками, ролевые адреса часто используются как укрытие.

Если нужна гибкость, используйте правило «step‑up» вместо жёсткой политики. Например: требуйте верификацию email перед активацией аккаунта, требуйте добавление второго личного email в течение 24 часов или помечайте для ручной проверки при совпадении с другими рисками.

Частые ошибки и ловушки

Самая большая ошибка — автоматически считать ролевые адреса «плохими». Если вы заблокируете все generic‑адреса (info@, sales@), вы потеряете реальные B2B‑регистрации. Многие небольшие команды специально начинают с общего ящика, когда один человек покрывает продажи, поддержку и биллинг.

Ещё одна ловушка — путать ролевые и disposable адреса. Ролевой ящик может быть легитимным на реальном домене. Disposable‑адреса обычно созданы, чтобы истечь или скрыть идентичность. Это разные проблемы и требуют разных правил.

Импорты и миграции создают граничные случаи. Вы могли проверить адрес при регистрации, но затем импортировали список с admin@ или no-reply@. admin@ может быть реальным (особенно в IT‑организациях). no-reply@ часто не может принять письма с подтверждением или ответы поддержки, и это ломает активацию и восстановление. Обрабатывайте импорты отдельным потоком с собственными предупреждениями и ревью.

Наконец, неясные ошибки отпугивают хороших пользователей. «Email запрещён» звучит как тупик — давайте причину и путь вперёд.

Быстрые проверки для потока регистрации

Добавьте валидацию за несколько минут

Интегрируйте Verimail одним вызовом API и начните проверять адреса сразу.

Если хотите простой, последовательный подход, выполните эти проверки по порядку:

-

Проверьте синтаксис и домен. Ловите очевидные опечатки и подтверждайте, что домен реальный.

-

Проверьте базовые маршруты почты. Посмотрите MX‑записи. Если их нет, это обычно жёсткая причина для остановки.

-

Отделите ролевые адреса от disposable. Обрабатывайте префиксы вроде

info@иsupport@отдельно от временных провайдеров. -

Решите, что значит «предупреждение». Если вы предупреждаете, сделайте следующий шаг конкретным: разрешить регистрацию, но требовать личный резервный контакт перед рисковыми действиями (смена биллинга, экспорт, admin‑операции).

-

Логируйте решение и причину. Сохраняйте, разрешили ли вы, предупредили или заблокировали, и указывайте причину: «нет MX», «disposable», «ролевой принят с требованием личного контакта». Это делает тикеты поддержки быстрыми и понятными.

Реалистичный пример и дальнейшие шаги

Небольшая дизайн‑студия регистрируется в вашем продукте. Человек в форме использует [email protected], потому что команда делит ящик. Двум коллегам тоже нужен доступ прямо сейчас, и никто не хочет «быть владельцем» аккаунта лично.

Как сработают три подхода:

- Разрешить: Регистрация проходит легко, но владение и безопасность могут стать неясными позже.

- Предупредить: Вы сохраняете инерцию, но подтолкнёте к лучшему поведению (например: «Добавьте личный email владельца после регистрации»).

- Блокировать: Снижаете риск, но отталкиваете легитимные маленькие команды, которые скорее бросят регистрацию, чем искать личный адрес на месте.

Практический компромисс: разрешите регистрацию, затем соберите личный email владельца после того, как пользователь начнёт получать ценность. Оставьте info@ как адрес для биллинга или уведомлений, если они хотят, но убедитесь, что хотя бы один реальный человек доступен для вопросов по безопасности и владению.

При реализации комбинируйте политику (разрешить/предупредить/блокировать) с базовой валидацией (синтаксис, домен, MX и детекция disposable). Verimail (verimail.co) — один из вариантов, который команды используют: это API валидации email, проверяющее RFC‑совместимый синтаксис, домен и MX‑записи, а также сопоставляющее адреса с известными disposable‑провайдерами, чтобы отличать «универсальные, но реальные» адреса от «одноразовых».

Чтобы закрепить решение, возьмите данные за 30–90 дней и сравните конверсию, отток, chargeback’и и нагрузку на поддержку для ролевых адресов и личных. Затем выберите минимальное трение, которое всё ещё защищает продукт.

Частые вопросы

Что такое ролевой email простыми словами?

Ролевой email описывает роль или команду, а не конкретного человека. Адреса вроде info@, support@ или billing@ обычно ведут в общий почтовый ящик или систему тикетов, поэтому несколько человек могут читать и отвечать на письма.

Как решить, разрешать ли ролевые адреса при регистрации?

Начните с модели владения аккаунтом. Если один человек должен нести ответственность за выставление счетов, безопасность и восстановление доступа, лучше предпочесть личный адрес (или требовать его как основной). Если продукт обычно управляется командами, разрешение ролевых адресов снизит трение и лучше соответствует реальному процессу работы клиентов.

Когда следует разрешать, предупреждать или блокировать ролевые адреса?

Выбирайте разрешить, когда совместный доступ — норма и вы уже проверяете адреса. Выбирайте предупредить, когда хотите снизить риск, но сохранить простоту регистрации и потом запросить личный резервный адрес. Выбирайте блокировать, когда нужно гарантированно связаться с конкретным человеком (жёсткие требования по комплаенсу, крупные trial’ы) или вы видите множество низкокачественных регистраций с общих адресов.

Какие основные риски безопасности у ролевых ящиков?

Они размывают представление о том, кто “владеет” аккаунтом: любой, кто имеет доступ к почтовому ящику, может получать сбросы пароля, magic‑ссылки и оповещения. При смене сотрудников контроль может непреднамеренно перейти к другому человеку — это особенно опасно, если в приложении доступны административные действия, изменения биллинга или экспорт данных.

Ухудшают ли ролевые адреса доставляемость и вовлечённость?

Да, общие почтовые ящики часто загружены, поэтому письма с подтверждениями, счетами и уведомлениями по безопасности могут быть пропущены или отфильтрованы. Когда несколько человек видят одно письмо, риск жалобы на спам увеличивается — одному человеку достаточно пометить письмо как спам, чтобы навредить вашей репутации отправителя.

Ролевые адреса — это одно и то же с disposable-адресами?

Нет. Disposable-почта предназначена для временных регистраций и часто используется для одноразовых аккаунтов. Ролевые адреса на нормальном домене — другое дело: procurement@, billing@ и support@ могут быть легитимными. Поэтому воспринимайте обнаружение ролевого адреса как сигнал, а не как автоматическую причину для отклонения.

Какой «средний путь», который работает для многих B2B-продуктов?

Практическая схема — разрешить регистрацию с ролевым адресом, но требовать личный email для основного владельца перед выполнением критичных операций. Ролевый ящик можно сохранить как контакт для биллинга или уведомлений, чтобы команды сохраняли непрерывность, не теряя ответственности реального человека.

Что должно показывать UI при предупреждении о shared‑inbox?

Короткое ясное сообщение с указанием следующего шага. Например: «Похоже, это общий почтовый ящик. Для безопасности аккаунта и восстановления мы рекомендуем использовать личный рабочий email. Вы можете продолжить, но позднее вас могут попросить добавить личный адрес.»

Какие проверки запускать в потоке регистрации перед оценкой ролевых адресов?

Сначала валидируйте синтаксис и домен, затем проверьте MX‑записи, чтобы убедиться, что домен может принимать почту. Отдельно детектируйте disposable‑провайдеров и ролевые префиксы и уже на основе этих данных решайте: разрешить, предупредить или блокировать. Отсутствие MX‑записей обычно является жёсткой причиной для остановки, потому что проверка и восстановление не будут работать.

Как понять, что политика по ролевым адресам работает?

Проанализируйте данные за 30–90 дней: сравните конверсию, отток, количество chargeback’ов и тикетов поддержки для ролевых и личных адресов. Выберите минимально необходимое трение, которое защищает продукт, и логируйте решение (разрешено, предупреждено, заблокировано) с ясной причиной, чтобы поддержка могла быстро объяснять результаты.